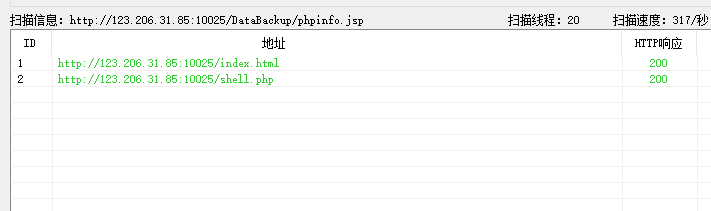

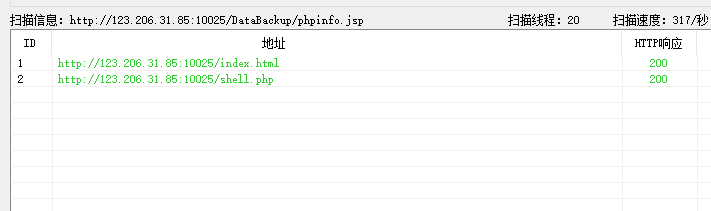

点击xiazai后面发现404,没办法打开,抓包也没发现啥,用御剑扫描了下发现还有新的页面

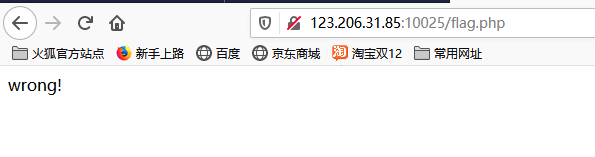

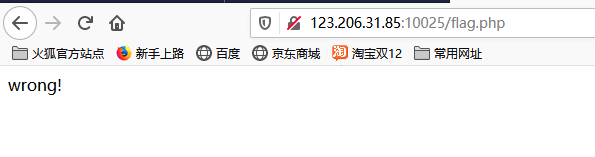

点击会跳转到flag.php这个文件,这里应该才是真正的提交页面

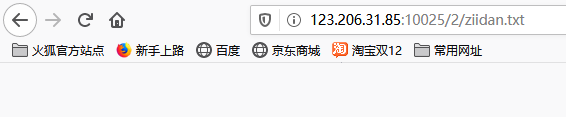

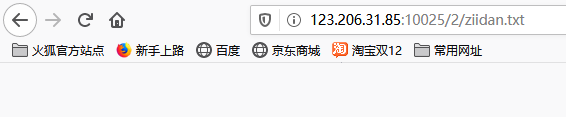

另外前面提示了一个ziidan.txt在shell.php页面访问得到一些字符串,用字典跑得出正确的那个,提交得到flag

在遇到404错误无法下载的情况下,通过御剑扫描发现了新的页面路径。真正的提交页面为flag.php,通过shell.php页面获取的ziidan.txt内容,使用字典攻击找到了正确字符串并成功提交获得flag。

在遇到404错误无法下载的情况下,通过御剑扫描发现了新的页面路径。真正的提交页面为flag.php,通过shell.php页面获取的ziidan.txt内容,使用字典攻击找到了正确字符串并成功提交获得flag。

点击xiazai后面发现404,没办法打开,抓包也没发现啥,用御剑扫描了下发现还有新的页面

点击会跳转到flag.php这个文件,这里应该才是真正的提交页面

另外前面提示了一个ziidan.txt在shell.php页面访问得到一些字符串,用字典跑得出正确的那个,提交得到flag

639

639

349

349

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?