You have found a passwd file containing salted passwords. An unprotected configuration file has revealed a salt of 5948. The hashed password for the 'admin' user appears to be 81bdf501ef206ae7d3b92070196f7e98, try to brute force this password.

用了google自带的翻译 得到

您找到了包含salted密码的passwd文件。一个未受保护的配置文件显示5948的盐。“admin”用户的哈希密码似乎是81bdf501ef206ae7d3b92070196f7e98,尝试暴力破解此密码。

似乎是哈希密码

而MD5可以说是目前应用最广泛的Hash算法

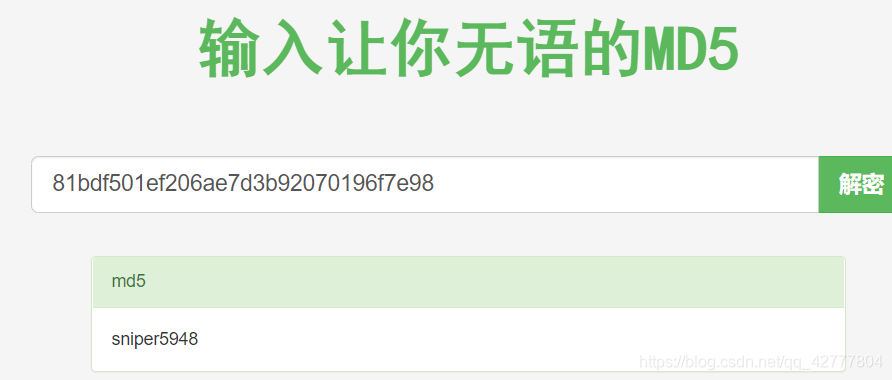

那么在线md5解密

得到

sniper5948 和题目的 5948对应

删去5948

sniper 提交即可

博客介绍了一种从配置文件中找到盐值,并利用在线MD5解密工具破解salted密码的方法。通过将找到的盐值与题目给出的盐值对应,成功解密出了'admin'用户的原始密码。

博客介绍了一种从配置文件中找到盐值,并利用在线MD5解密工具破解salted密码的方法。通过将找到的盐值与题目给出的盐值对应,成功解密出了'admin'用户的原始密码。

730

730

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?