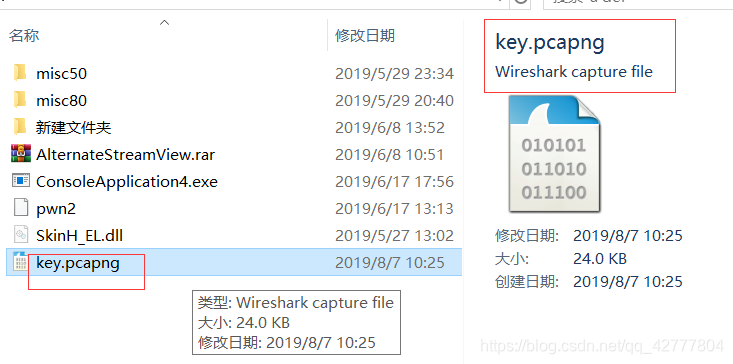

下载后 提示我用wireshark打开

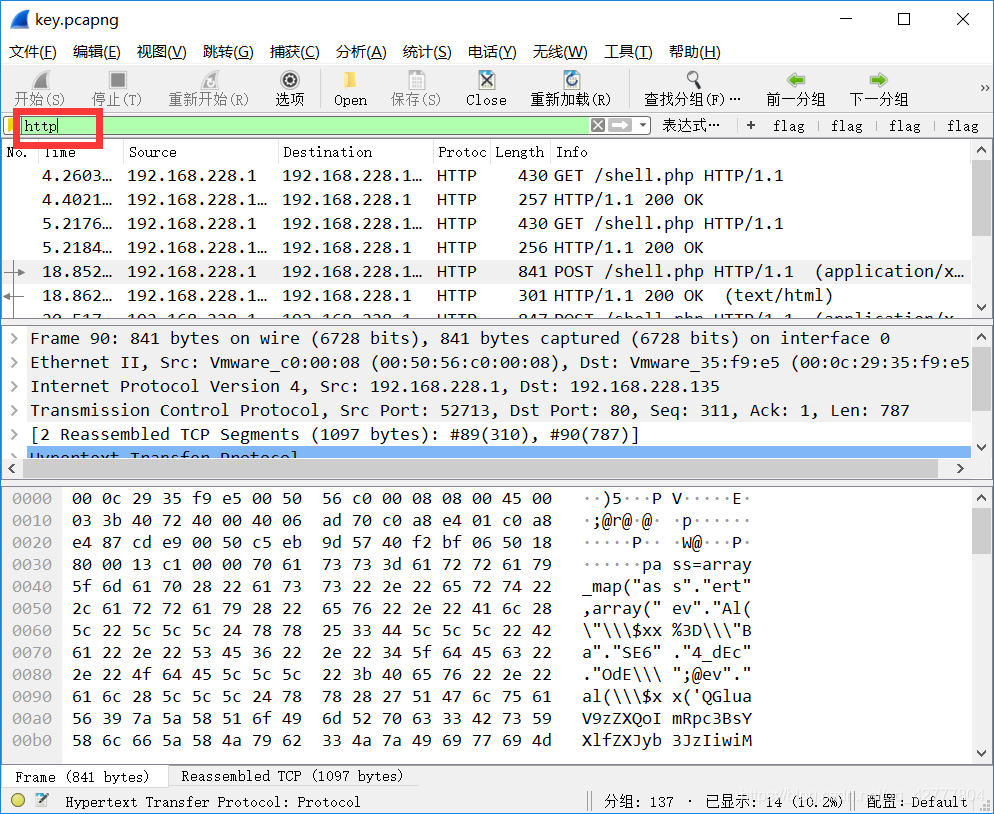

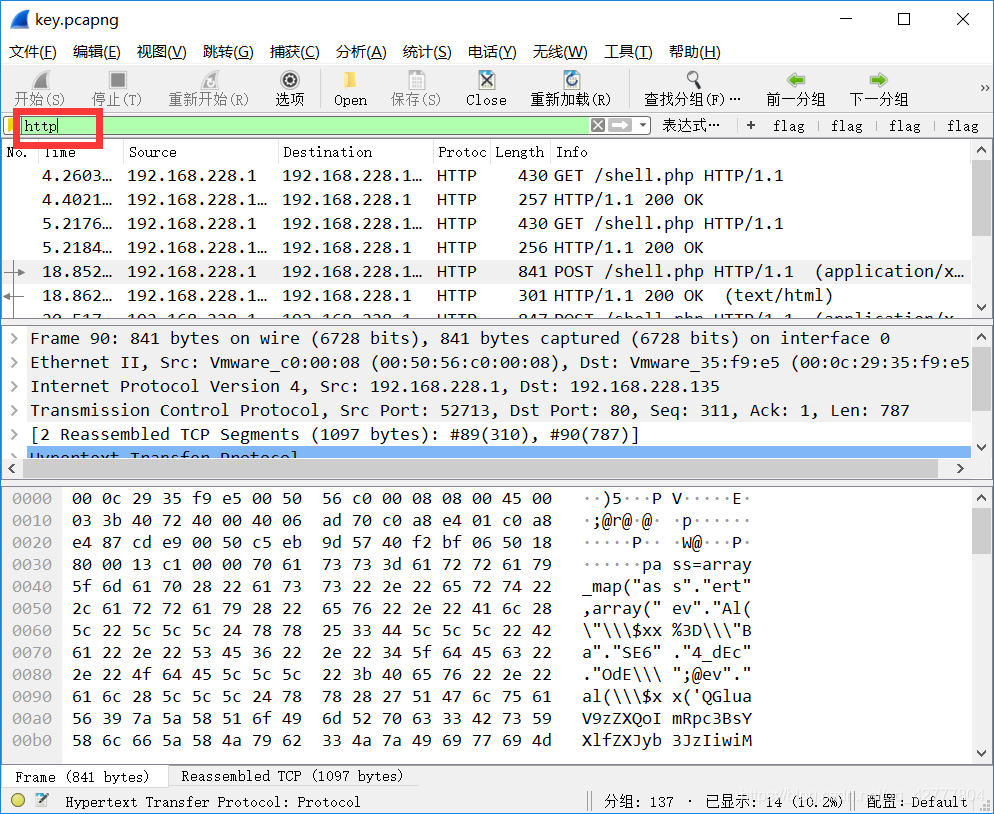

打开后 筛选 http

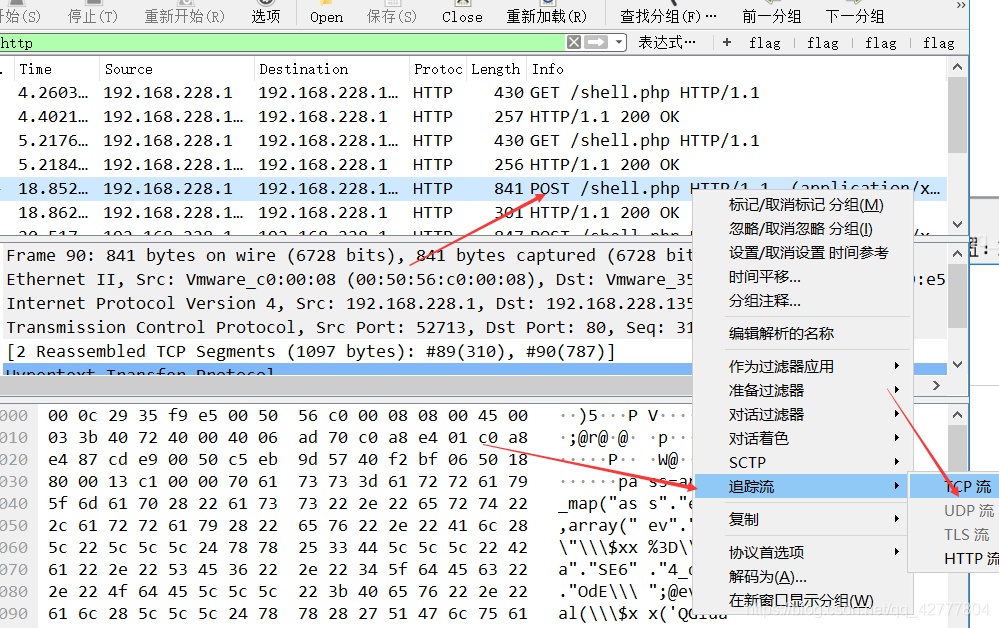

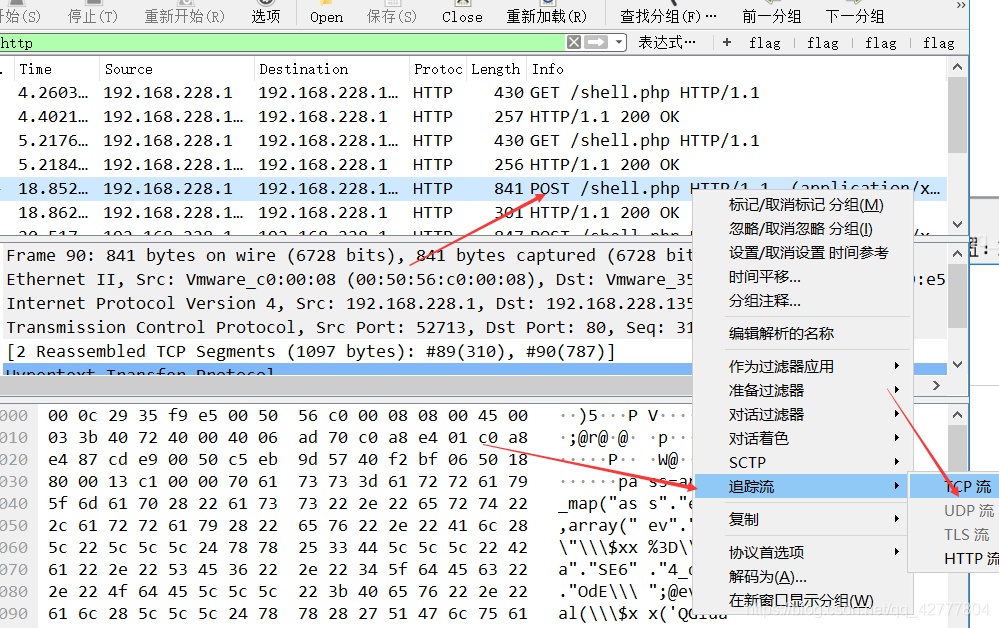

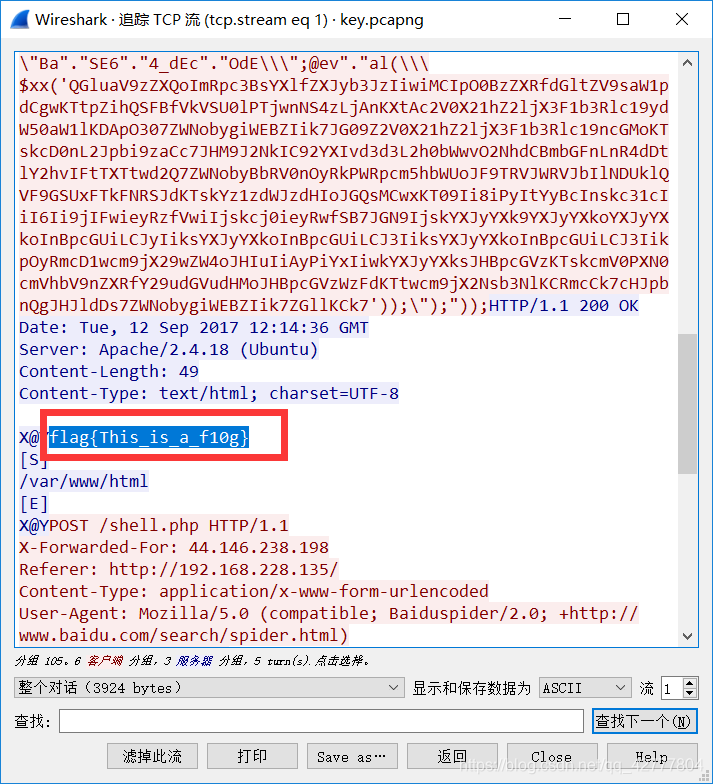

找一个POST请求包,追踪TCP流

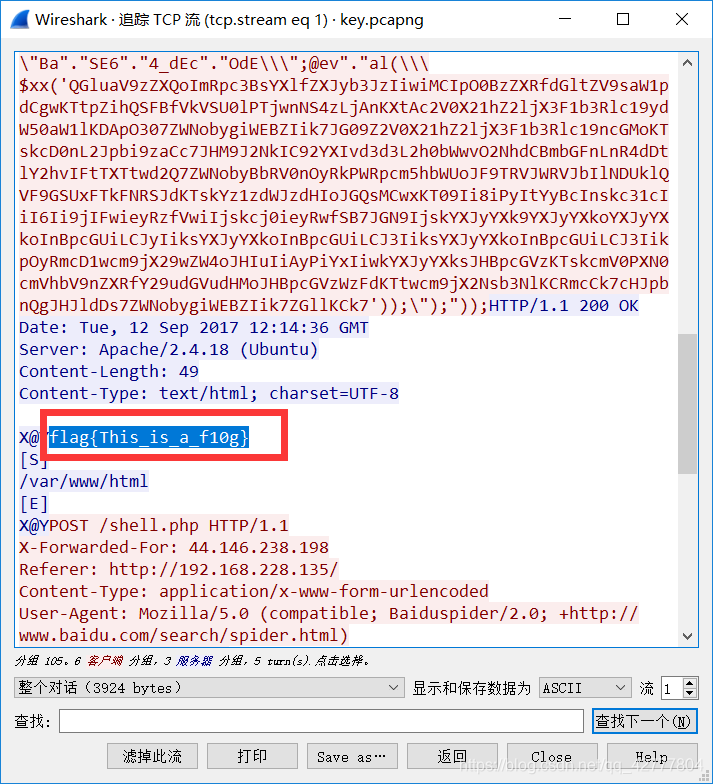

打开后 发现flag

flag{This_is_a_f10g}

方法二:

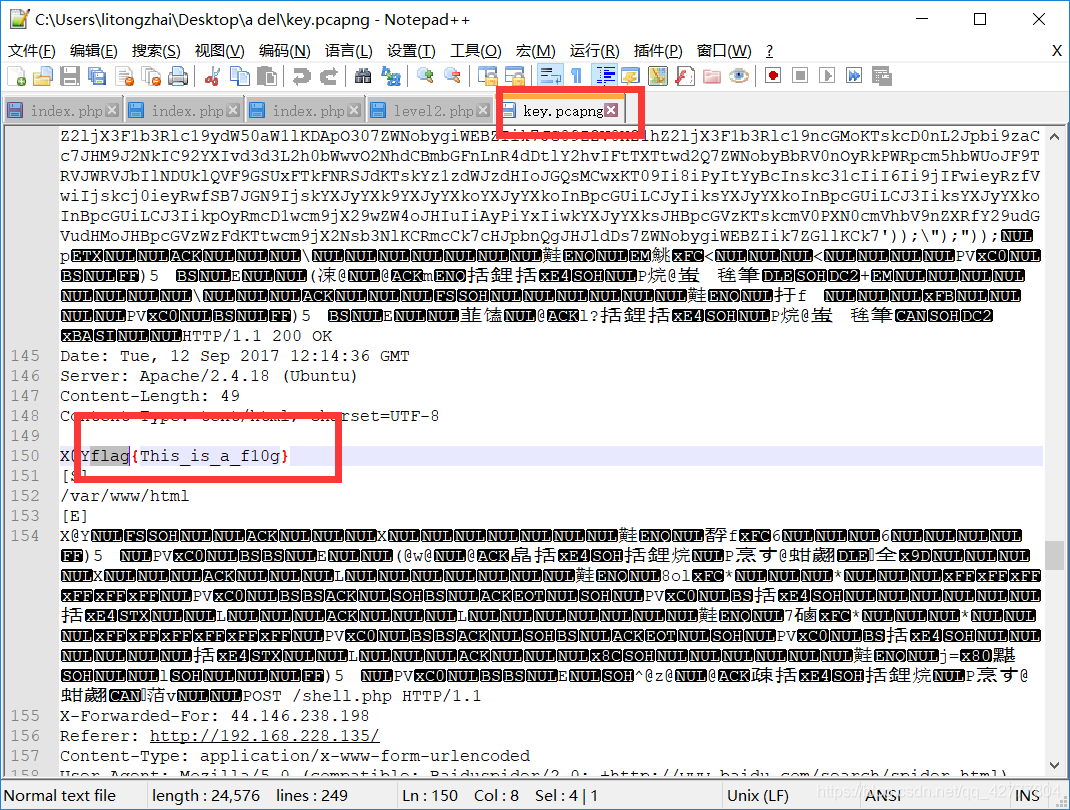

直接用notepad打开搜索找到flag

下载后 提示我用wireshark打开

打开后 筛选 http

找一个POST请求包,追踪TCP流

打开后 发现flag

flag{This_is_a_f10g}

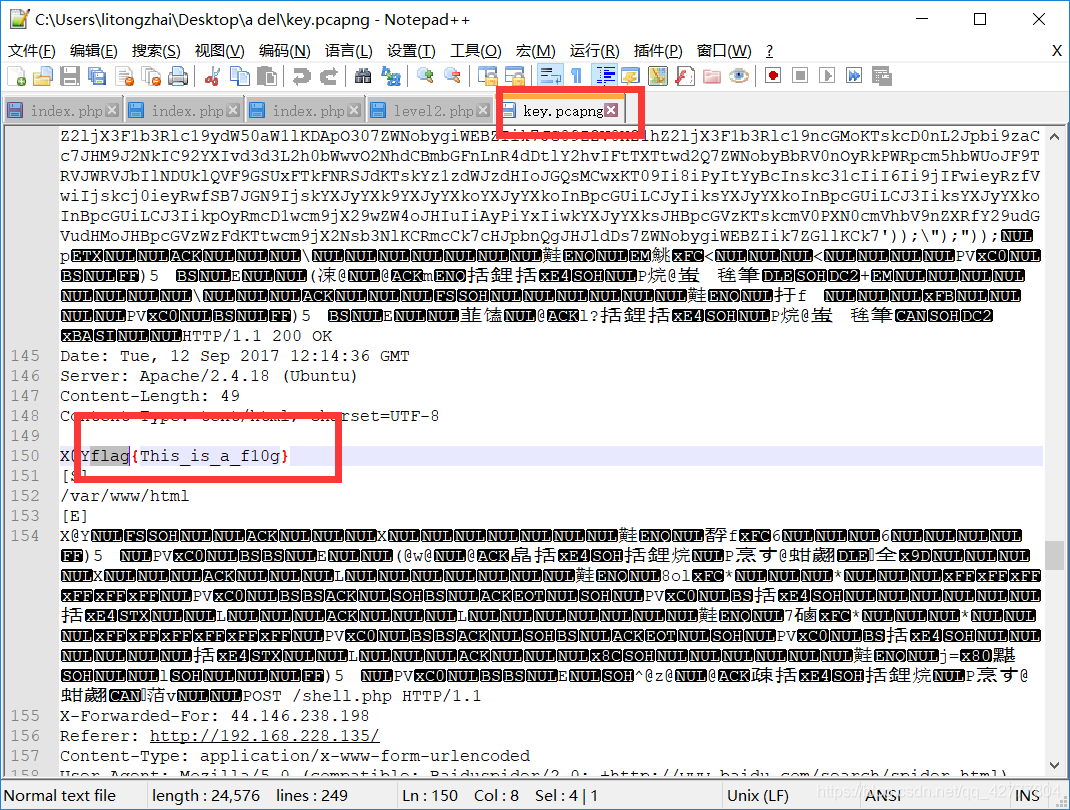

方法二:

直接用notepad打开搜索找到flag

3217

3217

2100

2100

986

986

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?