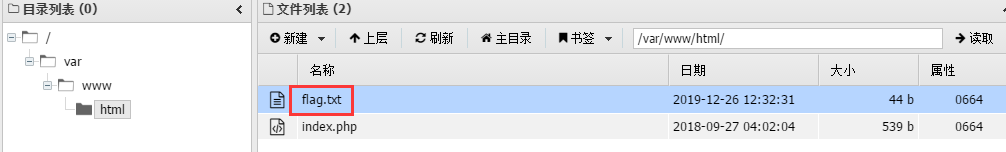

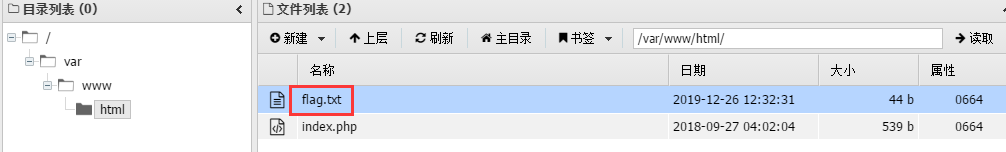

得到flag

博客内容提及得到flag,虽信息简短,但核心围绕获取flag这一关键行为。

博客内容提及得到flag,虽信息简短,但核心围绕获取flag这一关键行为。

得到flag

1535

1535

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?