主要是为了方式SQL注入

因为Statement的执行时 会先 拼接SQL语句,然后在执行,它会识别你输入的关键字例如OR.....

当使用PrepareStatement 的时候,它并不会识别关键字,而只会把输入当成字符串,因此可以有效预防SQL注入攻击

如图:

这是一条标准的Statement执行语句

![]()

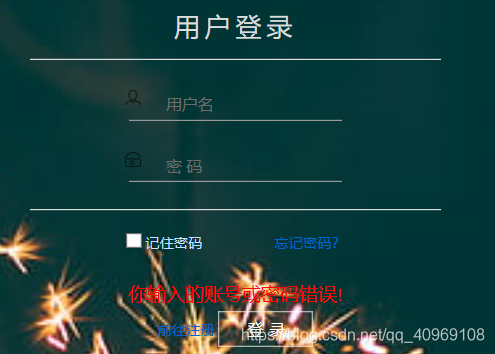

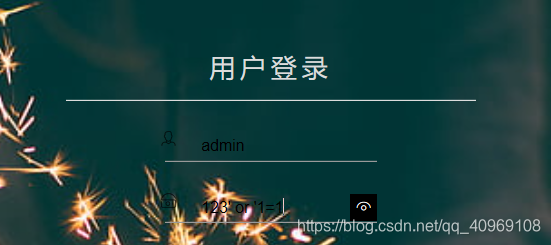

在此处我们输入正确的用户名和密码没错,现在我们的用户名和密码分别为admin和123456,当我们输入password的时候,如果我们输入错误的密码肯定查询不出来,但是当我们输入密码为错误密码例如:qqqq ' OR '1=1 时我们可以发现惊喜;

下面以登录演示一下

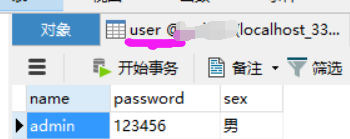

首先看一下数据库标的数据

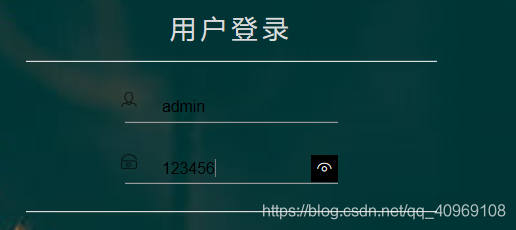

登录验证一下:

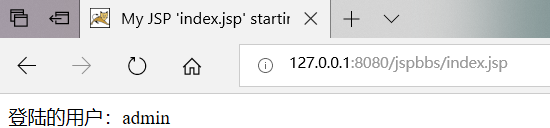

登陆成功:

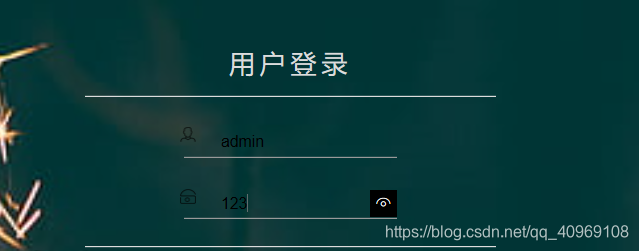

输入错误密码试试 :

现在我们试试SQL注入方式:

![]()

------------------------可能解释不是很清楚,如果想了解更多可以自己去搜索SQL注入;

550

550

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?