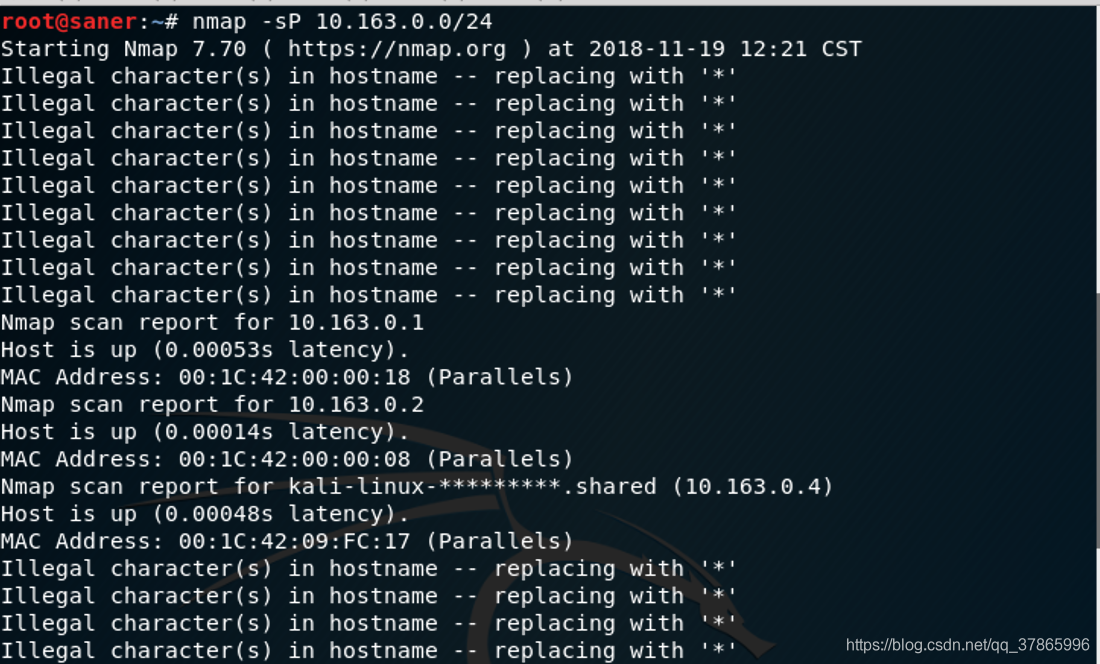

我创建两个kali虚拟机,ip地址分别为10.163.0.4(Kali3号)和10.163.0.3(Kali2号),默认网关为10.163.0.1,将2号作为攻击机,3号作为被攻击机。

在2号进行如下操作:

可看到我们的目标,下面使用ettercap进行实验。

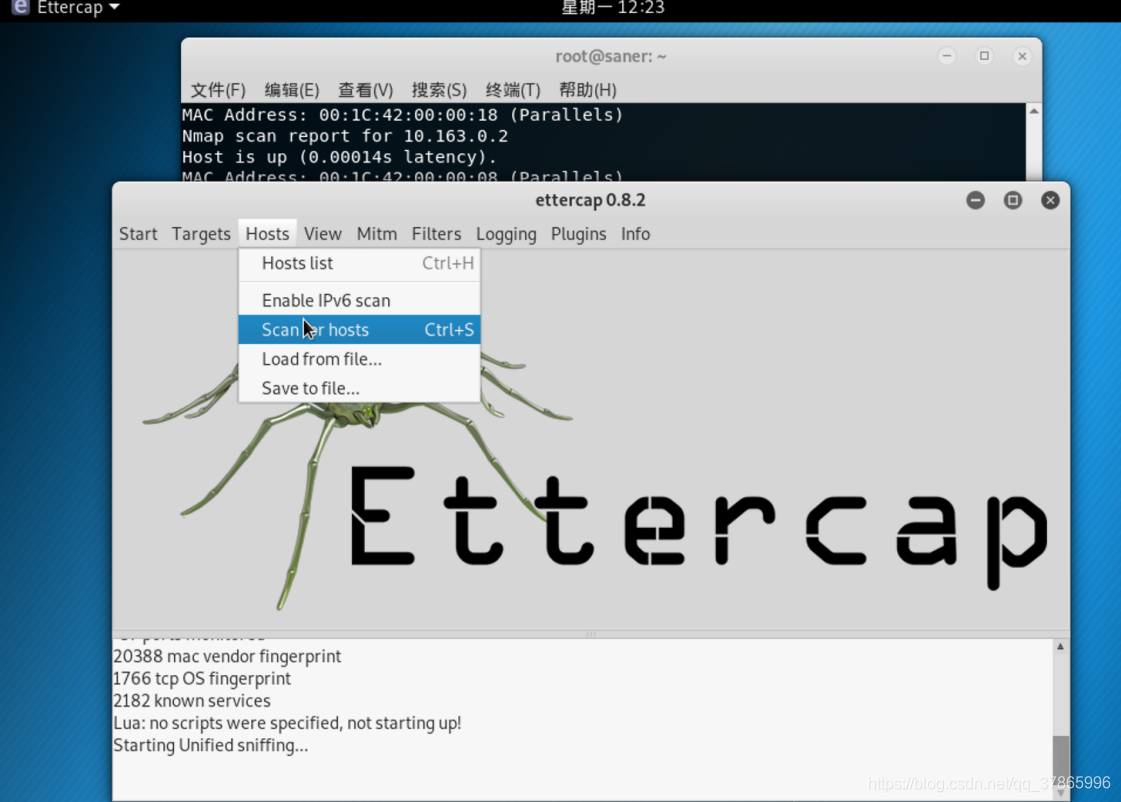

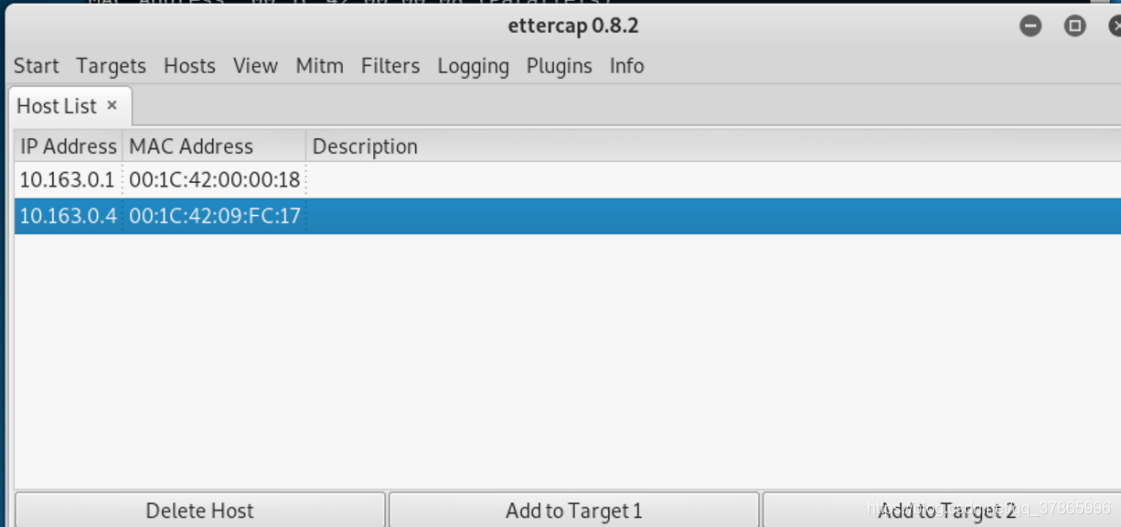

扫描主机并打开主机列表:

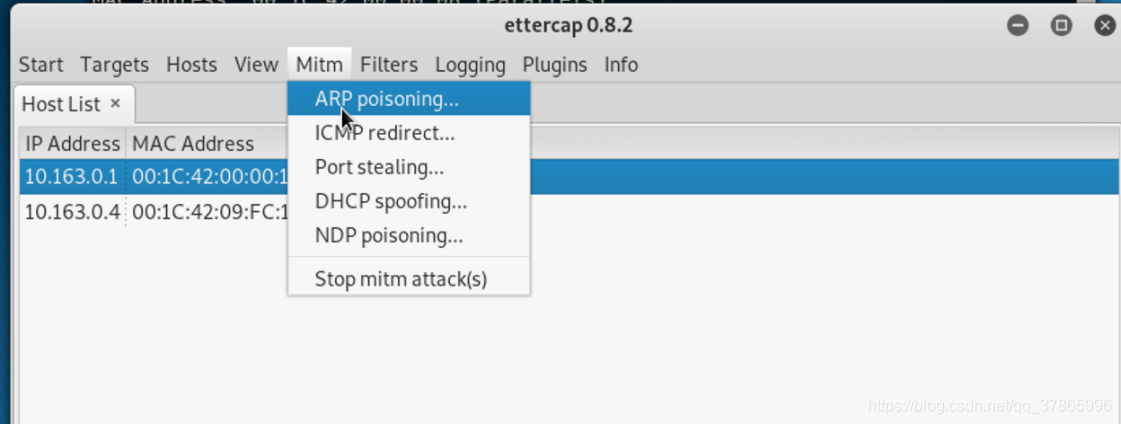

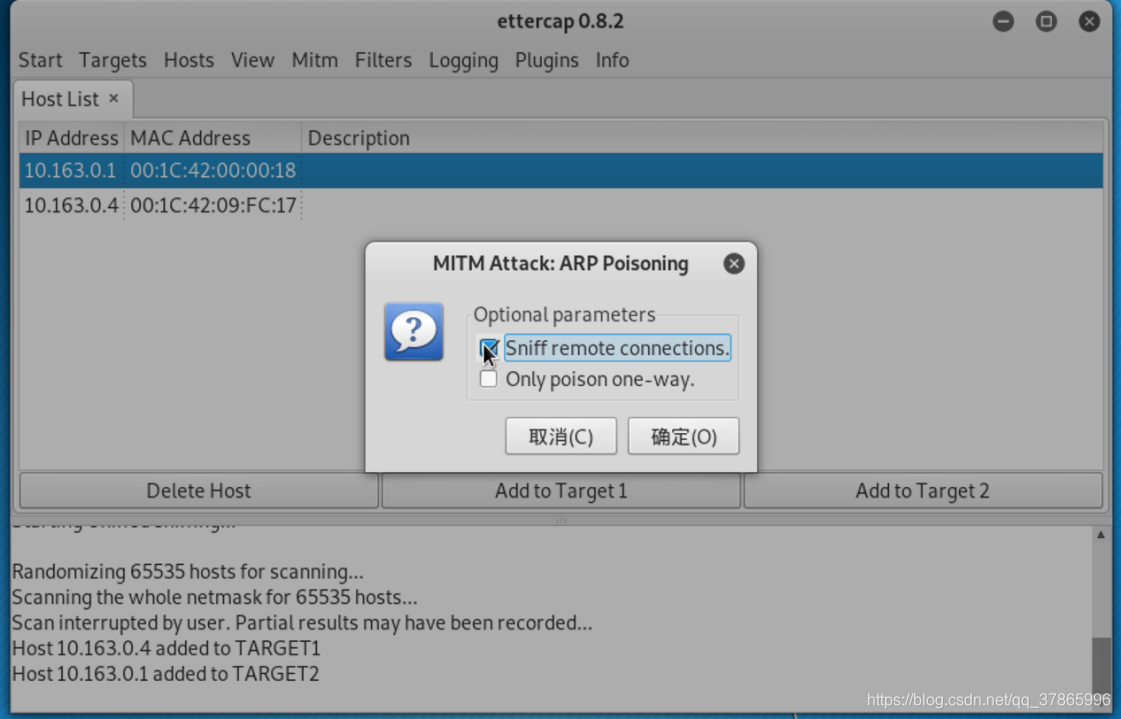

将攻击目标设为目标1,网关设为目标2,并进行arp欺骗:

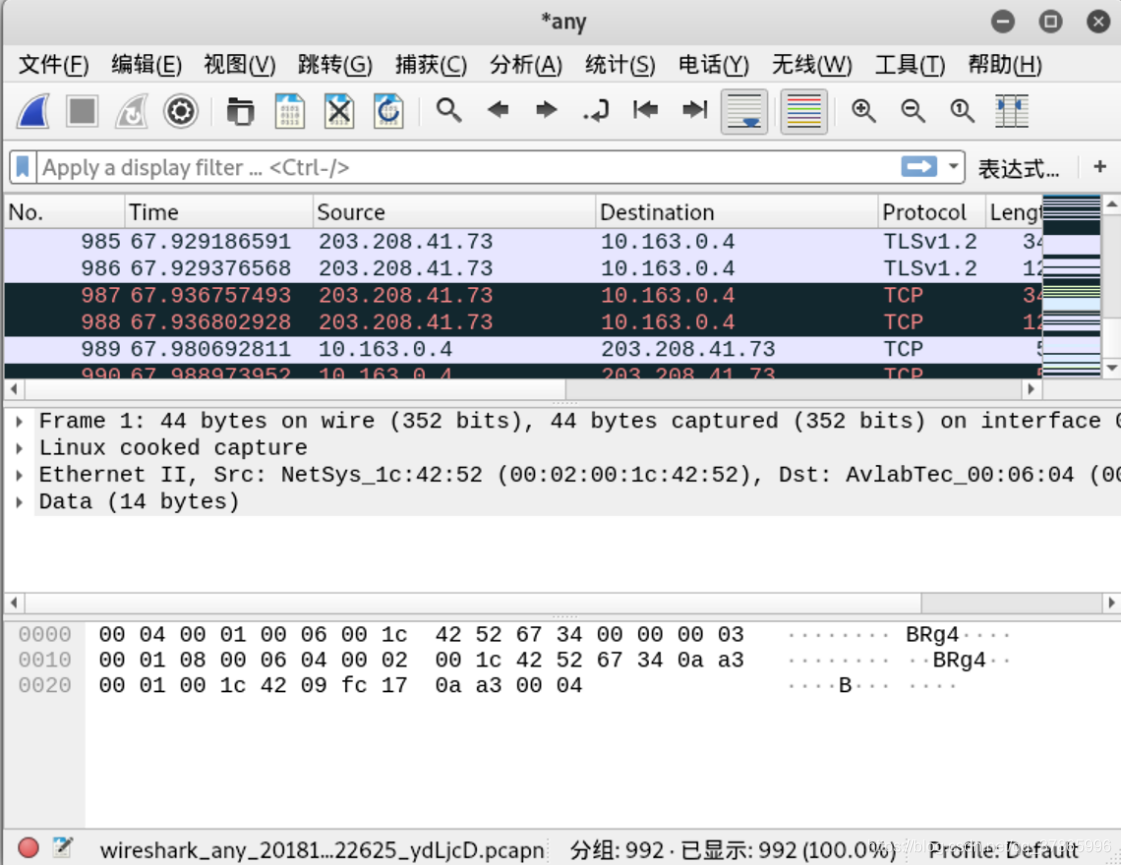

打开wireshark进行抓包

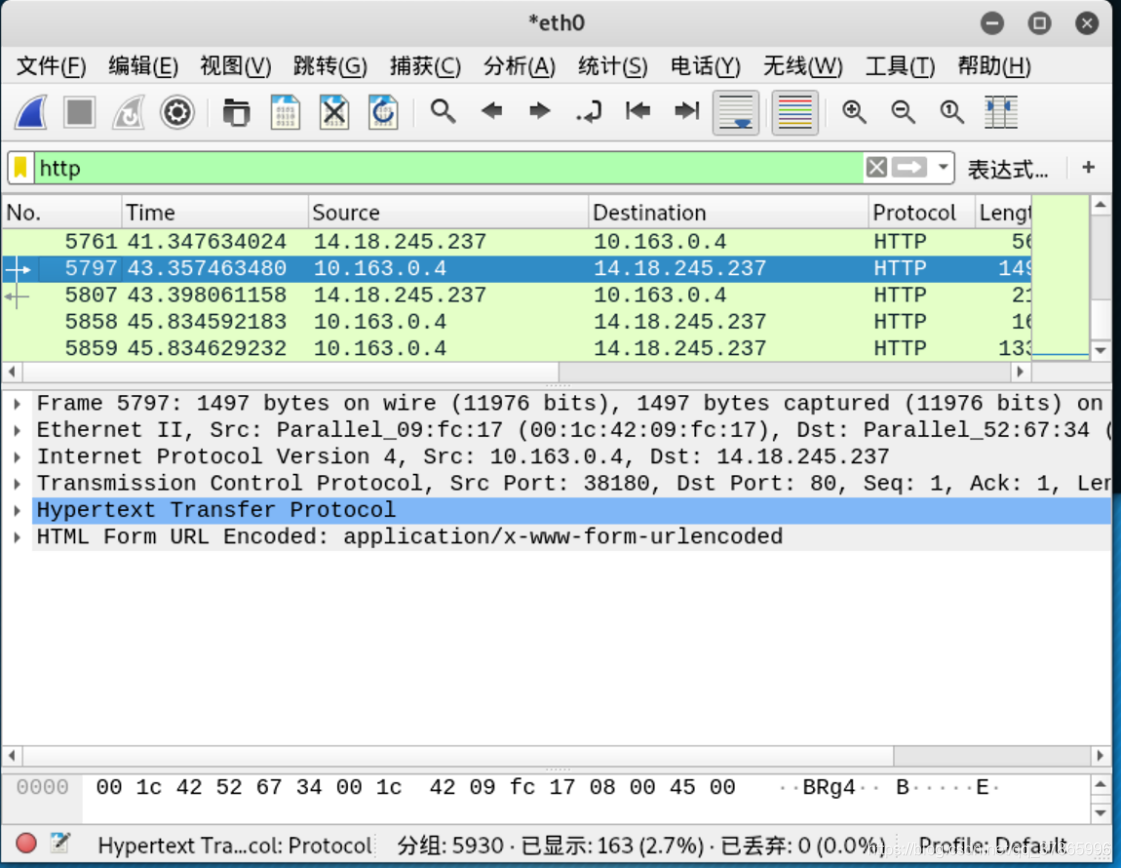

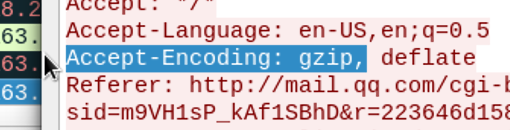

因为攻击目标正在浏览网页,我们查看有关http的包:

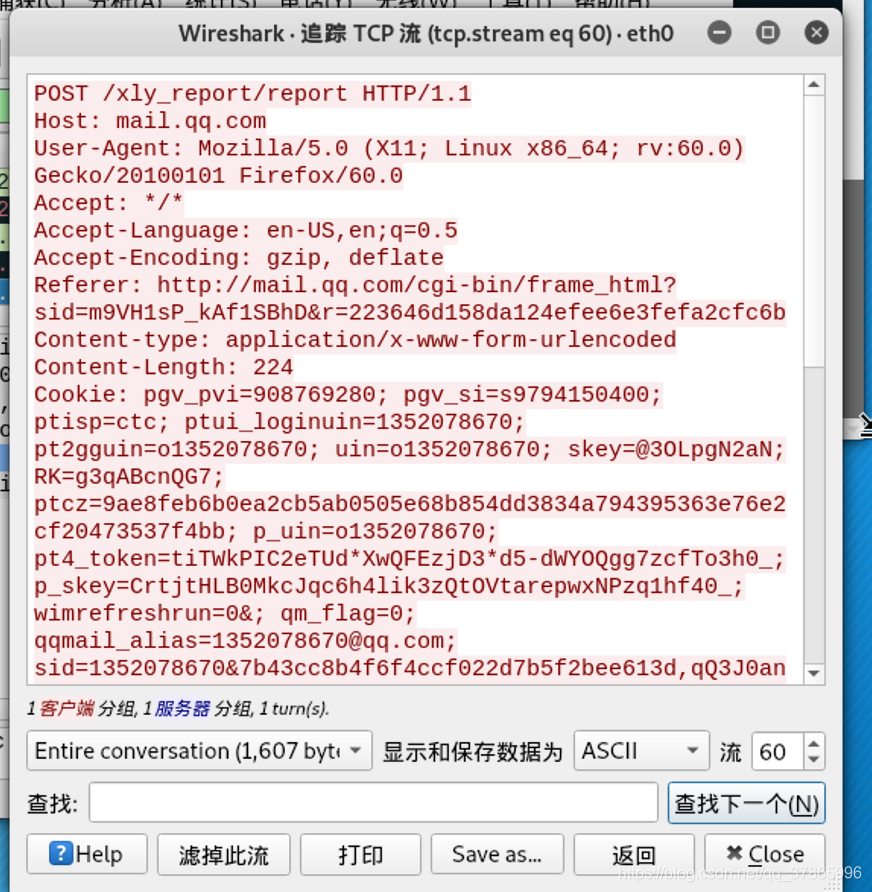

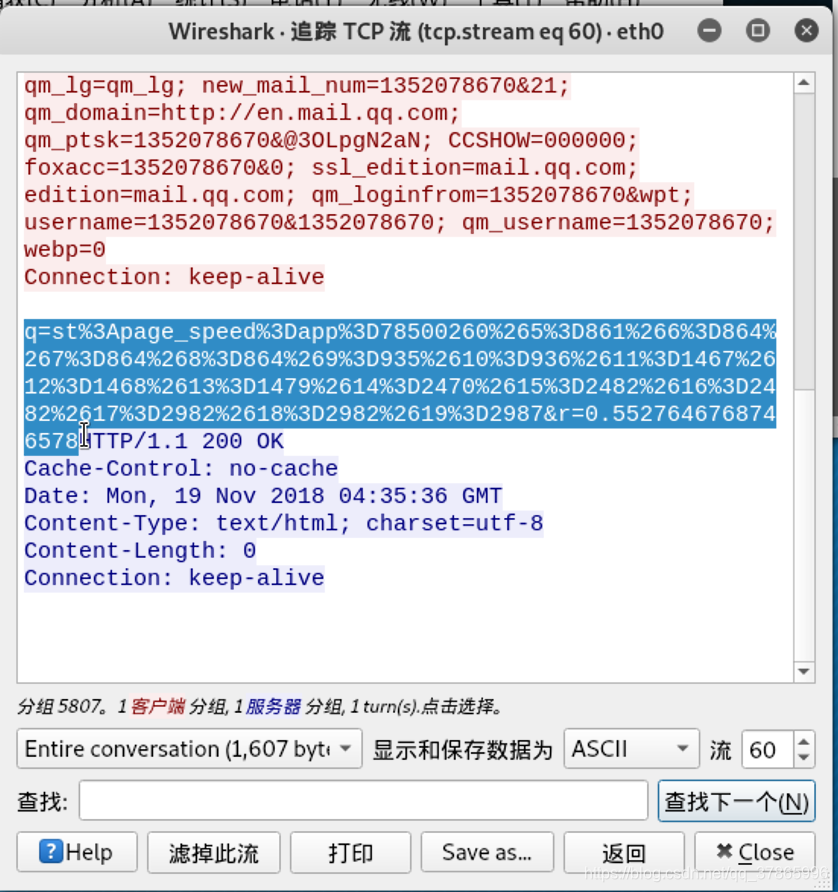

进行追踪tcp流的操作:

![]()

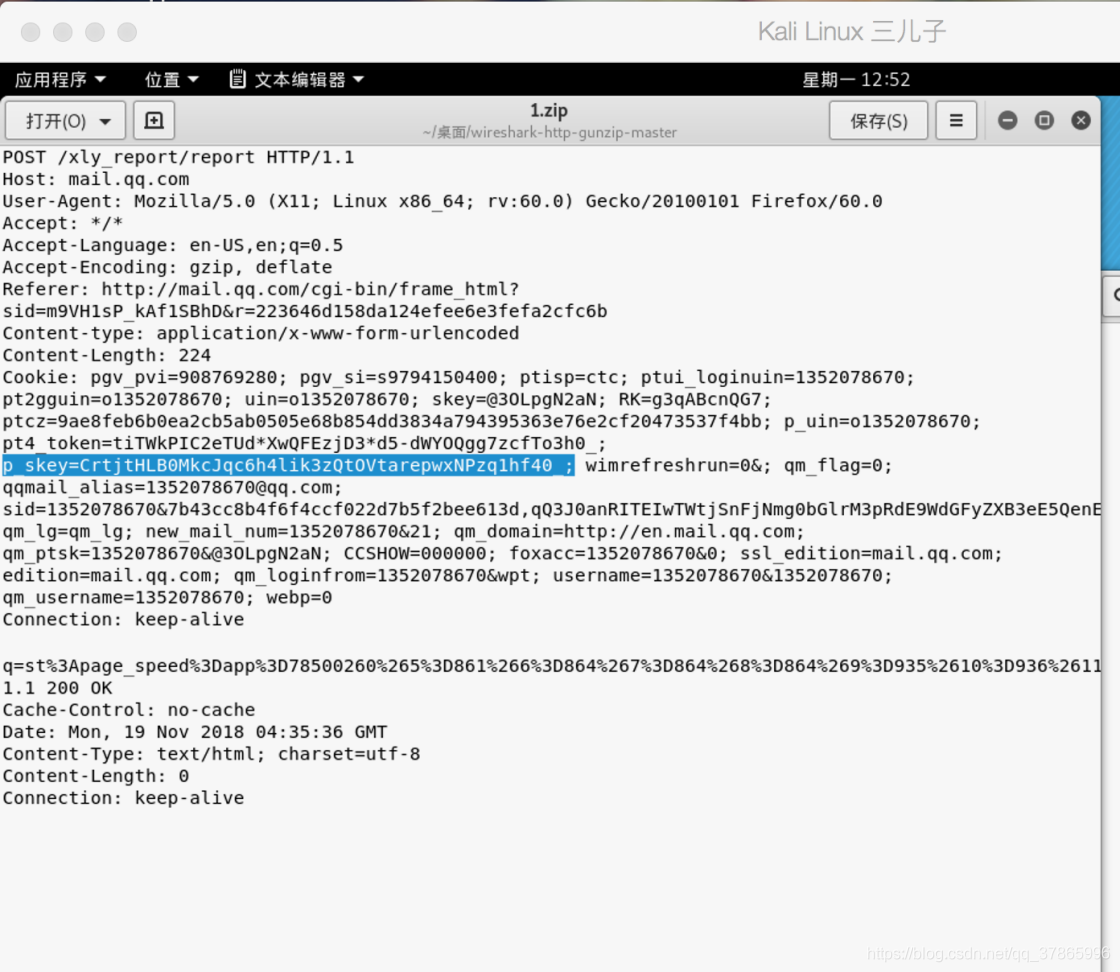

可以得知,此时目标主机正在进行登录qq邮箱,能看到账号(本人小号,啥都没有),

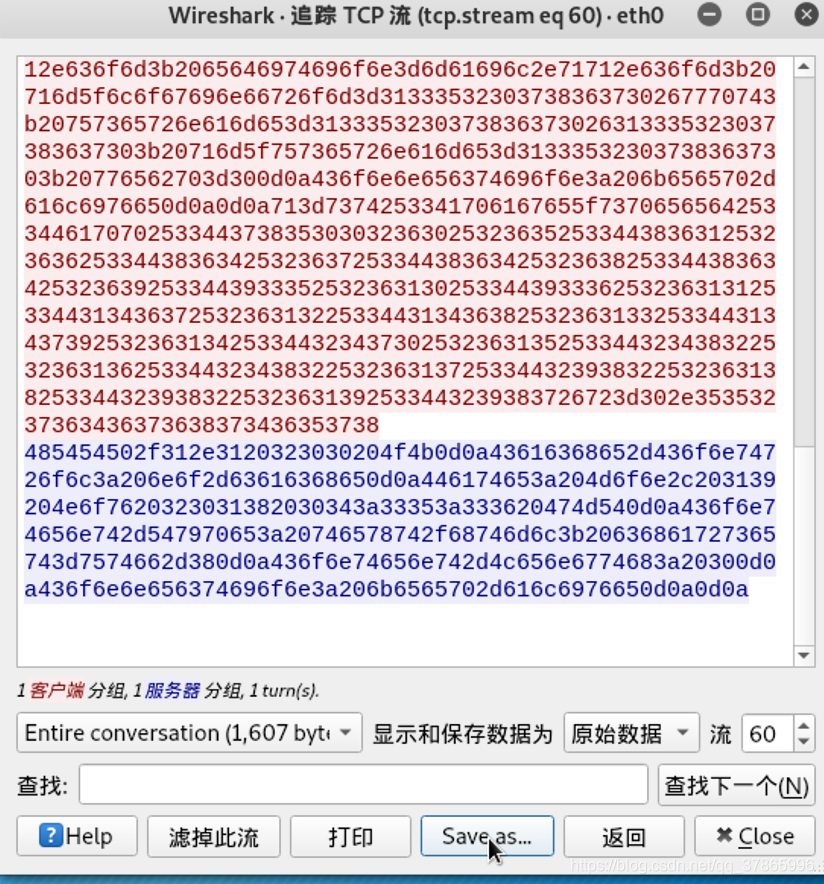

我们注意到,其中使用了gzip进行压缩,可以使用gunzip进行解压缩

将整个流数据save下来

放到gunzip中所在的目录,命令行中进行解压缩:

事实上,原先已经解压缩了,所以有点多此一举了,但是在以后多数是用得着的。

本文详细介绍使用Kali Linux进行ARP欺骗的全过程,包括配置两台Kali虚拟机的网络环境,利用ettercap进行主机扫描及ARP欺骗,通过wireshark抓取HTTP流量并解析,最终获取到目标主机的QQ邮箱登录信息。

本文详细介绍使用Kali Linux进行ARP欺骗的全过程,包括配置两台Kali虚拟机的网络环境,利用ettercap进行主机扫描及ARP欺骗,通过wireshark抓取HTTP流量并解析,最终获取到目标主机的QQ邮箱登录信息。

1785

1785

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?