What happen?

就在刚刚。。。😂

打开我的网站的时候,发现对数据库的请求都失败了;我的天都报500了,又是什么bug🙃

排查到数据库的时候,打开Robo 3T,发现数据库没有了,惊呆😱!!!

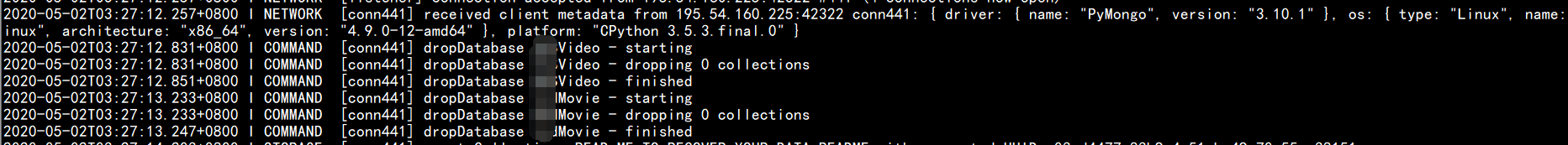

继续查看Mongo日志

很明显被删掉了;

why?

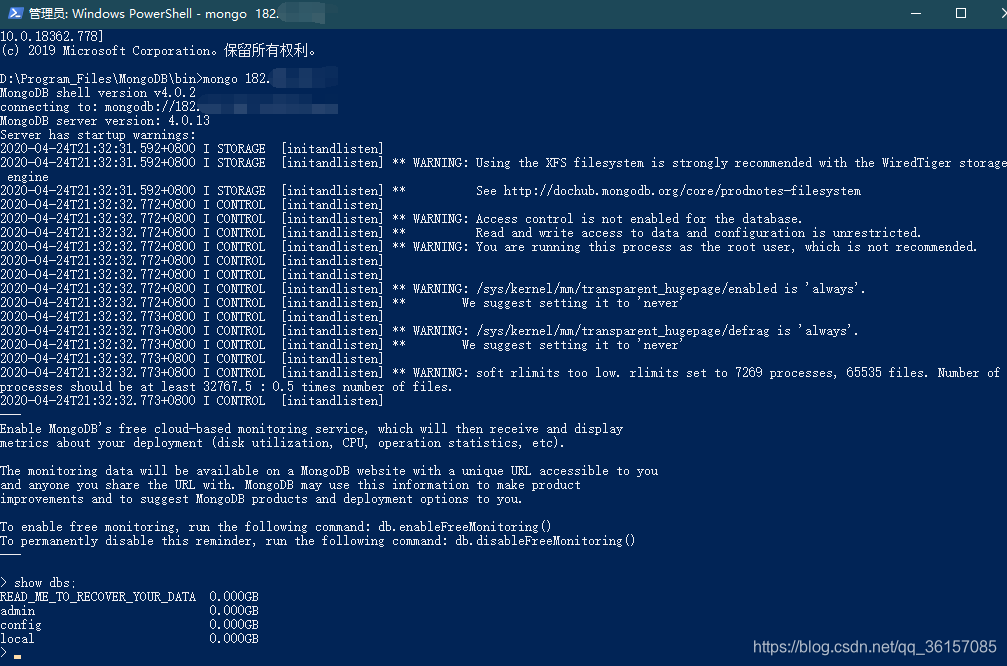

(纳闷🙄,别人怎么知道我密码,怎么删掉的?)在网上查了之后,知道是因为数据库没有添加权限

自己试一试:(居然真的直接登上来了)

Solution:

既然直接就可以登录,那就给数据库添加权限了;

先将之前的数据库的备份通过mongorestore恢复一下;

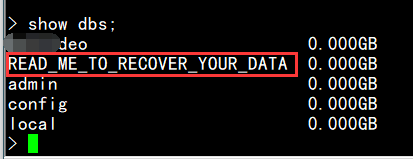

再次查看dbs的时候,我笑了🤣,在我恢复之际,对方给我新建了一个db

勒索我。。。

创建用户:

- use video

- db.createUser({user:"user",pw

本文分享了一次MongoDB数据库因未配置权限而被意外删除的经历。作者详细记录了从发现问题、恢复数据库到设置用户权限的全过程,并介绍了MongoDB内置角色及功能。

本文分享了一次MongoDB数据库因未配置权限而被意外删除的经历。作者详细记录了从发现问题、恢复数据库到设置用户权限的全过程,并介绍了MongoDB内置角色及功能。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

909

909