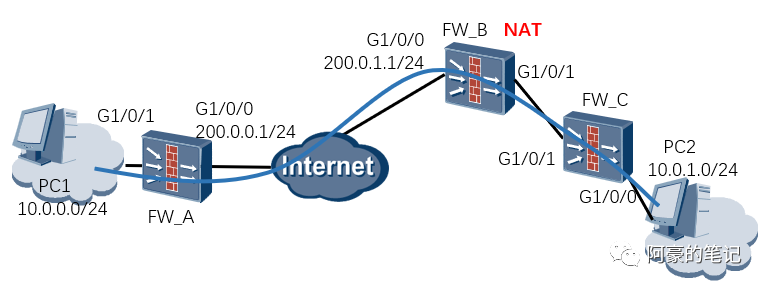

在IPSec VPN部署中,如果发起者位于私网内部(如下图FW_C),而它希望与FW_A之间直接建立一条IPSec隧道,这种情况下NAT会对部署IPSec VPN网络造成障碍。

PC2发业务报文给PC1,IPSec先对IP包头或端口信息进行验证,报文到达NAT设备时,IP地址或端口号会被转换,报文到达FW_A的时候,FW_A进行IPSec数据包的验证,下面分别看一下IPSec使用 AH 和 ESP 两种安全协议时报文能否通过。

-

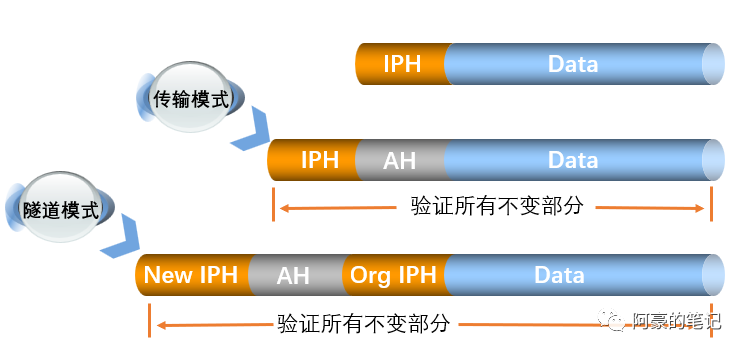

AH 协议:因为 AH 对数据进行完整性检查,会对包括 IP 地址在内的整个IP 包进行Hash运算。而NAT改变 IP 地址,从而破坏 AH 的 Hash 值。 因此 AH 报文无法通过 NAT 网关。

-

ESP 协议:ESP 对数据进行完整性检查,不包括外部的 IP 头, IP 地址转换不会破坏 ESP 的 Hash 值。但 ESP 报文中 TCP 的端口已经加密无法修改,那么NAT设备读不到端口号,不能进行正常的地址转换。

为了解决这个问题,必须在建立 IPSec 隧道的两个网关上同时开启 NAT 穿越功能(对应命令行 nat traversa

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1968

1968

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?