文章首发公众号:无心的梦呓

安全库:http://www.seclibs.com/

网络安全爱好者的安全导航,专注收集信安、红队常用网站、工具和技术博客

今天在圈子看到了九世大佬写的dll劫持破坏360的文章https://www.secquan.org/Discuss/1069235,于是实践了一下,感觉还是有一点问题的,因为在之前的实战中,发现一个情况,平时很少有人去登陆服务器,在正常情况下,更是很少去触发360的加速球等等其他的功能,所以就探索了一下如果能自己去触发。

下面是操作的过程,具体的原因我不再赘述

这里就以弹出计算机为例

当把文件丢进来的后,我们需要想办法去触发一下360,经过测试让360执行任何操作都是可以触发这个dll文件的

至于如何触发,我们利用360的安全大脑的安全防护

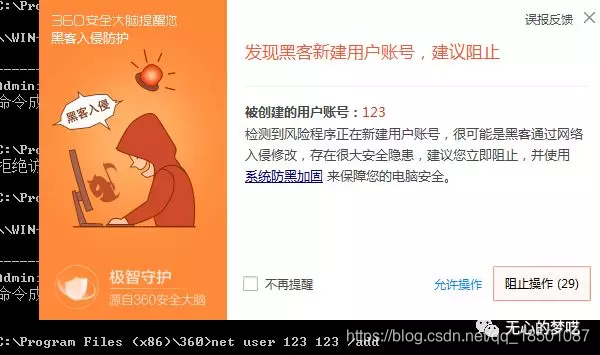

有经验的朋友应该都清楚,在cmd执行添加管理员操作的时候是会被360拦截的,这个就是一个很好的操作的方法

这个就是拦截的页面,我们直接在命令行去执行,这里我们就假设是在webshell或其他地方执行的命令,并不能进行允许或阻止的操作,这里所需要做的就是等,等30秒后(可能还

文章介绍了通过DLL劫持技术来绕过360安全防护的实践过程,强调了在正常情况下服务器很少触发360功能的情况。作者详细描述了如何利用360安全大脑的防护功能和cmd执行管理员操作被拦截的时机,来自动加载恶意DLL文件,弹出计算器作为示例。此外,启动360safe.exe也能触发这一过程,鼓励读者探索更多触发方法。

文章介绍了通过DLL劫持技术来绕过360安全防护的实践过程,强调了在正常情况下服务器很少触发360功能的情况。作者详细描述了如何利用360安全大脑的防护功能和cmd执行管理员操作被拦截的时机,来自动加载恶意DLL文件,弹出计算器作为示例。此外,启动360safe.exe也能触发这一过程,鼓励读者探索更多触发方法。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

753

753

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?