zamana AntiMalware 是windows平台上的一款反恶意软件(轻量级),其核心模块amsdk.sys实现了内核层的功能;amsdk.sys没有加壳/混淆,而且还有很多调试信息,这有利用我们理解其开发流程和细节。

(分析环境:win 11 64,zamana AntiMalware 免费版)

以下从其六个主要的功能模块展开分析:

1,authentication manager (进程认证管理)

2,mini filter (文件过滤功能)

3,self guard (自我保护)

4,protect registry (注册表保护)

5,hook manager (hook管理)

6,irp_mj_device_control (用户层接口)

一,进程认证管理

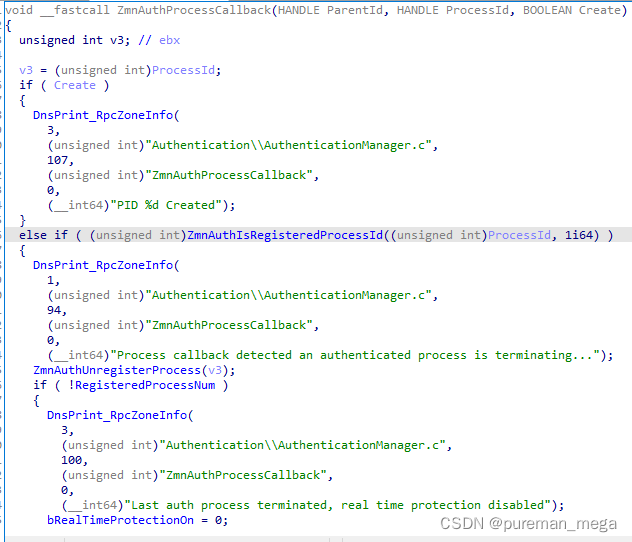

这个模块主要通过PsSetCreateProcessNotifyRoutine注册函数来监控进程的创建与结束事件,其在回调函数中,如果是进程创建,就输出对应的调试信息;如果是进程结束,会判断其是否是已经认证过的进程,如果是,则将其从对应的数组中删除。(进程认证的接口在irp_mj_device_control对应的函数中,相关分析放在该部分)相关代码截图如下:

二 ,文件过滤功能

这个模块相当于集成了一个文件过滤驱动,用来对文件读写内容包含以下字符串“X5O!P%@AP[4\PZX54(P^)7CC)7”的操作进行控制---不知道要干什么 (这个字符串是欧洲反恶意软件的测试文件内容)。通过FltRegisterFilter来注册过滤器,对create/write操作进行监控,如下图所示:

本文详细解析了Zamana AntiMalware的六大核心功能模块:进程认证管理、文件过滤、自我保护、注册表保护、hook管理和用户层接口。通过对这些模块的深入探讨,揭示了这款反恶意软件的工作原理和技术细节。

本文详细解析了Zamana AntiMalware的六大核心功能模块:进程认证管理、文件过滤、自我保护、注册表保护、hook管理和用户层接口。通过对这些模块的深入探讨,揭示了这款反恶意软件的工作原理和技术细节。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1751

1751

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?