一、引言:数字时代的隐私与可验证性矛盾

随着数字化进程的加速,电子投票、匿名支付、身份认证等场景已深度融入社会生活。从政务服务中的在线选举,到金融领域的数字货币交易,再到互联网平台的身份核验,数据交互的频率与规模呈指数级增长。然而,这一过程中始终存在一对核心矛盾:人们既希望信息传递高效便捷,确保数据交互的合法性与可验证性(如投票结果需可追溯、交易需防篡改),又迫切需要守住个人隐私的“最后防线”——避免投票偏好、消费轨迹、身份信息等敏感数据被追踪与滥用。

传统解决方案往往陷入“两难困境”:若强调可验证性,需将信息与身份强绑定,导致隐私暴露风险;若侧重匿名性,又难以确保数据的真实性与合法性,易引发伪造、欺诈等问题。例如,传统纸质投票虽能通过匿名投递保障隐私,但计票效率低且易出现统计误差;早期电子支付系统虽实现交易可追溯,但用户消费记录长期暴露于平台视野。当“可验证性”与“匿名性”看似无法两全时,盲签名技术凭借其独特的“信息隐藏-合法签名-隐私还原”加密逻辑,成为破解这一困境的关键密码技术。

二、RSA盲签名算法:原理与流程解析

2.1 算法基础:RFC9474规范

RFC9474文档基于RSA公钥密码体系,对盲签名的实现流程与安全标准进行了严格规范,填补了早期盲签名技术缺乏统一标准的空白。该算法的核心创新在于通过“盲因子介入”,构建了“签名者不可见原始信息,验证者可确认签名合法性”的技术闭环——签名者在看不到原始信息内容的前提下,仍能生成具备法律效力的有效签名,从根本上实现了“签名行为”与“信息内容”的解耦。

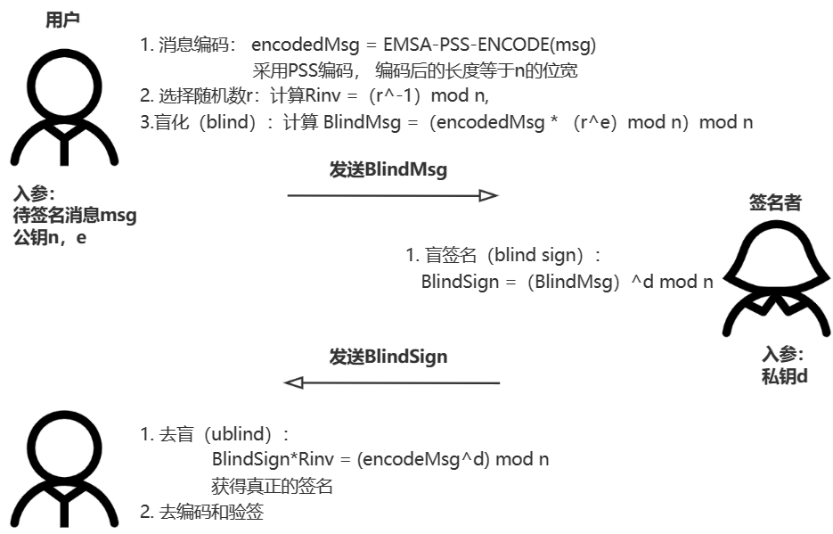

从数学本质来看,RSA盲签名是对传统RSA签名的扩展。传统RSA签名通过“消息哈希值的私钥加密”实现,而盲签名在这一过程前增加了盲化变换:设原始消息为m,盲因子为r(与RSA公钥模数n互素),公钥为(e,n),则盲化消息为m' = m * r^e mod n。签名者对m'执行私钥d签名得到s' = (m')^d mod n,用户去盲后得到原始消息签名s = s' * r^(-1) mod n,最终s满足传统RSA签名验证关系m ≡ s^e mod n。RFC9474进一步明确了盲因子生成范围、哈希函数选择、参数长度等关键要求,例如规定盲因子需为160位以上随机数,确保盲化过程的不可预测性。

2.2 三步核心流程

-

盲化处理:用户对待签名的原始信息(如投票选项、支付金额、身份标识等)引入一个随机的"盲因子",通过特定加密算法对原始信息进行变形处理。处理后,原始信息内容被完全隐藏,呈现为一串无意义的乱码数据,确保签名者无法从中获取任何有效信息。

-

签名生成:签名者使用自身持有的私钥,对用户提交的"盲化后信息"执行常规的RSA签名操作。由于此时处理对象是经过盲化的乱码,签名者全程无法接触到原始信息,从而从源头避免了用户敏感数据的泄露风险。

-

去盲验证:用户在获取签名者返回的"盲化签名"后,通过预先保留的"盲因子"执行去盲操作,最终还原出针对原始信息的"有效数字签名"。此时,任何拥有签名者公钥的第三方都能验证该签名的合法性,但签名者自身却无法将签名与原始信息或用户身份进行关联。

这种“先盲化、再签名、后去盲”的闭环机制,既完整继承了RSA算法基于大素数分解的数学安全性,又通过盲因子的引入赋予了匿名不可追踪的特性。值得注意的是,RFC9474对算法的安全性做了多重保障:一是严格限定盲因子的生成规则,防止因盲因子选择不当导致的信息泄露;二是规范了哈希函数的使用(如推荐SHA-256及以上强度哈希算法),抵御碰撞攻击;三是明确了参数校验流程,避免因输入参数异常引发的签名失效或安全漏洞。这些标准化设计,使得RSA盲签名能够在不同场景下实现安全复用,为技术落地提供了可靠的规范依据。

三、RSA盲签名的核心应用场景

3.1 电子投票:实现"匿名且可信"的选举机制

电子投票的核心诉求集中于三点:选民身份与投票内容解耦(匿名性)、投票记录防篡改(完整性)、计票结果可追溯验证(可验证性)。传统投票方案往往难以同时满足这三项要求,而基于RSA盲签名的电子投票系统可构建如下流程:

选民首先通过官方渠道完成实名身份认证,确保投票资格的合法性;随后将个人投票选项进行盲化处理,仅向投票机构提交盲化后的信息;机构对盲化信息进行签名(无法查看具体投票内容)后返回给选民;选民去盲后得到"投票内容+有效签名"的组合数据,并提交至公开的计票系统;系统通过机构公钥验证签名合法性,统计有效选票,全程既保证了选民隐私,又确保了投票结果的公信力。

案例:在线投票:小明通过APP参与选举投票,首先上传身份证完成实名核验,确认具备投票资格。他选择候选人A后,APP自动生成随机盲因子,将"候选人A"这一信息转化为一串乱码(如"X7#92kL$")并提交给选举委员会。委员会用私钥对乱码签名后返回,小明的APP通过盲因子去盲,得到"候选人A+有效签名"的组合,再提交至计票平台。最终计票系统验证签名有效,将票计入候选人A名下,但委员会始终无法得知小明的具体投票选项,实现了"实名投票、匿名表达"的平衡。

3.2 匿名支付:守护交易隐私的"隐形盾牌"

在数字货币流通、跨境支付、在线消费等场景中,用户面临双重需求:一方面希望交易记录可追溯,以防范洗钱、诈骗等非法行为;另一方面又不愿个人消费轨迹、资金流向被支付平台或第三方机构获取。RSA盲签名在此场景中可实现"支付金额盲化签名"机制:

用户将具体支付金额通过盲因子加密处理后,提交给银行或支付机构;机构使用私钥对盲化金额进行签名,确认资金来源的合法性;交易完成后,监管方或收款方可通过机构公钥验证支付签名的有效性,但无法将该签名与具体用户身份、消费场景或原始支付金额进行关联,从而在合规监管与隐私保护之间找到平衡点。

案例:匿名公益捐款:用户小红想向某慈善机构捐款500元,通过银行APP发起转账时,系统自动生成盲因子将"500元"盲化为"Y3*pQ5@"。银行对该盲化信息签名后,小红的APP去盲得到"500元+银行签名"并发送给慈善机构。机构通过银行公钥验证签名有效,确认收到合法捐款,但银行和机构都无法获取小红的身份信息与捐款金额的关联记录,既保障了交易可追溯,又保护了小红的捐赠隐私。

3.3 身份认证:"证明身份不必暴露隐私"

传统身份认证场景(如社保信息查询、学历证书验证、政务服务办理等)往往要求用户提交姓名、身份证号、家庭住址等敏感信息,存在信息泄露与滥用风险。结合RSA盲签名技术的身份认证方案可实现"零知识证明"式的验证逻辑:

用户将个人核心身份信息进行盲化处理后,提交至公安、教育局等权威机构;权威机构通过内部系统核验用户身份真实性,并对盲化信息进行签名确认;用户在后续需要证明身份的场景中,仅需向验证方出示"盲化信息+权威签名",验证方通过机构公钥验签即可确认用户身份的合法性,无需获取任何具体的敏感身份信息。

案例:大学生学历在线验证:毕业生小李求职时,用人单位要求验证其本科学历。小李通过学信网APP,将"姓名+身份证号+毕业院校"等信息盲化为"Z8!x2M%",提交给教育部学历认证中心。中心通过内部数据库核验小李学历真实后,用私钥对盲化信息签名并返回。小李将"Z8!x2M%+中心签名"发送给用人单位,单位通过学信网公钥验签成功,确认小李学历合法,但全程未获取其具体身份信息,避免了敏感数据泄露风险。

四、RSA盲签名的技术优势

4.1 匿名性:签名者与信息的"零接触"屏障

盲签名技术从算法设计层面确保签名者与原始信息的"零接触"——即使签名者掌握最终的签名结果与自身公钥,也无法通过技术手段追溯到对应的原始信息内容或提交用户。这种彻底的匿名性为用户隐私提供了坚实的"最后防线",有效防止隐私数据被恶意追踪与滥用。

4.2 安全性:基于成熟密码体系的抗攻击能力

当前RFC9474规范下的RSA盲签名技术,其安全性建立在RSA公钥密码体系的数学安全性基础之上,核心依赖于大素数分解的计算难题。这一难题使得算法能够抵御除量子计算以外的大部分已知攻击手段。同时,随着后量子密码算法的发展,基于格密码、哈希签名等后量子算法的盲签名技术也在快速演进,未来将具备更强的抗量子攻击能力。

4.3 兼容性:低成本的现有系统"安全升级"方案

RSA盲签名技术无需对现有数字系统进行重构,可直接嵌入电子投票平台、支付结算系统、身份认证模块等现有应用的签名环节。其开发成本低、部署效率高的特性,使得企业与机构能够以最小的改造代价实现系统的"隐私安全升级",大幅降低了技术落地的门槛。

五、未来展望与技术实践

5.1 发展前景:隐私合规驱动下的广泛应用

随着《个人信息保护法》《数据安全法》等法律法规的落地实施,"隐私合规"已成为企业与机构发展的必修课。RSA盲签名技术作为平衡"安全、效率、隐私"三角关系的关键工具,在政务领域的公平选举、金融领域的匿名支付、互联网领域的身份认证等场景中,都将发挥不可替代的作用,有望成为数字经济时代的"信任基石"。

5.2 技术实践:openHiTLS的标准化实现

值得关注的是,openHiTLS已基于RFC9474标准完成了RSA盲签名技术的工程化实现,为开发者与企业提供了标准化、高可用的技术工具包。该实现严格遵循“盲化-签名-去盲”的核心流程,通过关键函数封装算法逻辑,以下结合核心代码片段说明其实现思路:

1. 盲化处理:通过`CRYPT_RSA_Blind`函数实现原始信息的盲化。该函数首先对输入信息进行EMSA-PSS编码(`PssPad`函数),确保符合签名格式要求;随后生成随机盲因子`r`,通过`BN_ModMul`运算将编码后的信息与盲因子结合,得到盲化后的消息。代码中还通过`BN_Gcd`校验盲因子与公钥模数`n`的互素性,保障盲化过程的安全性,关键代码逻辑如下:

// 盲化核心逻辑:encoded_msg = EMSA-PSS-ENCODE(msg),blinded_msg = encoded_msg * r^e mod n

GOTO_ERR_IF(PssPad(ctx, input, inputLen, pad, padLen), ret); // PSS编码

GOTO_ERR_IF(BN_Bin2Bn(enMsg, pad, padLen), ret); // 编码结果转大数

GOTO_ERR_IF(BN_Gcd(gcd, enMsg, n, opt), ret); // 校验互素性

GOTO_ERR_IF(BN_ModMul(enMsg, enMsg, blind->r, n, opt), ret); // 结合盲因子

2. 签名生成:盲签名的生成通过`CRYPT_RSA_SignData`函数中的`BlindSign`分支实现。该分支调用`CRYPT_RSA_PrvDec`(底层通过`RSA_PrvProcess`)使用私钥对盲化消息进行签名,同时通过公钥运算(`CRYPT_RSA_PubEnc`)验证签名合法性,确保签名过程无篡改,代码片段如下:

// 盲签名生成与合法性校验

ret = CRYPT_RSA_PrvDec(ctx, data, dataLen, s, &sLen); // 私钥签名盲化消息

ret = CRYPT_RSA_PubEnc(ctx, s, sLen, m, &mLen); // 公钥验证签名

if (dataLen != mLen || memcmp(data, m, mLen) != 0) { // 校验签名有效性

ret = CRYPT_RSA_NOR_VERIFY_FAIL;

}

3. 去盲验证:去盲操作由`CRYPT_RSA_UnBlind`函数完成。该函数通过预存的盲因子逆元`rInv`,对签名结果执行`BN_ModMul`运算去除盲化效果,还原出原始信息的有效签名,供后续公钥验证使用,核心代码如下:

// 去盲核心逻辑:signature = blinded_sign * r^(-1) mod n

GOTO_ERR_IF(BN_Bin2Bn(z, input, inputLen), ret); // 盲签名转大数

GOTO_ERR_IF(BN_ModMul(s, z, blind->rInv, n, opt), ret); // 乘盲因子逆元去盲

此外,代码还实现了完善的安全机制,如`InputRangeCheck`对输入参数的合法性校验、`RsaDecProcedureFree`等函数的内存清理、常数时间运算(`BN_MontExpConsttime`)抵御侧信道攻击等。该工具包不仅遵循规范要求确保算法安全性,还针对实际应用场景进行了性能优化,降低了技术集成难度。欢迎相关领域的技术人员探索研究技术细节,共同探讨更多潜在应用场景,携手利用密码技术解决各类隐私保护问题,守护数字世界的信息安全。

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?