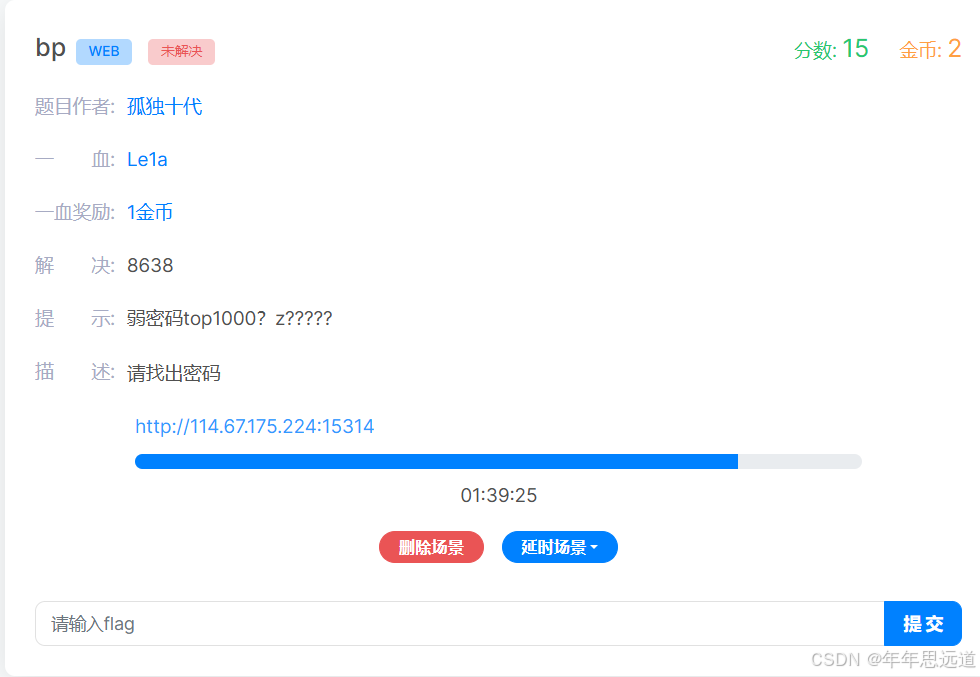

打开场景进入界面,根据题目名称,该题需要进行bp进行爆破。

打开bp,根据提示选用相对应的字典top1000

字典链接:百度网盘 请输入提取码

提取码:shzc

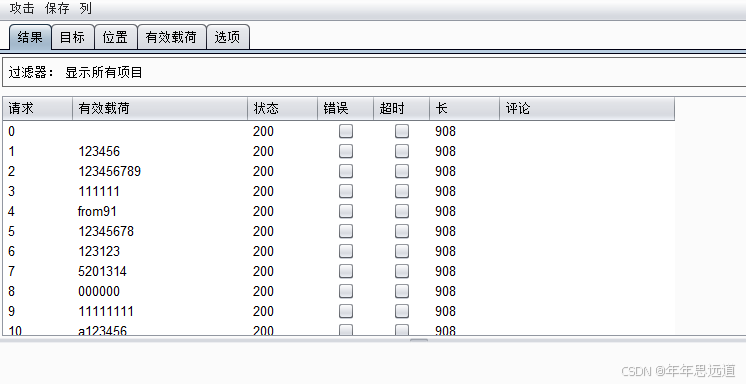

第一次攻击发现所有返回长度都一样,不知道哪个才是密码

随便打开一个在响应中可以看到有一段代码,定义了一个r={code:'bugku10000'}

而r.code=='bugku10000'时返回"Wrong account or password"

也就是返回错误

那也就是当r不等于‘bugku10000’时,就是密码正确。

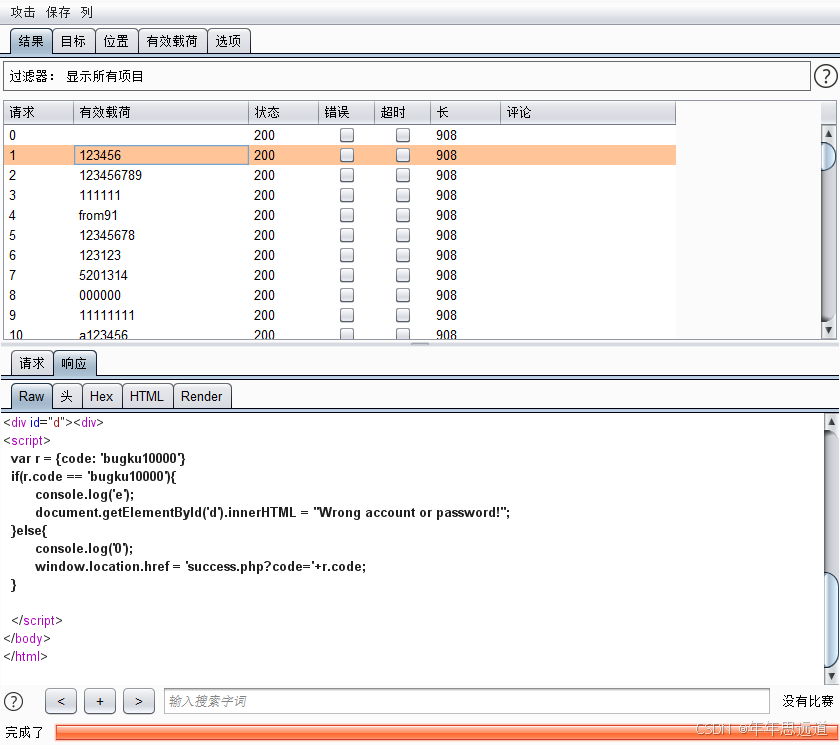

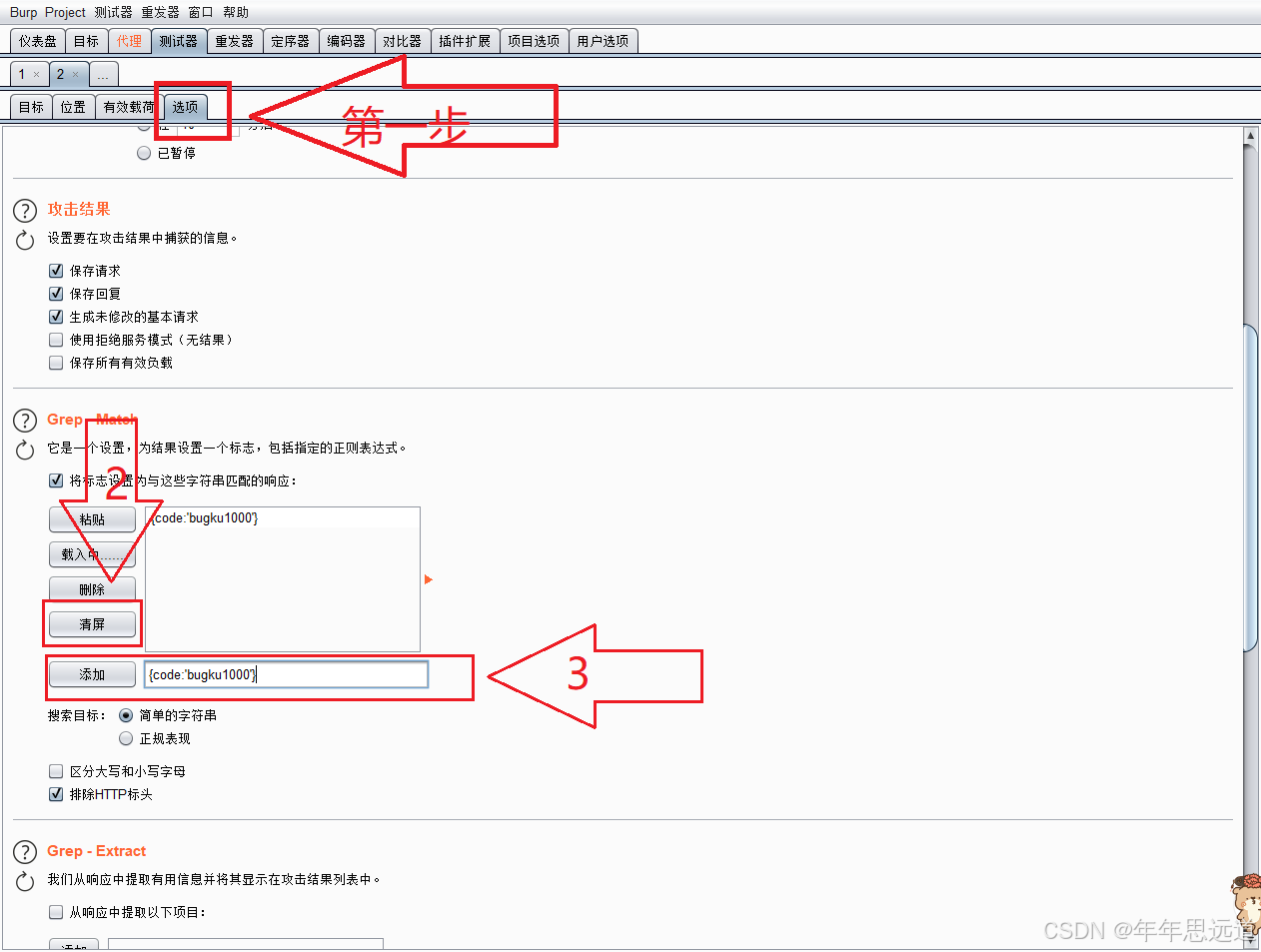

接下来在攻击选项中,找到检索,添加{code:'bugku1000'}

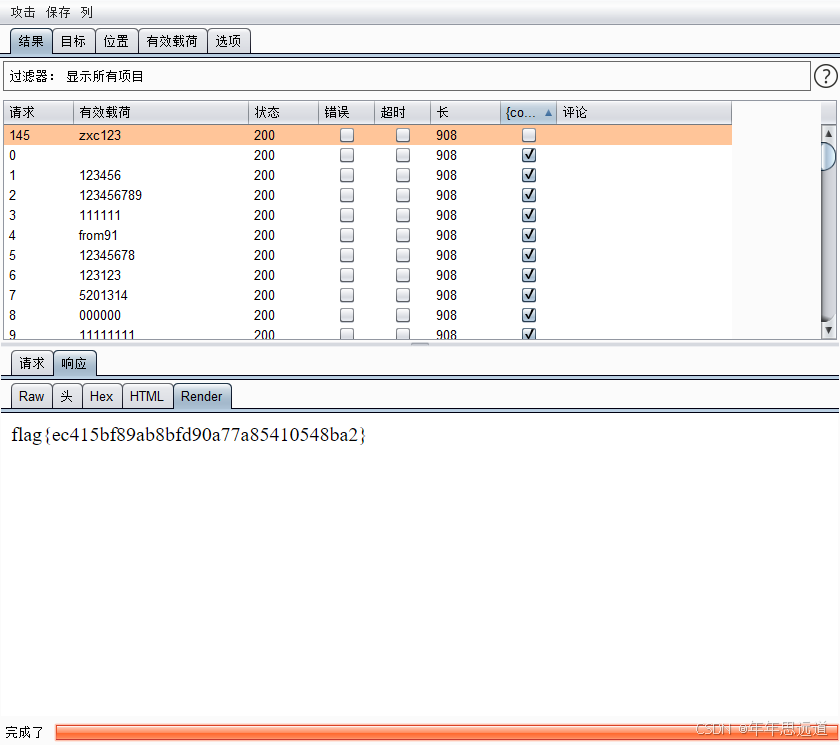

通过区分响应包里面有没有{code:'bugku1000'}来进行判断,得到密码,密码:zxc123

查看render得到flag

3039

3039

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?