这篇文章已经在公号后台躺了将近一月,趁着这俩天空,把这个坑填起来,本篇主要内容为基于Hopper+LLDB在运行时调试,修改寄存器值,修改MachO二进制实现逻辑业务判断绕过,以某云课堂为例:

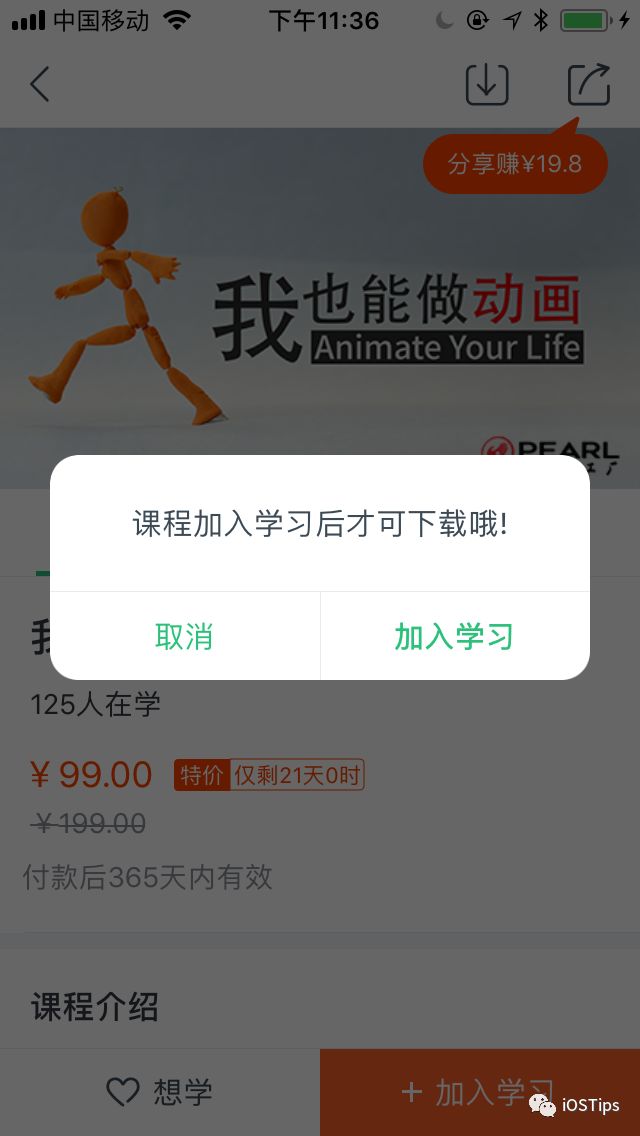

如上图未加入学习(付费),点击下载按钮,会提示课程加入学习后才可下载,那么怎样才可以绕过这个判断,直接进入下载页面呢?好了接下来我们带着这个问题,一步步分析。

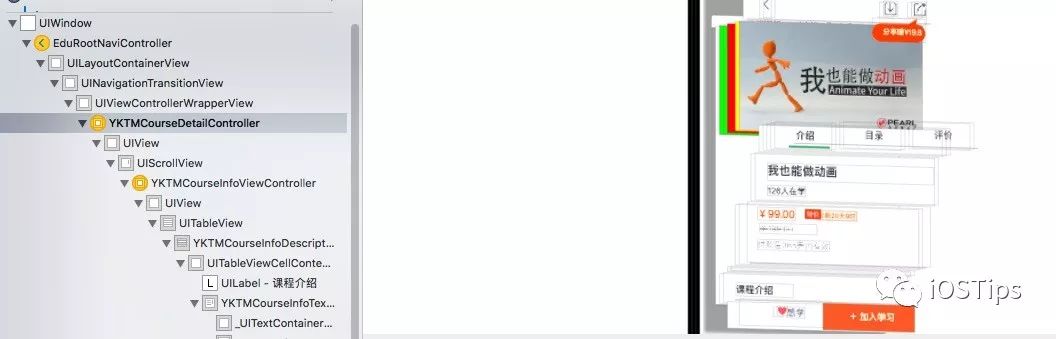

首先我们以MD或IPAPatch动态调试已解密的IPA包,发现这个详情页的控制器为YKTMCourseDetailController,拿到这个后在Hopper里搜索

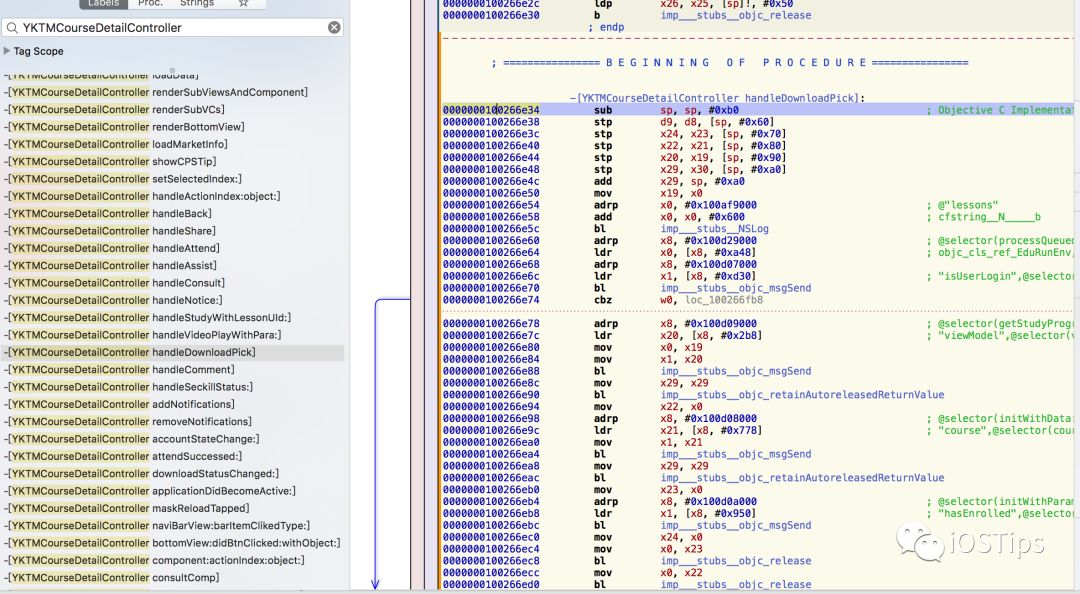

可以发现YKTMCourseDetailController有一个方法handleDownloadPick,只有这一个含有下载关键词(可见加固对于混淆类名方法名的重要性),为了验证是不是该方法,我们使用LLDB对这个方法的起始地址0x0000000100266e34

下断点,当然这个地址并非APP载入内存的实际逻辑地址,接下来我们通过Hopper 的Rebase操作将地址替换为内存实际逻辑地址。

使用 image list -o -f获得偏移地址ADLR(0x0000000000758000),Hopper查看Arm64基地址为

本文介绍了如何使用Hopper+LLDB进行iOS应用的逆向工程,通过修改寄存器值和MachO二进制实现逻辑判断绕过,以某云课堂为例,详细讲解了调试过程,包括设置断点、计算内存基址、修改汇编代码等步骤,强调了应用内核心业务混淆的重要性。

本文介绍了如何使用Hopper+LLDB进行iOS应用的逆向工程,通过修改寄存器值和MachO二进制实现逻辑判断绕过,以某云课堂为例,详细讲解了调试过程,包括设置断点、计算内存基址、修改汇编代码等步骤,强调了应用内核心业务混淆的重要性。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

2万+

2万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?