<题目>

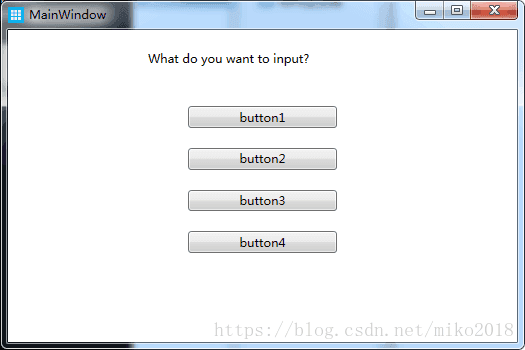

拿到答案需要正确地点击按钮

格式:simCTF{ }

解题链接: http://ctf5.shiyanbar.com/re/rev4.exe

<解答>

根据连接可知这是一个exe文件。打开连接下载文件。

※拿到题目,随便点击按钮,发现没有任何反应。

多次点击后,程序退出。

因此可分析只有按照正确顺序点击才能得到正确答案。

※我们再次打开程序,重复点击按钮,发现在点击9下之后程序退出,记录下数字9以便之后备用。

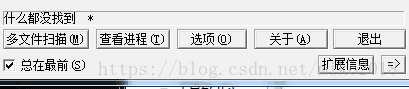

※使用PEiD进行查壳,发现并没有什么用。

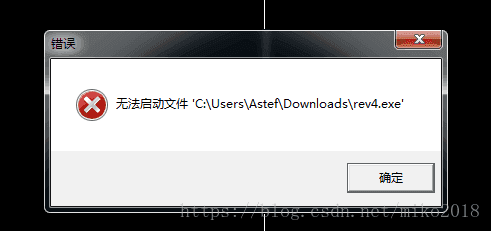

将程序丢进OD中,意外地发现OD无法识别该文件:

而使用IDA则可正常打开,因此推测这是一个net的程序。

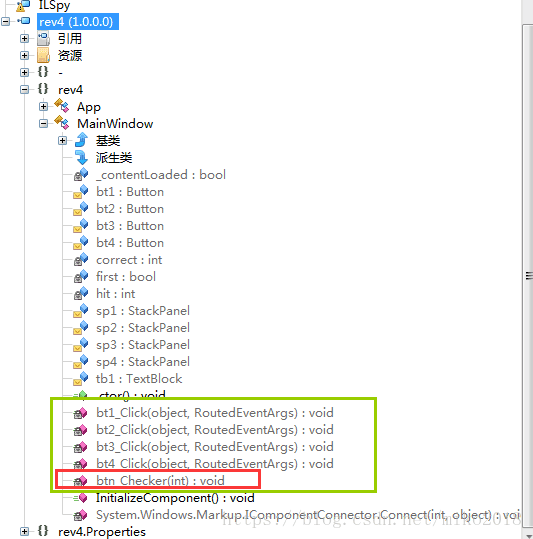

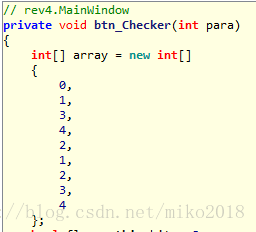

※进而我们换用ILSpy2.3.0反汇编该程序。在rev4的MainWindow下发现bti_click以及btn_Checker(int)函数,其中四个bti_click对应四个button。

※我们对btn_Checker(int)函数进行反编译,“正确答案”很明了的显示了出来。

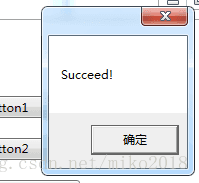

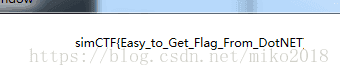

按照上面的顺序依次点击按钮(0只需点击四个按钮以外任意位置即可)。得到了我们想要的结果和flag。

ps:

- 这个flag有bug…。simCTF{Easy_to_Get…}的to要大写为“To”才是正确结果。

- 遇到net的程序可以考虑使用IDA或者是ILSpy进行逆向,OD对很多net的程序都打不开。

本文通过解析一个.NET程序rev4.exe,介绍了如何使用ILSpy进行反编译,并找到正确的按钮点击顺序来获取flag。文章详细描述了从下载文件到逆向分析的过程,包括使用PEiD查壳、OD和IDA打开程序,最终在ILSpy中找到解决方案。

本文通过解析一个.NET程序rev4.exe,介绍了如何使用ILSpy进行反编译,并找到正确的按钮点击顺序来获取flag。文章详细描述了从下载文件到逆向分析的过程,包括使用PEiD查壳、OD和IDA打开程序,最终在ILSpy中找到解决方案。

1352

1352

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?