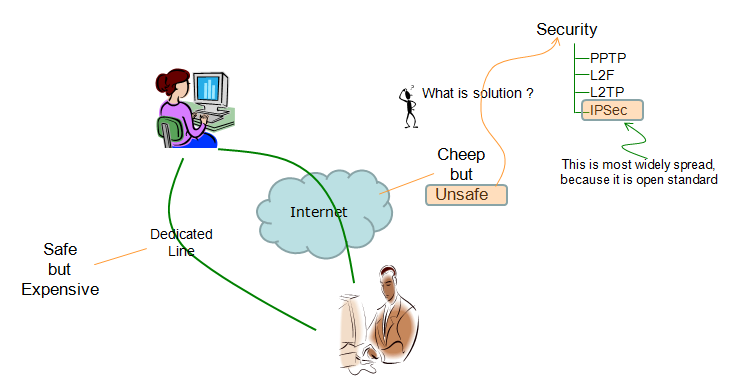

专为 IP 层通信设计的安全算法称为“IPSec”。它是一个协议套件,旨在提供通过 IP 网络(例如互联网)进行安全通信。它在 IP 层提供安全服务,使其能够保护所有基于 IP 的协议,包括 TCP、UDP 和 ICMP。

IPSec 组件

IPSec 由三个主要协议组成:认证头(AH:Authentication Header)、封装安全有效载荷(ESP:Encapsulating Security Payload)和互联网密钥交换(IKE:Internet Key Exchange)。AH 为 IP 数据包提供身份验证和完整性保护,而 ESP 为 IP 数据包提供保密性保护。IKE 用于在两方之间建立共享私密密钥。

从技术上讲,AH和ESP是为IPSec设计的算法,而IKE是一种密钥交换协议,用于交换将用于AH/ESP算法的密钥。因此,AH/ESP和IKE的功能略有不同。下面分别介绍这三种协议。

IPsec-AH

AH 代表“Authentication Header”。它是 IPSec 协议的一个组件,可以提供源认证和数据完整性保护。然而,AH 不进行任何数据加密。AH(Authentication Header)是 IPSec 中用于提供 IP 数据包认证和完整性保护的协议。

AH 为 IP 数据包提供了强级别的认证和完整性保护,帮助防止各种攻击,如数据包嗅探、篡改和重放攻击。然而,它不提供保密性保护,因此通常与 ESP 一起使用,后者提供加密以及认证和完整性保护。

AH的两种模式:传输模式和隧道模式

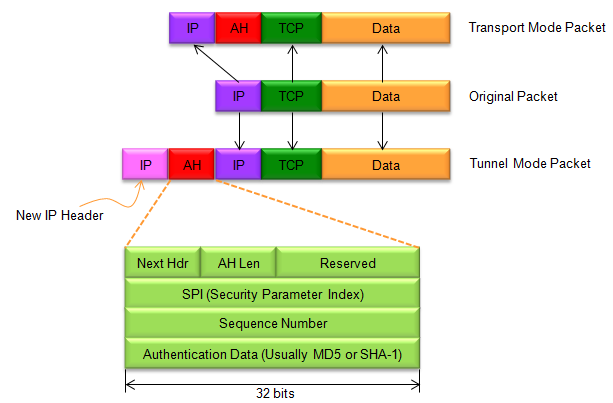

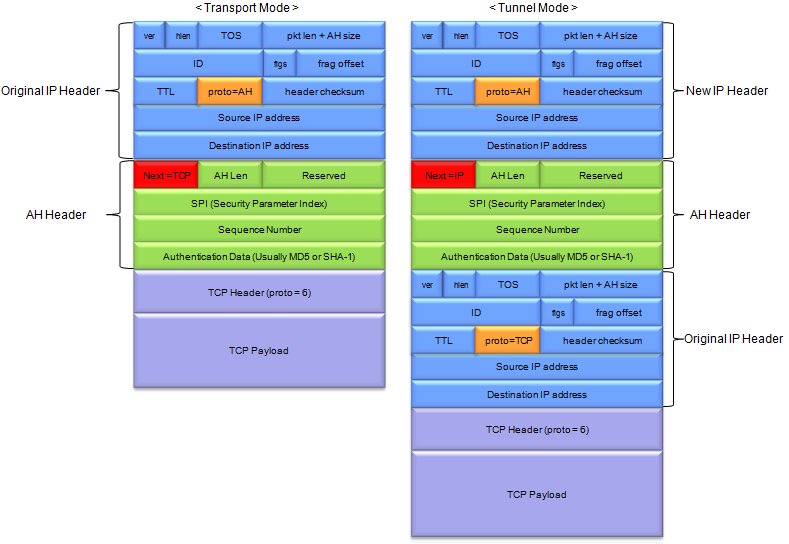

AH可以在传输模式或隧道模式下使用。

-

在传输模式下(transport mode),AH头被插入到IP头和传输层头(例如TCP、UDP)之间,仅为传输层协议提供保护。

-

在隧道模式下(tunnel mode),整个原始IP数据包被封装在一个新的IP数据包内,AH头插入在新IP头和原始IP头之间,为整个IP数据包提供保护。

以下是 AH 头中每个字段的描述:

-

Next

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

3226

3226