打开所给附件:

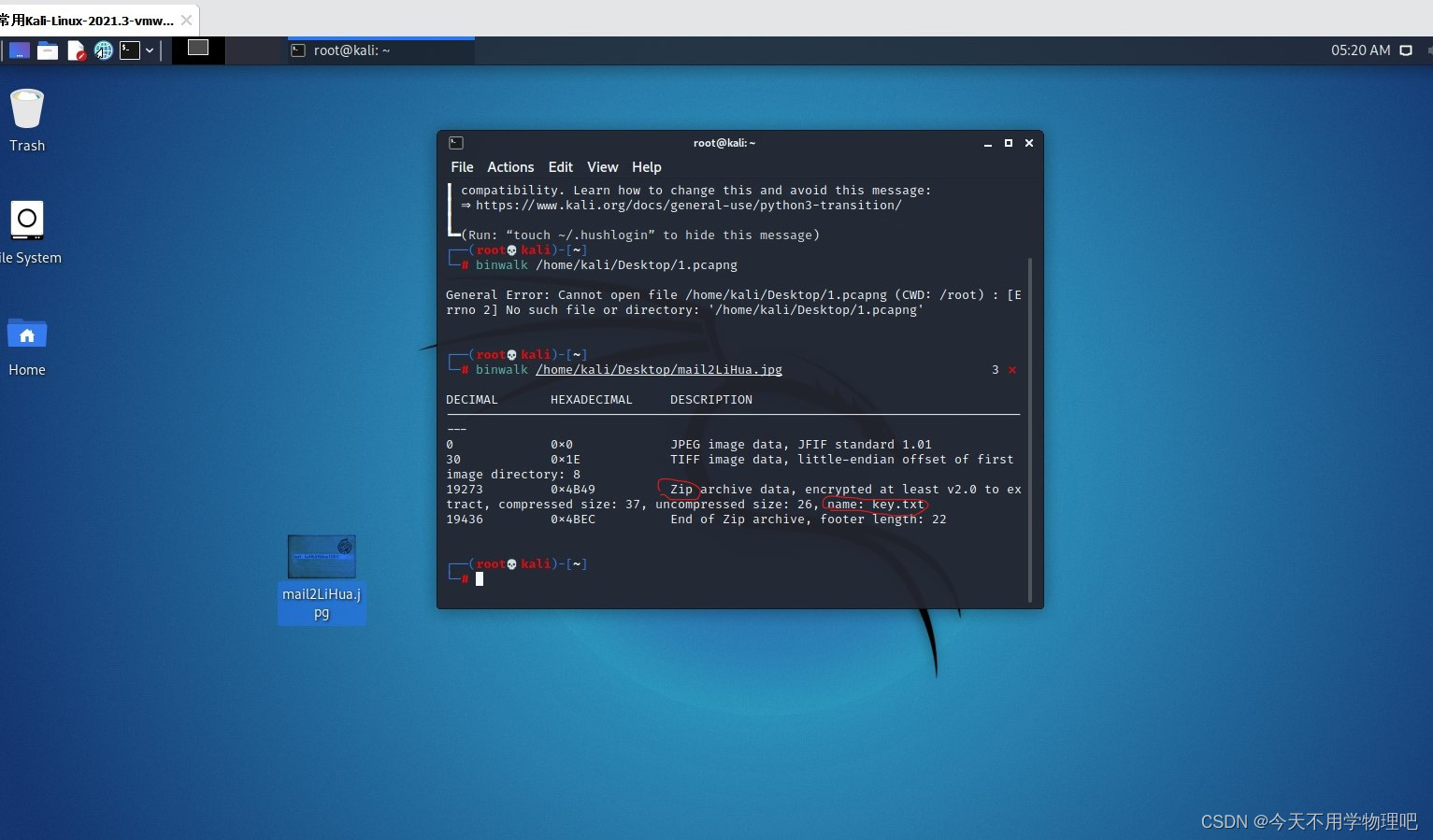

可以看到一段被毁坏的MD5加密序列,但其实没有用,接下来把图片放到kali里面binwalk一下,看看有没有隐藏信息:

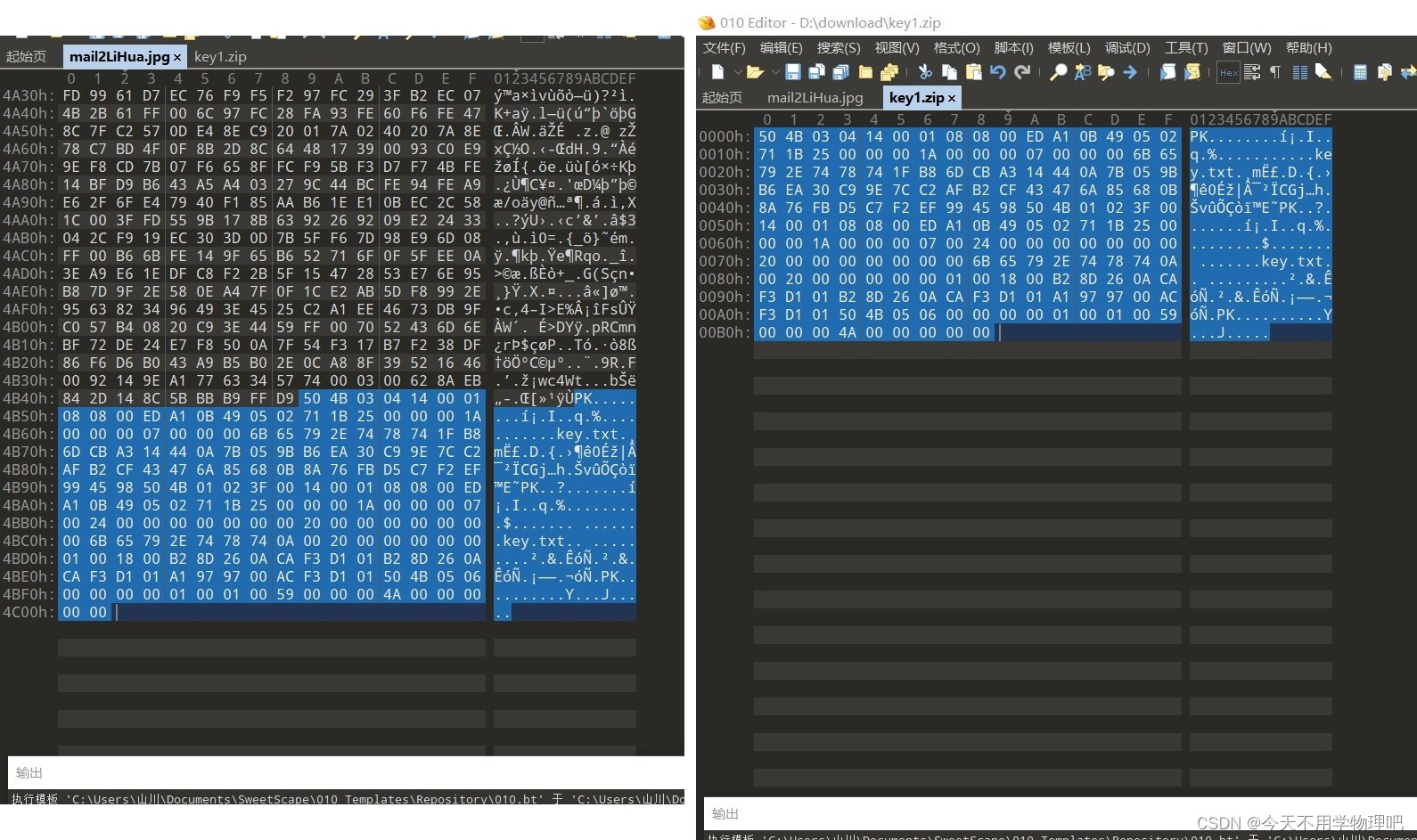

红线圈起来部分就是图片隐含的重要信息,有一个zip压缩包(其实用winhex打开也可以看到有关key.txt的信息),将其分离出来,这里可以用foremost或者binwalk -e,但我用的是010editor

根据zip文件头为504B0304在010editor找到zip文件并复制到新建文件中,重命名为.zip格式,得到一个压缩包:

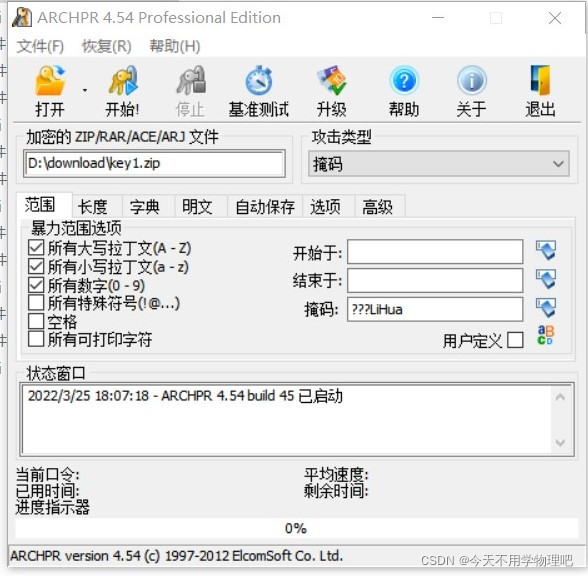

但压缩包里的key.txt是加密的,所以拖入ARCHPR,题目给了一个提示(LiHua),用掩码破解:

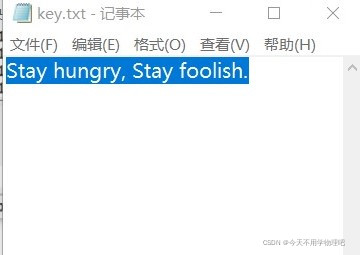

掩码负责控制密码位数,这里用'?'表示,得到密码后直接打开key.txt,就能得到flag:

misc

《今天也是封校的一天,岂可修》

本文介绍了一种通过分析损坏的MD5加密序列寻找隐藏信息的方法。利用binwalk工具从图片中提取了一个加密的zip文件,并使用ARCHPR软件通过掩码破解获取了关键文件key.txt的内容。

本文介绍了一种通过分析损坏的MD5加密序列寻找隐藏信息的方法。利用binwalk工具从图片中提取了一个加密的zip文件,并使用ARCHPR软件通过掩码破解获取了关键文件key.txt的内容。

4803

4803

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?