声明

学习视频笔记均来自B站UP主" 泷羽sec",如涉及侵权马上删除文章

笔记的只是方便各位师傅学习知识,以下网站只涉及学习内容,其他的都与本人无关,切莫逾越法律红线,否则后果自负

本文主要用做技术分享,所有内容仅供参考。任何使用或者依赖于本文信息所造成的法律后果均与本人无关。请读者自行判断风险,并遵循相关法律法规。

目录

5 shodan搜索引擎搜网段(05)

5.1 常见命令

5.1.1 搜网段 net 1.1.1.1/24

以美国安全局网段为例子(搜外国的需要开代理)

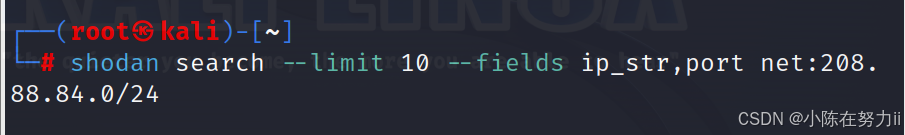

shodan search --limit 10 --fields ip_str,port net:208.88.84.0/24

5.1.2 搜组织的ip地址 org:nsa.gov

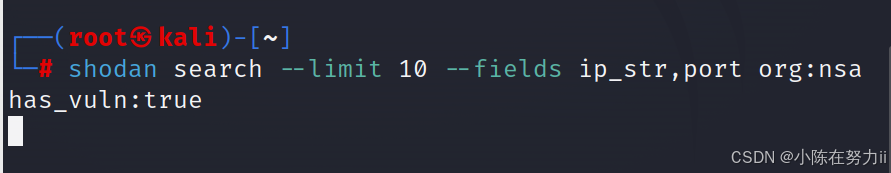

shodan search --limit 10 --fields ip_str,port org:nsa.gov has_vuln:true

如果是搜不到的话,就把gov去掉,可能是gov比较敏感,会过滤shodan search --limit 10 --fields ip_str,port org:nsa has_vuln:true

5.1.3 搜waf

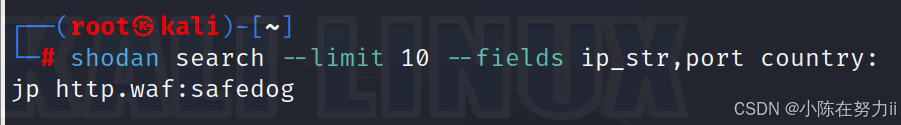

shodan search --limit 10 --fields ip_str,port country:jp http.waf:safedog

用shodan搜小日本关于safedog的10条资产信息举一反三:可以网上都其他waf的名字,然后代入即可

5.1.4 搜防火墙

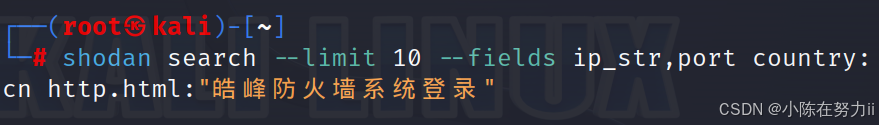

shodan search --limit 10 --fields ip_str,port country:cn http.html:"xx防火墙系统登录"

检索html前端页面中带有关键字的ip地址或者是title字眼

5.1.5 搜登录

shodan search --limit 10 --fields ip_str,port country:cn http.html:login

shodan search --limit 10 --fields ip_str,port country:cn http.html:"xx防火墙系统登录" 等等

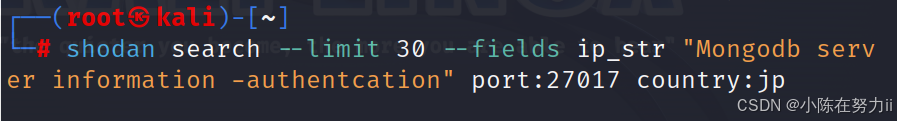

5.2 Mongodb未授权登录

shodan search --limit 10 --fields ip_str "Mongodb server information -authentcation" port:27017 coutry:jp

"Mongodb server information -authentication" >>指定Shodan搜索 那些描述中包含 “Mongodb server information -authentication” 的条目。这通常意味着搜索那些MongoDB服务器信息表明它们没有启用身份验证, 即 -authentication

-authentication:表未授权访问的参数

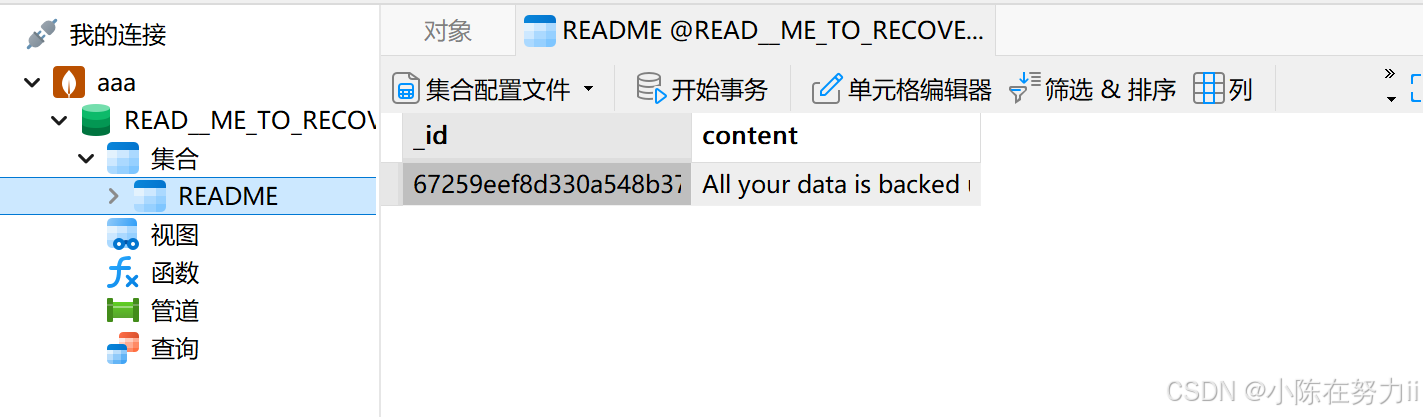

用navicat尝试连接,输入ip和端口之后未授权连进小日本数据库(试国外的数据库,en千万别去试,出了事情和本人无关😭)

常见数据库及端口:

mysql:3306端口

oracle:1521端口

sql server:1433端口

redis:6379端口

mongodb:27017端口

postgresql:5432端口

5.3 jenkins组件利用

辅助作用:

1. 自动化测试:Jenkins可以用于自动化渗透测试过程中的一些任务,通过编 写任务,可以定期对目标系统进行安全测试,提高测试效率和覆盖范围 任务:漏洞扫描、安全测试等

2. 持续集成与持续部署:渗透测试人员可以将Jenkins用于CI/CD流程,在开发 和部署过程中进行安全测试,及时发现和修复安全问题。

持续集成(CI):开发人员将代码频繁地集成到共享代码仓库中,并 自动进行构建、编译和测试。这有助于发现和解决代码冲突、问题和错误。

持续部署(CD):经过测试和验证的代码自动部署到生产环境中,以 实现快速且可靠的软件交付。

3. 漏洞管理:Jenkins可以与漏洞管理工具集成,帮助企业管理和跟踪安全漏 洞。渗透测试人员可以利用Jenkins的漏洞管理功能,了解目标系统中存在的 安全漏洞,并指定响应的攻击策略

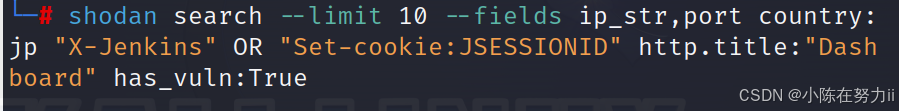

5.3.1 搜jenkins组件

shodan search --limit 10 --fields ip_str,port country:jp "X-Jenkins" OR "Set-cookie:JSESSIONID" http.title:"Dashboard" has_vuln:True

X-Jenkins" OR "Set-cookie:JSESSIONID":表示搜索结果中要包含X-Jenkins或者Set-cookie的值都包含JSESSIONID使用"or"逻辑运算符连接了这两个条件,扩大了搜索范围

http.title:"Dashboard":表示,只查找HTTP响应标题中包含“Dashboard”的设备。这通常意味着这些设备有 一个名为“ Dashboard ”的网页或界面

6 shodan网页端

6.1 简介

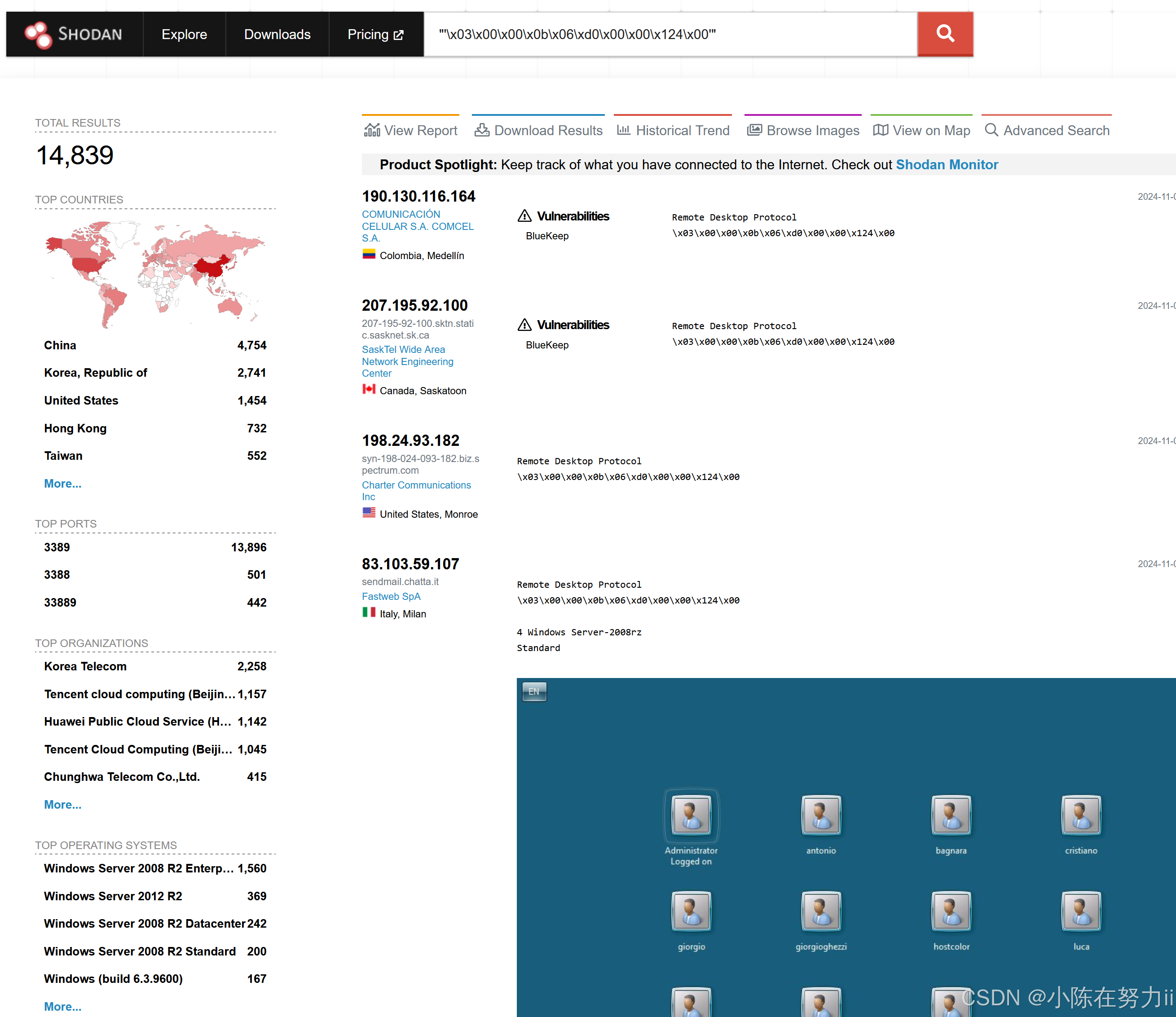

以 CVE-2019-0708 为例,漏洞指纹: "'\x03\x00\x00\x0b\x06\xd0\x00\x00\x124\x00'"

可以看出很多国家的资产信息,都是以可视化呈现出来,比较通俗易懂吧,跟kali上部署的都差不多

命令都是大差不差的,比如webcam:搜一些摄像头的等等

搜apache

shodan search --limit 10 --fields ip_str,port product:Apache httpd

Tencent cloud

shodan search --limit 10 --fields ip_str,port org.Tencent cloud

6.2 shodan监控资产

6.2.1 监控设置

在常规信息下的输入栏里填写要监控的目标,下面的通知是设置邮件通知服务。

需要注意的是,能够监控多少个IP,是能够在这个截图页面的右半部分显示 出来的,在设置监控时可以留意一下。

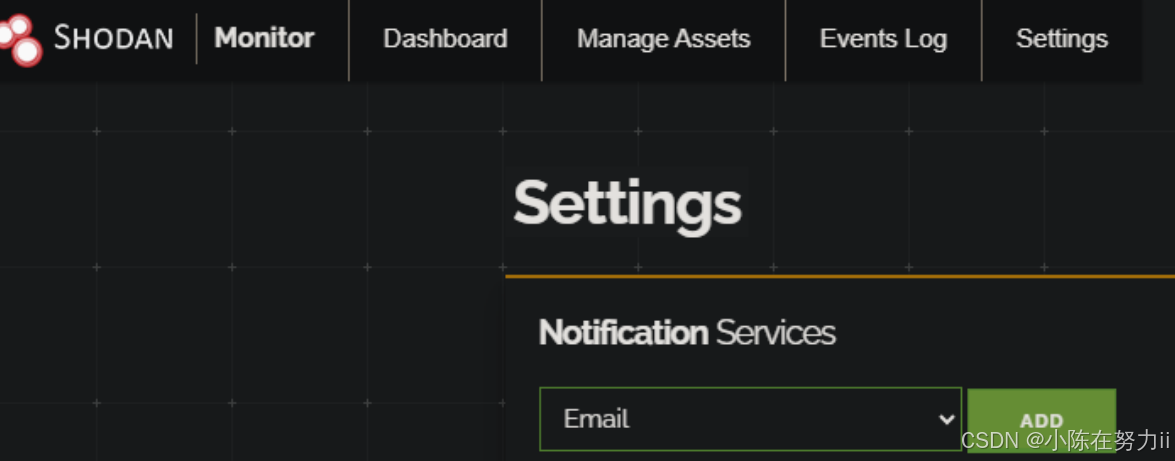

6.2.2 添加邮件地址

如果你不想用默认的shodan邮箱(也许是这个邮箱也用不了),可以通过 Settings ,进入到这个设置界面,默认的通知服务就是邮件,点击 ADD ,添加 需要的邮件地址即可

6.2.3 通过命令行参数设置监控

1. 添加监控>>使用Shodan Monitor功能,可以监控特定IP地址或设备。 shodan monitor add <ip_address>

2. 管理监控>>查看当前监控列表: shodan monitor list ;删除某个监控 >> shodan monitor delete <monitor_id>

7 shodan其他参数

shodan alert Shodan的alert功能允许用户设置针对特定搜索条件的警报,当Shodan检测到符合 这些条件的新设备或网络活动时,会向用户发送通知。

7.1. 创建Alert

要创建一个新的alert,使用 shodan alert create 命令,并指定搜索条件和接收警报的电子邮件地址。

例如,监控所有运行特定服务的设备,使用以下命令:

shodan alert create "service:ssh" your_email@example.com

这条命令会创建一个alert,当Shodan检测到任何运行SSH服务的设备时,都会向 your_email@example.com 发送通知。

2. 查看Alert列表

查看当前设置的所有alert,使用 shodan alert list 命令。

将列出所有alert的ID、搜索条件、创建时间和状态。

3. 删除Alert

使用 shodan alert delete 命令并指定要删除的alert的ID来删除它。

例如:这条命令会删除ID为123456的alert。

4. 接收Alert通知

当Shodan检测到符合你设置的alert条件的新设备或网络活动时,它会通过电子邮件向你发送通知。通知中通常包含设备的IP地址、端口、操作系统和服务等信息。

5. 使用过滤器创建更具体的Alert Shodan支持多种过滤器,你可以使用它们来创建更具体的alert。例如,如果你想 监控特定IP地址范围内的设备,你可以使用 net 过滤器:

shodan alert create "net:192.168.1.0/24" your_email@example.com

这条命令会创建一个alert,当Shodan检测到192.168.1.0/24网段内的任何新设备 时,都会向你发送通知

① shodan domain:查看特定域名的相关信息

②shodan domain hostname 查询域名信息,但因为shodan本身的非实时性,这个参数用起来可能不是很准确。

③shodan scan 使用 scan 参数进行时效性更强的扫描,尽可能减少因shodan非实时性扫描带来的误报

④shodan scan submit ip 提交对特定IP地址的扫描请求

⑤shodan scan list 监视提交的扫描请求的状态,从列表条目中,用户可以获取扫描ID及其状态。当 扫描状态为“DONE”时,表示扫描已完成。

通过设备状态以及设备版本计数

shodan stats --facets ssl.version has_ssl:true

shodan stats :这是用于获取统计信息。

--facets :这个参数后面跟的是想要统计的具体方面(facet),即你希 望获取哪些特定信息的统计结果。

ssl.version :这表示你想要统计的是 SSL/TLS 协议的版本信息。

SSL(安全套接层)和 TLS(传输层安全协议)是用于在互联网通信中提供安 全性的加密协议。 has_ssl:true :这是另一个过滤条件,表示只对那些启用了 SSL/TLS 的设备感兴趣

1374

1374

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?