CTF 解题思路:从对着屏幕发呆到5分钟出 flag,这届新手该懂的破案逻辑

刚打 CTF 那会,曾对着一道隐写题干坐 2 小时 —— 图片改后缀、用 StegSolve 翻遍所有通道,甚至把像素放大到模糊,结果最后发现:flag 就藏在图片文件名的拼音首字母里(比如 “tu pian.png”→“tpp” 拼起来是 flag 前缀)。

现在回头看,CTF 解题哪是比技术,根本是比思维—— 新手卡壳不是因为工具不会用,而是没摸透出题人给的暗号。今天就用破案的思路,拆解 Web、逆向、隐写三类高频题型的进阶思维,看完你会发现:原来 flag 一直在显眼的地方等着你。

一、先搞懂 CTF 解题的通用心法:别当工具人,要做侦探

很多新手拿到题目,第一反应是打开 XX 工具扫一圈—— 用 Burp 就只会点主动扫描,用 IDA 就盯着汇编代码发呆,结果扫了半小时没线索,代码看半天没头绪,最后只能翻题解。

其实CTF解题就像破案:题目是案发现场,flag 是证据,出题人是悄悄留线索的目击证人。你的核心任务不是狂用工具,而是按线索找证据,通用步骤就 3 步,比你想象的简单:

- 审题:

题目描述不是凑字数的!比如题目叫 “简单登录”,大概率是 SQL 注入。叫 “藏在图片里的秘密”,优先试隐写;带 “逆向”“破解”,直接往二进制文件上靠。上次遇到一道题叫 “坏掉的压缩包”,题目里提了句 “记得修复 CRC”—— 我直接用 CRC 修复工具,5 分钟就解开了压缩包,里面就是 flag。

吐槽:新手总忽略题目描述,就像破案时不听目击证人说话,光靠自己瞎猜,能不卡壳吗?

- 分类:定 破案方向,别瞎撞

CTF 题就那几类,先给题目 “贴标签”:

给 URL / 网页文件→Web 题;

给 exe/elf 文件→逆向题;

给图片 / 音频 / 文档→隐写题;

分类后再调用对应工具,比如 Web 题先开 Burp,逆向题先拖 IDA,隐写题先跑 binwalk—— 就像破案分 “盗窃案”“命案”,用不同的侦查方法,效率翻 10 倍。

- 试错:

没人能一次就中 flag!比如 Web 题试了 SQL 注入不行,就换 XSS;逆向题搜字符串没线索,就看函数调用;隐写题改后缀不行,就用 binwalk 分离。但别死磕一个方法 —— 我曾为了破解一个 “加密的 txt”,花 1 小时试遍所有对称加密算法,结果最后发现是 “凯撒密码”(偏移 3 位),早换个思路早出结果了。

二、分题型拆解:从 “卡壳” 到 “出 flag” 的思维过程

1.Web 题:别只会扫漏洞,要抓参数的破绽

Web 题是新手入门的首选,但也是最容易 “瞎忙活” 的题型 —— 很多人打开 Burp 就点 “主动扫描”,扫完一堆 “低危漏洞”,根本没 flag。其实 Web 题的核心是 “跟参数打交道”,思维过程分 3 步:

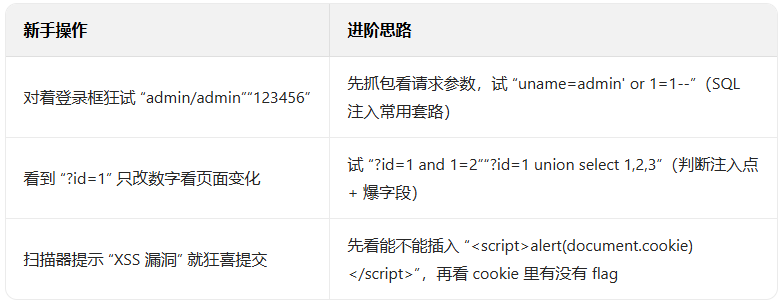

新手误区 vs 进阶思路

实战例子:简单登录题的解题思维

题目:给一个登录页面,输入账号密码点提交,提示 “密码错误”。

第一步(审题):题目叫 “简单登录”,大概率是 SQL 注入,因为登录框是注入高频场景。

第二步(抓包):用 Burp 拦截登录请求,看到参数是 “uname=test&passwd=123”—— 这就是突破口。

第三步(试注入):把 uname 改成 “test’ or 1=1–”,passwd 随便输,点击发送 —— 页面跳转到 “登录成功,flag is CTF {sql_1nj3ct10n}”。

为什么这么想?因为 SQL 注入的核心是 “用特殊字符让 SQL 语句逻辑失效”,“’ or 1=1–” 会让查询语句变成 “select * from user where uname=‘test’ or 1=1–’ and passwd=‘123’”,“1=1” 永远为真,自然登录成功。

2.逆向题:别盯着汇编发呆,先找字符串的暗号

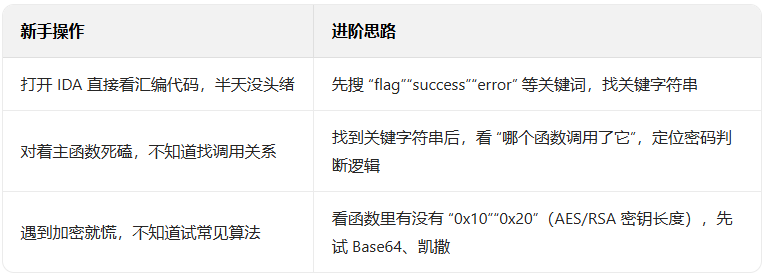

逆向题是新手的噩梦—— 打开 IDA 看到满屏汇编代码,直接懵圈:“这堆 0 和 1 跟 flag 有啥关系?” 其实逆向题的核心是 “找关键信息”,不是 “读懂所有代码”,思维过程就 2 个重点:

新手误区 vs 进阶思路

实战例子:“需要密码的 exe” 题的解题思维

题目:给一个 exe 文件,运行后提示 “请输入密码:”,输错提示 “密码错误”,输对显示 flag。

第一步(搜字符串):用 IDA 打开 exe,按 “Shift+F12” 搜字符串,找到 “密码正确!flag is CTF {reverse_1s_easy}”—— 这就是关键信息。

第二步(找调用函数):右键点击这个字符串,选 “交叉引用”,看到它被一个叫 “CheckPassword” 的函数调用 —— 这个函数就是判断密码的核心。

第三步(分析函数):双击进入 “CheckPassword” 函数,看到代码里有 “if (input == “123456”) 显示 flag”—— 直接输入 “123456”,拿到 flag。

为什么这么想?因为出题人不会把 flag 藏得太离谱,关键信息往往在字符串里,先找字符串再追代码,比直接看汇编快 10 倍 —— 就像破案先找 “关键证物”,再顺藤摸瓜找凶手。

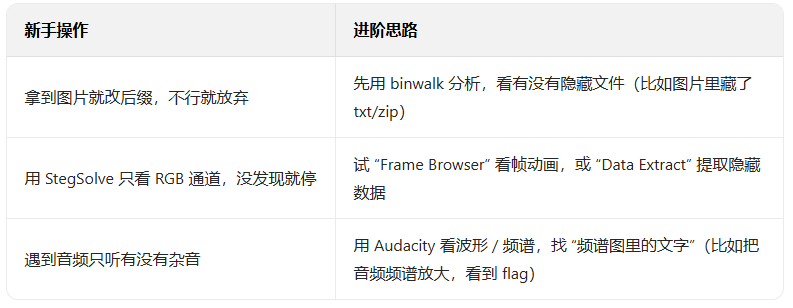

3.隐写题:别只会改后缀,要剥洋葱式找线索

隐写题的精髓是藏—— 把 flag 藏在图片、音频、文档的缝隙里,新手只会改后缀(比如把.png 改成.zip),改完不行就放弃。其实隐写题要一层一层剥,思维过程分 3 步:

新手误区 vs 进阶思路

三、新手必避的 3 个坑:别让这些习惯耽误你出 flag

-

别依赖全自动工具

新手爱用CTF 全自动扫描工具,以为点一下就能出 flag—— 结果工具扫不出就卡住。其实工具是 “辅助” 不是 “代打”:Burp 要手动拦包改参数,IDA 要手动搜字符串,binwalk 要手动看结果。就像破案不能只靠监控,还得靠侦探的逻辑推理。 -

别忽略基础知识点

很多人觉得 “CTF 要学复杂技术”,结果连 SQL 注入的基本语句、Base64 解码都记不住。上次遇到一道题,flag 藏在 Base64 编码里,新手居然不知道用 “echo 编码串 | base64 -d” 解码 —— 基础不牢,再复杂的工具也救不了你。 -

别死磕一道题不放手

新手容易钻牛角尖,一道题卡 1 小时还不换,结果耽误其他题的时间。CTF 比赛是 “抢分赛”,一道题没思路就先跳,等做其他题时可能突然 “灵光一闪”—— 我曾卡一道逆向题 1 小时,换做 Web 题时,突然想到逆向题的字符串可能藏在资源段,回头 5 分钟就解出来了。

最后:CTF 解题的快乐,比 flag 更重要

其实 CTF 最爽的不是拿到 flag 的瞬间,而是 “从卡壳到顿悟” 的过程 —— 就像破案时突然想通 “原来线索在这”,那种 “拍桌子狂喜” 的感觉,只有自己能懂。

题外话

黑客&网络安全如何学习

如果你也对网路安全技术感兴趣,但是又没有合适的学习资源,我可以把私藏的网安学习资料免费共享给你们,来看看有哪些东西。

网上虽然也有很多的学习资源,但基本上都残缺不全的,这是我们和网安大厂360共同研发的的网安视频教程,内容涵盖了入门必备的操作系统、计算机网络和编程语言等初级知识,而且包含了中级的各种渗透技术,并且还有后期的CTF对抗、区块链安全等高阶技术。总共200多节视频,100多本网安电子书,最新学习路线图和工具安装包都有,不用担心学不全。

2981

2981

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?