在数字化浪潮下,网络安全人才缺口持续扩大,越来越多人想投身这一领域,但 “学历不够”“零基础没方向” 成为常见顾虑。今天就结合行业实际,聊聊这两个核心问题。

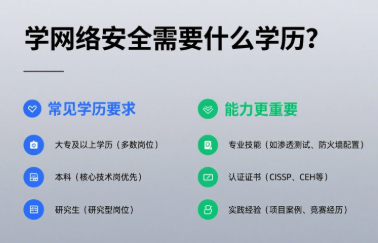

一、学网络安全需要什么学历?—— 能力优先,学历是 “加分项” 而非 “门槛”

网络安全行业的核心诉求是 “解决实际问题”,而非单纯看学历标签。具体可从三个场景来看:

1. 入门阶段:无学历硬要求

无论是想从事渗透测试、漏洞分析,还是安全运维等基础岗位,企业更关注你是否能独立完成简单任务(比如用 Nessus 做漏洞扫描、用 Wireshark 抓包分析、搭建基础防护体系),而非学历。很多中小企业甚至更青睐 “能直接上手” 的实操型人才,而非空有学历但缺乏经验的应届生。

2. 进阶 / 大厂:学历是 “筛选工具”,但可被技能弥补

大型互联网公司、国企或安全厂商的校招中,可能会将 “本科及以上” 作为初筛条件,但社招中更看重 “项目经验 + 技术认证”。比如持有 CISSP(国际注册信息系统安全师)、OSCP(渗透测试认证)等证书,或有过红蓝对抗、应急响应实战经验,即使学历是专科,也能竞争力。

3. 学历短板如何补?—— 用 “技能证明” 替代 “学历证明”

若学历不足,可通过实操项目、权威认证、开源贡献来证明能力:比如在 CTF 比赛中获奖、在 GitHub 上分享自己的漏洞复现报告、考取 CompTIA Security + 等入门级认证,这些都比单纯的学历更有说服力。

二、从零开始真的可以学会网络安全吗?—— 能,但要找对 “循序渐进” 的路径

网络安全看似技术密集,但并非 “遥不可及”,零基础只要按规律学习,1-2 年即可入门,关键在于避开 “贪多求全” 的误区,按 “基础→工具→实战” 的逻辑推进:

第一步:打牢基础,避免 “空中楼阁”

先掌握计算机网络(TCP/IP 协议、路由交换、HTTP 原理)、操作系统(Linux 为主,熟悉命令行、权限管理)、编程语言(Python 优先,用于写脚本自动化测试;懂 SQL 基础应对数据库安全)三大核心基础。推荐入门资源:《计算机网络自顶向下方法》《Linux 鸟哥的私房菜》、菜鸟教程 Python 基础。

第二步:上手工具,从 “模仿” 到 “熟练”

基础扎实后,针对性学习常用安全工具:

渗透测试:Burp Suite(抓包改包)、Metasploit(漏洞利用)、Nmap(端口扫描);

漏洞分析:ZoomEye(网络空间搜索引擎)、CVE Details(漏洞库);

安全运维:SELinux(Linux 安全模块)、防火墙(iptables/UFW)。

建议通过 “靶场练习” 熟悉工具,比如搭建 DVWA、VulnHub 本地靶场,按教程复现漏洞,积累操作手感。

第三步:实战落地,把 “知识” 变成 “经验”

脱离实战的学习都是 “纸上谈兵”,零基础可从这几个方向入手:

参加免费公益 CTF 比赛(如 XCTF、i 春秋),熟悉解题思路;

关注国家信息安全漏洞共享平台(CNVD),尝试复现公开漏洞并提交报告;

承接小型企业的安全检测外包(如网站漏洞扫描),积累真实项目经验。

三、总结:网络安全的核心是 “持续学习”,而非 “起点高低”

学历从来不是网络安全的 “绊脚石”,零基础也并非 “不可逾越” 的鸿沟。这个行业真正淘汰的,是那些满足于皮毛、不愿跟进技术迭代的人 —— 毕竟黑客技术在更新,防护手段也必须同步升级。

如果你真的对网络安全感兴趣,不妨从今天开始:先花 1 个月吃透 Linux 基础,再用 2 个月练熟 Burp Suite,逐步积累实战经验。记住:行业缺的不是 “有学历的人”,而是 “能解决问题的人”。

题外话

黑客&网络安全如何学习

如果你也对网路安全技术感兴趣,但是又没有合适的学习资源,我可以把私藏的网安学习资料免费共享给你们,来看看有哪些东西。

网上虽然也有很多的学习资源,但基本上都残缺不全的,这是我们和网安大厂360共同研发的的网安视频教程,内容涵盖了入门必备的操作系统、计算机网络和编程语言等初级知识,而且包含了中级的各种渗透技术,并且还有后期的CTF对抗、区块链安全等高阶技术。总共200多节视频,100多本网安电子书,最新学习路线图和工具安装包都有,不用担心学不全。

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?