在日常上网中,误点邮件、短信或网页中的恶意链接是常见场景。很多用户认为 “只要没下载恶意文件、没安装木马,就不会有风险”,但实际情况并非如此。

恶意链接的危害并非仅依赖 “下载文件” 触发,其可通过浏览器漏洞、脚本执行、数据窃取等方式发起攻击。由于 PC 端(Windows/macOS)和 iOS 端的系统架构、安全机制差异较大,风险表现也有所不同。

一、恶意链接的常见形式

恶意链接通常伪装成以下几种形式:

• 虚假的会议链接:冒充Zoom、Teams等会议链接,诱导用户点击。

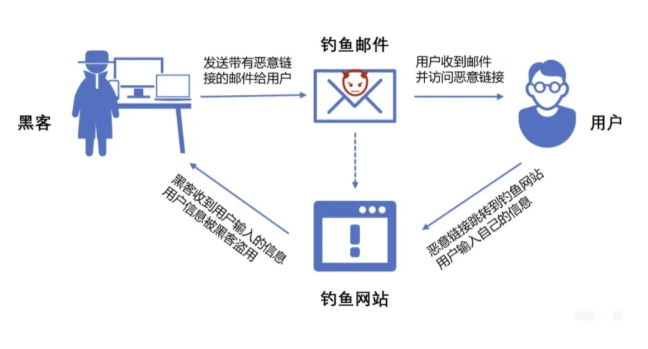

• 钓鱼网站链接:伪装成银行、电商平台或社交媒体的登录页面,获取用户的账号密码。

• “官方”通知链接:冒充政府机关、企业官方发出的通知,内含钓鱼链接。

• 短链接:攻击者使用短链接服务隐藏真实恶意地址,提高诱导成功率。

• 社交媒体投票、退税等诱惑性链接:以利益为诱饵,诱导用户点击并输入个人信息。

二、点击恶意链接(未下载文件)的潜在风险

许多人认为只要没有下载文件,就是安全的。但实际上,风险依然存在。

1. 信息泄露风险

即使你未主动输入信息,恶意网站仍可能通过浏览器漏洞获取你的部分信息。更常见的是,钓鱼网站会诱导你输入手机号、支付密码等敏感信息用于所谓的“身份核验”,从而导致信息泄露。

2. 会话劫持(Session Hijacking)

通过恶意链接,攻击者可能窃取你的登录会话标识(如Cookie)。例如,在URL跳转漏洞中,如果你在网站A已登录,点击恶意链接跳转到攻击者控制的网站B时,你的浏览器凭证可能会被截获,攻击者从而能冒充你访问网站A。

3. 设备崩溃或卡死

有些恶意链接利用了系统和浏览器的漏洞。例如,特定情况下,iOS设备和Mac电脑点击某个Github页面链接会导致信息应用卡死或设备重启。这类攻击通常通过耗尽设备资源或触发系统缺陷实现。

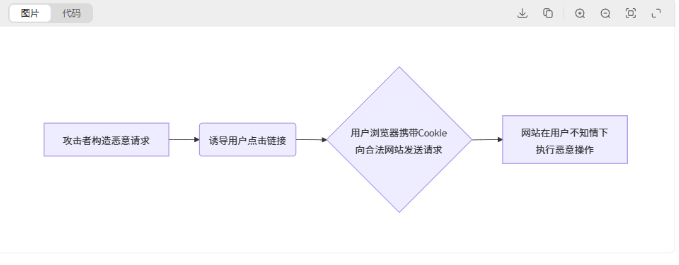

4. CSRF(跨站请求伪造)攻击

如果你已登录某个重要网站(如银行、邮箱),点击恶意链接可能触发攻击者预先构造的请求,在你的身份凭证下执行非法操作,如修改密码、发起转账等。

下图简化展示了CSRF攻击的过程:

5. 进一步诱导

恶意网页本身可能是一个精心设计的骗局,用恐吓(如“账户异常”)或利诱(如“中奖”)手段,让你放松警惕,执行更危险的操作,如下载所谓的“安全插件”(实为木马)或直接告知支付密码。

三、解决方案与应对措施

如果不慎点击了可疑链接,即使没有下载文件,也应立即采取以下措施:

1. 立即断开网络连接

目的:阻止潜在的数据持续传输或远程控制尝试。

操作:关闭Wi-Fi,切换至飞行模式,或直接拔掉网线。

2. 彻底关闭浏览器及相关标签页

目的:终止可能正在运行的恶意脚本。

操作:通过任务管理器(PC)或应用切换器(手机)强制关闭浏览器进程。

3. 检查账户活动

目的:及时发现异常操作。

操作:

• 社交App:检查最近登录设备和会话信息,强制退出不认识的设备。

• 银行/支付App:仔细核对最近交易记录。

• 邮箱:检查是否有陌生地址的发送邮件,或转发规则是否被修改。

4. 修改密码

目的:假设会话或密码可能已泄露,重置是关键。

操作:

• 优先修改:与刚点击的链接可能相关的网站密码(例如,点了冒充淘宝的链接,就先改淘宝密码)。

• 随后修改:其他重要账户密码(如邮箱、微信、银行App)。

• 注意:务必在确认为安全的设备上(或使用官方App)修改密码,并确保新密码强度足够。

5. 扫描监控设备

目的:排查潜在的木马或恶意软件。

操作:

• PC:运行可靠的安全软件(如Windows Defender、火绒、卡巴斯基等)进行全盘扫描。

• 手机:iPhone用户可检查“描述文件与设备管理”(设置 > 通用 > VPN与设备管理),安卓用户可使用安全应用扫描。

6. 警惕后续诈骗

目的:攻击者可能利用泄露的信息进行精准诈骗。

操作:未来一段时间,对任何索要验证码、密码、支付信息的电话、短信或邮件保持高度警惕。

7. 启用双重认证(2FA)

目的:即使密码泄露,多一道屏障也能有效阻止入侵。

操作:为所有重要账户(尤其是邮箱、社交、金融类App)开启短信验证码、Authenticator应用或硬件密钥等形式的二次验证。

四、高级防护技巧

对于技术人员和希望提升安全性的用户,可以考虑以下措施:

1. 使用浏览器安全插件

安装广告拦截器(如uBlock Origin)和脚本拦截器(如NoScript),可以有效阻止许多恶意脚本和钓鱼尝试。

2. 检查链接再点击

将鼠标悬停在链接上(PC),或在手机长按链接,先查看实际要跳转的URL是否可信。

3. 保持系统和浏览器更新

及时安装安全补丁,修复已知漏洞,使攻击者难以利用旧漏洞。

4. 网络分段与隔离

在复杂环境中,将关键设备与其他设备隔离,防止攻击横向移动。

五、总结

点击恶意链接,即使未下载文件,也可能面临信息泄露、会话劫持、设备不稳定乃至财产损失的风险。 危险并非总是以明显的“文件下载”形式出现,它可能隐藏在一个个精巧的骗局和漏洞利用中。

核心应对原则是:立即断网 -> 清理现场 -> 检查账户 -> 更改密码 -> 提高警惕 -> 启用2FA。

防范永远胜于补救,对不明链接保持“不轻信、不点击、不输入”的谨慎态度,是保护自己网络安全最有效的方式,希望大家都能安全、安心地享受网络带来的便利。

题外话

黑客&网络安全如何学习

网上虽然也有很多的学习资源,但基本上都残缺不全的,这是我们和网安大厂360共同研发的的网安视频教程,内容涵盖了入门必备的操作系统、计算机网络和编程语言等初级知识,而且包含了中级的各种渗透技术,并且还有后期的CTF对抗、区块链安全等高阶技术。总共200多节视频,100多本网安电子书,最新学习路线图和工具安装包都有,不用担心学不全。

9499

9499

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?