常见网络安全设备大集合!一文看懂它们各自的职责与区别

网络安全这件事,从来不是靠一个设备就能搞定的,而是一场“多兵种协作”的持久战。

在如今这个“数字化即生命线”的时代,网络攻击的手段越来越复杂多样。APT(高级持续性威胁)、勒索病毒、钓鱼邮件、内鬼泄密……你永远不知道哪一枪会打在软肋上。因此,企业乃至政府机构都不得不在“边界安全”、“主机安全”、“行为审计”、“数据防泄漏”多个维度上加大投入。

这也催生了各种各样的网络安全设备,每一种设备都像是网络“战场”上的一名特种兵,各司其职,缺一不可。

本期,我们就来一次硬核扫盲——带你全面了解那些部署在企业网络中的主流安全设备种类、功能、优劣与适用场景。建议收藏,早晚用得到!

第一类:边界安全设备(网络的“哨兵”)

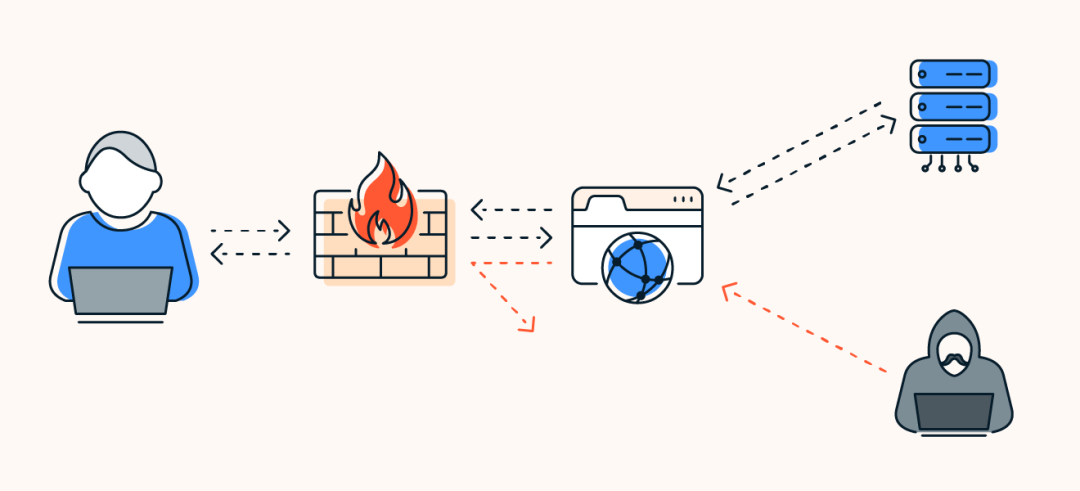

1、 防火墙(Firewall)

关键词:流量过滤、策略控制、包过滤、状态检测 部署位置:内网与外网的边界

功能:

- • 通过规则阻止非法访问(如:禁止公网访问数据库)

- • 支持NAT地址转换

- • 状态检测(Stateful Inspection)功能更强大

- • 支持策略基于五元组(源IP/目标IP/源端口/目标端口/协议)过滤

局限性:

- • 无法检测内容层攻击(如SQL注入、XSS等)

- • 传统防火墙不识别“应用”,只能识别端口和IP

下一代防火墙(NGFW)加入了应用识别、入侵防御、SSL解密、用户识别等高级功能

2、入侵检测系统(IDS)

关键词:监听、告警、被动防御 部署方式:旁路部署,不干预流量

功能:

- • 分析流量中是否有攻击行为

- • 识别病毒、蠕虫、扫描行为等

- • 常用模式:特征匹配、行为分析

局限性:

- • 不能主动阻断攻击

- • 面对加密流量、混淆攻击识别困难

3、入侵防御系统(IPS)

关键词:主动拦截、深度检测、实时阻断 部署方式:串联部署,流量必须经过它

功能:

- • 拦截恶意流量,如缓冲区溢出、DoS攻击等

- • 动态更新规则库,快速应对新型攻击

- • 常集成在NGFW中作为一项功能

局限性:

- • 可能误报(影响业务)

- • 性能瓶颈问题明显,需高性能硬件支持

第二类:内容安全设备(内容级防护的“防毒警察”)

4、 安全网关(包括上网行为管理)🧭

关键词:URL过滤、应用识别、上网控制 常见产品:深信服、绿盟、天融信上网行为审计设备

功能:

- • 控制用户访问的网站、APP

- • 限制QQ、迅雷、微信、抖音等非业务应用

- • 可记录上网行为,形成审计日志

典型应用:

- • 教育网:限制学生访问非学习网站

- • 政企办公:禁止员工滥用流量、访问非法内容

5、邮件安全网关📨

关键词:反垃圾邮件、钓鱼邮件识别、病毒查杀

功能:

- • 检查邮件附件、正文是否带病毒

- • 识别伪装的钓鱼邮件(发件人伪造)

- • 白名单/黑名单机制

现实问题:

- • 针对AI生成的邮件内容难以完全过滤

- • 内部邮件也可能被植入恶意代码

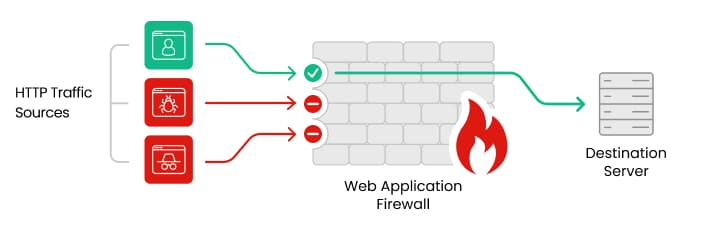

6、Web应用防火墙(WAF)

关键词:Web防护、SQL注入、XSS、CC防护 部署方式:通常部署在Web服务器前端

功能:

- • 拦截Web层攻击

- • 保护如OA系统、商城、博客后台

- • URL参数检测、表单数据检测、Cookie检查

推荐部署场景:

- • 所有开放Web服务的企业

- • 政务网站、政企门户系统

第三类:内部防护与横向防御(“内鬼”也要防)

7、上网审计系统

关键词:日志留存、行为审计、合规要求

功能:

- • 记录用户访问的网址、时间、内容

- • 关键字审计(如“VPN”、“翻墙”)

- • 便于事后溯源与合规备案

应用案例:

- • 金融机构按等保要求需保留不少于6个月日志

- • 政府单位日常监管所必需

8、数据防泄漏系统(DLP)

关键词:敏感信息识别、阻断泄漏、策略控制

功能:

- • 识别并阻止敏感文件外发(如客户数据、代码)

- • 支持关键字匹配、指纹识别、内容加密

- • 通常集成到邮件、FTP、U盘使用等环节中

挑战:

- • 容易误判

- • 实施门槛高,涉及大量数据分类、标签整理工作

9、内网威胁感知系统(NTA/UEBA)

关键词:异常行为检测、机器学习、溯源分析

功能:

- • 利用行为分析识别“非正常”访问行为

- • 检测如“深夜登录”、“跨网段扫描”、“大规模下载”等可疑行为

- • 更侧重未知威胁的识别

第四类:VPN与加密通道设备(“远程办公的护身符”)

10、SSL VPN/IPSec VPN 网关🛣️

关键词:远程访问、隧道加密、身份验证

功能:

- • 为远程办公、移动办公人员提供安全访问

- • 所有数据加密传输,防止中间人攻击

- • 可做二次身份验证(OTP、短信验证码等)

适用对象:

- • 分支机构需要访问总部资源

- • 居家办公、外包团队

第五类:统一安全管理与协调设备(大脑中枢)

11、安全信息与事件管理系统(SIEM)

关键词:集中日志、关联分析、告警管理

功能:

- • 收集来自所有安全设备的日志

- • 统一分析、告警、展示

- • 支持“攻击链”追踪

价值:

- • 替代人眼分析的盲点

- • 提供合规审计依据(如GDPR、等保)

12、态势感知平台(SoC/Threat Intelligence Platform)

关键词:全局视野、威胁情报、指挥调度

功能:

- • 基于大数据、AI算法实现“威胁画像”

- • 联动各安全设备做响应

- • 展示网络安全整体态势(攻击地图、入侵趋势)

典型部署:

- • 国家级、省市级网络安全监管平台

- • 大型金融、能源、军工单位

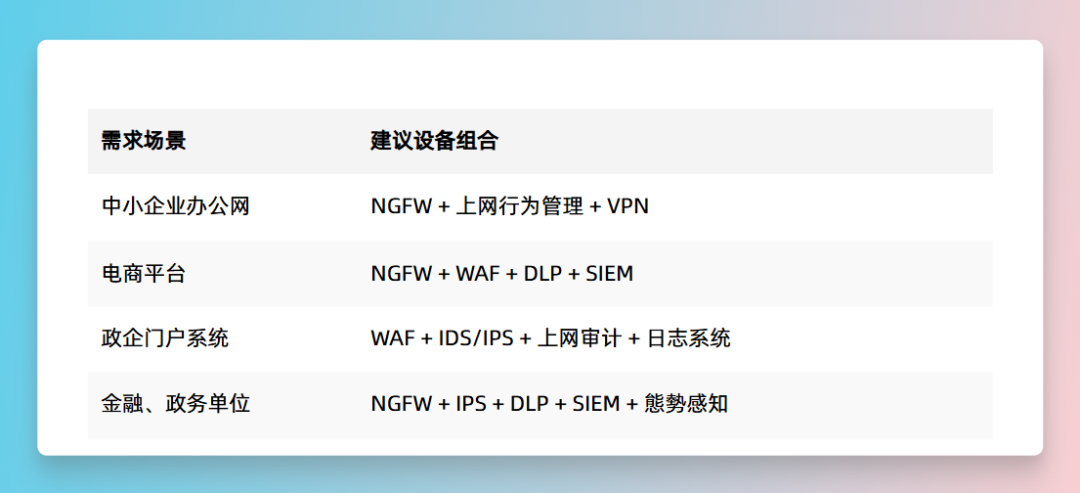

设备选型参考

没有“万能设备”,只有“合理组合”

网络安全从来不是靠一台“神器”撑起全场。只有将多种设备协同起来,并配合合理的策略配置、员工培训、定期审计,才能构建一个真正稳固的“网络安全防线”。

本文并未穷尽所有类型设备,如沙箱、终端检测与响应(EDR)、零信任网关、蜜罐系统等也值得关注。但掌握上述主流核心设备的职责与部署原则,已经可以帮助你理解并规划一套基础网络安全架构。

安全建设不是一锤子买卖,而是持续演进的过程。你搭建的每一台设备,配置的每一条策略,未来可能都救你一次命。

互动话题:如果你想学习更多网安方面的知识和工具,可以看看以下题外话!

题外话

黑客&网络安全如何学习

网上虽然也有很多的学习资源,但基本上都残缺不全的,这是我们和网安大厂360共同研发的的网安视频教程,内容涵盖了入门必备的操作系统、计算机网络和编程语言等初级知识,而且包含了中级的各种渗透技术,并且还有后期的CTF对抗、区块链安全等高阶技术。总共200多节视频,100多本网安电子书,最新学习路线图和工具安装包都有,不用担心学不全。

385

385

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?