第0关:

偶然的情况下收到一个靶场,接下来我将以一个小白的姿态去感受信息安全的魅力以及,在学习路途中所碰到的一些问题,怎样解决的这些问题,我不打算把他当成一篇标准的技术博客来写,算是分享一些自己在学习上的一些记录。

靶场地址:

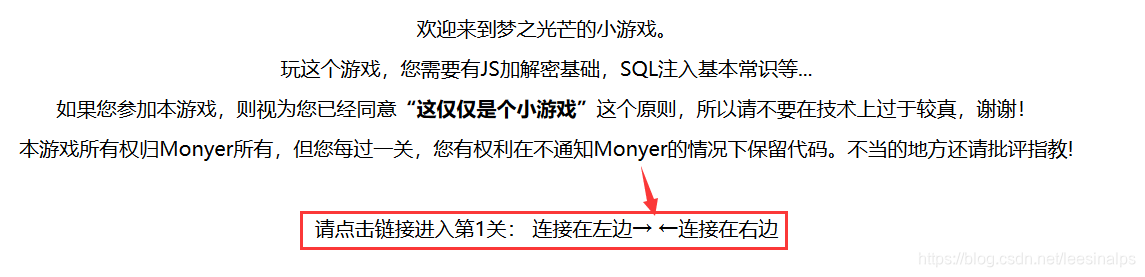

请看题:

题目描述:

欢迎来到梦之光芒的小游戏。

玩这个游戏,您需要有JS加解密基础,SQL注入基本常识等…

如果您参加本游戏,则视为您已经同意“这仅仅是个小游戏”这个原则,所以请不要在技术上过于较真,谢谢!

本游戏所有权归Monyer所有,但您每过一关,您有权利在不通知Monyer的情况下保留代码。不当的地方还请批评指教!

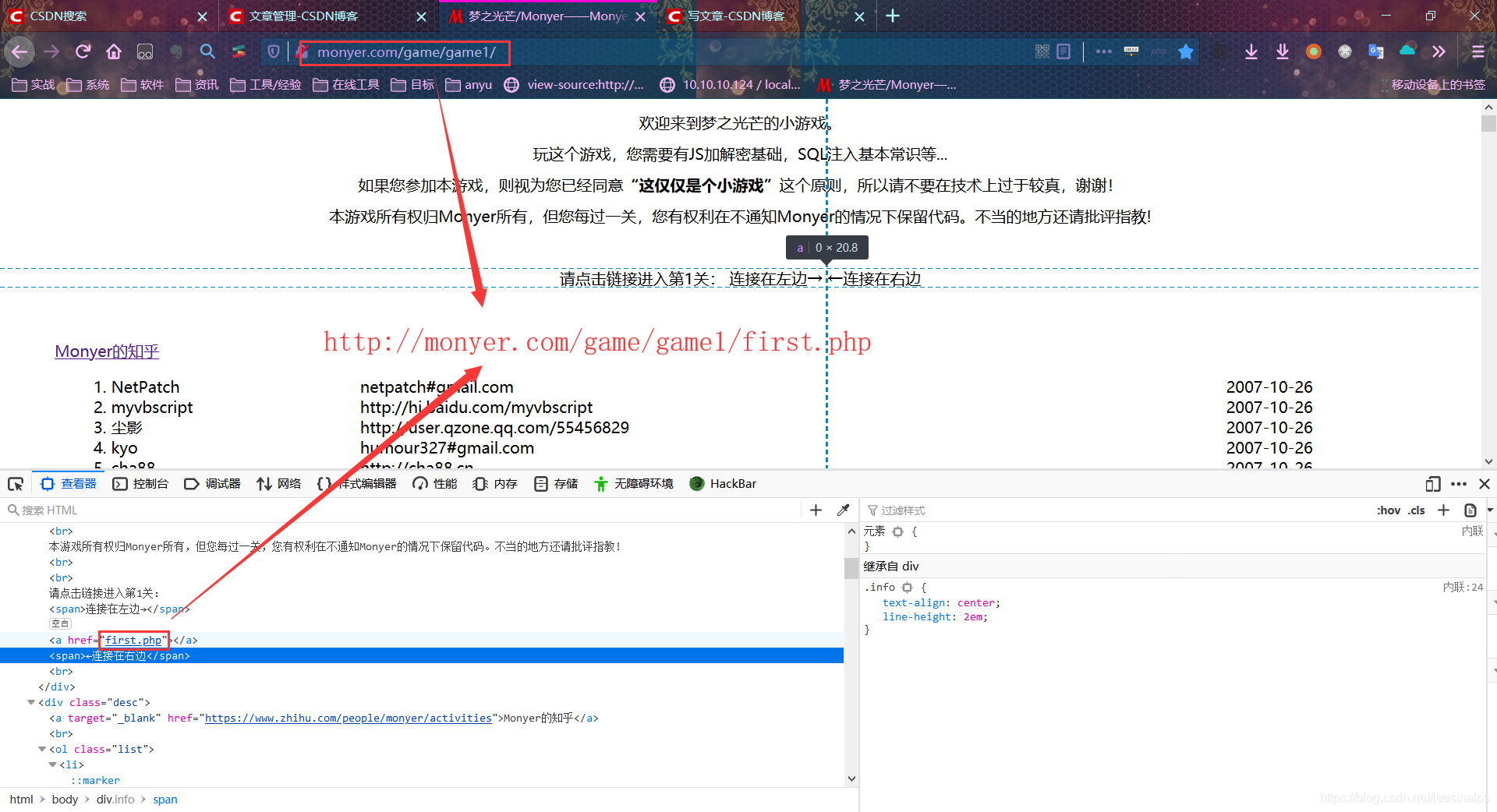

请点击链接进入第1关: 连接在左边→ ←连接在右边

很多的人可能这个都没有进去,这是作者跟打家开的一个小玩笑,大家可以使用的方法有:

很多的人可能这个都没有进去,这是作者跟打家开的一个小玩笑,大家可以使用的方法有:

| 方法 | 图片 |

|---|---|

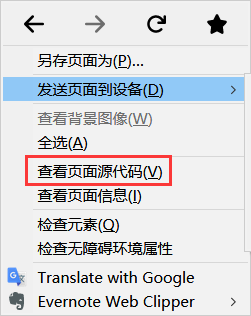

| 鼠标右键查看 |  |

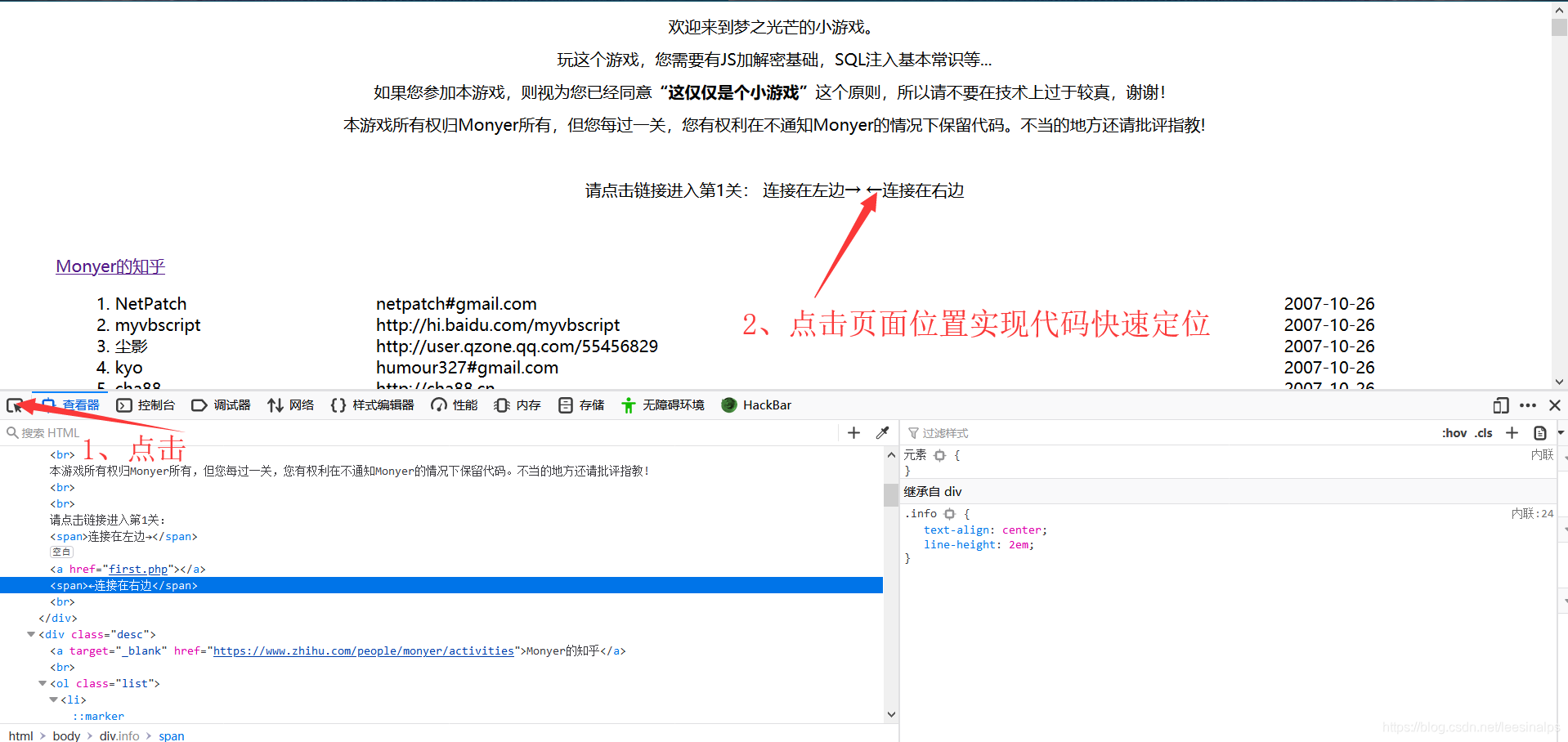

| ctrl+shift+i |  |

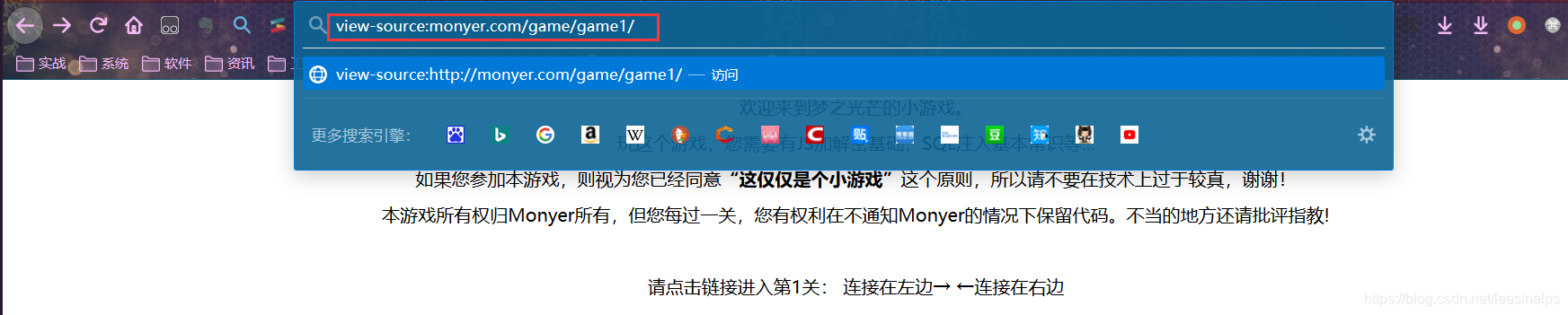

| 修改url(此方法在禁用鼠标右键的时候也可以使用),在连接前加入(引号中的内容)“view-source:” |  |

寻找答案

已得到第一关url地址

已得到第一关url地址

拓展知识:

- 查看源代码的三种方法

- 实现快速定位代码位置

707

707

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?