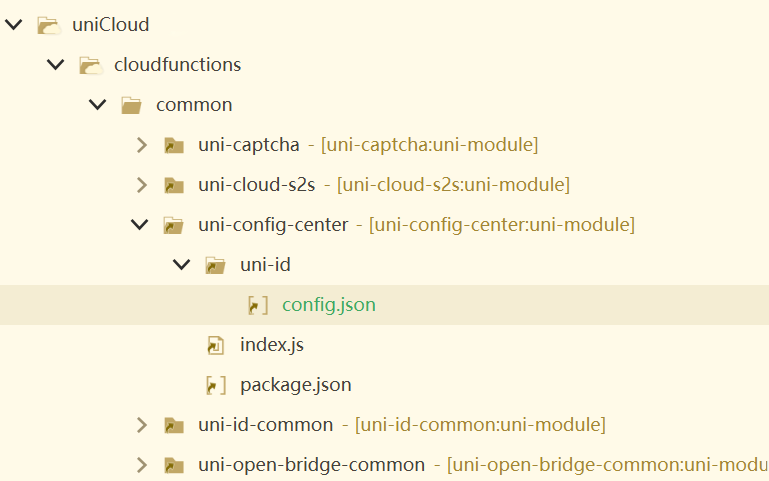

common文件夹下uni-config-center文件夹下新建uni-id,新建config.json文件

复制粘贴以下代码,不要自己改,格式容易错

{

"passwordSecret": [

{

"type": "hmac-sha256",

"version": 1

}

],

"passwordStrength": "medium",

"tokenSecret": "0123456789",

"requestAuthSecret": "9876543210",

"tokenExpiresIn": 7200,

"tokenExpiresThreshold": 3600,

"maxTokenLength": 10,

"passwordErrorLimit": 6,

"passwordErrorRetryTime": 3600,

"autoSetInviteCode": false,

"forceInviteCode": false,

"idCardCertifyLimit": 1,

"realNameCertifyLimit": 5,

"sensitiveInfoEncryptSecret": "",

"frvNeedAlivePhoto": false,

"userRegisterDefaultRole": [],

"app": {

"tokenExpiresIn": 2592000,

"tokenExpiresThreshold": 864000,

"oauth": {

"weixin": {

"appid": "",

"appsecret": ""

},

"qq": {

"appid": "",

"appsecret": ""

},

"apple": {

"bundleId": ""

}

}

},

"web": {

"tokenExpiresIn": 7200,

"tokenExpiresThreshold": 3600,

"oauth": {

"weixin-h5": {

"appid": "",

"appsecret": ""

},

"weixin-web": {

"appid": "",

"appsecret": ""

}

}

},

"mp-weixin": {

"tokenExpiresIn": 259200,

"tokenExpiresThreshold": 86400,

"oauth": {

"weixin": {

"appid": "",

"appsecret": ""

}

}

},

"mp-qq": {

"tokenExpiresIn": 259200,

"tokenExpiresThreshold": 86400,

"oauth": {

"qq": {

"appid": "",

"appsecret": ""

}

}

},

"mp-alipay": {

"tokenExpiresIn": 259200,

"tokenExpiresThreshold": 86400,

"oauth": {

"alipay": {

"appid": "",

"privateKey": "",

"keyType": "PKCS8"

}

}

},

"service": {

"sms": {

"name": "",

"codeExpiresIn": 180,

"scene": {

"bind-mobile-by-sms": {

"templateId": "",

"codeExpiresIn": 240

}

}

},

"univerify": {

"appid": ""

}

}

}

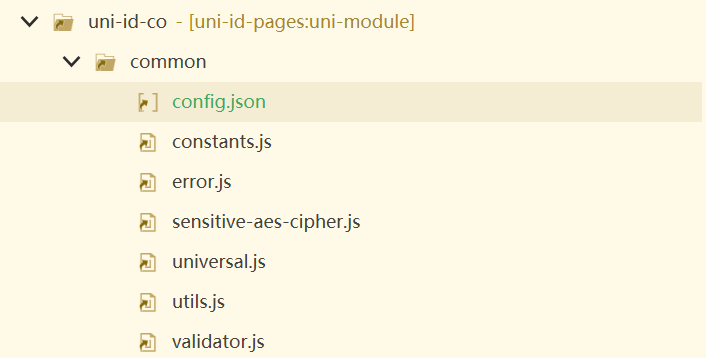

uni-id-co下的common文件夹下也有一个config.json文件,不要改动,uni-id还是调用的common文件夹下uni-config-center文件夹下你自己新建uni-id,所以不要改动这个,不要改动!

816

816

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?