CSRF:

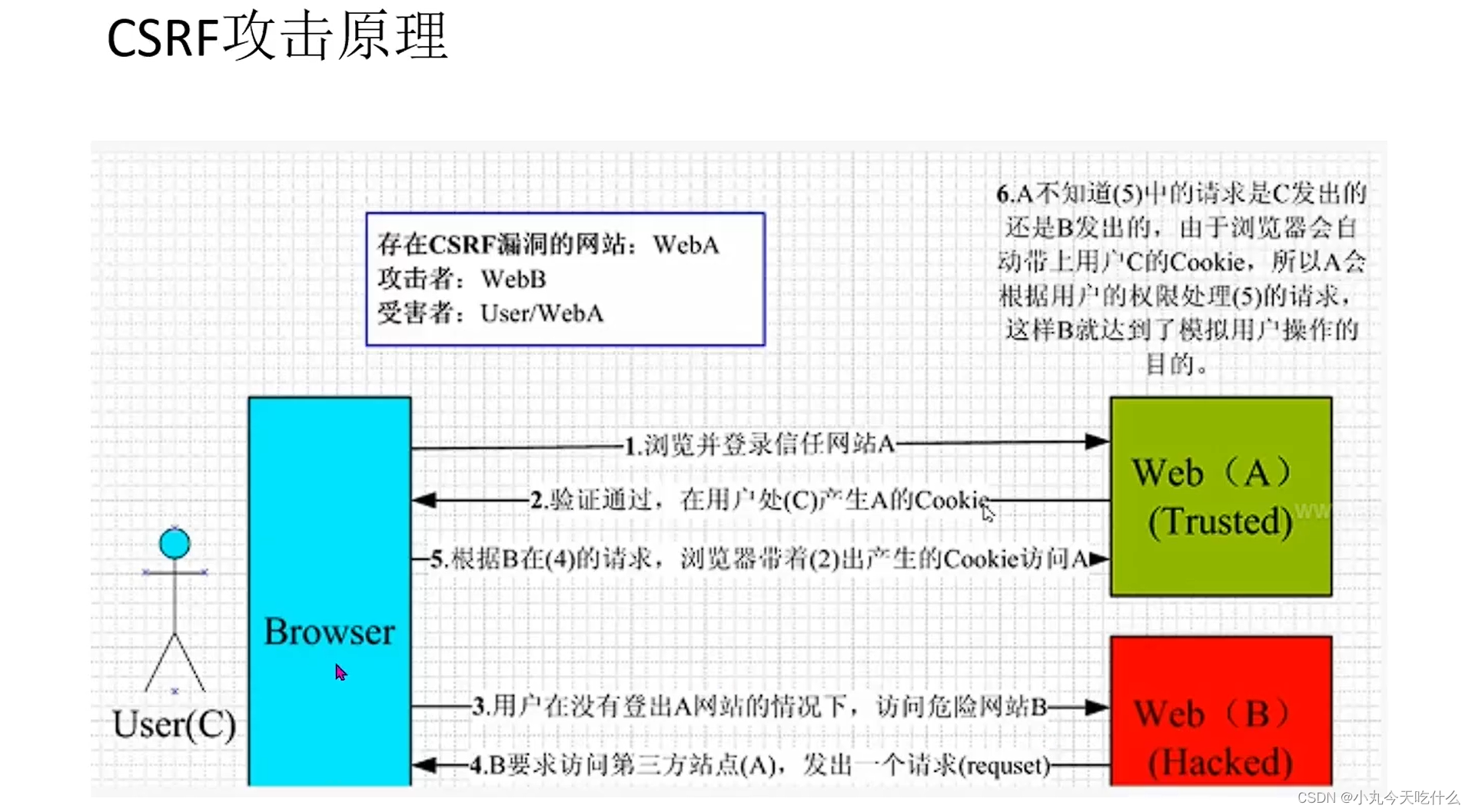

跨站请求伪造(cross site request forgery),

在用户不知情的情况下提交了请求。

也就是说攻击者盗用了用户身份,

以用户的名义发送了恶意请求。

攻击过程如下:

(b站视频截的一张图)

CSRF的危害:

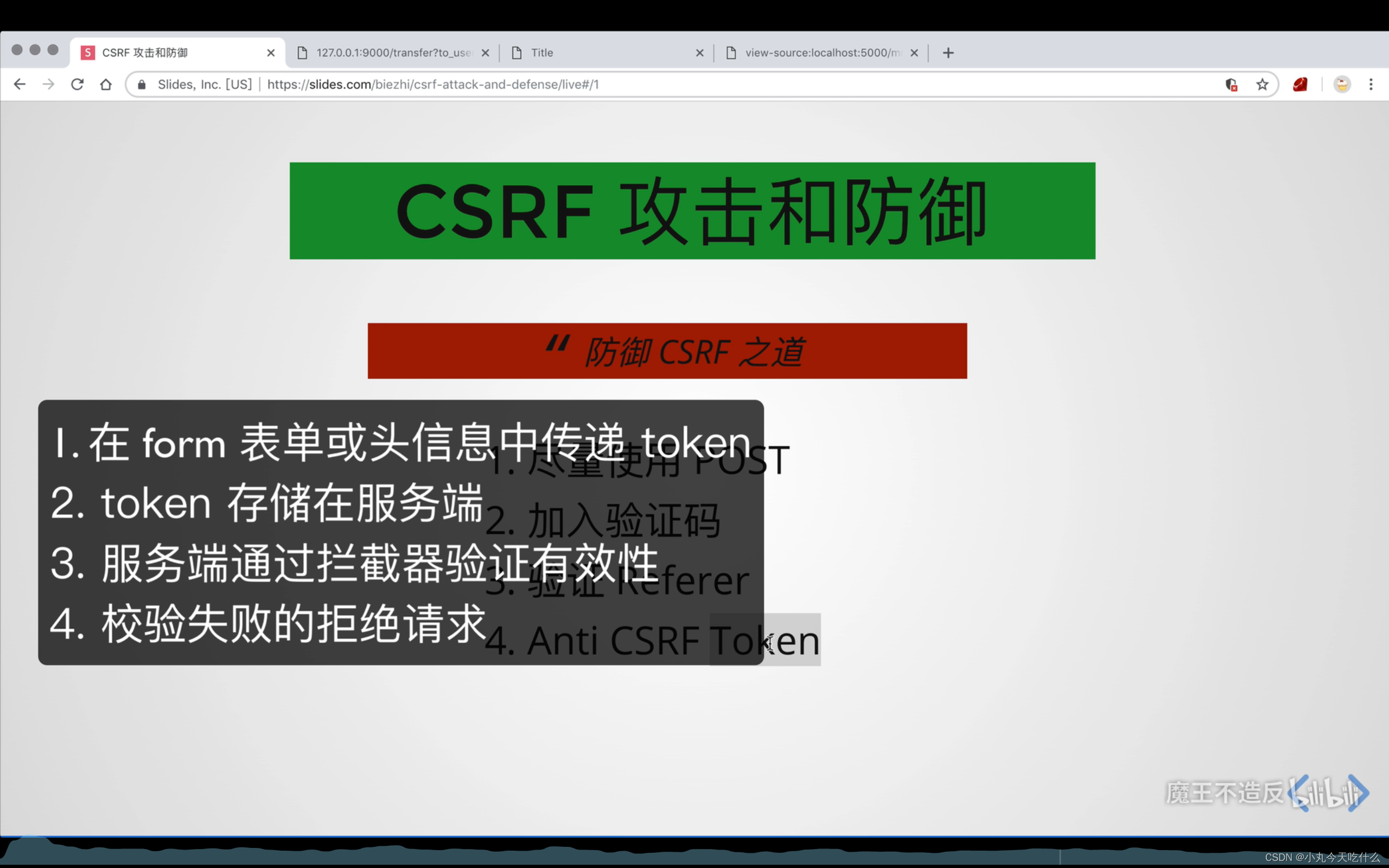

如何防御CSRF:

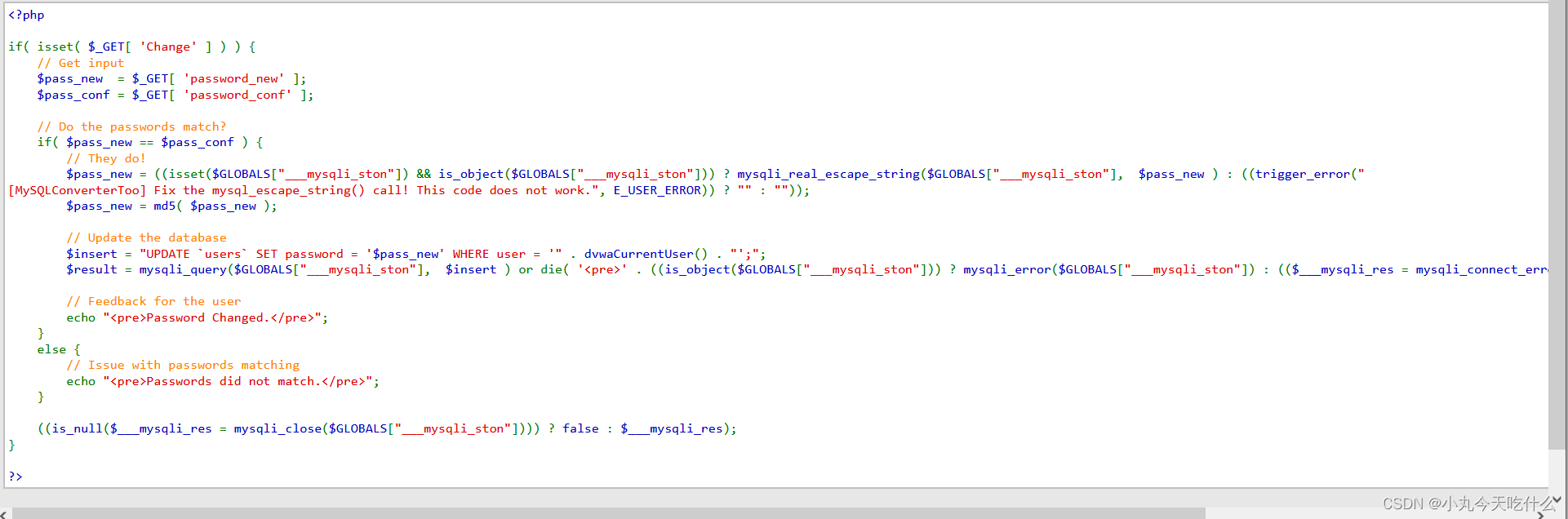

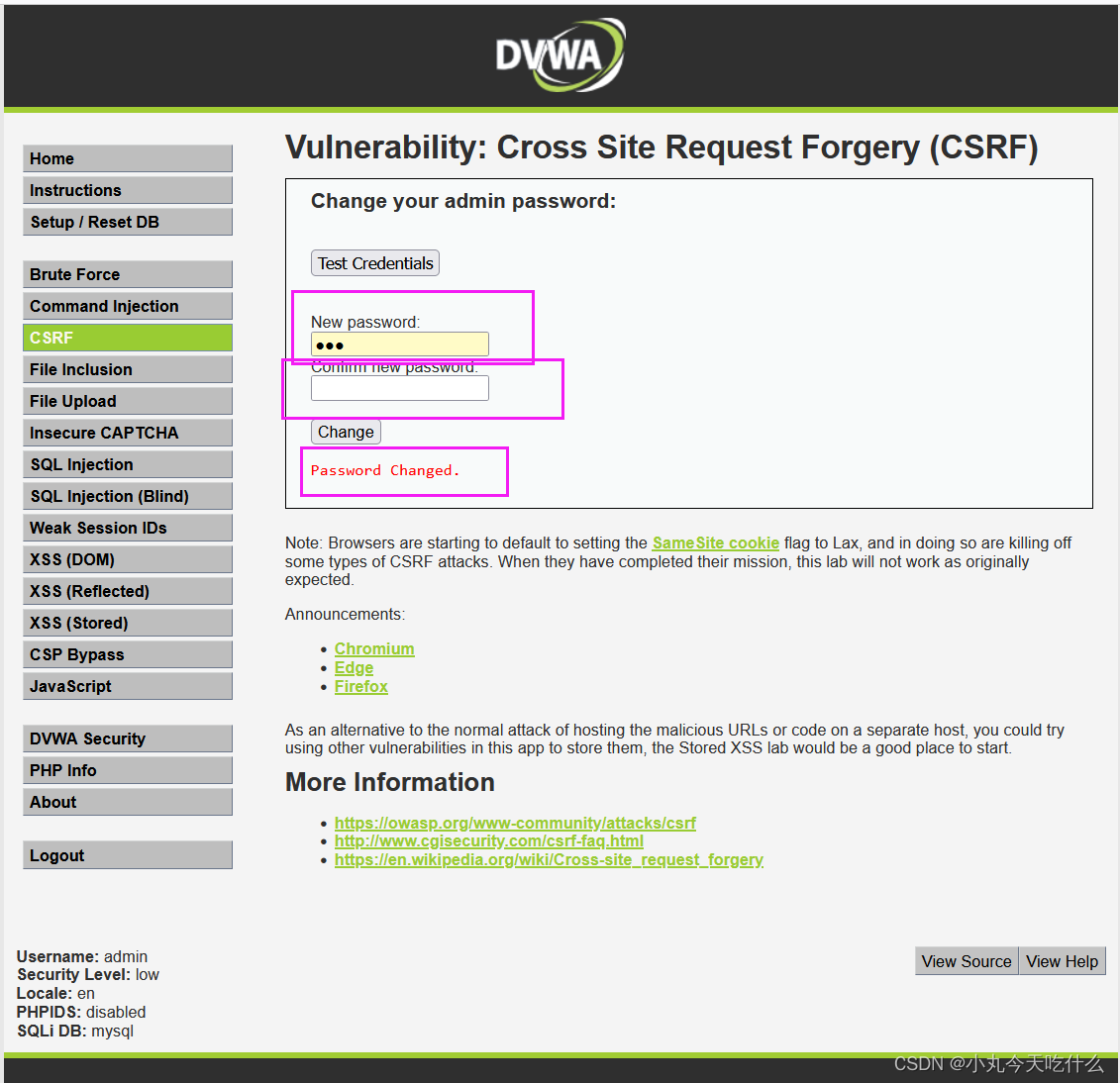

DVWA-CSRF(low)

- 查看网页源码,发现请求方式是get请求,且没有token

- 在页面中输入543,543修改密码

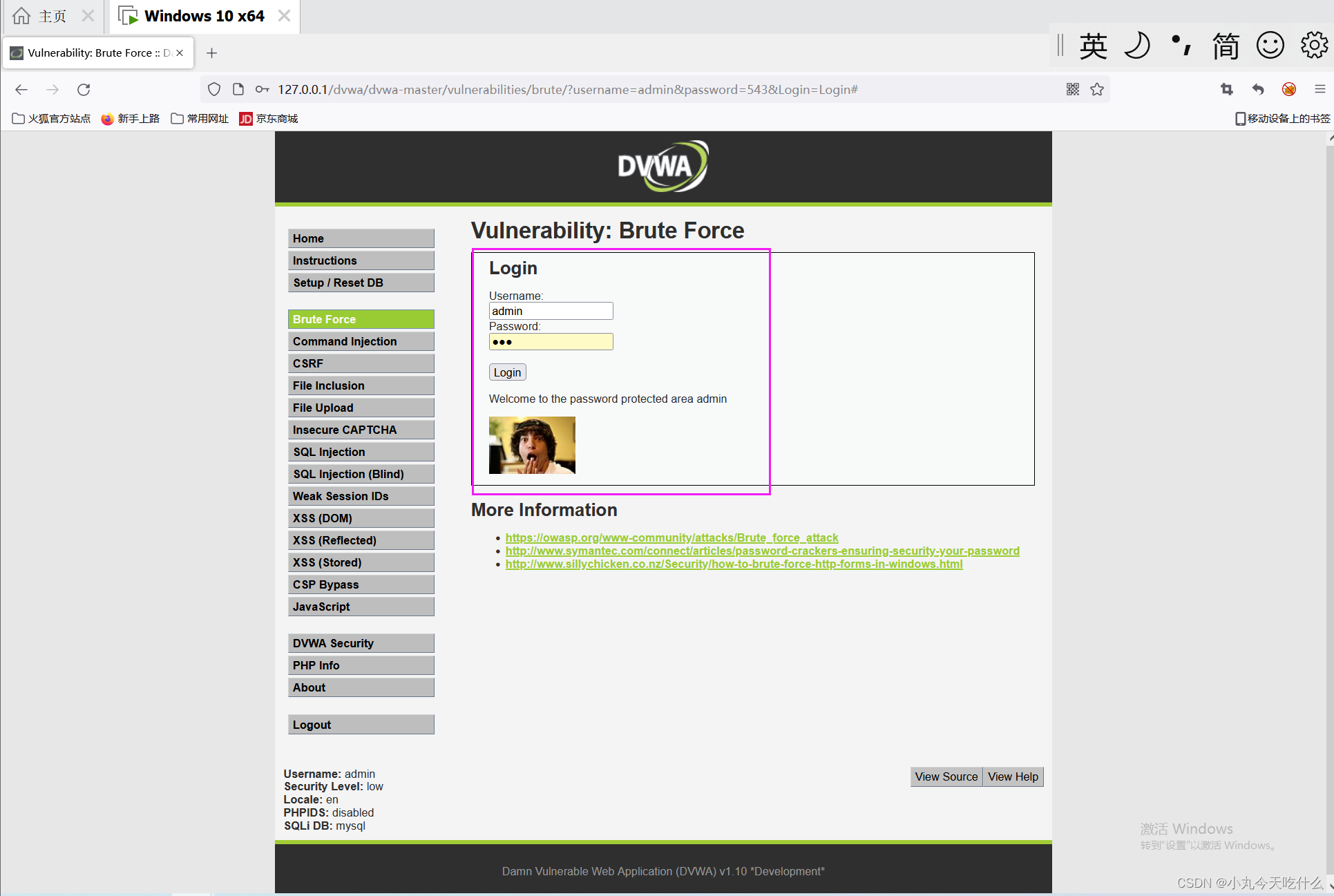

- 此时在brute force处尝试用新密码登录,发现admin的密码已经更改为543

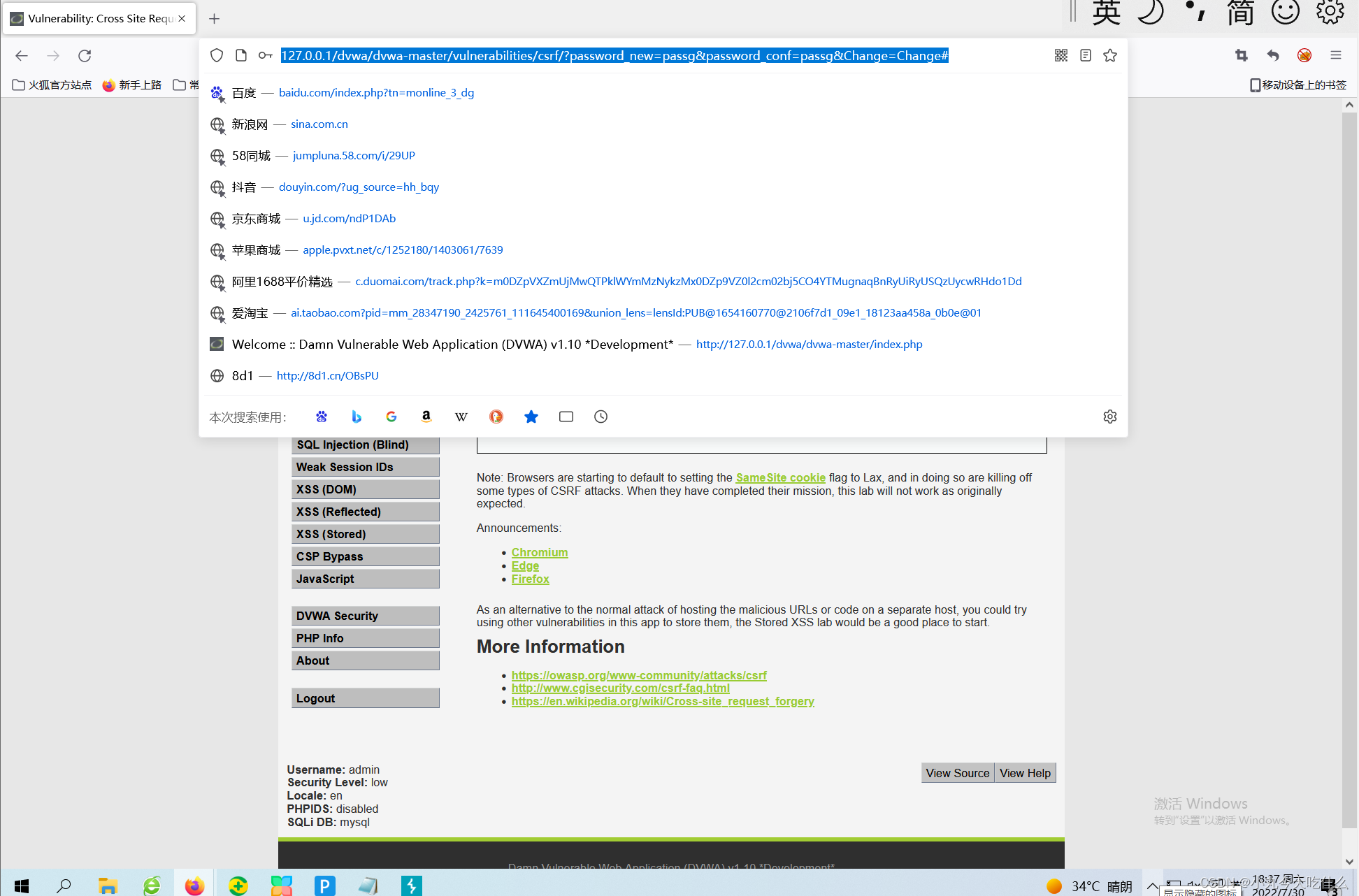

- 再返回到csrf菜单,复制url

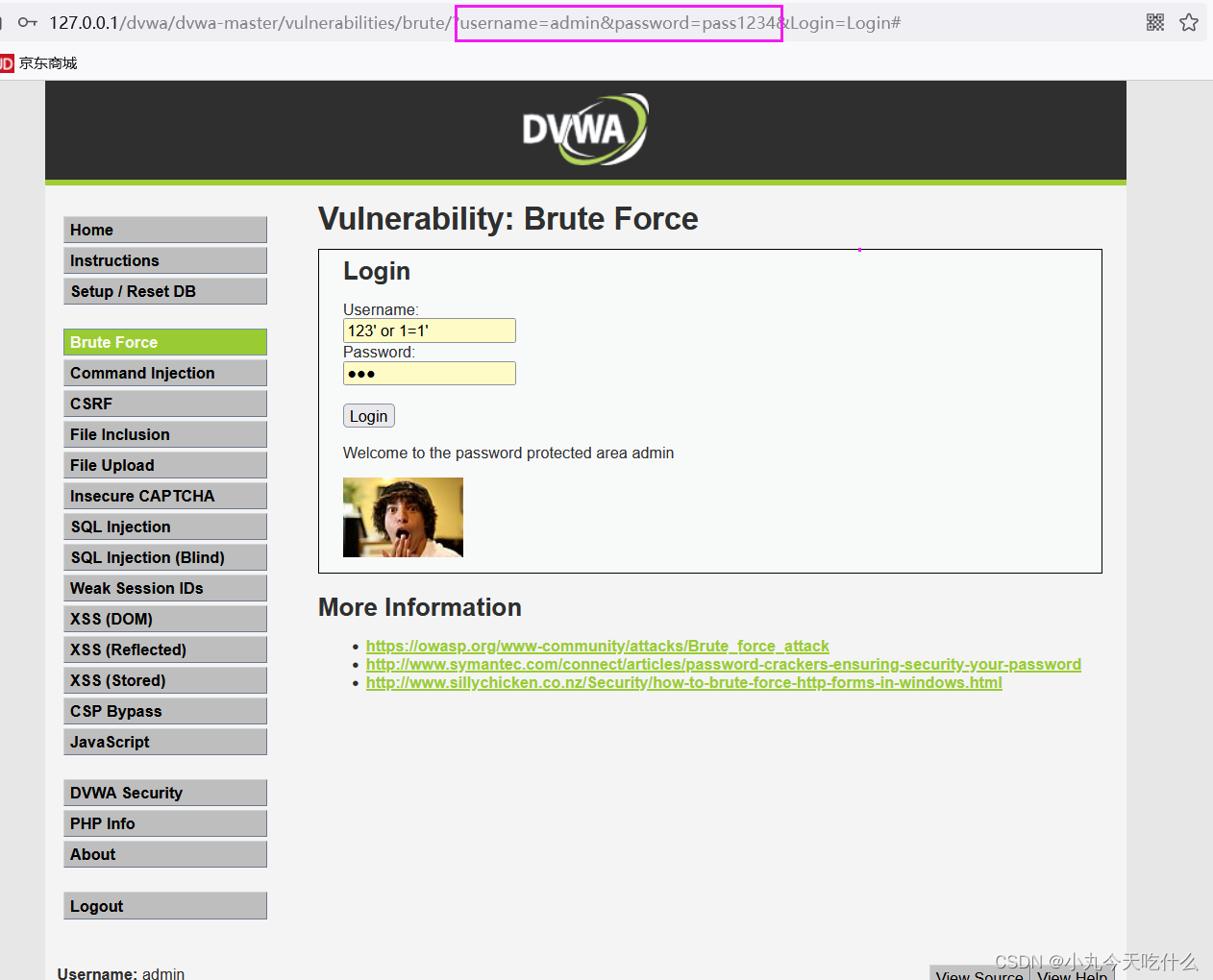

- 把参数改成pass1234,由于直接用这个链接过于明显,在线转换成短链接

6.用户点击短链接后,密码自动改成pass1234

本文详细解析了跨站请求伪造(CSRF)的工作原理,展示了攻击过程并介绍了防范措施。通过DVWA实例演示了从利用漏洞到实施攻击的步骤,包括获取token、利用短链接进行伪装等技巧。

本文详细解析了跨站请求伪造(CSRF)的工作原理,展示了攻击过程并介绍了防范措施。通过DVWA实例演示了从利用漏洞到实施攻击的步骤,包括获取token、利用短链接进行伪装等技巧。

1188

1188

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?