目录

实验目的:使用ZAP的爬行功能,在靶机上爬行一个目录,然后将检查它捕捉到的信息。(本次实验使用OWASP BWA靶场中的BodgeIt来说明ZAP的爬行功能是如何工作)

1.3.1 环境配置-kali linux中firefox(火狐浏览器)配置为127.0.0.1 8080

1.3.2 环境配置-kali linux中OWASP ZAP也配置为127.0.0.1 8080

1.3.3 先在kali linux中打开firefox浏览器,在浏览器中打开靶场

1.3.4 回到kali linux中打开OWASP ZAP,接着,在firefox中刷新Bodgeit页面,此时ZAP中就可以看到相应的记录。

1.1 ZAP爬虫简介

ZAP爬虫是一种基于ZAP(Zed Attack Proxy)漏洞扫描工具的爬虫,用于自动化地访问web应用程序的所有页面,并根据页面内容和链接来创建地图,以识别潜在漏洞。它可以帮助安全测试人员更好地了解web应用程序的结构和漏洞,并提供更全面和深入的漏洞扫描。ZAP爬虫同时具有功能强大的过滤器和配置选项,以便于用户控制爬行行为。

1.2 ZAP爬虫功能的优点是什么?

可以快速自动化地发现 web 应用程序中的漏洞和安全问题,如 XSS(跨站脚本攻击)、CSRF(跨站请求伪造)等。同时,ZAP 的爬虫还支持多线程扫描,可以大大提高扫描速度和效率。

ZAP爬虫功能的优点如下:

-

自动化:ZAP爬虫可以自动化地发现网站的信息和漏洞等问题,大大提高了工作效率。

-

全面性:ZAP爬虫能够全面地扫描网站,包括网站中的页面、链接和参数等,确保不漏掉任何一个细节。

-

可定制性:ZAP爬虫提供了灵活的定制功能,用户可以为其增添自定义规则,以满足特定需求。

-

安全性:ZAP爬虫可以帮助用户发现网站的漏洞和安全问题,通过修复这些问题,用户可以提高网站的安全性。

-

易扩展性:ZAP是一款开源的工具,用户可以通过自己编写插件扩展其功能,满足自己的特定需求。

1.3 操作步骤

实验目的:使用ZAP的爬行功能,在靶机上爬行一个目录,然后将检查它捕捉到的信息。(本次实验使用OWASP BWA靶场中的BodgeIt来说明ZAP的爬行功能是如何工作)

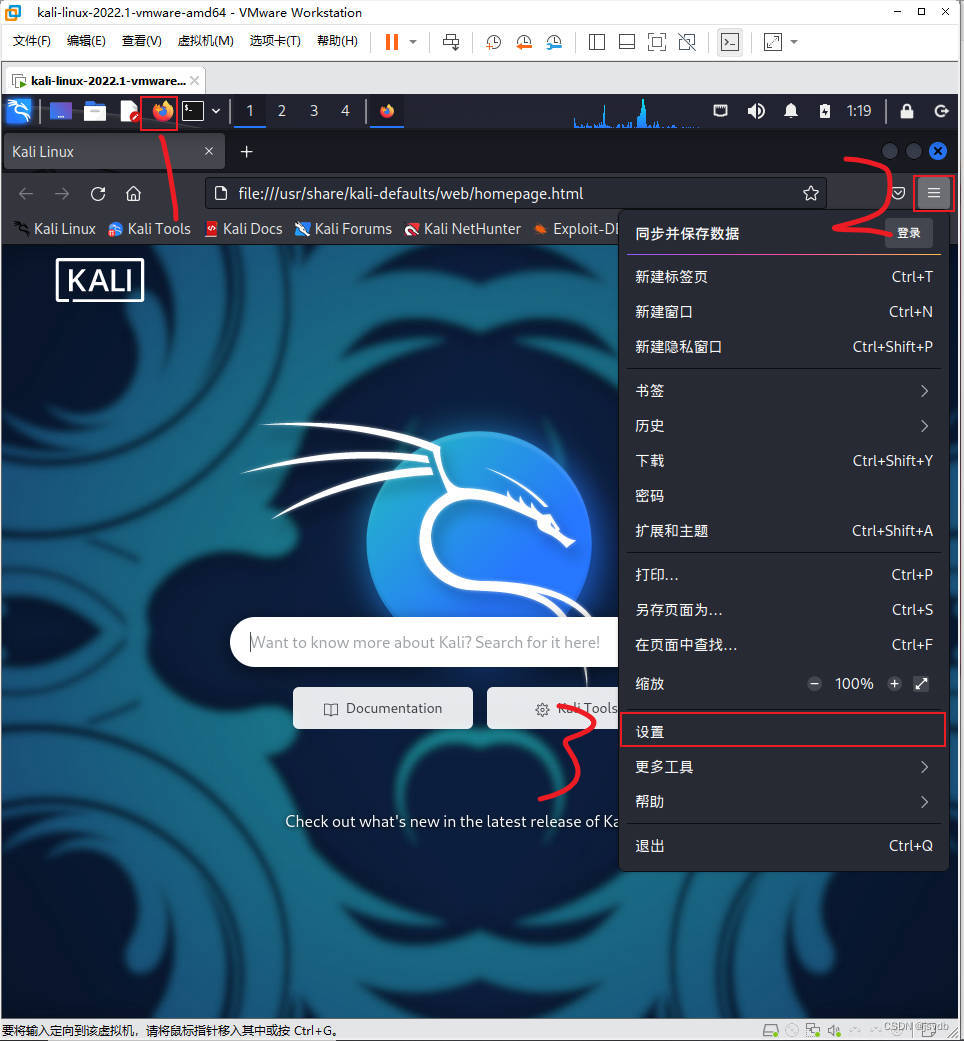

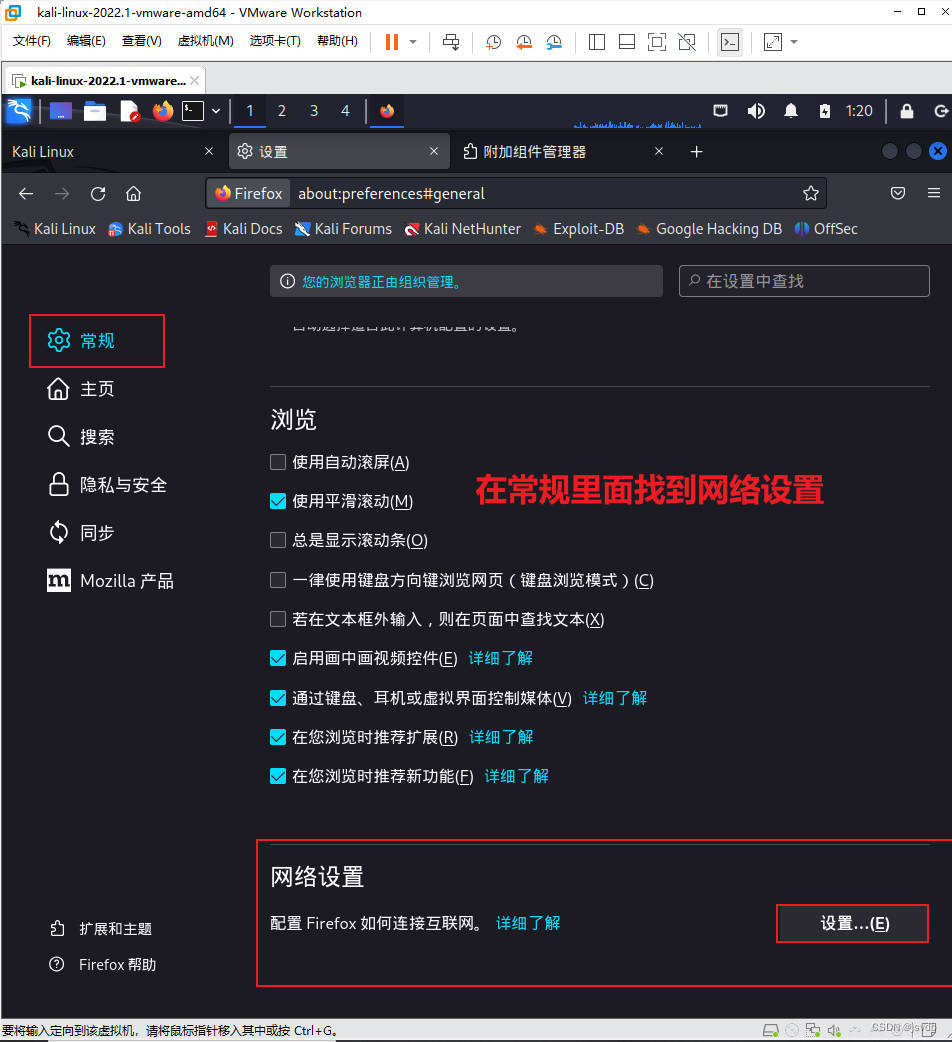

1.3.1 环境配置-kali linux中firefox(火狐浏览器)配置为127.0.0.1 8080

1.在kali打开火狐浏览器找到设置并进入

2.在常规里找到网络设置

3.配置网络代理参数

4.配置完后,关闭firefox(火狐浏览器)

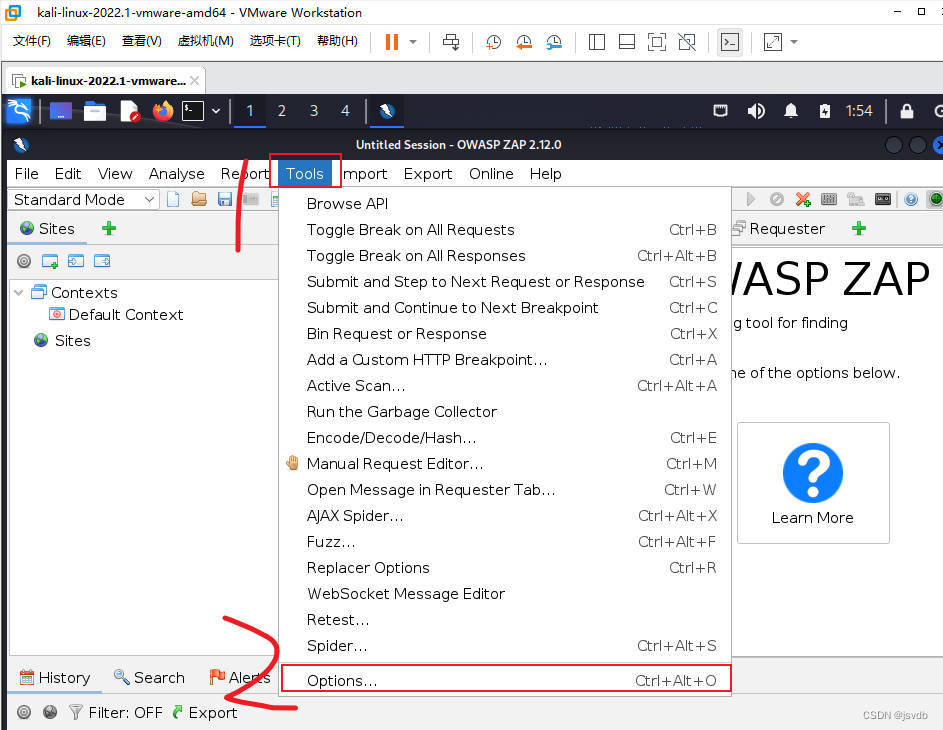

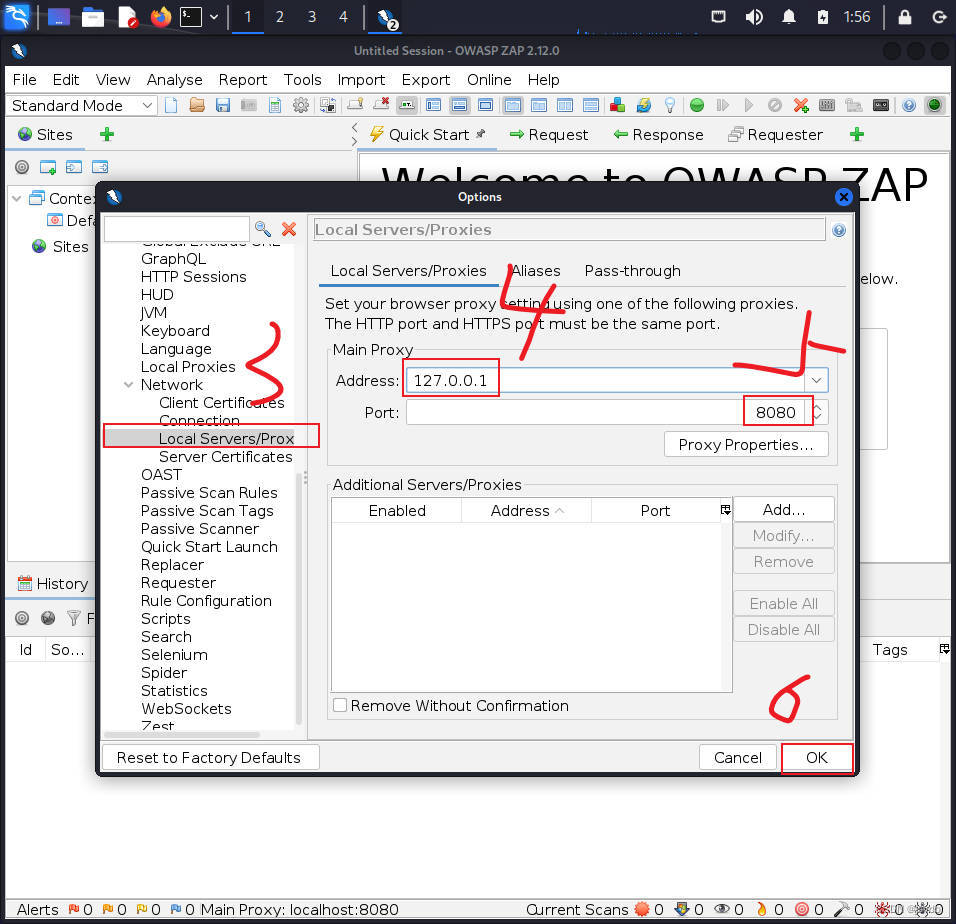

1.3.2 环境配置-kali linux中OWASP ZAP也配置为127.0.0.1 8080

1.在kali中打开ZAP,选择“Tools”,然后点击“Options'”

2.然后选择“Local Servers/Proxies”,并配置参数

3.配置完后,关闭ZAP

1.3.3 先在kali linux中打开firefox浏览器,在浏览器中打开靶场

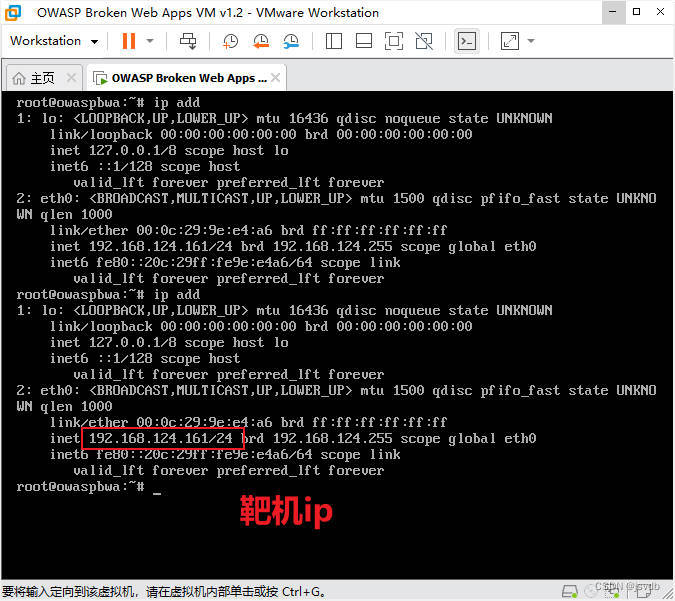

1.查看你靶机的IP地址

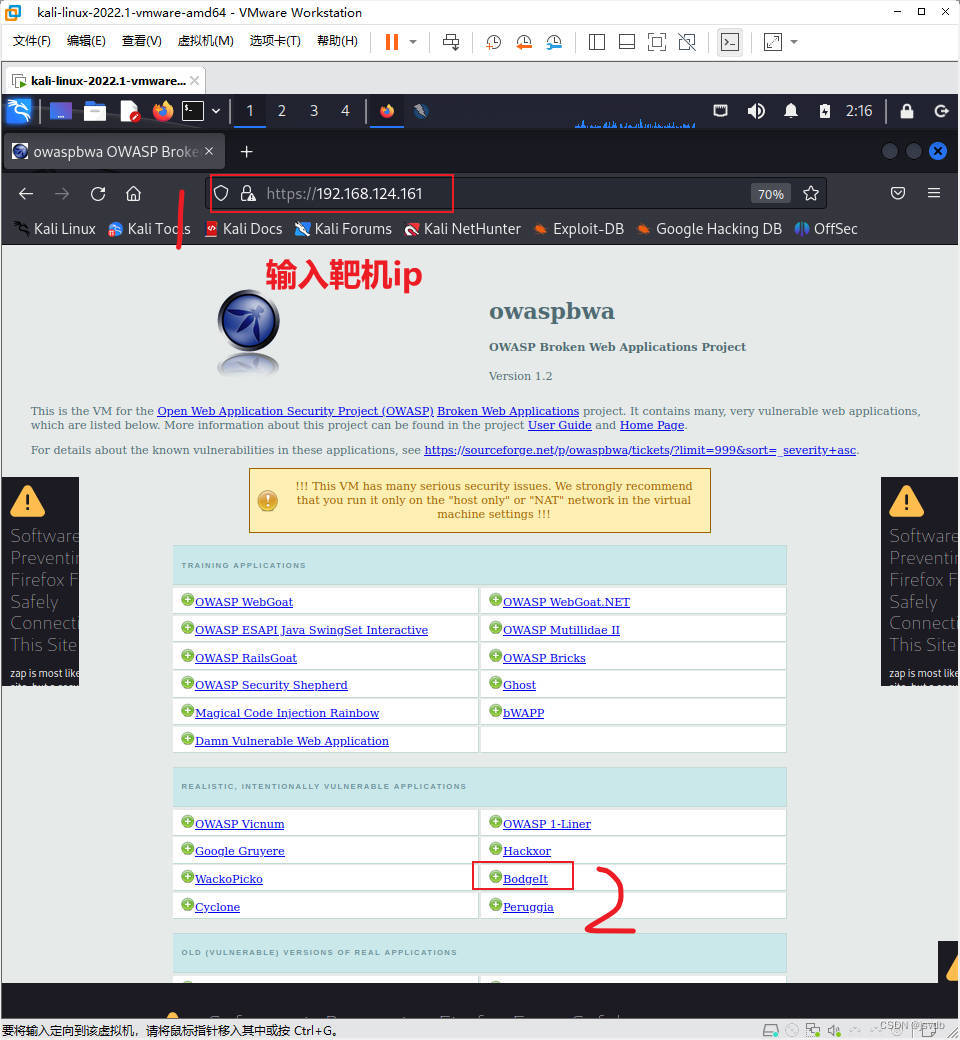

2.回到kali打开火狐浏览器,在浏览器中输入靶机的IP地址进入靶场

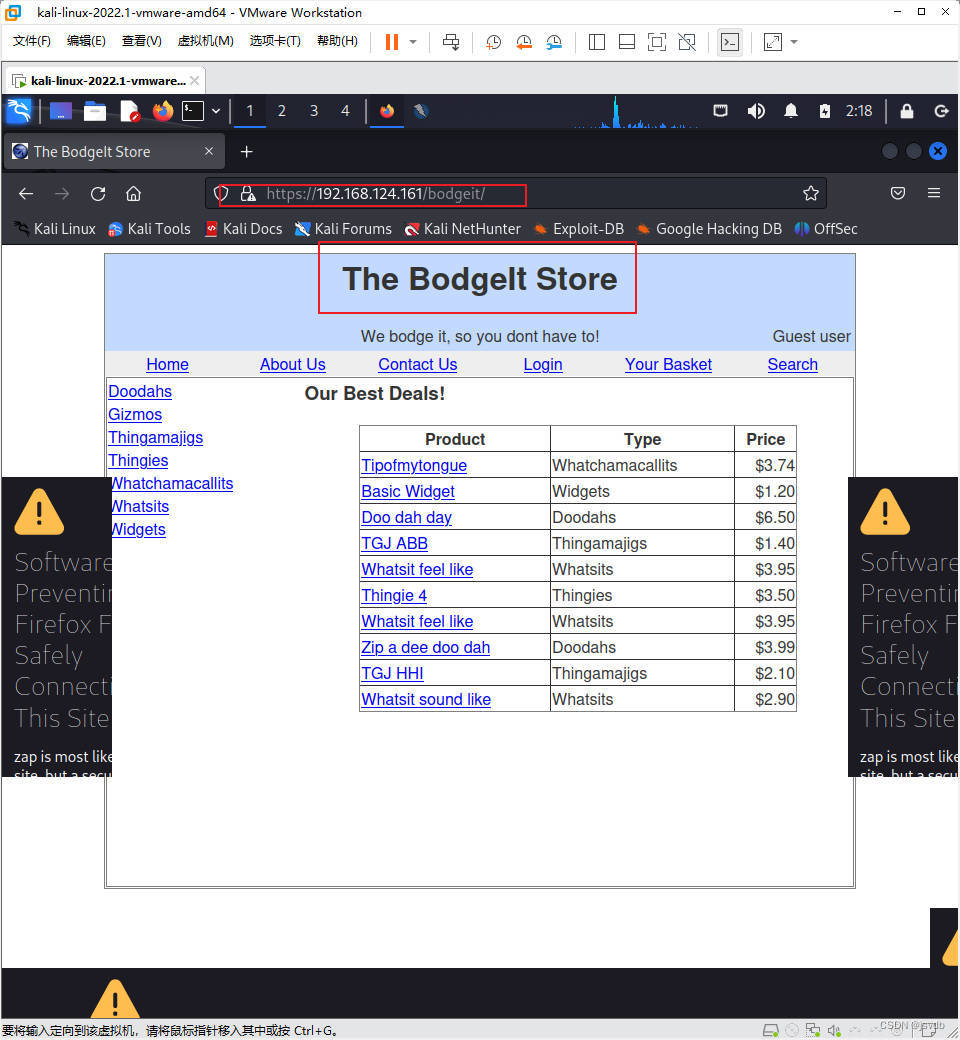

3. 进入靶场后,点击“Bodgelt”,进入我们需要扫描的页面

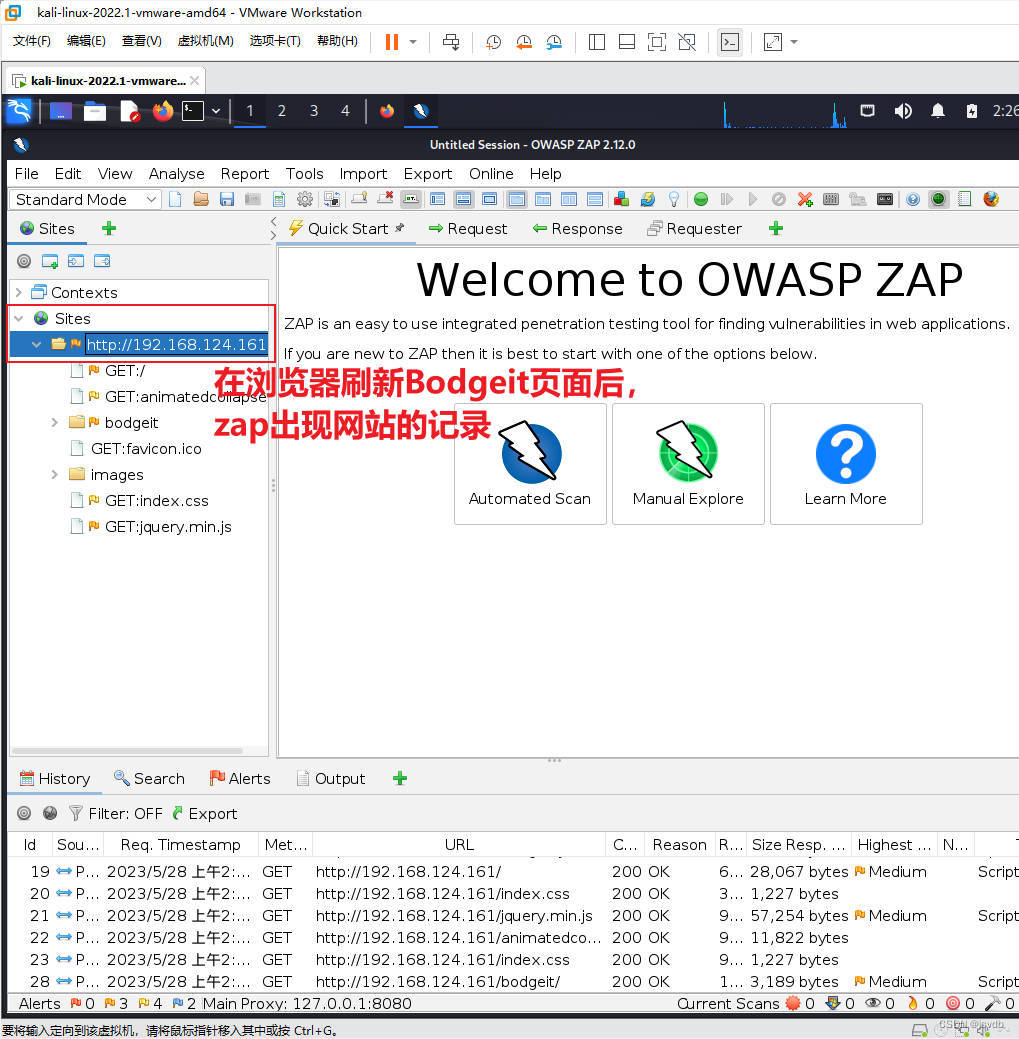

1.3.4 回到kali linux中打开OWASP ZAP,接着,在firefox中刷新Bodgeit页面,此时ZAP中就可以看到相应的记录。

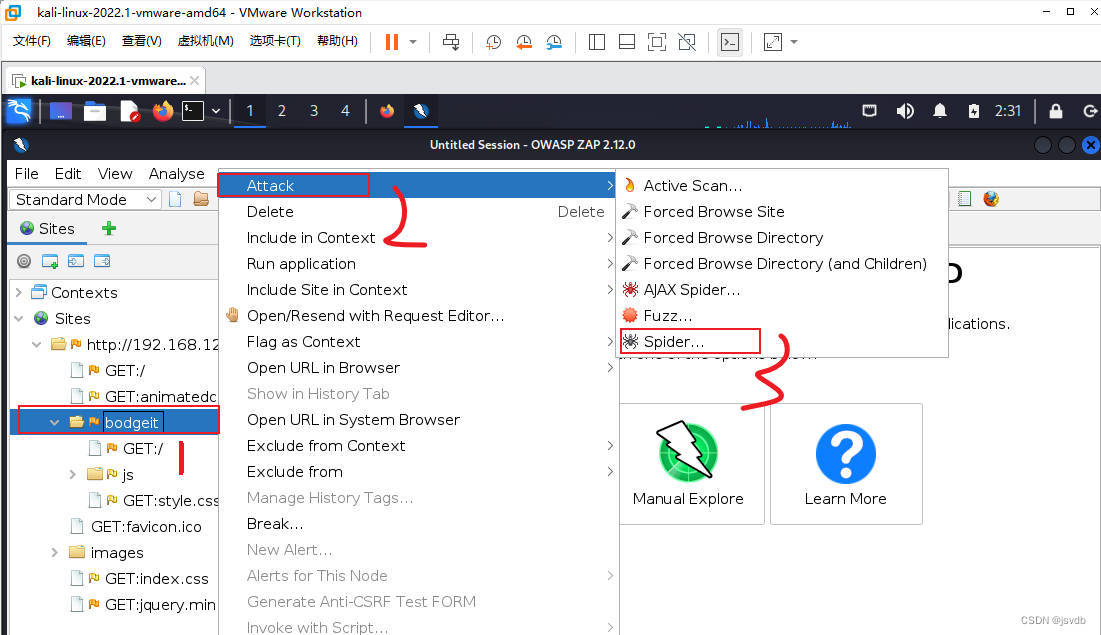

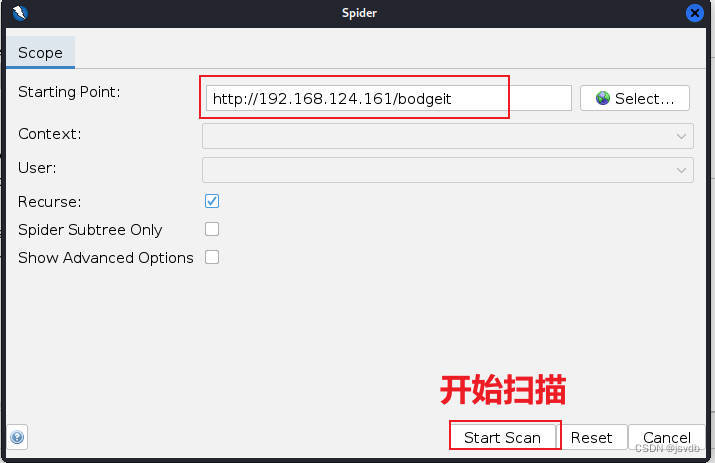

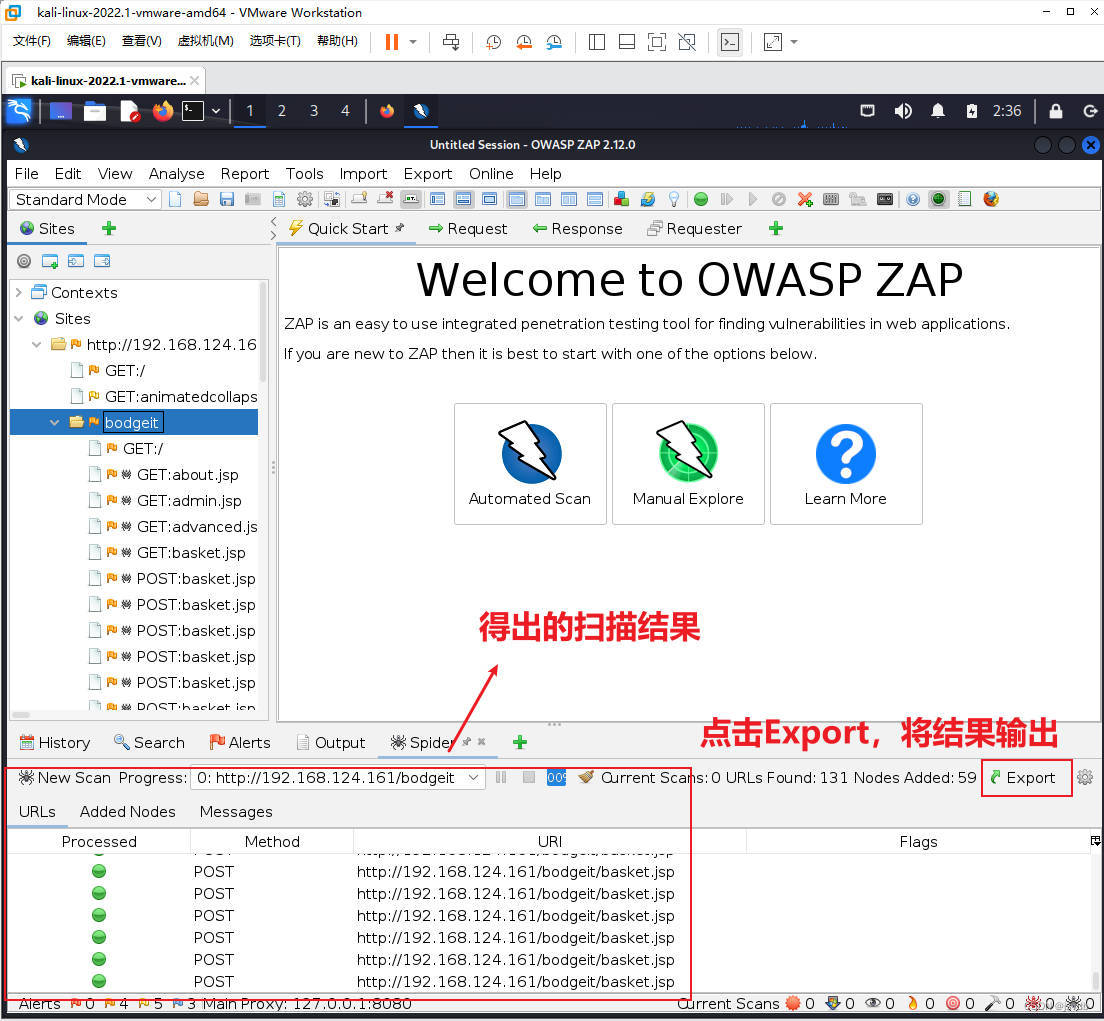

1.3.5 对bodgeit页面进行扫描

1.选择“bodgeit”,从下拉菜单选择 Attack(攻击) | Spider(爬行))

2.点击“Start Scan”

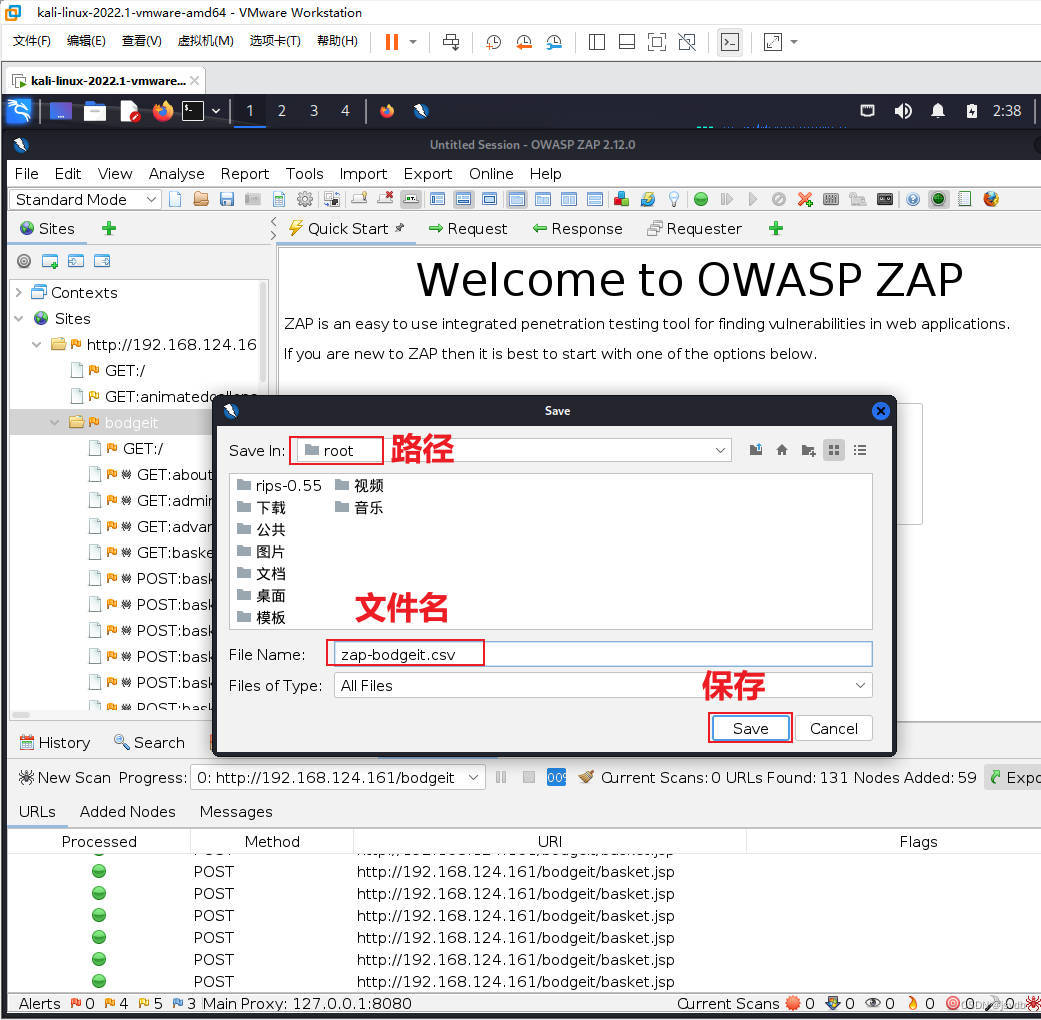

3.得出扫描结果并保存

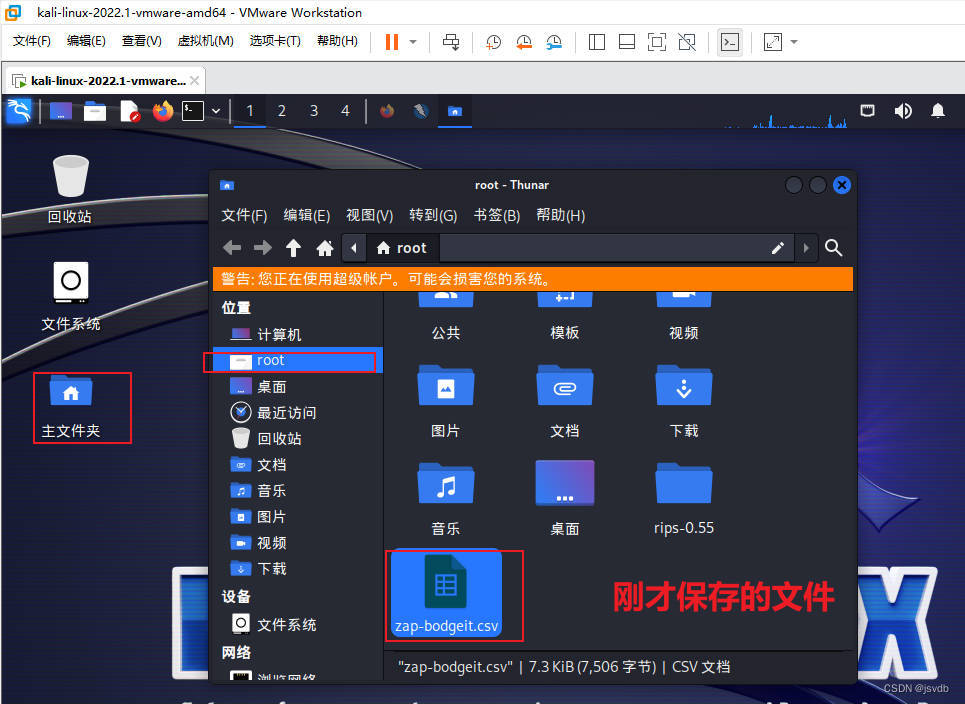

4.回到kali桌面,点击”主文件夹“,然后可以看到”root“下有刚才保存的文件

1.4 总结

ZAP爬虫功能是指ZAP代理中的一个自动化工具,它可以模拟用户在浏览器中的行为,以及在Web应用程序中进行常见的攻击。总的来说,ZAP爬虫功能可以帮助用户自动化地发现Web应用程序中的漏洞,并提供详细的报告和分析。它是一个非常有用的工具,可以帮助安全专家和测试人员加速漏洞扫描和审核过程。

1.4.1 想要预防ZAP爬虫,可以采取以下措施:

-

对网站进行良好的安全性和漏洞检测,及时修复漏洞,以避免被ZAP等工具利用漏洞进行攻击和爬虫。

-

禁止ZAP的访问,可以通过robots.txt文件或.htaccess文件将其禁止访问。

-

将一些常见的爬虫限制在指定的时间、间隔和请求次数以内进行爬取,对于一些非正常的访问行为进行限制和监控。

-

设置验证码,对于频繁的请求进行验证,有效防止爬虫攻击。

-

对访问行为进行分析,判定是否存在异常行为,如频繁重复访问、大量请求等,及时进行拦截和处理。

总之,预防ZAP爬虫需要对网站的安全性进行全面的检测和防范,及时发现并修复漏洞,同时采取措施限制和监控非正常的访问行为。

本文介绍了ZAP爬虫的基本概念,详细阐述了其自动化发现Web漏洞的优势,并通过 OWASP BWA靶场的BodgeIt应用展示了操作步骤。通过配置ZAP和Firefox代理,爬行并扫描页面,最后总结了预防ZAP爬虫的措施。

本文介绍了ZAP爬虫的基本概念,详细阐述了其自动化发现Web漏洞的优势,并通过 OWASP BWA靶场的BodgeIt应用展示了操作步骤。通过配置ZAP和Firefox代理,爬行并扫描页面,最后总结了预防ZAP爬虫的措施。

965

965

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?