0x00 前言

目前WIFI WPA破解主要 以“aircrack-ng”为代表,运行于Linux系统( 如Kali Linux ),Windows系统比较少见,主要是Windows系统下WIFI网卡收发原始包比较困难,且缺少有主流WIFI网卡开源代码可参考。因此WPA破解通常流程是先在Linux机器(或Linux虚拟机)在抓取WPA 四次握手包,然后再通过以“Elcomsoft Wireless Security Auditor”为代表的密码字典爆破软件在Windows下进行破解。

0x01 WIFI协议基础

- AP (Access Point):WIFI热点,通常是一个WIFI路由设备

- SSID(Service Set Identity):AP的名称,0-32个字符组成

- BSSID(Basic Service Set Identity):基本服务集标识,通常是AP的MAC

- STA(STATION):连接到AP的客户端

- DS:分布式系统,多个AP可以组成分布式无线系统。

- DA:目标MAC地址

- SA:源MAC地址

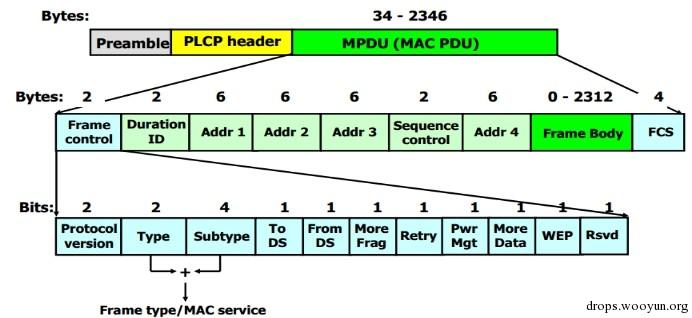

- WIFI数据帧:WIFI数据帧主要分为物理层、MAC层、数据层。物理层通常

由具体硬件处理,实际只需要考虑MAC(Media Access Control)和LLC(逻辑链路控制),具体数据帧如下:

MPDU是MAC层的协议头,其中常用的是FrameControl字段和Addr1、Addr2、Addr3等。

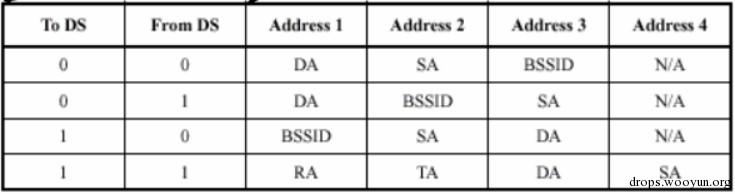

- ToDs/FromDS:指明了MPDU地址格式,具体组合如下。

WIFI协议的MPDU头长度不是固定的,是可变的。

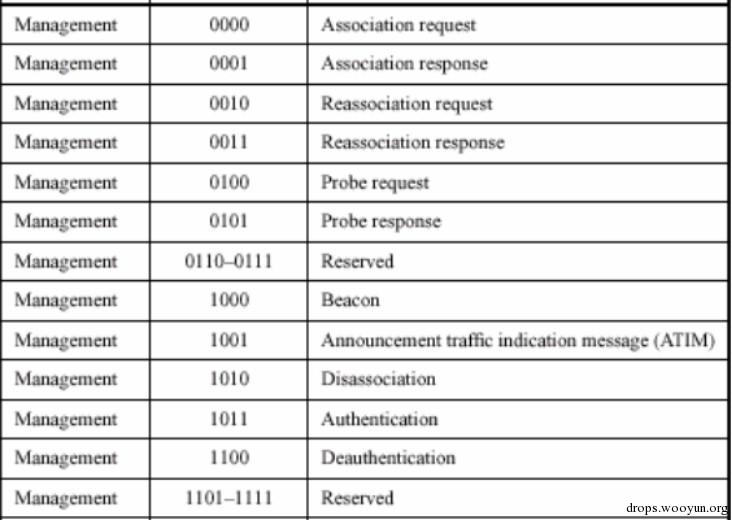

Type/SubType:共同指明了接下来的数据帧的格式,其中Type 2bits,指明了帧类型,SubType 4bits,进一步指定了数据的具体格式。

| Type | 00/管理帧 | 01/控制帧 | 10/数据帧 | 11/保留 |

WPA破解时用到的主要有WIFI管理帧和数据帧,其中管理帧对应的SubType情况见下表:

STA在登录AP前,首先需要通过一系列的管理帧,建立同AP的数据联系,然后才能实施登录并启用加密数传,同时WIFI管理帧是不加密的,具体流程如下:

| 序号 | SubType | 说明 |

|---|---|---|

| 1 | 8 | Beacon,STA接受AP信标帧,感知到AP,获取SSID及AP参数 |

| 2 | 4 | STA主动发送Probe探测请求 |

| 3 | 5 | AP应答STA Prob Response |

| 4 | 11 | STA发送Authentication请 |

本文详细介绍了WIFI WPA破解的技术原理和流程,包括WIFI协议基础、WPA密码破解原理以及Windows环境下数据包收发的挑战。重点讨论了如何在Windows系统中利用工具如CommView for WiFi进行数据嗅探和发送,并阐述了WPA四次握手包的捕获和密码字典爆破方法。此外,还探讨了Deauth攻击在提高破解效率中的作用。

本文详细介绍了WIFI WPA破解的技术原理和流程,包括WIFI协议基础、WPA密码破解原理以及Windows环境下数据包收发的挑战。重点讨论了如何在Windows系统中利用工具如CommView for WiFi进行数据嗅探和发送,并阐述了WPA四次握手包的捕获和密码字典爆破方法。此外,还探讨了Deauth攻击在提高破解效率中的作用。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

572

572

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?