具有自动驾驶条件韧性的传感器融合算法:综述

关键词

A u自动驾驶车辆,信息物理系统,传感器攻击检测,安全,安全 y.

摘要

自动驾驶汽车通过多个传感器感知周围环境,并做出决策以控制车辆,从而在无需驾驶员干预的情况下到达目的地。在这种环境下,如果发生传感器数据伪造,可能会导致严重的事故,威胁驾驶员的生命安全。本文将探讨一种通过具有韧性以抵御数据伪造和调制的传感器融合算法来获取准确驾驶信息的方法。

引言

过去,汽车作为交通工具依赖于驾驶员对情况的判断和控制。随着技术的发展,汽车为驾驶员在出行时提供了便利,而能够自主感知周围环境并在无需驾驶员干预的情况下控制车辆的自动驾驶汽车也应运而生。M.M. Matthew 等人预测,如果自动驾驶汽车(美国国防高级研究计划局或谷歌汽车)的技术发展遵循摩尔定律,自动驾驶技术将超越人类驾驶员的驾驶能力(技术)[2]。

在自主环境中,伪造或篡改取代驾驶员感知能力的传感器信息可能导致威胁生命的严重事故。因此,为确保传感器信息的安全性和准确性,相关传感器融合算法的研究正在开展。

本文将介绍并讨论在自动驾驶条件下具有抵御传感器数据伪造和篡改韧性的传感器融合算法。通常,用于自动驾驶汽车行驶的单一数据是通过多个传感器获取的。传感器数据融合算法的目的是当部分传感器显示出伪造或篡改迹象时,尽量减少数据的修改伪造,并获得可信的数据,以便将其用于驾驶。

传感器数据融合算法不仅在传感器数据伪造或篡改时需要,在存在大量隧道或高层建筑的区域中GPS传感器故障的情况下也同样需要。此外,该研究还可应用于信息物理系统(Cyber Physical System)。

本文将介绍信息物理系统环境中的韧性概念以及自动驾驶汽车的传感器融合算法。同时,还将提出开发可用于实际自主环境的传感器融合算法的研究方向。

背景信息

自动驾驶汽车

通过识别周围环境、判断风险并控制车辆行为来减少驾驶员操作,从而提供联网服务和自动驾驶安全性的汽车。不仅奥迪、宝马、现代汽车公司、丰田等汽车制造商,谷歌和苹果等科技行业也在致力于开发自动驾驶汽车,预计将在不久的将来推出。

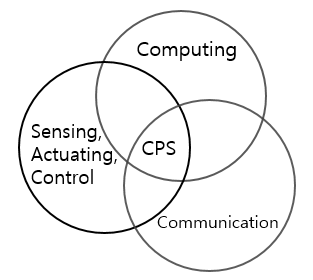

信息物理系统(Cyber Physical System)

信息物理系统是一种通过传感器识别和计算现实世界中物理要素的可控系统。这意味着它是一个物联网(Internet of Things)、计算与物理世界通过网络融合的系统,使各实体之间能够通信并实现智能控制。前文提到的自动驾驶汽车就是信息物理系统的一种应用。图1是信息物理系统的概念示意图。信息物理系统可应用于多个领域,并且在医疗健康、交通系统、国防等领域的重要性预计将不断提升。

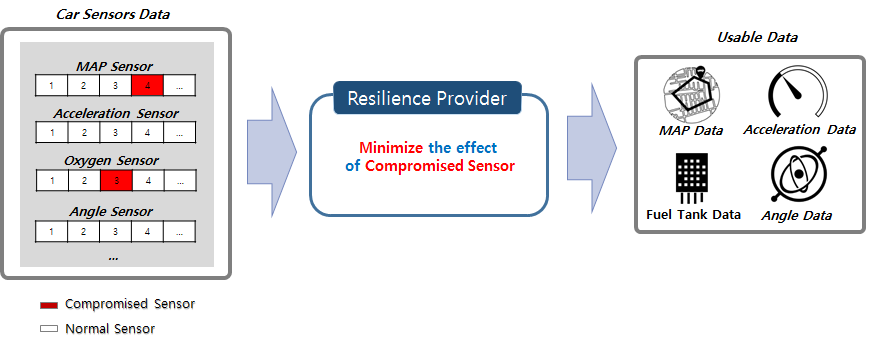

韧性

在传感器数据处理中定义的韧性是指针对伪造、篡改和噪声的传感器数据恢复能力,即对某一传感器中处理的异常数据的抵御能力。图2展示了韧性的概念。

研究趋势

J. Park 等人提出了一种在存在临时错误的情况下区分受攻击传感器的方法 [5]。R. Ivanov 等人提出了一种利用单个周期内从多个传感器收集的数据获取可用于驾驶的测量值的方法。此外,为了获得精确的测量结果,还提出了通信调度方案 [3, 6]。不仅如此,J. Park 等人还通过结合先前的传感器数据计算测量值,提出了一种提高测量精度的方法 [4, 6]。

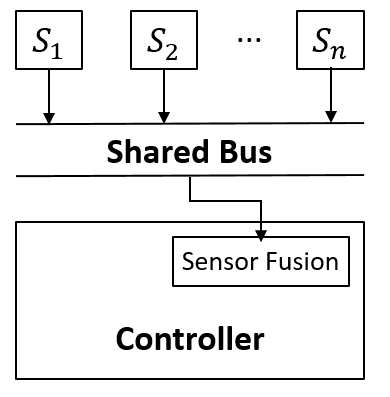

系统模型 [3, 4, 6]

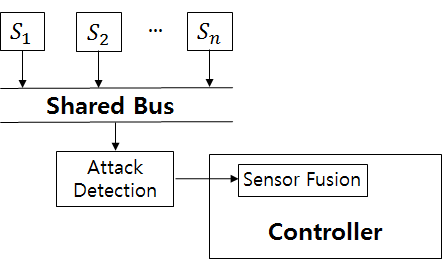

为了实现逻辑部署,R. Ivanov、J. Park 等人假设相关信息物理系统的架构如下。图3 是目标系统模型。

- 时间触发架构按照给定的时间顺序进行通信

- 多个传感器被用于获取用于驾驶的单一测量值

- 每个传感器在这种情况下都有测量的准确性和误差,由于测量误差的存在,传感器测量具有一个数值范围

- 传感器数据通过单个共享总线与控制器通信

传感器数据建模和数据融合算法 [1, 3, 4, 6]

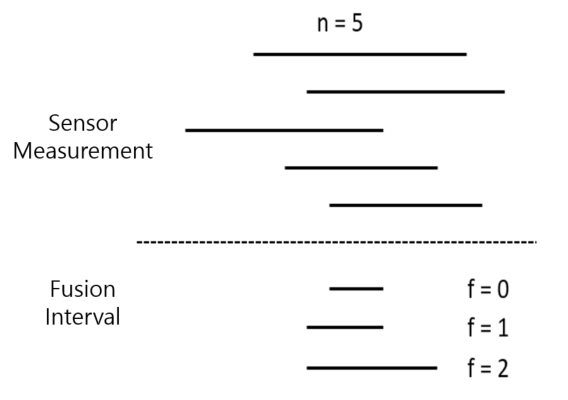

在上述系统模型中,控制器中处理单个周期内测量单一物理量的传感器数据的传感器融合算法如图4所示。图中,n表示传感器测量值,f表示被攻击传感器的上限数量。为了安全算法设计,f通常设置为小于2/n的所有值中的最大值。

如果f值为0,则由于所有传感器测量值均可信,因此处理每个传感器测量值的并集部分。当f为1时,4个传感器测量值的并集范围被确定为算法的取值。因此,传感器融合算法的结果是(n−f)个传感器测量值的交集区域。

攻击者假设

攻击传感器以修改或尝试伪造 [6]。

- 攻击者只能改变传感器输出,而无法影响通信调度。

- 由于传感器数据通过广播发送,攻击者可以获取每个传感器的测量值。

- 攻击者知道目标系统的传感器融合算法

- 攻击者的目标是修改部分传感器数据,以最大化传感器融合算法输出的范围值。

- 攻击者必须尝试伪造或修改传感器数据,使其处于系统无法识别攻击的范围内。

基于上述系统模型、传感器融合算法和攻击者的假设所开展的研究如下。

瞬态故障情况下的传感器攻击者检测方法研究 [5]

J. Park 等人研究了在传感器临时故障导致误差存在的情况下,攻击者的检测方法以及区分错误与攻击的方法。瞬态故障定义为( , ),其中 为误差容忍范围,( ) 为瞬态阈值,表示第i个传感器在时间窗口w内可容忍e次瞬态故障。

传感器错误的数量根据所述模型进行计算。当其超过瞬态阈值时,受攻击传感器被视为NTF(非瞬态故障传感器)。此外,定义了瞬态故障中传感器的弱不一致性与强不一致性。

其中,弱不一致性是指 和 的取值范围之间无交集的情况;而强不一致性则定义为在最小( )时间窗口内存在多于弱不一致性的状况。通过基于假设计算传感器图之间的差异,并根据系统设计者设定的阈值顺序,若某传感器超出该阈值,则判定其为受攻击传感器。

这项研究具有重要意义,因为提出了在传感器融合阶段之前移除受攻击传感器的方法。

具有抗攻击能力的传感器融合算法研究 [3]

R. Ivanov 等人设计了一种通信调度,以最小化被篡改或伪造的传感器数据对系统的影响。在该研究中,使用高精度、高传输的传感器,按照测量范围从小到大的顺序发送数据,以及与高传输顺序相反的递减传输。基于攻击者发送被篡改数据之前的传感器数据测量,攻击者将生成调制数据以最大化区间值,并将其发送到系统中。然而,由于无法确定在调制数据之后发送的正常数据周期值,因此无法绝对比较传输顺序与攻击影响之间的相关性。因此,本研究通过自主机器人Landshark(图5)进行,发现通过高传输可以获得更精确的值。

使用过去测量信息的传感器融合算法 [3, 6]

R. Ivanov 等人提出了一种利用过去周期的传感器测量值来确定当前周期融合值范围的方法。在本研究中,t+1周期的融合范围值通过将周期t的传感器测量值映射到t+1来计算。使用过去信息的传感器融合算法如下所示。

- map_n :通过映射t周期内n个传感器测量值及f到t+1,以及t+1周期内的n个测量值和f,总共2n个测量值和2f,来寻找融合范围值

- map_R_与_相交 :通过将周期t的融合范围值映射到周期t+1,计算凸包和周期t+1的测量值。

- 两两_相交 :通过计算每个传感器在时间段t的映射信息与时间段t+1的测量值之间的交集来确定融合范围值。

这三种方法相比仅使用单个t周期信息的方法具有更高的准确性。在这些方法中,对于成对_相交的情况,存在一个阶段,即通过将测量值映射到下一个t周期来寻找各个传感器测量值的交集。因此,不仅能够在部分传感器测量值因攻击而波动时获得精确的融合范围值,还能够识别出攻击行为,因而非常有效。

结论

本文在简要介绍自动驾驶汽车、信息物理系统及自主环境中的韧性的概念之后,还研究了能够在自主环境中提供韧性的传感器融合算法。论文中提出的方法具有重要意义,因为这些方法利用瞬态故障模型去除受攻击的传感器数据,以生成可靠数据。图6展示了论文所建议方法的传感器数据处理程序。

然而,本文提出的方法基于一个假设,即每个传感器仅通过一条共享总线与控制器通信。在实际的自动驾驶汽车控制网络中,存在多条通信总线,并且每个传感器并非仅通过一条共享总线进行通信。在未来研究中,需要开发可应用于传感器数据由两个以上网络测量环境中的传感器融合算法。

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?