0x01前言

黄金票据是伪造票据授予票据(TGT),也被称为认证票据。攻击者一旦拿到域管权限的账号就可以伪造出黄金票据,逃过账号和密码的验证,即使修改管理员密码,攻击者依然能通过黄金票据进行访问。

0x02原理

kerberos认证中Client通过AS认证后,AS会给Client一个由Client的Master Key加密过的和TGT,Logon Session Key并不会保存在KDC中,krbtgt的NTLM Hash又是固定的,所以只要得到NTLM就能伪造TGT和Logon session key,直接进入到下一步的Client与TGS的交互。

一、前提

1.票据制造前提

1.1域名称

1.2域的SID值

1.3域的KRBTGT账号的HASH

二、获取域内基本信息

2.域控内收集信息

2.1 获取域SID:

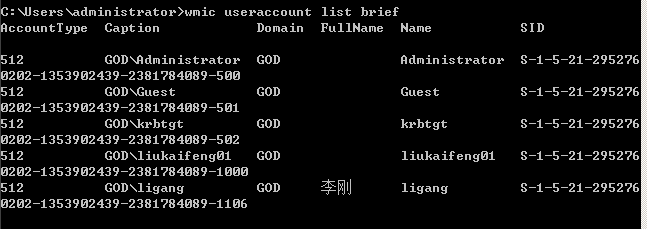

wmic useraccount list brief

2.2 查询域管理员账号:

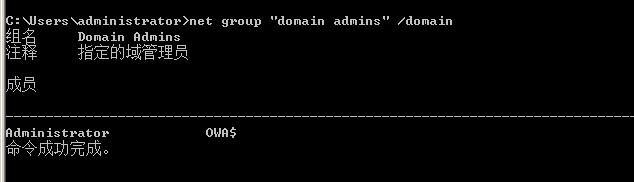

net group “domain admins” /domain

2.3查询域名

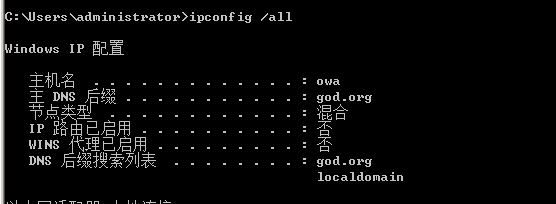

ipconfig /all

2.4获取NT

本文详细介绍了黄金票据的概念,它是伪造的TGT,允许攻击者绕过认证。通过kerberos认证原理,阐述了获取域基本信息和利用mimikatz工具实施攻击的步骤,展示了如何利用黄金票据进行权限验证,强调了其在域渗透中的严重性。

本文详细介绍了黄金票据的概念,它是伪造的TGT,允许攻击者绕过认证。通过kerberos认证原理,阐述了获取域基本信息和利用mimikatz工具实施攻击的步骤,展示了如何利用黄金票据进行权限验证,强调了其在域渗透中的严重性。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

9702

9702

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?