WAF绕过技术详解

什么是WAF?

Web Application Firewall(web应用防火墙),一种公认的说法是"web应用防火墙通过执行一系列针对HTTP/HTTPS的安全策略来专门为web应用提供保护的一款产品。

基本可以分为以下4种:

- 软件型WAF:以软件的形式安装在服务器上面,可以接触到服务器上的文件,因此就可以检测服务器上是否有webshell,是否有文件被创建等。

- 硬件型WAF:以硬件形式部署在链路中,支持多种部署方式。当串联到链路上时可以拦截恶意流量,在旁路监听模式时只记录攻击但是不进行拦截。

- 云WAF:一般以反向代理的形式工作,通过配置后,使对网站的请求数据优先经过WAF主机,在WAF主机对数据进行过滤后再传给服务器。

- 网站内置的WAF:就是来自网站内部的过滤,直接出现在网站代码中,比如说对输入的参数强制类转换啊,对输入的参数进行敏感词检测啊什么的。

如何判断WAF?

- Wafw00f识别工具:https://github.com/EnableSecurity/wafw00f

- 看图识别:https://mp.weixin.qq.com/s/3uUZKryCufQ_HcuMc8ZgQQ

- 其他项目脚本平台。

常见WAF产品

- 硬件型WAF:绿盟、安恒、启明星辰等

- 软件型WAF:ModSecurity、Naxsi、ShareWAF、安全狗等

- 云WAF:阿里云、腾讯云、深信服云WAF、Imperva WAF

常规WAF检测技术:

- 正则匹配——容易被绕过(使用加密,编码,分段等)

- 机器语言

- 行为分析

AWVS绕过安全狗(Safedog)——爬虫白名单

- 因为安全狗默认开启各大搜索引擎的爬虫白名单,所以我们可以伪造UA头绕过安全狗

- 启动awvs——添加目标,下滑到Crawling——选择Safari

- 获取各大搜索引擎的蜘蛛UA头,替换为百度蜘蛛UA

- 点击保存,开始扫描。访问网站也没有触发拦截,成功绕过安全狗。

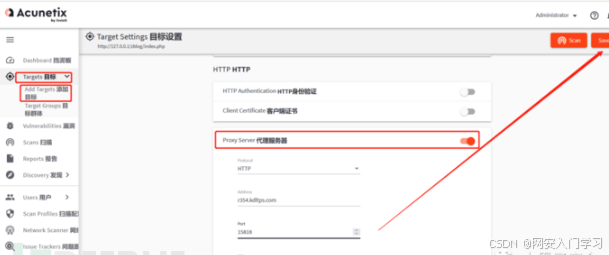

AWVS绕过宝塔防火墙——代理池

- 购买隧道代理

- 将自己的主机外网ip设置为白名单

- 启动AWVS,添加目标后配置代理

- 配置好点击保存就可以开始扫描

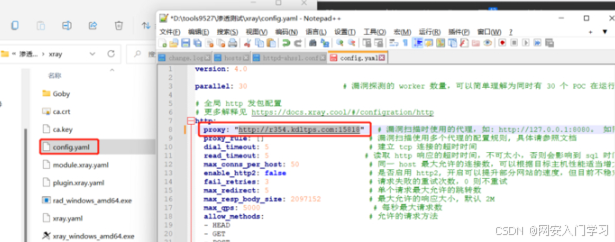

Xray绕过宝塔防火墙——代理池

- 配置Xray代理池

- 打开Xray根目录,打开config.yaml文件配置代理

- 配置好Xray代理后运行xray,成功开始正常扫描

Goby绕过宝塔防火墙——代理池

- 按照goby的规则配置好代理

- 填写好代理信息,点击Check Proxy测试代理是否可用

- 测试成功后开始扫描,成功绕过宝塔防火墙

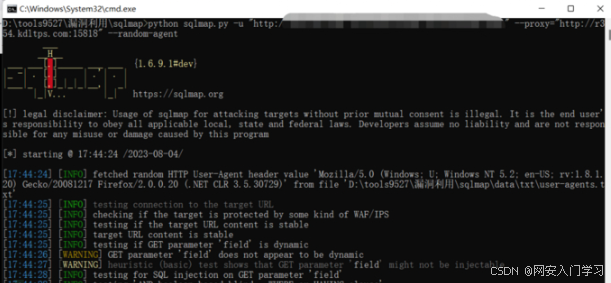

Sqlmap绕过宝塔防火墙——代理池+随机UA头

使用参数绕过防火墙:

- –proxy=“http://代理池地址:端口” #配置代理

- –random-agent #随机UA头

启动命令示例:

python sqlmap.py -u "目标地址" --proxy="http://r354.kdltps.com:15818" --random-agent

如果你是准备学习网络安全(黑客)或者正在学习,我可以把我自用的360独家内部资料分享给你,包含以下内容你应该能用得上:

①网络安全学习路线

②20份渗透测试电子书

③安全攻防357页笔记

④50份安全攻防面试指南

⑤安全红队渗透工具包

⑥网络安全必备书籍

⑦100个漏洞实战案例

⑧安全大厂内部视频资源

⑨历年CTF夺旗赛题解析

一、网络安全(黑客)学习路线

网络安全(黑客)学习路线,形成网络安全领域所有的知识点汇总,它的用处就在于,你可以按照上面的知识点去找对应的学习资源,保证自己学得较为全面。

二、网络安全教程视频

我们在看视频学习的时候,不能光动眼动脑不动手,比较科学的学习方法是在理解之后运用它们,这时候练手项目就很适合了。

三、网络安全CTF实战案例

光学理论是没用的,要学会跟着一起敲,要动手实操,才能将自己的所学运用到实际当中去,这里带来的是CTF&SRC资料&HW资料,毕竟实战是检验真理的唯一标准嘛~

四、网络安全面试题

最后,我们所有的作为都是为就业服务的,所以关键的临门一脚就是咱们的面试题内容,所以面试题板块是咱们不可或缺的部分,这里我给大家准备的就是我在面试期间准备的资料。

网安其实不难,难的是坚持和相信自己,我的经验是既然已经选定网安你就要相信它,相信它能成为你日后进阶的高效渠道,这样自己才会更有信念去学习,才能在碰到困难的时候坚持下去。

机会属于有准备的人,这是一个实力的时代。人和人之间的差距不在于智商,而在于如何利用业余时间,只要你想学习,什么时候开始都不晚,不要担心这担心那,你只需努力,剩下的交给时间!

这份完整版的网络安全学习资料已经上传优快云,朋友们如果需要可以微信扫描下方优快云官方认证二维码免费领取【保证100%免费】

937

937

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?