提示:文章写完后,目录可以自动生成,如何生成可参考右边的帮助文档

文章目录

php伪协议

文件包含直接读取的是文件,而不是文件源码,所以要想办法读取源码方法。

那么就要涉及到 PHP 伪协议

php://伪协议作用是访问各个输入输出流

在CTF中经常用到的是php://filter和php://input

php://filter用来读取源码(.php文件的源码);php://input用来执行php代码(通常以post形式,post一段php代码上去执行)

例如,读取fileprotocol.php文件源码:

例如,读取fileprotocol.php文件源码:

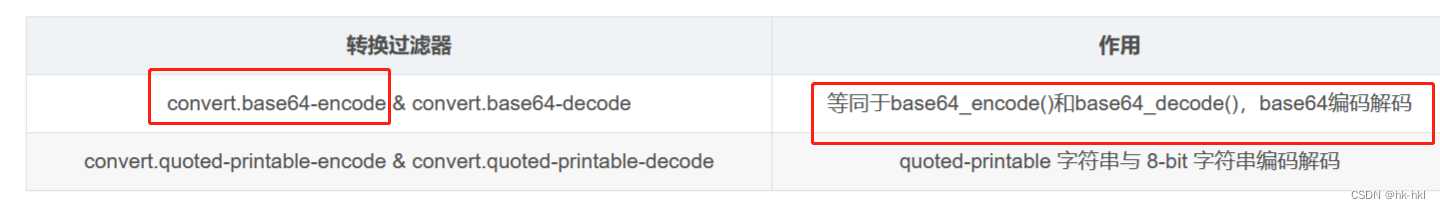

?file=php://filter/read=convert.base64-encode/resource=fileprotocol.php

file为GET的传参。

读出来base64解码就是源码了。

PHP伪协议如php://filter用于读取源码,php://input则用于执行PHP代码。在CTF挑战中常见利用这些功能,例如通过php://filter/base64-encode读取并base64编码文件fileprotocol.php的源码。

PHP伪协议如php://filter用于读取源码,php://input则用于执行PHP代码。在CTF挑战中常见利用这些功能,例如通过php://filter/base64-encode读取并base64编码文件fileprotocol.php的源码。

1532

1532

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?