客户系统异常案例

PART 01 问题背景

—— 异常连接 ——

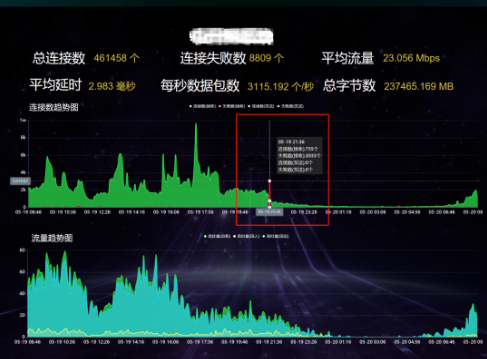

客户反馈,某应用系统在2025年5月19日(星期一)晚间21:30 至 21:40出现异常连接数骤增的情况,峰值速率达到8500次/秒,触发系统连接池溢出告警阈值,导致系统运行受到一定影响。该问题被归类为网络安全或流量异常类事件,需进行深入分析和定位。

PART 02 流量分析

问题现象:

根据客户描述及监控系统日志,主要异常表现为:

- 系统后端服务器短时间内产生大量连接请求失败;

- 部分服务响应缓慢,疑似资源被占用;

- 网络层面观测到突发性的连接尝试,部分IP连接失败次数显著增多。

排查过程

1. 初步日志分析:发现存在多个IP地址发起大量TCP连接请求,但连接多数为失败状态;

2.监控数据显示:异常时段TCP半开连接数激增300%,SYN_RECEIVED状态占比达82%,远超日常基线(<5%)

3. 异常IP统计:经查询,高连接失败数的IP都为境外IP;

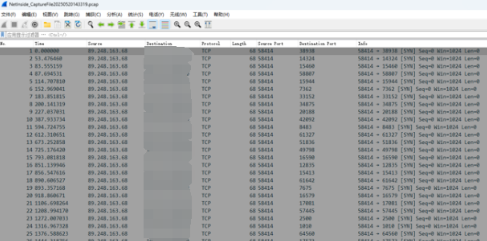

4. 数据包行为分析:连接数据包均为SYN包,端口不断变化,源端口固定,明显为端口扫描行为。

经检查,IP会话交互内容存在端口扫描的特征,源端口不变,目的端口一直在变化,并且报文内容均为TCP三次握手第一个报文。

后续针对上述IP进行归属地查询后发现,IP归属地均为境外IP,判断是一起由境外黑客发起的一次端口扫描攻击。

影响评估

综合现象判断,本次连接数异常为受到境外IP大规模端口扫描行为影响,导致系统产生大量连接失败记录,占用系统资源。

本次高风险行为并未对系统造成严重影响,具体影响如下:

- 系统稳定性:未宕机但存在短时卡顿;

- 安全风险:可能为攻击前的侦察行为;

- 资源消耗:系统连接处理资源被占用。

处理措施

1. 防火墙规则加强,封堵异常IP段并设置连接频控策略;

2. 日志审计;

3. 向上级单位反馈异常IP段,建议溯源处理。

建议与后续行动

1. 增加安全设备联动机制;

2. 部署端口欺骗技术;

3. 加强SYN攻击防护,启用SYN cookie;

4. 构建常态化流量异常监控系统。

PART 03 结论

—— 安全问题不容忽视 ——

在本次事件中,Netinside展现了强大的数据解析能力和全流量回溯分析能力,协助客户完成已完成全量pcap取证,为客户的网络安全建设提供了一份有技术含量的答卷。

同时本事件也揭示出当前互联网环境中自动化扫描攻击是普遍存在的,此次异常为境外端口扫描行为引起,虽影响有限但暴露安全短板,建议加强网络边界和入侵防护能力,提升整体防御水平。

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?