[HCTF 2018]admin

继续buu刷题,几天刷到一道比较有意思的题:

[HCTF 2018]admin

打开环境之后

右上角

右上角

点击login

点击login

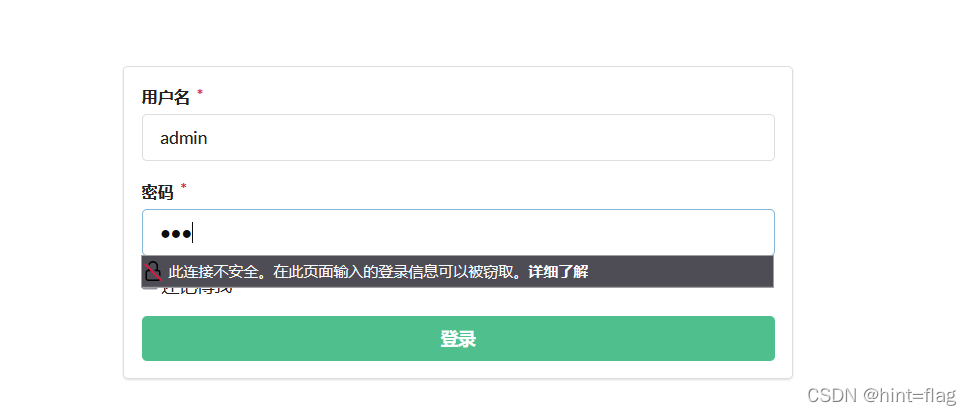

既然题目名字都提示了admin

猜测就是弱口令

admin加123

试一下

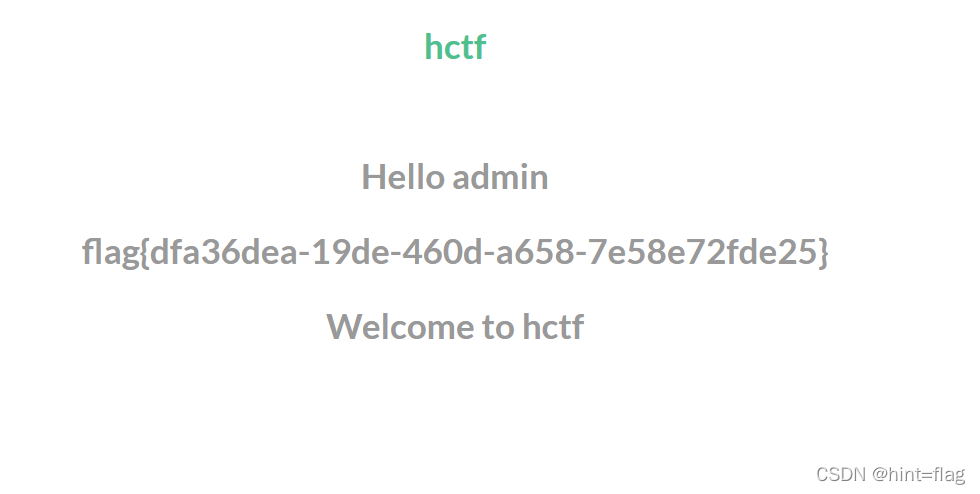

直接就登录进去了

但是这道题绝对没有这么简单

但是这道题绝对没有这么简单

正常应该是先试一下sql注入

但是,这道题并没有注入漏洞

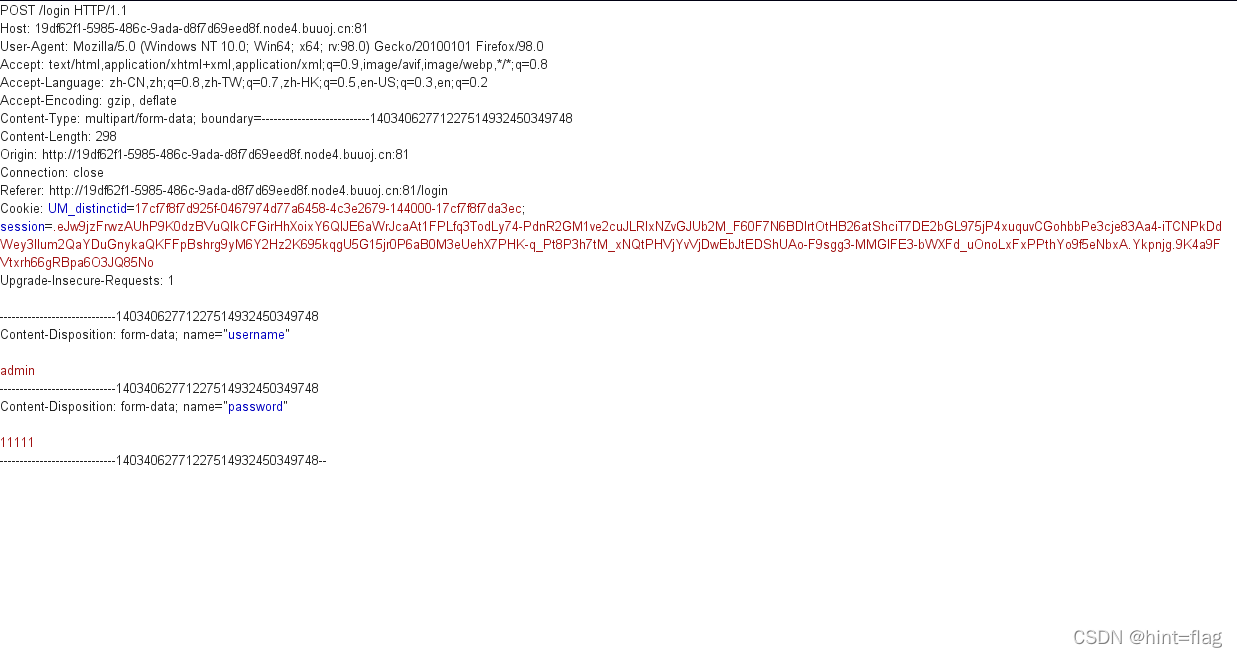

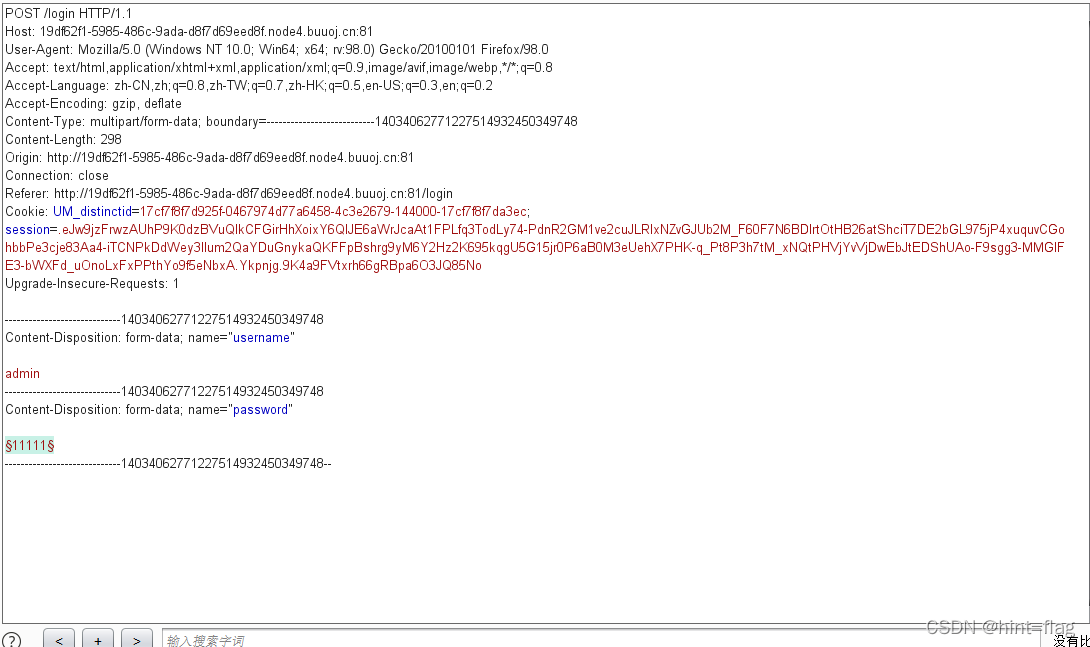

那就抓包爆破试一下

爆破密码:

爆破密码:

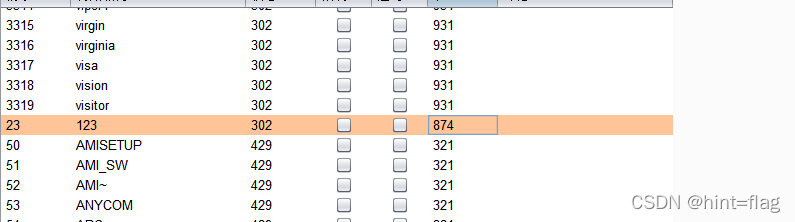

发现长度不一样的就是密码

这是第一种解法

[HCTF 2018]admin 1 弱口令和爆破解法

最新推荐文章于 2025-09-13 01:36:57 发布

本文介绍了在HCTF 2018中遇到的一道关于admin弱口令的挑战。通过尝试使用admin和常见密码123登录后,发现存在更复杂的解题方法。由于没有SQL注入漏洞,作者选择了抓包并进行密码爆破,最终找出不同长度的字符串作为密码的线索。

本文介绍了在HCTF 2018中遇到的一道关于admin弱口令的挑战。通过尝试使用admin和常见密码123登录后,发现存在更复杂的解题方法。由于没有SQL注入漏洞,作者选择了抓包并进行密码爆破,最终找出不同长度的字符串作为密码的线索。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?