防御、应急响应、溯源分析、电子取证

Windows 常用命令

查看当前系统所有用户的名称

net user

添加一个新的用户

net user [<UserName> {<Password> | *} [<Options>]] [/domain]

net user [<UserName> {<Password> | *} /add [<Options>] [/domain]]

net user [<UserName> [/delete] [/domain]]

增加新用户

net user test /add

增加新用户,并设置密码

net user test 123456 /add

创建隐藏用户

net user test$ 123456 /add

查看本地有哪些组

net localgroup

把用户添加到指定的组

net localgroup Administrators test /add

添加隐藏用户的组

net localgroup Administrators test$ /add

删除用户

net user test /delete

修改指定用户的密码

net user test *

激活用户

net user 用户名 /active: yes

禁止用户

net user 用户名 /active: no

查看域控所有用户

net user /domain

查看域控上有哪些组

net group /domain

查看域控时间

net time /domain

在域上创建用户

net user test /add /domain

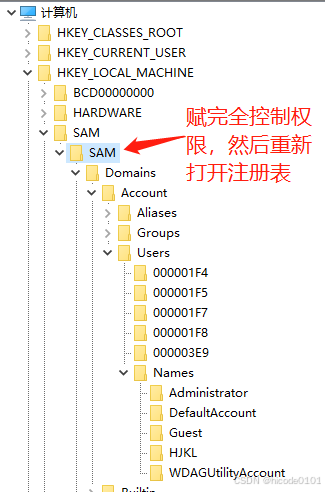

创建更隐蔽的用户

通过注册表创建用户,并克隆管理员的权限二进制值。

也可以使用 HideAdmin 工具创建用户。

查看进程列表

打印列表:

tasklist

根据进程名称或ID查找:

tasklist | findstr 8928

tasklist | findstr chrome

查看命令帮助

tasklist /?

强制杀掉进程(根据进程ID)

taskkill -F /pid 10000

查看网络端口占用情况

查看所有连接和端口信息

netstat -ano

查看建立了连接的

netstat -ano | find "ESTABLISHED"

另一个内置命令

ss -tuln

查看启动项

1、利用操作系统中的启动菜单

C:\Users\Administrator\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Startup

2、利用系统配置msconfig

3、利用注册表 regedit

HKEY_CURRENT_USERS/software/Microsoft/Windows/CurrentVersion/Run

其它

进入临时目录(所有用户都有读写权限的一个目录,攻击者最喜欢的目录)

cd %tmp%

最近访问的文件

cd %UserProfile%\Recent

查看计划任务

at

schtasks

查看当前是什么用户登录(Win系统和Linux系统都支持)

whoami

查看系统信息

systeminfo

查看连接过的WIFI

netsh wlan show profiles

查看WIFI密码

netsh wlan show profiles name="WifiName-xxx" key=clear

命令下载(病毒软件会弹窗)

certutil -urlcache -split -f https://t.xxx.com/files/test.exe d:\test.exe

powershell curl -o "d:\v2rayN.exe" "https://t.xxx.com/files/v2rayN.exe"

查看是否开启rdp 远程桌面

REG QUERY "HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Terminal Server" /v fDenyTSConnections

如未打开,使用下列命令打开

REG ADD HKLM\SYSTEM\CurrentControlSet\Control\Terminal" "Server /v fDenyTSConnections /t REG_DWORD /d 00000000 /f

查看rdp 远程桌面端口

REG QUERY "HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Terminal Server\WinStations\RDP-Tcp" /v PortNumber

wmic os get caption 查看系统名

wmic qfe get Description,HotFixID,InstalledOn 查看补丁信息

wmic product get name,version 查看当前安装程序

wmic service list brief 查询本机服务

wmic process list brief 查询本机进程

net share 查看本机共享列表

netsh firewall show config 查看防火墙配置

关闭防火墙

netsh advfirewall set allprofiles state off

关闭系统默认杀软

net stop windefend

Windows 官方工具包 SysinternalsSuite

包含 TCPView、Process Explorer、Process Monitor、Autoruns等非常多的工具

Linux 常用命令

查看内核版本

uname -r

查看发行版本

cat /etc/*-release cat /etc/os-release

查看磁盘信息

查看分区情况

fdisk -l

查看挂载的磁盘情况

df -hl

查看当前目录大小

du -sh

按当前子目录分别统计大小

du -sh *

统计大小时列出隐藏文件

du -sh * .[^.]*

用户管理命令

创建用户

命令格式:useradd [-mMnr][-c <备注>][-d <登入目录>][-e <有效期限>][-f <缓冲天数>][-g <群组>][-G <群组>][-s <shell>][-u <uid>][用户帐号]

useradd www

创建组

groupadd group1

创建用户并且指定用户的组

useradd -g group1 www

创建一个不能登录的用户

useradd -g group1 -s /usr/sbin/nologin www

设置一个目录的权限,同时指定用户所有者和组

chown -R www:group1 /app/web

举例:

groupadd www

useradd www -g www

chmod -R 700 /usr/local/phpstudy

chmod -R 700 /www

chown -R www:www /www

chown -R www:www /usr/local/phpstudy

删除用户

userdel www

修改当前用户的密码

passwd

修改指定用户的密码

passwd root

切换用户

su root

su root -

使用管理员权限执行命令

sudo

目录权限操作

chmod chown

用户登录和操作记录

查看当前在线用户

w

查看登录记录

last

查看非本地登录记录

last -i | grep -v 0.0.0.0

查看登录失败的记录

lastb

清除登录成功的记录

echo "">/var/log/wtmp

清除登录失败的记录

echo ""> /var/log/btmp

查看操作命令记录

history

清除所有命令记录

history -c

执行清除后,需要再执行一次写入,才会真正修改到文件中

hisotry -w

如果只需要删除部分命令操作记录

vi ~/.bash_history

其它

查看网络端口占用情况

netstat -lntup

查看所有连接

netstat -lantup

netstat -pantl

查找文件

find / -name xxx*.*

查找进程

ps -ef

ps aux

ps -ef | grep java

强制杀进程

kill -9 [pid]

看文件信息

cat /etc/passwd

需要注意passwd文件的修改时间,另外除了root用户,其它用户id和组id,如果是 0:0 的需要特别注意。

查看日志文件

tail -f console.log

tail -f -n 100 console.log

监听网络端口

nc -lvnp 8011

在当前目录启动一个web服务

python3 -m http.server 8080

zip压缩包命令

tar压缩包命令

tar -xvf xxxx.tar

按修改时间 查找24小时内被修改的文件

find ./ -mtime 0 -name "*.php"

按修改时间 查找72小时内被修改的文件

find ./ -mtime -2 -name "*.php"

按创建时间 查找24小时内被修改的文件

find ./ -ctime 0 -name "*.php"

查找所有文件的权限为777的文件

find ./ -iname "*.ph*" -perm 777

查看文件的创建和修改时间

stat /app/test.php

显示开机启动目录下的文件列表

ls -alh /etc/init.d/

按时间排序

ls -alt /etc/init.d/

排序,显示前10个

ls -alt /etc/init.d/ | head -n 10

查看计划任务

crontab -l

编辑计划任务

crontab -e

查验系统文件是否被篡改,安装 rkhunter 工具

apt install rkhunter

执行检查

rkhunter --check --sk

查看目标是虚拟/物理主机,还是docker容器(容器是通过 cgroup 实现资源限制的)

cat /proc/1/cgroup

如果是docker容器环境,会有 /kubepods 或 /docker 字样

以下为VPS主机

root@xxx:~# cat /proc/1/cgroup

12:rdma:/

11:pids:/init.scope

10:hugetlb:/

9:perf_event:/

8:freezer:/

7:cpuset:/

6:memory:/init.scope

5:cpu,cpuacct:/

4:net_cls,net_prio:/

3:blkio:/

2:devices:/init.scope

1:name=systemd:/init.scope

0::/init.scope

60

60

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?