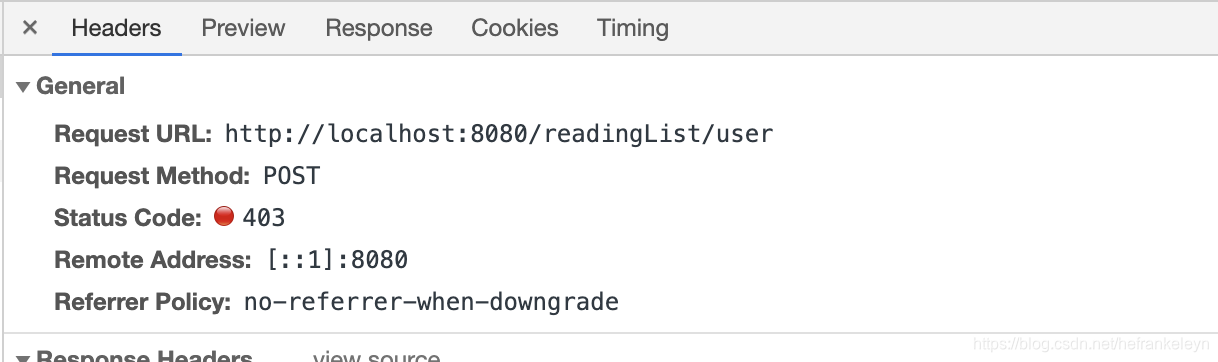

近日在学习SpringBoot与Spring Security整合,遇到post请求403的问题:

最初调试该问题的时候,去到SecurityConfig.java 中配置 POST请求, 发现并不奏效:

http.authorizeRequests()

.antMatchers(HttpMethod.POST, "/readingList/**").hasRole("READER")

结合《Spring in Action》,最终查明了原因:

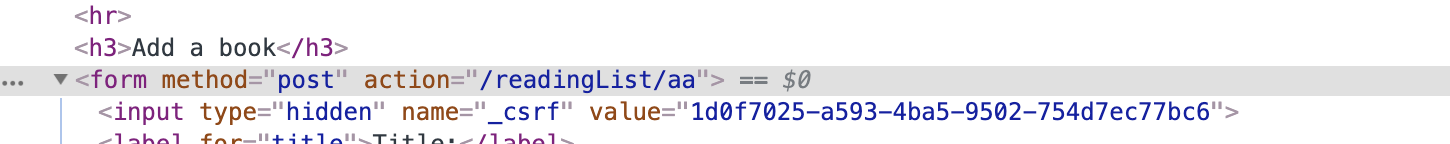

从Spring Security3.2 开始,默认会启用CSRF防护。它将会拦截状态变化的请求(例如:非GET、HEAD、OPTIONS和TRACE的请求)并检查CSRF token。

因此,想要正确地提交POST请求,需要在表单中添加隐藏的CSRF token标签

CSRF(cross-site request forget):来源于其他站点的POST请求。

二、如果使用Thymeleaf作为页面模板

如果使用Thymeleaf作为页面模板,只要<form>标签action属性中添加了Thymeleaf命名前缀,那么就会自动生成一个"_csrf”隐藏个域,如:

<form method="post" th:action="@{|/readingList/${reader}|}">

三、如果使用JSP作为页面模板

可以手动写:

<input type="hidden" name="${_csrf.parameterName}" value="${_csrf.token}"/>

更好的方式是使用Spring的标签绑定标签:<sf:form/>

本文探讨了在SpringBoot与SpringSecurity整合时遇到的POST请求403问题,解析了SpringSecurity3.2默认开启的CSRF防护机制,并提供了在Thymeleaf和JSP模板中正确处理CSRFtoken的方法。

本文探讨了在SpringBoot与SpringSecurity整合时遇到的POST请求403问题,解析了SpringSecurity3.2默认开启的CSRF防护机制,并提供了在Thymeleaf和JSP模板中正确处理CSRFtoken的方法。

2482

2482

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?